セキュリティ・クリアランスとは?なぜ日本で必要性が高まっているのか?

経済安全保障の強化をめぐり、日本においてもセキュリティ・クリアランスという制度の創設にむけた法律が可決・成立しました。本記事ではセキュリティ・クリアランスとはどのような制度なのか、日本で必要性が高まっている背景を解説します。

公開日:2023年4月10日

更新日:2025年4月15日

セキュリティ・クリアランスとは?

セキュリティ・クリアランスとは、安全保障などに関わる機密情報にアクセスできる資格者を政府が認定する制度です。この制度は人を対象とする場合と施設を対象とする場合があります。この記事では人を対象にするセキュリティ・クリアランスについて、解説します。人を対象にするセキュリティ・クリアランスは、機密情報にアクセスできる人を限定することで、その情報の漏洩を防ぐことが主な目的とされています。

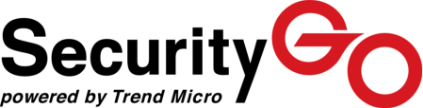

セキュリティ・クリアランスは

1.情報指定:政府が保有する安全保障上重要な情報の指定

2.政府の調査によるセキュリティ・クリアランスの付与:該当の情報にアクセスする必要性がある人の信頼性確認

3.情報漏えい時の厳罰を含む特別の情報管理ルール:万が一セキュリティ・クリアランス保持者から情報が漏洩した際の厳罰を含むルール

の3つの機能がセットになっています。

セキュリティ・クリアランス制度の必要性

このセキュリティ・クリアランスが生まれた背景としては、機密情報の流出や不正利用の防止が挙げられます。政府機関や企業が保有している安全保障に関わる情報が外部に流出した場合、その国の安全保障に深刻な影響がもたらされてしまいます。実際に、日本でも企業が保有している機密情報が内部の人間によって流出するといった事例が報道されていますが、例えば基幹インフラの設計図や運用マニュアルなどが流出した場合、その基幹インフラに対する妨害行為などのさらなるリスクが高まることになってしまいます。さらに、昨今特に重要視されている情報がAIや量子技術といった最先端のテクノロジーです。これらは民間での開発が進んでいますが、軍事的転用も可能であることから、国外にこれらの情報が漏れると安全保障上大きなリスクを抱えることになってしまいます。このような事案を防ぐために、セキュリティ・クリアランスによって政府が信頼性を確認している限られた人のみが情報にアクセスできるようにする必要性が高まっています。

国際社会における重要性の高まり

また、昨今は国際社会での情報共有において、セキュリティ・クリアランスの重要性が高まってきています。国際社会では様々な情報がやり取りされていますが、特に安全保障に関わる情報共有は国家間を超えた信頼関係が不可欠であり、情報の秘匿性や安全性を確保することが重要となります。例えば、機密情報を共有する英語圏の枠組みとして「ファイブ・アイズ」がありますが、これを構成する米国、英国、カナダ、オーストラリア及びニュージーランドはセキュリティ・クリアランスがすでに導入されています。日本はこの5カ国と安全保障面で協力を進めていますが、日本もこのような枠組みに参画する際には、セキュリティ・クリアランスが必要になってくることが想定されます。現在は政府の枠組みだけではなく、国を超えた民間同士での情報のやり取りや国家間の共同研究開発でも、セキュリティ・クリアランスが求められるようになってきています。セキュリティ・クリアランスを持っていない場合、そのような機密情報をやり取りするコミュニティに属することができません。例えば、サイバーセキュリティの分野では、米国においてセキュリティ・クリアランスの所持者のみがアクセスできる情報があります。これは一般的に公開されていない脆弱性情報や攻撃用のソースコードを含むセキュリティ上極めて重要な情報です。米国の企業では、これらの情報を用いた新規産業領域(IoT活用など)のセキュリティ強化などが活発に行われていることから、同様のスキームを持たないと国際競争力にも影響してくる可能性もあります。こうした背景から日本でも検討が進み、2024年5月に、セキュリティ・クリアランス制度のための法律が国会で可決・成立しました。実際の運用は今後になりますが、機密情報を扱う国内企業や個人にも関わる制度のため、注視が必要です。

米国におけるセキュリティ・クリアランス

運用

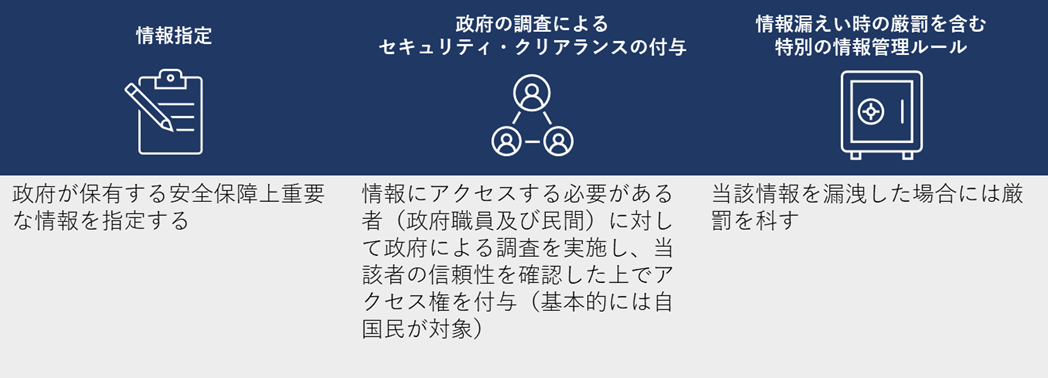

では、すでにセキュリティ・クリアランスを導入している国は、どのように運用しているのでしょうか。本記事では米国のDSS(外交保安局)がサイトで公開しているセキュリティ・クリアランスに関する情報を元に、米国におけるセキュリティ・クリアランスについて説明します。米国において機密情報を取り扱うことができるのは、身上調査を経て行政機関の長から適性を認定された者、すなわちセキュリティ・クリアランスを保有している人のみです(原則的には米国市民に限られています)。付与されたセキュリティ・クリアランスに応じてアクセスできる機密情報レベルが異なり重要度が高い順に「Top Secret」、「Secret」、「Confidential」とレベル付けされています。また、重要なポイントとして、セキュリティ・クリアランスを有する個人は、業務上、知る必要がある(need-to-know)機密情報に限ってアクセスが認められ、あらゆる機密情報にアクセスできるわけではないという点が挙げられます。ですので、セキュリティ・クリアランスを持っていたとしても、業務上関係のない情報にはアクセスできないようになっています。

機密情報のレベルと、その情報が漏洩した場合のリスク

(大統領令13526を元にトレンドマイクロが作成)

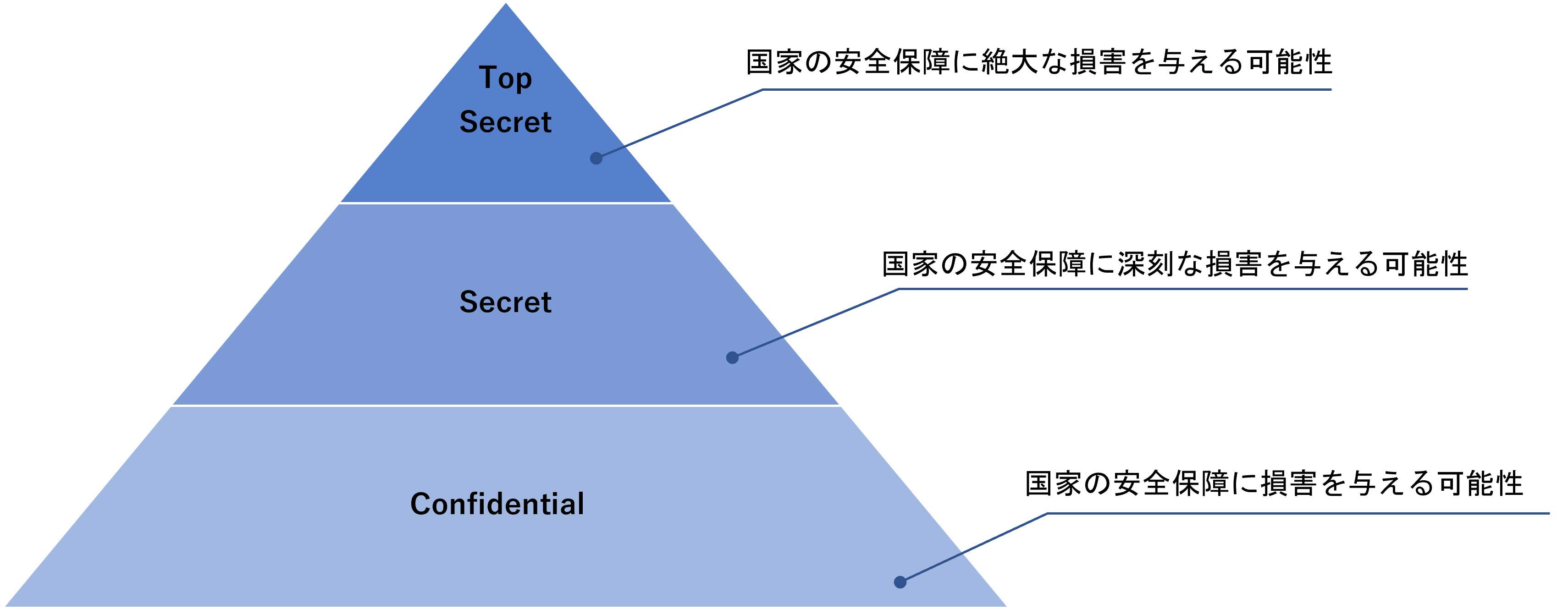

実施手順

次にセキュリティ・クリアランスの実施手順について解説します。

セキュリティ・クリアランスを取得するプロセスにおけるポイントは定期的な再調査です。すでにセキュリティ・クリアランスの保有者であっても、定期的に再調査を受けなければなりません。過去に信頼できた人であっても、後に不正行為を行うこともあれば、担当する職務やプロジェクトが変更された際には、知る必要がある機密情報が変化することも考えられるためです。そのため、セキュリティ・クリアランスの運用には定期的な再調査が重要になっています。現状、米国の制度では再調査の頻度は約5年ごととされています。

日本の現行制度と専門家会議での議論の内容

日本の現行制度

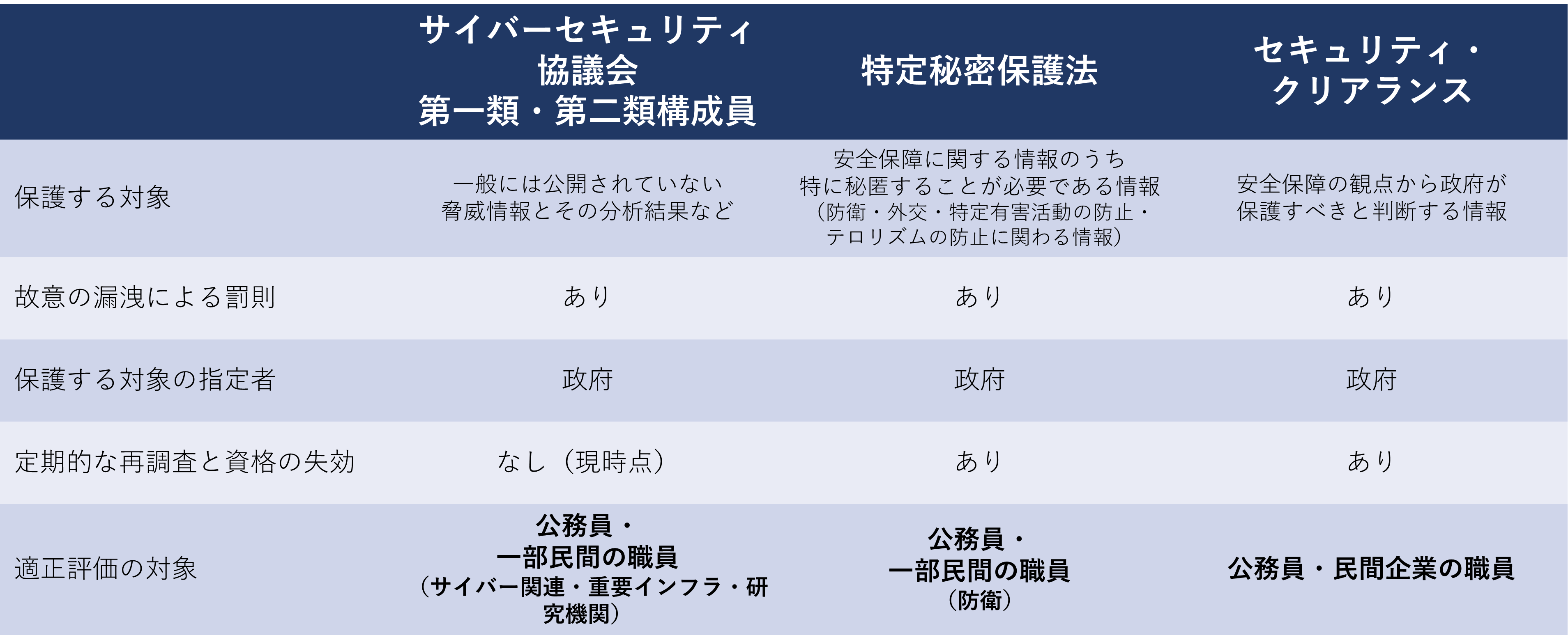

日本でも、2022年に経済安全保障推進法が施行されており、セキュリティ・クリアランス導入に向けた議論が進んでいますが、現行制度においても政府・民間が所有している機密情報の保護についての枠組みが存在します。例えば、サイバーセキュリティ基本法改正に基づいて、組織されているサイバーセキュリティ協議会の第一類・第二類構成員は、一般には公開されていない脅威情報などにアクセスできますが、法的罰則を伴う守秘義務が課されています。また、2014年に制定された特定秘密保護法も同様に、秘匿性の高い安全保障に関する情報に関して、適正評価と漏洩時の罰則が設けられています。これらは、準セキュリティ・クリアランスとも呼べる制度であり、メディアなどでも比較されています。

日本の既存制度とセキュリティ・クリアランスの違い

日本の既存の制度とセキュリティ・クリアランスの大きな違いを挙げるとすれば、適正評価の対象の広さです。サイバーセキュリティ協議会や特定秘密保護法の対象は主に公務員や一部の業種の職員のみとなっています。一方でセキュリティ・クリアランスは業種を問わず、民間企業の職員が対象となっているため、対象の広さが大きく異なります。

日本の最新動向

2024年1月19日に内閣官房有識者会議で公開された「最終とりまとめ」では、新たな制度の具体的な方向性として以下の内容が公表されています。

新たな制度の具体的な方向性

(1)情報指定の範囲

・制度の対象とすべき情報の分野

・民間事業者等が保有する情報

(2)情報の管理・提供ルール

・行政機関内における管理ルール

・個人に対するクリアランス

・事業者に対するクリアランス(民間事業者等に対する情報保全)

(3)プライバシーや労働法制等との関係

・評価対象者への丁寧なプロセス

・プライバシーとの関係

・不利益取扱いの防止等

(4)漏えい等の罰則

(5)情報保全を適切に実施していくための取組

また2024年2月に経済安全保障分野における機密情報の取り扱いを有資格者のみに認める、「セキュリティ・クリアランス制度」を創設する法案が閣議決定され、5月に国会で可決・成立しました。政府は、今後有識者会議で、運用基準の方針を定める方針です。

まとめ:セキュリティ・クリアランスの動向に注視が必要

セキュリティ・クリアランスは民間にとっても国際的なビジネスの機会の確保・拡充にもつながる重要な制度です。対応が遅れた場合には、自社の競争力にも影響してくることを踏まえて、企業の経営者は、自社がアクセスすべき情報がセキュリティ・クリアランスの対象となるかどうか注視しておくべきでしょう。軍事や基幹インフラなど直接的に安全保障に関わる情報はもちろん、AIや量子技術など、最先端のテクノロジーに関する情報にもセキュリティ・クリアランスが適用される流れになる可能性も十分にあります。そのような技術を保有している企業も、これからの制度化に向けた動向を注視しながら、対応策を考えていく必要があります。実際に運用が始まり、自社の社員が対象となる際には、罰則規定を伴うことや、更新審査や各種報告義務、バックグラウンドチェックなどで負担を強いる事から、職務規定や労務管理など従業員の権利を過度に侵害しない配慮が重要になると考えられます。

(2025年4月15日追記)

------------------------------------------------------------

2025年4月7日、警視庁公安部は北朝鮮の技術者とみられる人物の身分偽装を手助けしたとして、日本人の男性2名を私電磁的記録不正作出・同供用ほう助の疑いで書類送検したとする報道がありました(日本経済新聞)。報道によれば、日本人2名は、北朝鮮のIT技術者に自身の運転免許証の画像データなどを渡し、企業などからIT業務を受注するフリーランス向けの仲介サイトでのアカウント作成を手助けした疑いが持たれているとのことです。

本サイトでは、2024年末のDMMビットコインの暗号資産流出事件の際にも言及しましたが、人材の流動性が高まる現在、フリーランスの技術者の採用プロセスの見直し、採用部門への教育・啓発の実施が必要と言えるでしょう。

(参考記事)

TraderTraitor(トレイダートレイター)とは?DMM Bitcoinから482億円を窃取したサイバー攻撃者

------------------------------------------------------------

<関連記事>

・経済安全保障推進法をサイバーセキュリティ視点でとらえる~企業が備えるべきポイントを解説~

・サプライチェーン攻撃とは?~攻撃の起点別に手法と事例を解説~

・「サイバーセキュリティ2023」に見る、サイバーセキュリティのサプライチェーン強化~第5回 セキュリティリーダーのためのマクロ環境分析~