Smart Protection Networkから見る世界と日本の最新サイバー脅威動向

トレンドマイクロのクラウドセキュリティ基盤における脅威データから最新のサイバー脅威動向を紹介した上で、法人組織が把握すべきランサムウェアの特徴や対策を解説します。

脅威総検出数は前年比約53%増加、過去最高水準での推移

トレンドマイクロでは、Trend Micro Smart Protection Network™(以下、SPN)というクラウド型セキュリティ基盤を活用することで、世界中のセンサーから脅威情報を収集して、未知の脅威を予測し、お客様の組織を保護します。本稿ではSPNに収集されたデータをもとに昨今のサイバー脅威の動向を見ていきます。

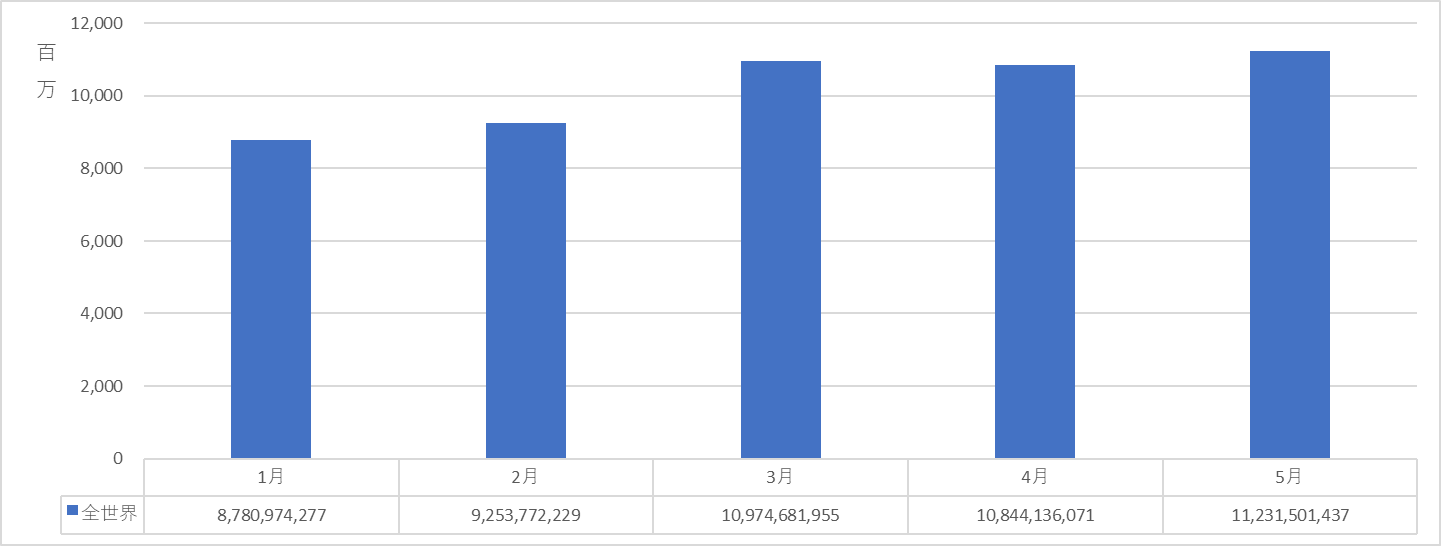

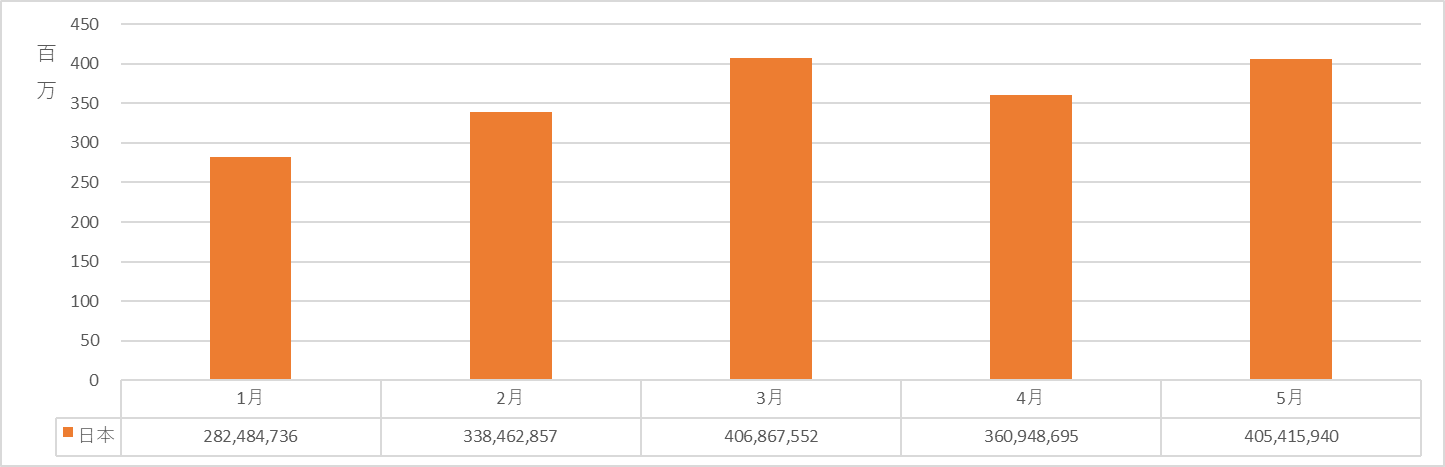

トレンドマイクロがブロックした全世界の脅威総検出数は2018年以降上昇し続けています。昨年2021年においては、年間を通して940億以上の脅威を検出しました。これは2016年以降、最も検出数が多い年でした。また、昨年は5月までに334億以上の脅威を検出していました。今年においては5月までに既に510億以上もの脅威を検出しており、前年同月までと比べて約53%増加しています。今後もこの推移が継続すると昨年における脅威総検出数を上回り、過去最高を記録する可能性があります。

一方で、日本においても昨年1月から5月までに約10.3億だった脅威総検出数が、今年は5月までに既に約17.9億に上っており、前年比約74%増加しています。日本及び全世界において脅威総検出数が増加し続けていることは、サイバー犯罪者による攻撃の拡大を示しているため、法人組織においてはセキュリティ対策への投資の増加を検討すべき指標となりえます。

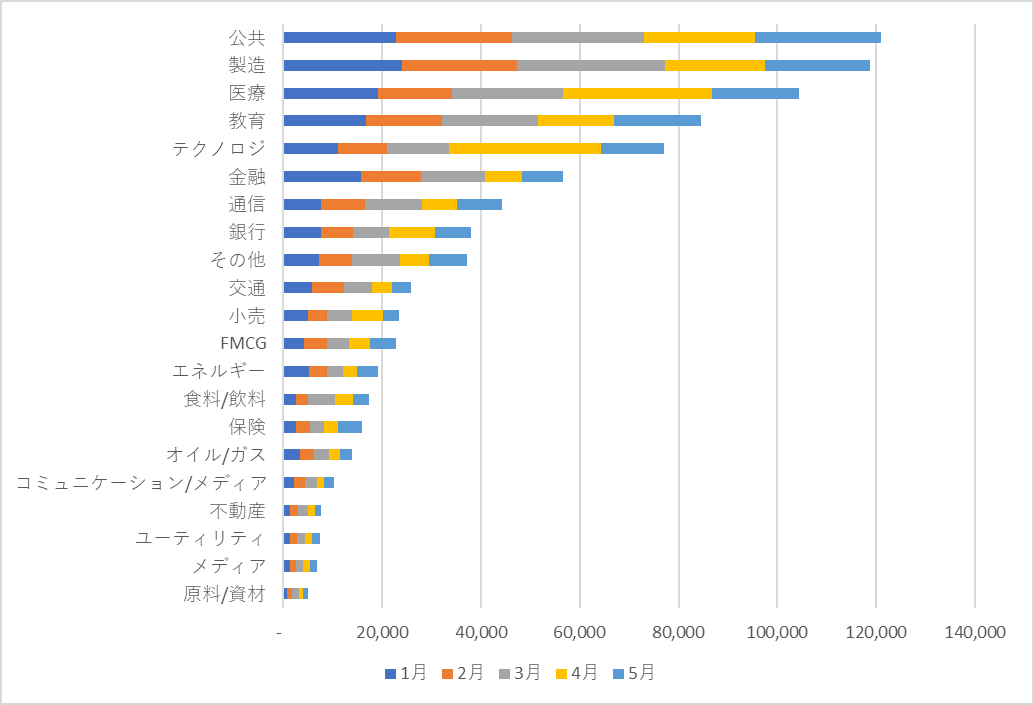

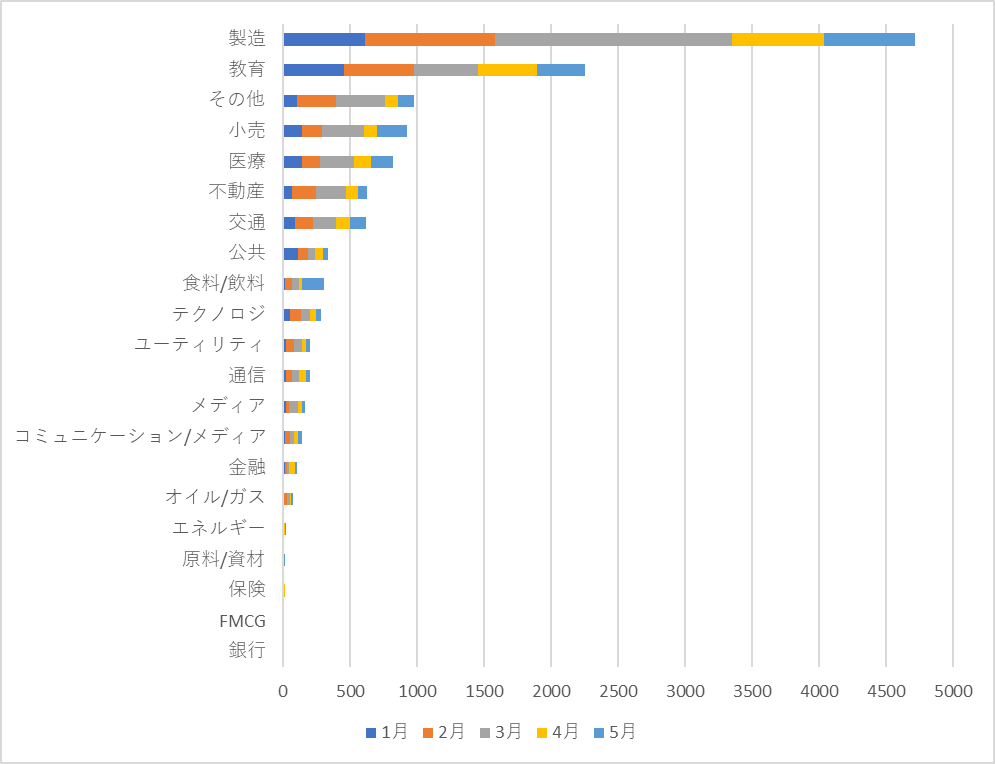

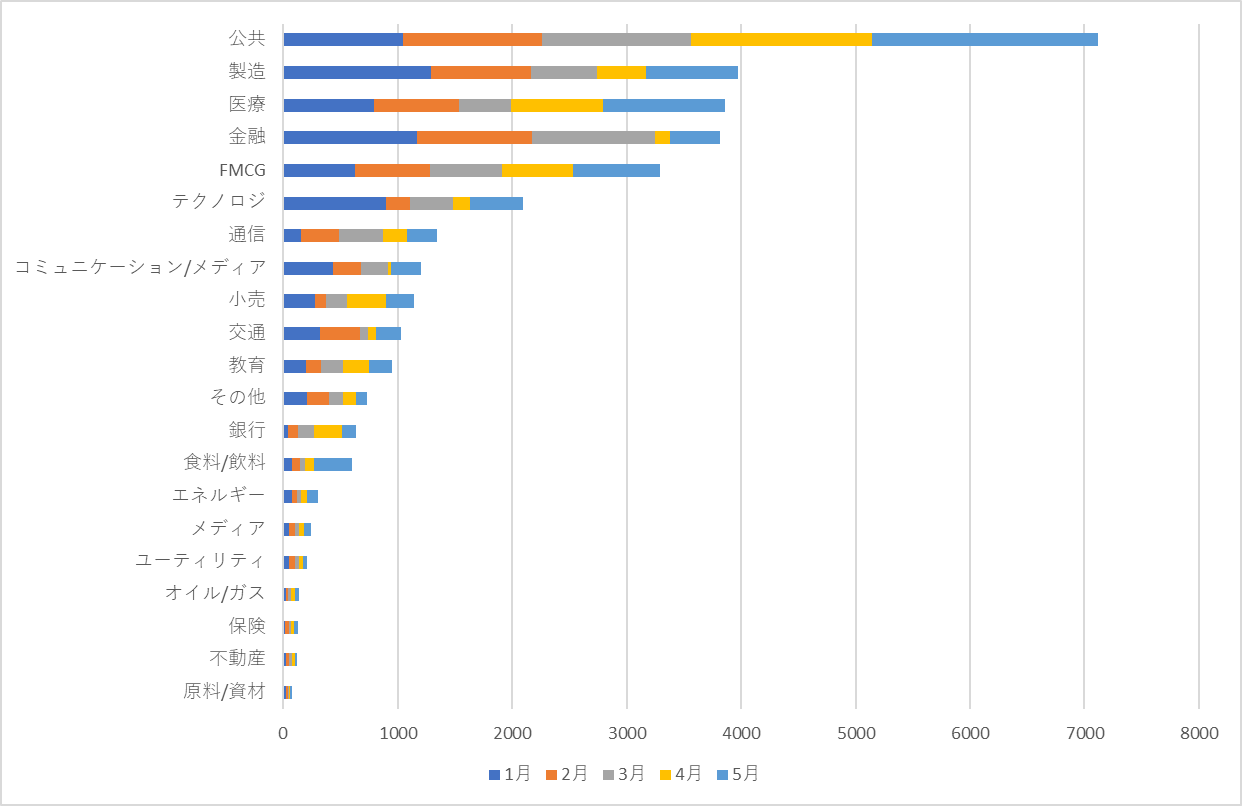

2022年1月から5月までにおける業種別の脅威検出台数の推移を見てみると、全世界では公共がトップとなっています。一方で、日本においては製造業がトップとなっています。2022年1月から5月までにおいて日本で公表されているサイバー脅威に関する被害の公開情報を整理したところ、公表・報道された法人組織は227件ありました。また、それらの業種を確認したところ、製造業が17%と最も多いという結果であったことからも、製造業に対する脅威が増加していることがわかります。

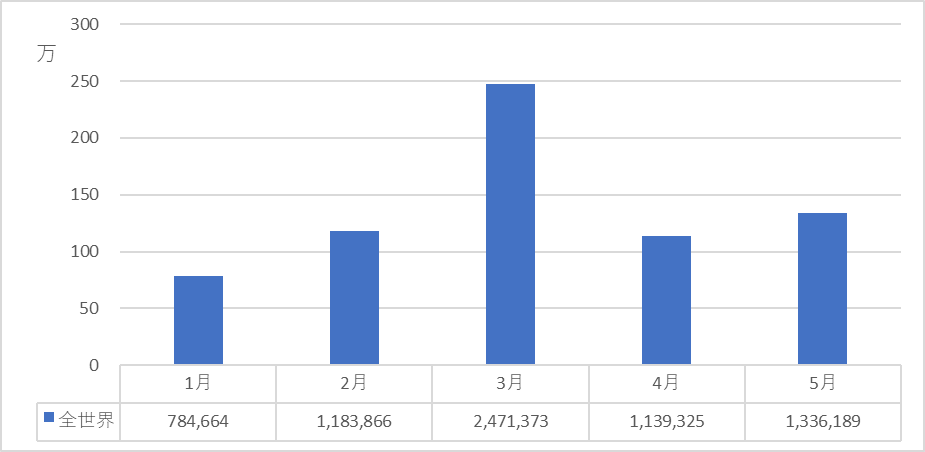

国別ランサムウェア攻撃総数で日本は2位2022年に入ってからの全世界におけるランサムウェアの攻撃総数を見てみると、1月から5月までに約691万のランサムウェアを検出しています。昨年2021年における1月から5月までの検出数は約644万であったため、ランサムウェアの攻撃総数も増加傾向にあります。

特に2022年3月にはランサムウェア攻撃総数が急激に増加していました。3月のレピュテーションサービス別の検出数では、メール経由での脅威を評価するメールレピュテーションサービスによる検出数が顕著に増加していました。

データを分析したところ、この急増は同時期におけるEMOTETの増加と関連していることを確認しています。どのランサムウェアファミリと協働していたかといった相関関係は特定できませんでしたが、このことから、EMOTETの急増はランサムウェアの脅威の増加にも関連しているということが確認できました。

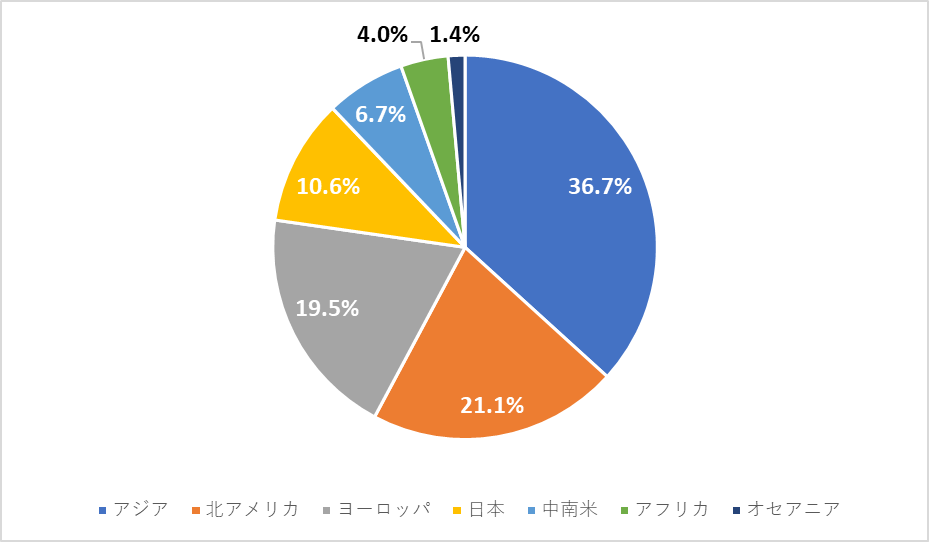

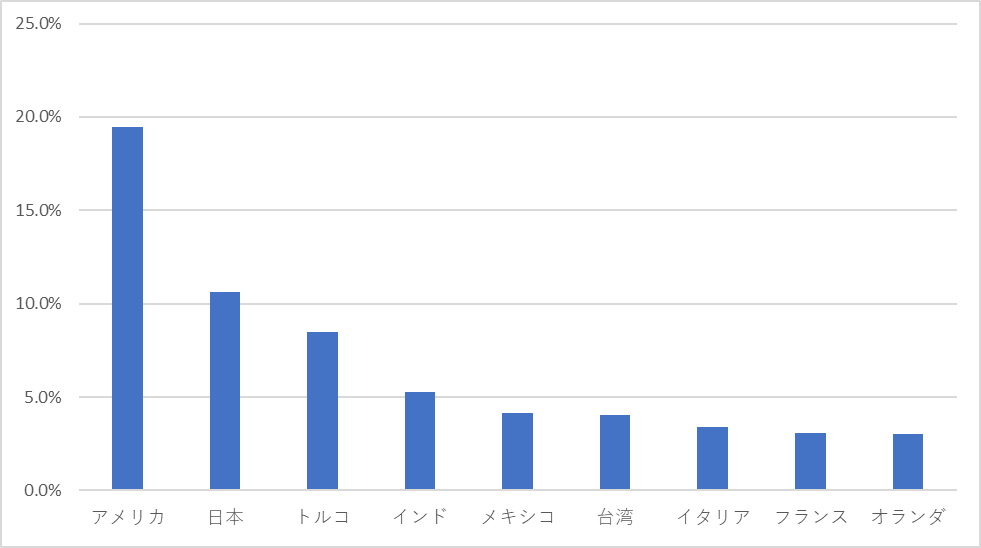

2022年1月~5月までの地域・国別のランサムウェア攻撃数の割合を見てみると、アメリカがトップで、日本が2番となっています。3月のみの割合においては日本がアメリカを上回って1番となっていました。2022年に入ってからランサムウェアの脅威については既に日本でも多くの被害事例が観測されているため、もはや対岸の火事ではないということを認識する必要があります。

全世界における業種別ランサムウェア検出台数を見てみると、前述の業種別検出台数と同様に、公共、製造、医療が上位に位置しています。公表されている報道からは、日本では2022年に入ってから、小島プレス工業株式会社におけるランサムウェア攻撃に伴うシステム停止など製造業における被害が相次いでいます。また、医療業界においては2021年に徳島県つるぎ町立半田病院において、ランサムウェアによって電子カルテをはじめとした院内システムに影響が出るなどの被害が報告されています。

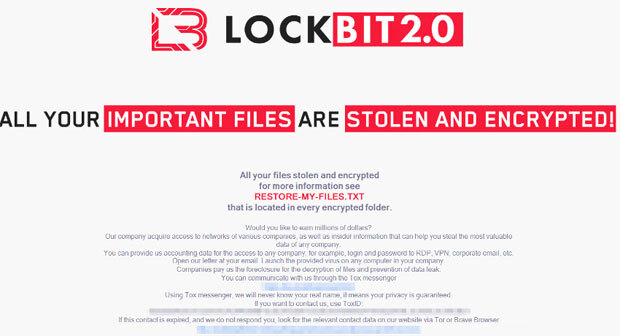

猛威を振るうランサムウェア「LockBit」続いて、ランサムウェアファミリごとの検出台数TOP10を見ていきます。ランサムウェアの検出台数は、不特定多数の標的に感染させる『ばらまき型ランサムウェア攻撃』である、WannaCry(WCRY)やLOCKYなどが必然的に数としては多くなります。一方で、標的組織を入念に調査した上で実行する「標的型ランサムウェア攻撃」で用いられるLockBitが全世界及び日本において常に上位に位置していることは注目に値します。昨年の日本と海外における脅威動向を分析した「2021年 年間セキュリティラウンドアップ」のなかでも触れていますが、LockBitは昨今の主要な標的型ランサムウェア攻撃の一つであり、2020年から2021年にかけて増加傾向にあり、2022年に入っても依然として猛威を振るっています。

前述の徳島県つるぎ町立半田病院における被害も、公表されている報告書によると、LockBitによるランサムウェア攻撃と報告されています。LockBitの特徴として、アフィリエイトと呼ばれる攻撃者向けにランサムウェアを販売する「サービスとしてのランサムウェア(Ransomware as a Service)」というビジネスモデルを採用しており、身代金要求を支払わない場合には窃取した情報を暴露すると脅す「二重恐喝」という手口も採用しています。

また、情報送出を自動化するマルウェアの作成や、ESXiサーバを対象にしたLinux向けランサムウェアの開発など、アンダーグラウンド市場界隈では最も専門性に長けた犯罪集団とされています。FBI(米連邦捜査局)ではLockBitにおける技術レポートを公開し、注意喚起を行っています。2022年第1四半期に猛威を振るったランサムウェア(LockBit含む)の脅威動向については、リークサイトに関する調査と併せて、こちらでも解説しています。

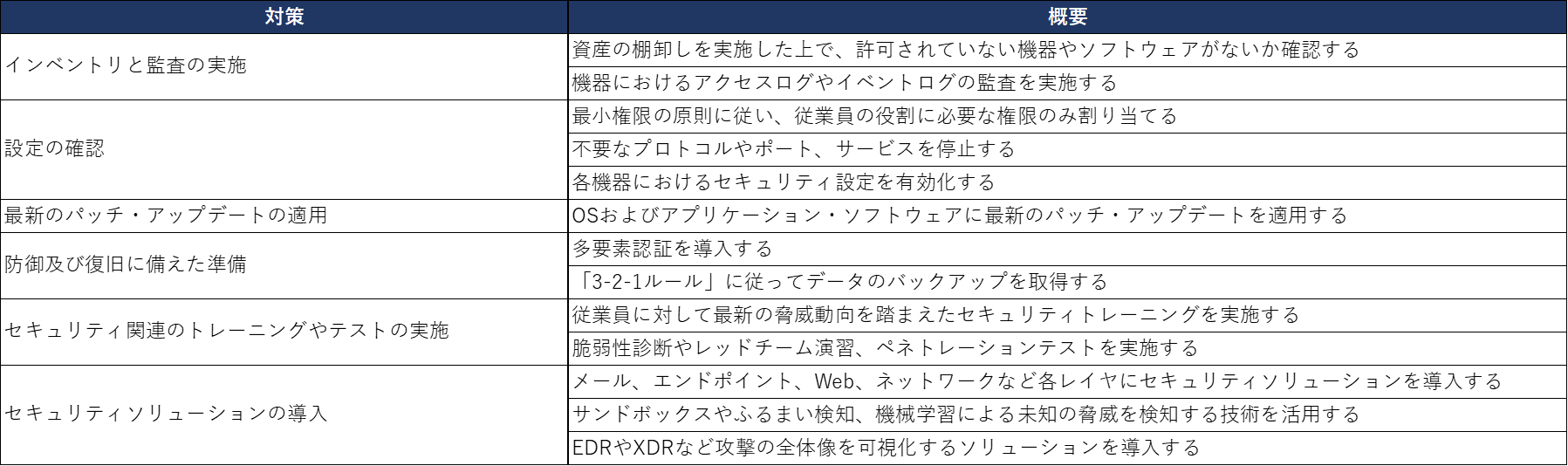

被害に遭わないために企業や組織が取るべき対策2022年は5月までにトレンドマイクロがブロックした全世界の脅威総検出数は過去最高の水準で推移しています。そして、ランサムウェアによる脅威も増加傾向にあります。加えて、ランサムウェアにおける攻撃手法は高度化していることから、被害を未然に防ぐためにも、今一度組織におけるセキュリティ対策を見直すことを推奨します。

標的型ランサムウェア攻撃では、標的組織への侵入の際にメール以外にも、外部に公開されているVPN機器の脆弱性やRDPといったプロトコルの脆弱性を悪用するなど、あらゆる手を使って侵入を試みます。実際にトレンドマイクロが日本国内で対応したサイバーインシデントにおいても、VPN機器の脆弱性が原因で、攻撃者によって外部からの直接侵入が行われた事例を確認しています。そのため、外部公開されているサービス・ポートの見直しや、最新のパッチを適用するといった対策を徹底することが有効です。

さらに、万が一侵入を許してしまった場合でも、水平移動・内部活動による被害の拡大や、組織内の情報の漏洩、ファイルの暗号化といった実害を防ぐことが重要です。また、EDRやXDRといった技術を導入することで、組織内における不審な活動を可視化し、迅速な検知・対応を行い、高度な攻撃に対するセキュリティレベルの向上に繋げることができます。

Security GO新着記事