Proactive Security Starts Here

自社への攻撃予測、防御、復旧策を実装する強力なエンタープライズサイバーセキュリティプラットフォーム

プロアクティブセキュリティの実装によるセキュリティコスト削減を実現

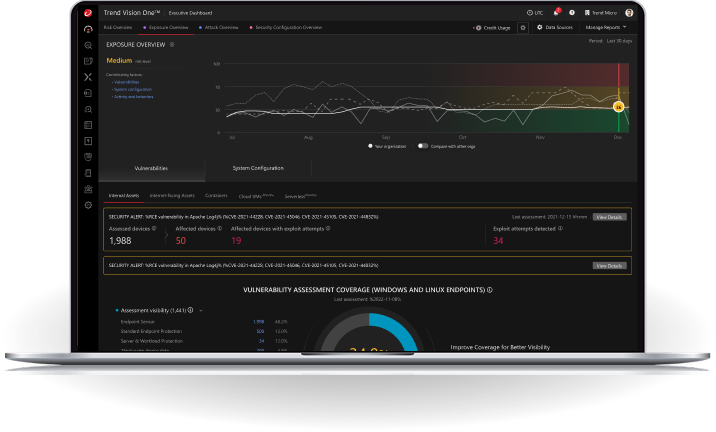

Cyber Risk Exposure Management(CREM)

サイバーリスクを把握し、管理します。

SecOps(セキュリティ運用)

セキュリティ業務の促進 - 脅威を迅速に検知、調査し、対応します。

エンドポイントセキュリティ

一元化された可視性、脅威相関、迅速な対応により、エンドポイント全体を保護します。

クラウドセキュリティ

クラウドセキュリティをシンプルにし、ハイブリッドクラウド環境への移行を加速させます。

ネットワークセキュリティ

比類のないネットワークインサイト、未知の脅威を検出し、管理外の資産を保護します。

メールセキュリティ

AIを活用したメールセキュリティで、フィッシング、BEC、ランサムウェア、詐欺を未然に防止します。

Identity Security

完全な可視化、効率的な優先順位付け、および自動化されたリスク軽減対策により、ID攻撃を未然に防ぎます。

AIセキュリティ

プロアクティブなセキュリティでAIスタックを保護し、攻撃される前に脆弱性を排除します。

データセキュリティ

リアルタイムの可視化による強力なデータ保護、リスクの優先順位付けと迅速な対応を実現します。

脅威インテリジェンス

30年以上にわたる脅威インテリジェンスはAIによって強化され、攻撃者に対抗するための優れたインサイトを提供します。

サービス

サイバーセキュリティ専門家によるマネージド検知、対応、および24時間365日のセキュリティサポートでチームを強化します。

243万USドル

トレンドマイクロがTrend Vision Oneによる顧客満足度の向上と解約率低下によって回避した機会損失

~ ESG 2024

130万USドル

インシデント被害のリスク低減による平均コスト削減

~ ESG 2024

Trend Vision One™ のバリューはトータルセキュリティコスト削減にあり。

Trend Vision Oneで被害が発生する前に防ぐ。

インシデント対応によるセキュリティコスト削減へ

サイバーリスクの可視化

組織のデジタル資産、IDなどを外部、内部からスキャン。組織のアタックサーフェスを可視化。(ASM, CSAASM, EASM)

AIによる対処の優先順位付け

環境の可視化後、脆弱性や世の中の攻撃トレンド・自社への攻撃履歴を基にした「セキュリティリスク」×「資産の重要度」の方程式によって、AIがリスク軽減策実施の優先順位を付与。

限られた人的リソースの中で、本当に対処を急ぐ必要のあるものから着手する運用を支援。

リスクの軽減策、防御の実施

優先順位付けされたセキュリティリスクに対して、自動的に軽減策を展開。

また、Vision Oneからエンドポイント・クラウド・メール・ネットワーク・AI環境などの各レイヤーに対して防御機能も提供。リスク軽減を実現。

インシデント発生リスクを下げ、トータルコストを削減

セキュリティリスクを軽減して、未然にインシデント発生を防ぐプロアクティブセキュリティを提供。

限られたセキュリティ人的リソースでの運用を可能に

Trend Vision Oneひとつで、防御機能、XDR、SIEMなどのリアクティブセキュリティを提供しつつ、セキュリティリスク低減を行うプロアクティブセキュリティも提供。

たくさんのセキュリティツールを扱う時代にピリオドを。

インシデントをいち早くキャッチ、セキュリティレベルを向上

クラウド、エンドポイント、ID、AI、メール、ネットワークなど、すべてのレイヤーが統合されたセキュリティプラットフォーム構成によって、攻撃の流れをいち早くキャッチ。

結果としてセキュリティレベルの向上に寄与。

See it in action:

Trend Vision Oneによるプロアクティブセキュリティを体験

攻撃経路の予測、防御、復旧策を実装する強力なエンタープライズサイバーセキュリティプラットフォームの価値をご体験いただけます。

組織を攻撃者から守るために

最新の脅威情報をチェックしましょう

優れた脅威インテリジェンスでよりスマートな防御を

業界をリードするサイバーセキュリティの専門知識に基づき、いま世界で流行している攻撃に関する情報を踏まえて、強力な保護を提供します。全世界50万社以上にもおよぶ企業と2億5000万以上のセンサーから集まる脅威情報により、トレンドマイクロは後手に回ることなく、プロアクティブセキュリティを提供します。

比類のないイノベーション

30年以上

持続的なサイバーセキュリティイノベーションの提供

700以上

高度なセキュリティソリューションを推進する特許

世界14箇所

継続的な脅威分析を実施する脅威リサーチセンター

90~120日

パッチが届く前にいち早く脅威を軽減

Trend Zero Day Initiative

世界最大級の独立したバグバウンディプログラム

91.9%

ランサムウェア感染確率の減少

1,470億以上

2024年に全世界でブロックした脅威数

No.1

脆弱性公開ランキング

最大96日

正規パッチ公開前に当社から提供した仮想パッチ提供日

先進的に安全を提供

業界をリードする実績とパフォーマンス

トレンドマイクロのプラットフォームが、絶え間なく進化する脅威に直面するお客さまをサポートする能力において、業界のトップエキスパートから継続的に高い評価を得ている理由をご覧ください。

メールセキュリティのリーダー

サイバーセキュリティ対策を変革しましょう。

Let's connect