TrojanSpy.Win64.GARYSTEAL.A

UDS:Trojan.Win64.Agent.a (KASPERSKY); Trojan:Win64/GaryStealer.A!MTB (MICROSOFT)

Windows

マルウェアタイプ:

スパイウェア/情報窃取型

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

スパイウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

スパイウェアは、不正リモートユーザからのコマンドを実行し、感染コンピュータを改ざんします。

スパイウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

スパイウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

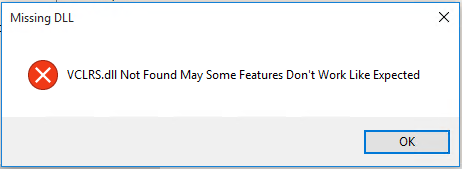

スパイウェアは、以下の偽エラーメッセージを表示します。

バックドア活動

スパイウェアは、不正リモートユーザからの以下のコマンドを実行します。

- Create startup persistence

- Perform stealer capabilities

- Execute arbitrary commands

- Display alert messages

- Retrieve running processes

- Execute files on disk or in memory

- Access and write to the clipboard

- Perform a random task

- Download and execute additional payloads

- Terminate itself

- Delete itself

スパイウェアは、以下のWebサイトにアクセスし、不正リモートユーザからのコマンドを送受信します。

- {BLOCKED}.ngrok.io:18560

情報漏えい

スパイウェアは、以下の情報を収集します。

- Host information

- Access privilege level

- OS information

- Network information

- Browser data

- Cryptocurrency wallet data

その他

スパイウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- {BLOCKED}.ngrok.io:18560

スパイウェアは、以下を実行します。

- It sends an HTTP GET request to the following URL as a build validator:

- http://{BLOCKED}grok.io:18560/api/v1/bulla/?id=cln0hnnun0000rxwn99y3ueza&data={Encrypted Unix Time}

- It checks if the following virtual machine- or sandbox-related MAC addresses are present in the affected system:

- 00:1C:42

- 08:00:27

- 00:05:69

- 00:0C:29

- 00:1C:14

- 00:50:56

- 00:16:E3

- It performs random tasks once it detects virtual machine- or sandbox-related indicators are present in the affected machine:

- Send a ping to google.com:80

- Create a config file: %User Profile%\config.ini

- List files found on the %User Profile% directory

- List local IP addresses

- Send an HTTP GET request to https://www.web3api.com

- Print a random number

- Create a randomly named folder: %User Profile%\{Random Characters}.txt

- Print a random string

マルウェアは、以下の仮想環境やサンドボックスに関連したレジストリキーが感染コンピュータ内に存在していないかを確認します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Hyper-V

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

VirtualMachine

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Virtual Machine\Guest\Parameters

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vmicheartbeat

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vmicvss

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vmicshutdown

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vmicexchange

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Enum\PCI\VEN_1AB8*

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Enum\PCI\VEN_80EE*

HKEY_LOCAL_MACHINE\HARDWARE\ACPI\

DSDT\VBOX__

HKEY_LOCAL_MACHINE\HARDWARE\ACPI\

FADT\VBOX__

HKEY_LOCAL_MACHINE\HARDWARE\ACPI\

RSDT\VBOX__

HKEY_LOCAL_MACHINE\SOFTWARE\Oracle\

VirtualBox Guest Additions

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\VBoxGuest

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\VBoxMouse

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\VBoxService

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\VBoxSF

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\VBoxVideo

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Enum\PCI\VEN_5333*

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vpcbus

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vpc-s3

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vpcuhub

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\msvmmouf

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Enum\PCI\VEN_15AD*

HKEY_CURRENT_USER\SOFTWARE\VMware, Inc.\

VMware Tools

HKEY_LOCAL_MACHINE\SOFTWARE\VMware, Inc.\

VMware Tools

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vmdebug

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vmmouse

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\VMTools

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\VMMEMCTL

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vmware

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vmci

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\vmx86

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Enum\IDE\CdRomNECVMWar_VMware_IDE_CD*

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Enum\IDE\CdRomNECVMWar_VMware_SATA_CD*

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Enum\IDE\DiskVMware_Virtual_IDE_Hard_Drive*

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Enum\IDE\DiskVMware_Virtual_SATA_Hard_Drive*

HKEY_LOCAL_MACHINE\HARDWARE\ACPI\

DSDT\xen

HKEY_LOCAL_MACHINE\HARDWARE\ACPI\

FADT\xen

HKEY_LOCAL_MACHINE\HARDWARE\ACPI\

RSDT\xen

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\xenevtchn

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\xennet

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\xennet6

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\xensvc

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\xenvdb

マルウェアは、以下の仮想環境やサンドボックスに関連したレジストリ値が感染コンピュータ内に存在していないかを確認します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion

ProductID = 76487-337-8429955-22614

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion

ProductID = 76487-337-8429955-22614

HKEY_LOCAL_MACHINE\HARDWARE\DEVICEMAP\

Scsi\Scsi Port 0\Scsi Bus 0\

Target Id 0\Logical Unit Id 0

Identifier = QEMU

HKEY_LOCAL_MACHINE\HARDWARE\Description\

System

SystemBiosVersion = QEMU

HKEY_LOCAL_MACHINE\HARDWARE\Description\

System

VideoBiosVersion = QEMU

HKEY_LOCAL_MACHINE\HARDWARE\Description\

System\BIOS

SystemManufacturer = VBOX

HKEY_LOCAL_MACHINE\HARDWARE\DEVICEMAP\

Scsi\Scsi Port 0\Scsi Bus 0\

Target Id 0\Logical Unit Id 0

Identifier = VBOX

HKEY_LOCAL_MACHINE\HARDWARE\DEVICEMAP\

Scsi\Scsi Port 1\Scsi Bus 0\

Target Id 0\Logical Unit Id 0

Identifier = VBOX

HKEY_LOCAL_MACHINE\HARDWARE\DEVICEMAP\

Scsi\Scsi Port 2\Scsi Bus 0\

Target Id 0\Logical Unit Id 0

Identifier = VBOX

HKEY_LOCAL_MACHINE\HARDWARE\Description\

System

SystemBiosVersion = VBOX

HKEY_LOCAL_MACHINE\HARDWARE\Description\

System

VideoBiosVersion = VIRTUALBOX

HKEY_LOCAL_MACHINE\HARDWARE\Description\

System\BIOS

SystemProductName = VIRTUAL

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\Disk\Enum

DeviceDesc = VBOX

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\Disk\Enum

FriendlyName = VBOX

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\Disk\Enum

DeviceDesc = VBOX

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\Disk\Enum

FriendlyName = VBOX

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet003\

Services\Disk\Enum

DeviceDesc = VBOX

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet003\

Services\Disk\Enum

FriendlyName = VBOX

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Control\SystemInformation

SystemProductName = VIRTUAL

マルウェアは、以下の仮想環境やサンドボックスに関連したフォルダやファイルが感染コンピュータ内に存在していないかを確認します。

- %System Root%\take_screenshot.ps1

- %System Root%\loaddll.exe

- %System Root%\symbols\aagmmc.pdb

- %System%\drivers\prleth.sys

- %System%\drivers\prlfs.sys

- %System%\drivers\prlmouse.sys

- %System%\drivers\prlvideo.sys

- %System%\drivers\prltime.sys

- %System%\drivers\prl_pv32.sys

- %System%\drivers\prl_paravirt_32.sys

- %System%\drivers\VBoxMouse.sys

- %System%\drivers\VBoxGuest.sys

- %System%\drivers\VBoxSF.sys

- %System%\drivers\VBoxVideo.sys

- %System%\vboxdisp.dll

- %System%\vboxhook.dll

- %System%\vboxmrxnp.dll

- %System%\vboxogl.dll

- %System%\vboxoglarrayspu.dll

- %System%\vboxoglcrutil.dll

- %System%\vboxoglerrorspu.dll

- %System%\vboxoglfeedbackspu.dll

- %System%\vboxoglpackspu.dll

- %System%\vboxoglpassthroughspu.dll

- %System%\vboxservice.exe

- %System%\vboxtray.exe

- %System%\VBoxControl.exe

- %System%\drivers\vmmouse.sys

- %System%\drivers\vmnet.sys

- %System%\drivers\vmxnet.sys

- %System%\drivers\vmhgfs.sys

- %System%\drivers\vmx86.sys

- %System%\drivers\hgfs.sys

- %System%\drivers\vmsrvc.sys

- %System%\drivers\vpc-s3.sys

(註:%System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。.. %System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

-

Troj.Win32.TRX.XXPE50FFF076

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

TrojanSpy.Win64.GARYSTEAL.A として検出されたファイルを検索し削除します。

註:このファイルは、隠しファイルとして設定されている場合があります。[詳細設定オプション]をクリックし、[隠しファイルとフォルダの検索]のチェックボックスをオンにし、検索結果に隠しファイルとフォルダが含まれるようにしてください。

マルウェアのファイルの手動削除:

- [スタート]-[検索]-[ファイルとフォルダすべて]を選択します。

- [ファイル名のすべてまたは一部]に上記で確認したファイル名を入力してください。

- [探す場所]の一覧から[マイコンピュータ]を選択し、[検索]を押します。

- ファイルが表示されたら、そのファイルを選択し、SHIFT+DELETE を押します。これにより、ファイルが完全に削除されます。

- 残りのファイルに対して、この不正なコンポーネントファイルの上記の手順 2.)から 4.)を繰り返してください。

註:ファイル名の入力欄のタイトルは、Windowsのバージョンによって異なります。(例:ファイルやフォルダ名の検索の場合やファイル名のすべてまたは一部での検索)

- Windowsエクスプローラ画面を開きます。

- Windows Vista、7 および Server 2008 の場合:

- [スタート]-[コンピューター]を選択します。

- Windows 8、8.1 および Server 2012 の場合:

- 画面の左下隅を右クリックし、[エクスプローラー]を選択します。

- Windows Vista、7 および Server 2008 の場合:

- [コンピューターの検索]に、上記で確認したファイル名を入力します。

- ファイルが表示されたら、そのファイルを選択し、SHIFT+DELETE を押します。これにより、ファイルが完全に削除されます。

- 残りのファイルに対して、この不正なコンポーネントファイルの上記の手順 2.)から 3.)を繰り返してください。

註:Windows 7 において上記の手順が正しく行われない場合、マイクロソフトのWebサイトをご確認ください。

手順 5

以下のフォルダを検索し削除します。

- %User Profile%\{Random Characters}.txt

手順 6

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「TrojanSpy.Win64.GARYSTEAL.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください