Ransom.Win64.GOHIVE.YXBL3

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Malware directory}\1.bat → deletes afterwards

マルウェアは、以下のプロセスを追加します。

- vssadmin.exe delete shadows /all /quiet

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- AcronisAgent

- AcrSch2Svc

- CAARCUpdateSvc

- CASAD2DWebSvc

- GxBlr

- GxCIMgr

- GxCVD

- GxFWD

- GxVss

- VSNAP

- vss

- sqbcoreservice

- stc_raw_agent

- PDVFSService

- veeam

- YooBackup

- YooIT

- zhudongfangyu

- ccEvtMgr

- ccSetMgr

- DefWatch

- RTVscan

- SavRoam

- agntsvc

- sophos

- encsvc

- memtas

- mepocs

- sqlsvc

- sql

- isqlplussvc

- oracle

- mydesktopqos

- mydesktopservice

- ocautoupds

- ocomm

- ocssd

- dbsnmp

- synctime

- xfssvccon

- dbeng50

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- aspx

- bak

- cer

- csv

- db

- dmp

- docx

- eps

- jsp

- ldf

- log

- mdf

- myd

- myi

- pem

- pfx

- php

- ppt

- pptx

- psd

- rtf

- sql

- txt

- vdi

- vmdk

- vmx

- xls

- xlsx

マルウェアは、以下を実行します。

- Encrypts removable and fixed drives

- Terminates process with the following strings:

- mysql

- excel

- infopath

- msaccess

- mspub

- onenote

- outlook

- powerpnt

- visio

- winword

- notepad

- wordpad

- firefox

- tbirdconfig

- thunderbird

- thebat

- steam

- Finds a file named {Malware directory}\opiPeaGAP_en.exe and delete if found

ランサムウェアの不正活動

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- %Windows%

- Windows NT

- Windows Defender

- Windows Journal

- Windows Mail

- Windows Media Player

- Windows Photo Viewer

- Windows Portable Devices

- Windows Sidebar

(註:%Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.)

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .[opiPeaGAP].salute

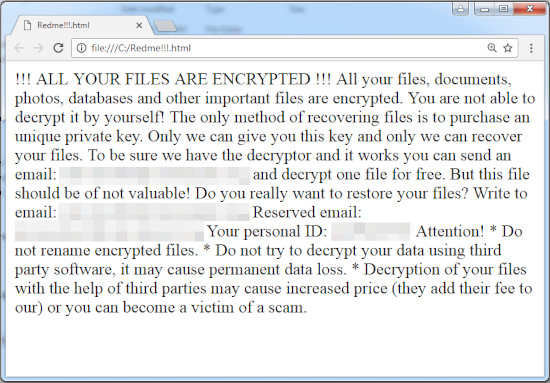

マルウェアが作成する以下のファイルは、脅迫状です。

- {Infected directory}\Redme!!!.html

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- {Infected directory}\Readme!!!.html

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win64.GOHIVE.YXBL3」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください