Ransom.Win32.ONIM.THCBCBA

Trojan-Ransom.FileCrypter (IKARUS); BAT/Filecoder.DW trojan (NOD32)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のフォルダを追加します。

- %User Temp%\{4 Random Characters}.tmp -> deleted afterwards

- %User Temp%\{4 Random Characters}.tmp\{4 Random Characters}.tmp -> deleted afterwards

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、以下のファイルを作成します。

- %User Temp%\{4 Random Characters}.tmp\{4 Random Characters}.tmp\{4 Random Characters}.bat -> deleted afterwards

- %User Temp%\{4 Random Characters}.tmp\aescrypt.exe -> used for file encryption

- %Application Data%\inf.bmp-> used as wallpaper

- Originally %User Temp%\{4 Random Characters}.tmp\photo.bmp

- %User Profile%\oid.txt -> contains victim's ID key

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。. %User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、以下のプロセスを追加します。

- "%System%\cmd.exe" /c "%User Temp%\{4 Random Characters}.tmp\{4 Random Characters}.tmp\{4 Random Characters}.bat {Malware Path}\{Malware Filename{.exe"

- vssadmin delete shadows /quiet /all

- wmic.exe shadowcopy delete

- wbadmin delete catalog /quiet

- aescrypt.exe -e -p "{Encryption Key}" {File to encrypt} -> file encryption routine

- certutil /encode "%User Temp%\key.txt" "%User Profile%\oid.txt"

- reg add "HKEY_CURRENT_USER\Control Panel\Desktop" /v Wallpaper /t REG_SZ /d %Application Data%\inf.bmp /f

- RUNDLL32.EXE user32.dll,UpdatePerUserSystemParameters

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。. %Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

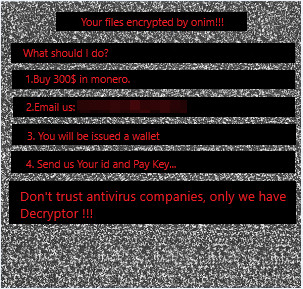

他のシステム変更

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %Application Data%\inf.bmp /f

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

その他

マルウェアは、以下を実行します。

- The dropped batch file is used for file encryption and contains commands to remove shadow copies

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- .txt

- .png

- .doc

- .docx

- .jpg

- .jpeg

- .webp

- .tif

- .tiff

- .ps

- .zip

- .rar

- .7z

- .z

- .iso

- .img

- .cpp

- .cs

- .php

- .py

- .rtf

- .log

- .dic

- .dot

- .wbk

- .docm

- .dotx

- .dotm

- .docb

- .xls

- .xlt

- .xlm

- .xlsx

- .xltx

- .xltm

- .xlsb

- .xla

- .xlam

- .xll

- .xlw

- .ppt

- .pot

- .pps

- .pptx

- .pptm

- .potx

- .potm

- .ppam

- .ppsx

- .ppsm

- .sldx

- .sldm

- .ACCDB

- .ACCDE

- .ACCDT

- .ACCDR

- .one

- .pub

- .xps

- .raw

- .gif

- .bmp

- .eps

- .cr2

- .nef

- .orf

- .sr2

- .ai

- .psd

- .indd

- .mp3

- .mp4

- .ico

- .ogg

- .avi

- .svg

- .djvu

- .m4a

- .flac

- .fb2

- .wav

- .wma

- .wbk

- .aac

- .mpeg

- .mov

- .wmv

- .flv

- .AVCHD

- .webm

- .mkv

- .epub

- .odt

- .jpe

- .jfif

- .dvs

- .java

- .pyw

- .pyc

- .pas

- .c

- .p

- .swf

- .jsp

- .jspx

- .wss

- .pl

- .phtml

- .rb

- .rhtml

- .cgi

- .bas

- .dvs

- .sql

- .4dd

- .4dl

- .adb

- .ade

- .adf

- .adp

- .alf

- .ask

- .btr

- .cat

- ,cdb

- .ckp

- .cma

- .cpd

- .dacpac

- .dad

- .dadiagrams

- .daschema

- .db-shm

- .db-wal

- .db3

- .dbc

- .sis

- .sqlite

- .sqlite3

- .sqlitedb

- .tga

- .dfm

- .msppr

- .3mf

- .asm

- .acs

- .jar

- .ace

- .arj

- .cab

- .gz

- .gzip

- .pak

- .pkg

- .rpm

- .sh

- .sib

- .sisx

- .sit

- .sitx

- .spl

- .tar

- .tar-gz

- .tgz

- .xar

- .zipx

- .0

- .000

- .001

- .a00

- .a01

- .a02

- .ain

- .rz

- .tg

- .123

- .csv

- .ViR

- .tg

- .pfx

- .key

- .no_more_ransom

- .crt

- .csr

- .bak

- .WCRY

- .db

- .css

- .js

- .15nhqv65m

- .saga

- .Cerber2

- .Cerber3

- .cerber

- .126-D7C-E67

- .__NIST_K571__

- .ctbl

- .text

- .dnproject

- .ods

- .wpd

- .CHAVO

- .lzh

- .1st

- .600

- .602

- .abw

- .acl

- .afp

- .ami

- .ans

- .asc

- .aww

- .ccf

- .cwk

- .dbk

- .dita

- .dwd

- .eggt

- .ezw

- .fdx

- .ftm

- .ftx

- .gdoc

- .hwp

- .hwpml

- .lwp

- .mbp

- .md

- .me

- .mcw

- .mobi

- .nb

- .nbp

- .neis

- .nt

- .nq

- .nes

- .odoc

- .osheet

- .itt

- .j

- .f90

- .go

- .kts

- .ky

- .ktm

- .scala

- .sc

- .hs

- .hoi1

- .joi2

- .hoi3

- .hoi4

- .save

- .ais

- .0adsave

- .32x

- .3ds

- .mod

- .3dsx

- .3dz

- .555

- .68k

- .8ld

- .a26

- .a52

- .aao

- .abk

- .ac

- .acf

- .acww

- .acx

- .adf

- .adt

- .air

- .am1

- .gfx

- .yml

- .dds

- .bz2

- .lz

- .uue

- .xz

- .zipx

- .gdcb

- .gesd

- .602

- .7-zip

- .act

- .aim

- .adoc

- .ans

- .apkg

- .ascii

- .ase

- .aty

- .awp

- .aww

- .lzma

- .axx

- .ccc

- .swift

- .uot

- .sb

- .lnk

- .rbxl

- .iss

- .ino

- .arsc

- .pjx

- .rpy

- .vcproj

- .in

- .awk

- .rbxm

- .gitignore

- .xap

- .sln

- .b

- .proto

- .vbp

- .smali

- .swc

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- {Original Filename}.{Original Extension}.aes

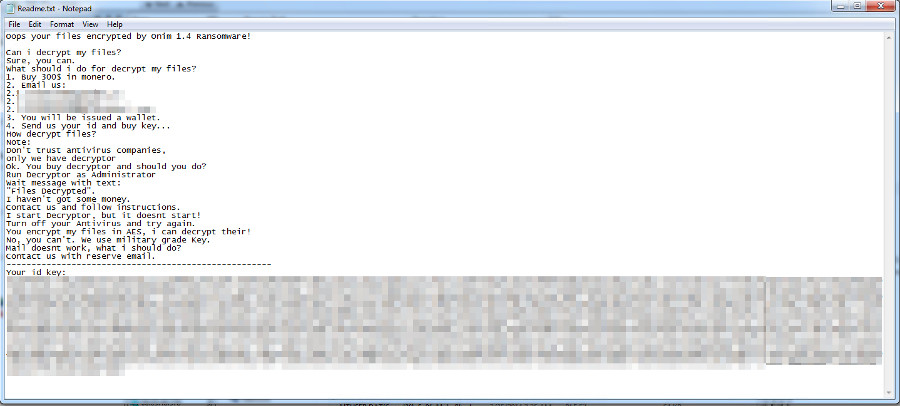

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\Readme.txt

- %System Root%\Readme.txt

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.Win32.TRX.XXPE50FFF042

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

以下のファイルを検索し削除します。

- %User Temp%\{4 Random Characters}.tmp\aescrypt.exe

- %Application Data%\inf.bmp

- %User Profile%\oid.txt

- {Encrypted Directory}\Readme.txt

- %System Root%\Readme.txt

手順 5

デスクトッププロパティを修正します。

手順 6

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.ONIM.THCBCBA」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください