Ransom.Win32.LOCKBIT.ENK

Win32:LockBit-A [Ransom] (AVAST)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、実行後、自身を削除します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- {Desktop or temp folder of connected devices}\{Random characters}.exe

マルウェアは、以下のファイルを作成します。

- {Drive}\{Random characters}.lock

- %System%\{Random characters}.ico (Icon image for encrypted files)

- %User Temp%\{Random characters}.tmp.bmp (Background image)

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、以下のプロセスを追加します。

- "%System%\cmd.exe" /c vssadmin delete shadows /all /quiet & wmic shadowcopy delete & bcdedit /set {default} bootstatuspolicy ignoreallfailures & bcdedit /set {default} recoveryenabled no (Process to delete shadow files)

- "%System%\cmd.exe" /C ping 127.0.0.7 -n 3 > Nul & fsutil file setZeroData offset=0 length=524288 "{Malware file path and name}" & Del /f /q "{Malware file path and name}" (Process to delete itself)

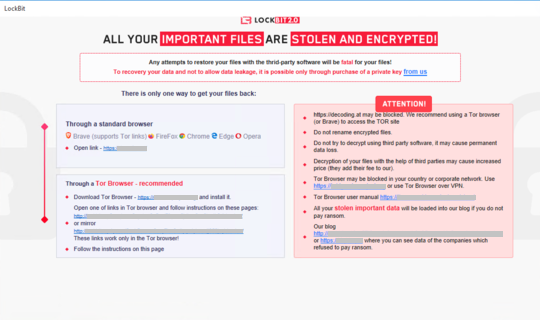

- "%System%\mshta.exe" "%Desktop%\LockBit_Ransomware.hta" {GUID} (Process to display ransom note)

- powershell.exe -Command "Get-ADComputer -filter * -Searchbase '%s' | foreach{ Invoke-GPUpdate -computer $_.name -force -RandomDelayInMinutes 0}" (Process to query connected machines and invoke group policy update)

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

マルウェアは、実行後、自身を削除します。

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{GUID} = "{Malware file path and name}" (Initial value before encryption finishes)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{GUID} = "%Desktop%\LockBit_Ransomware.hta"

他のシステム変更

マルウェアは、以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\{Random characters}

Private = {Generated session key}

HKEY_CURRENT_USER\Software\{Random characters}

Public = {Generated session key}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.lockbit

(Default) = LockBit

HKEY_CLASSES_ROOT\.lockbit

(Default) = LockBit

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.lockbit\DefaultIcon

(Default) = %System%\{Random characters}.ico

HKEY_CLASSES_ROOT\Lockbit\shell\

Open\Command

(Default) = "%System%\mshta.exe" "%Desktop%\LockBit_Ransomware.hta"

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Temp%\{Random characters}.tmp.bmp

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 2

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = 0

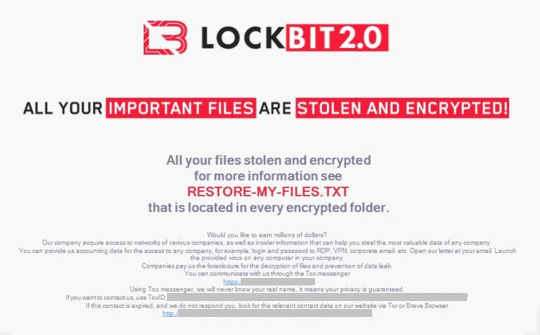

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

その他

マルウェアは、以下のレジストリキーを追加します。

HKEY_CURRENT_USER\Software

{Random characters} =

HKEY_LOCAL_MACHINE\SOFTWARE\Classes

.lockbit =

HKEY_CLASSES_ROOT

.lockbit =

HKEY_CLASSES_ROOT

Lockbit =

マルウェアは、以下を実行します。

- It enumerates printers in the network to print the ransom note.

- It uses LDAP queries and connected network shares/volumes to collect connected machines in the network.

- It performs a group policy update to connected machines for propagation and execution.

- It performs SMB queries by connecting to {Random IP in the network}:445 for propagation and execution.

- It creates a scheduled task with random file name to execute the copied ransomware and terminate processes.

- It bypasses UAC to escalate its privileges on infected machines.

- It modifies the following files inside the SYSVOL folder for modification of group policies:

- Registry.pol

- comment.cmtx

- NetworkShares.xml

- Services.xml

- ScheduledTasks.xml

- It pushes the following group policy updates to disable malware protection on queried machines:

- [Software\Policies\Microsoft\Windows Defender;DisableAntiSpyware]

- [Software\Policies\Microsoft\Windows Defender\Real-Time Protection;DisableRealtimeMonitoring]

- [Software\Policies\Microsoft\Windows Defender\Spynet;SubmitSamplesConsent]

- [Software\Policies\Microsoft\Windows Defender\Threats;Threats_ThreatSeverityDefaultAction]

- [Software\Policies\Microsoft\Windows Defender\Threats\ThreatSeverityDefaultAction]

- [Software\Policies\Microsoft\Windows Defender\UX Configuration;Notification_Suppress]

- It terminates the following processes and services with the following strings in their paths:

- 360doctor

- 360se

- acwebbrowser

- adexplorer

- adexplorer64

- adexplorer64a

- adobe cef

- adobe desktop service

- adobecollabsync

- adobeipcbroker

- agntsvc

- autodeskdesktopapp

- autoruns

- autoruns64

- autoruns64a

- autorunsc

- autorunsc64

- autorunsc64a

- avz

- axlbridge

- bedbh

- benetns

- bengien

- beserver

- brccuxsys

- brctrlcntr

- cagservice

- coresync

- creative cloud

- culture

- dbeng50

- dbsnmp

- defwatch

- dellsystemdetect

- dumpcap

- encsvc

- enterpriseclient

- excel

- fbguard

- fbserver

- fdhost

- fdlauncher

- gdscan

- glasswire

- gwctlsrv

- helper

- httpd

- infopath

- inputpersonalization

- isqlplussvc

- j0gnjko1

- java

- koaly-exp-engine-service

- msaccess

- msdtsrvr

- mspub

- mydesktopqos

- mydesktopservice

- mysqld

- node

- notepad

- notepad++

- ocautoupds

- ocomm

- ocssd

- onenote

- onenotem

- oracle

- outlook

- powerpnt

- processhacker

- procexp

- procexp64

- procexp64a

- procmon

- procmon64

- procmon64a

- pvlsvr

- qbdbmgr

- qbdbmgrn

- qbidpservice

- qbupdate

- qbw32

- raccine

- raccine_x86

- raccineelevatedcfg

- raccinesettings

- ragui

- raw_agent_svc

- rdrcef

- rtvscan

- sam

- simply

- simplyconnectionmanager

- sqbcoreservice

- sqlbrowser

- sqlmangr

- sqlservr

- ssms

- steam

- supervise

- sync-taskbar

- sync-worker

- synctime

- sysmon

- sysmon64

- systemexplorer

- systemexplorerservice

- systemexplorerservice64

- systemtrayicon

- tbirdconfig

- tcpview

- tcpview64

- tcpview64a

- tdsskiller

- teamviewer

- teamviewer_service

- thebat

- thunderbird

- titanv

- tomcat6

- totalcmd

- totalcmd64

- tv_w32

- tv_x64

- veeamdeploymentsvc

- visio

- vsnapvss

- vxmon

- wdswfsafe

- winword

- wireshark

- wordpad

- wsa_service

- wxserver

- wxserverview

- xfssvccon

- zhudongfangyu

- It encrypts files found in the following drive types:

- Fixed drive

- Removable drive

- Network drive

- RAM disks

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- autorun.inf

- bootsect.bak

- iconcache.db

- ntldr

- ntuser.dat.log

- Restore-My-Files.txt

- thumbs.db

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- $recycle.bin

- $windows.~bt

- $windows.~ws

- all users

- appdata

- application data

- boot

- common files

- intel

- internet explorer

- microsoft

- microsoft shared

- microsoft.net

- mozilla

- msbuild

- msocache

- opera

- perflogs

- system volume information

- tor browser

- windows

- windows journal

- windows nt

- windows.old

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .lockbit

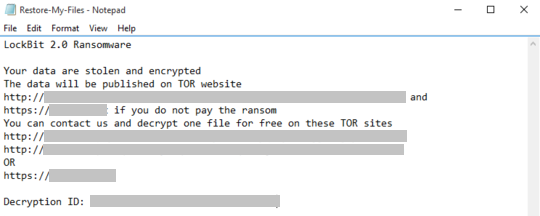

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted directory}\Restore-My-Files.txt

- %Desktop%\LockBit_Ransomware.hta

以下のファイル拡張子を持つファイルについては暗号化しません:

- .386

- .adv

- .ani

- .apk

- .app

- .bat

- .bin

- .cmd

- .com

- .cpl

- .cur

- .diagcab

- .diagcgf

- .diagpkg

- .dll

- .dmg

- .dmp

- .drv

- .drv

- .exe

- .fnt

- .fon

- .gadget

- .hlp

- .hlp

- .hta

- .icns

- .ico

- .ics

- .idx

- .ini

- .ipa

- .iso

- .key

- .lnk

- .lock

- .lockbit

- .mod

- .mp3

- .mp4

- .mpa

- .msc

- .msi

- .msstyles

- .msp

- .msu

- .msu

- .nls

- .ocx

- .otf

- .part

- .pif

- .prf

- .rdp

- .reg

- .rom

- .rtp

- .sfcache

- .shs

- .spl

- .sys

- .theme

- .tmp

- .ttf

- .wad

- .wav

- .wma

- .woff

- .wpx

- .xex

<補足>

インストール

マルウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- {接続されているデバイスのデスクトップまたは一時フォルダ}\{ランダムな文字列}.exe

マルウェアは、以下のファイルを作成します。

- {ドライブ}\{ランダムな文字列}.lock

- %System%\{ランダムな文字列}.ico (暗号化されたファイルのアイコン画像s)

- %User Temp%\{ランダムな文字列}.tmp.bmp (背景画像)

マルウェアは、以下のプロセスを追加します。

- %System%\cmd.exe /c vssadmin delete shadows /all /quiet & wmic shadowcopy delete & bcdedit /set {デフォルト} bootstatuspolicy ignoreallfailures & bcdedit /set {デフォルト} recoveryenabled no (シャドウファイルを削除するプロセス)

- %System%\cmd.exe /C ping 127.0.0.7 -n 3 > Nul & fsutil file setZeroData offset=0 length=524288 "{マルウェアのファイルパスとファイル名}" & Del /f /q "{マルウェアのファイルパスとファイル名}" (自身を削除するプロセス)

- %System%\mshta.exe "%Desktop%\LockBit_Ransomware.hta" {GUID} (脅迫状を表示するプロセス)

- powershell.exe -Command "Get-ADComputer -filter * -Searchbase '%s' | foreach{ Invoke-GPUpdate -computer $_.name -force -RandomDelayInMinutes 0}" (接続されたコンピュータにクエリを実行し、グループポリシーの更新を呼び出すプロセス)

その他

マルウェアは、以下を実行します。

- 脅迫状を印刷するためにネットワーク内のプリンタを列挙します。

- LDAPクエリと接続されたネットワーク共有/ボリュームを使用して、ネットワーク内の接続されたコンピュータの情報を収集します。

- 接続されたコンピュータに対してグループポリシーの更新を実行して、拡散と実行を行います。

- 拡散と実行のためにポート{ネットワーク内のランダムなIP}:445に接続してSMBクエリを実行します。

- コピーされたランサムウェアを実行し、プロセスを終了するために、ランダムなファイル名でスケジュールされたタスクを作成します。

- UACをバイパスして、感染コンピュータでの権限を上昇させます。

- グループポリシーを変更するために、SYSVOLフォルダ内の以下のファイルを改変します。

- Registry.pol

- comment.cmtx

- NetworkShares.xml

- Services.xml

- ScheduledTasks.xml

- 以下のグループポリシーの更新をプッシュして、クエリされたコンピュータのマルウェア保護を無効にします。

- [Software\Policies\Microsoft\Windows Defender;DisableAntiSpyware]

- [Software\Policies\Microsoft\Windows Defender\Real-Time Protection;DisableRealtimeMonitoring]

- [Software\Policies\Microsoft\Windows Defender\Spynet;SubmitSamplesConsent]

- [Software\Policies\Microsoft\Windows Defender\Threats;Threats_ThreatSeverityDefaultAction]

- [Software\Policies\Microsoft\Windows Defender\Threats\ThreatSeverityDefaultAction]

- [Software\Policies\Microsoft\Windows Defender\UX Configuration;Notification_Suppress]

- パスに以下の文字列が含まれているプロセスとサービスを終了します。

- 360doctor

- 360se

- acwebbrowser

- adexplorer

- adexplorer64

- adexplorer64a

- adobe cef

- adobe desktop service

- adobecollabsync

- adobeipcbroker

- agntsvc

- autodeskdesktopapp

- autoruns

- autoruns64

- autoruns64a

- autorunsc

- autorunsc64

- autorunsc64a

- avz

- axlbridge

- bedbh

- benetns

- bengien

- beserver

- brccuxsys

- brctrlcntr

- cagservice

- coresync

- creative cloud

- culture

- dbeng50

- dbsnmp

- defwatch

- dellsystemdetect

- dumpcap

- encsvc

- enterpriseclient

- excel

- fbguard

- fbserver

- fdhost

- fdlauncher

- gdscan

- glasswire

- gwctlsrv

- helper

- httpd

- infopath

- inputpersonalization

- isqlplussvc

- j0gnjko1

- java

- koaly-exp-engine-service

- msaccess

- msdtsrvr

- mspub

- mydesktopqos

- mydesktopservice

- mysqld

- node

- notepad

- notepad++

- ocautoupds

- ocomm

- ocssd

- onenote

- onenotem

- oracle

- outlook

- powerpnt

- processhacker

- procexp

- procexp64

- procexp64a

- procmon

- procmon64

- procmon64a

- pvlsvr

- qbdbmgr

- qbdbmgrn

- qbidpservice

- qbupdate

- qbw32

- raccine

- raccine_x86

- raccineelevatedcfg

- raccinesettings

- ragui

- raw_agent_svc

- rdrcef

- rtvscan

- sam

- simply

- simplyconnectionmanager

- sqbcoreservice

- sqlbrowser

- sqlmangr

- sqlservr

- ssms

- steam

- supervise

- sync-taskbar

- sync-worker

- synctime

- sysmon

- sysmon64

- systemexplorer

- systemexplorerservice

- systemexplorerservice64

- systemtrayicon

- tbirdconfig

- tcpview

- tcpview64

- tcpview64a

- tdsskiller

- teamviewer

- teamviewer_service

- thebat

- thunderbird

- titanv

- tomcat6

- totalcmd

- totalcmd64

- tv_w32

- tv_x64

- veeamdeploymentsvc

- visio

- vsnapvss

- vxmon

- wdswfsafe

- winword

- wireshark

- wordpad

- wsa_service

- wxserver

- wxserverview

- xfssvccon

- zhudongfangyu

- 以下のドライブに見つかったファイルを暗号化します。

- 固定ドライブ

- リムーバブルドライブ

- ネットワークドライブ

- RAMディスク

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- TROJ.Win32.TRX.XXPE50FFF047

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {GUID}="{Malware file path and name}" (Initial value before encryption finishes)

- {GUID}="{Malware file path and name}" (Initial value before encryption finishes)

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {GUID}="%Desktop%\LockBit_Ransomware.hta"

- {GUID}="%Desktop%\LockBit_Ransomware.hta"

手順 6

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software

- {Random characters}

- {Random characters}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes

- .lockbit

- .lockbit

- In HKEY_CLASSES_ROOT

- .lockbit

- .lockbit

- In HKEY_CLASSES_ROOT

- Lockbit

- Lockbit

手順 7

以下のファイルを検索し削除します。

- {Desktop or temp folder of connected devices}\{Random characters}.exe

- {Encrypted directory}\Restore-My-Files.txt

- %Desktop%\LockBit_Ransomware.hta

- {Drive}\{Random characters}.lock

- %System%\{Random characters}.ico

- %User Temp%\{Random characters}.tmp.bmp

手順 8

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.LOCKBIT.ENK」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 9

暗号化されたファイルをバックアップから復元します。

手順 10

デスクトッププロパティを修正します。

手順 11

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.LOCKBIT.ENK」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください