Ransom.Win32.DARKSIDE.FAIT

Win32:DangerousSig [Trj] (AVAST)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、実行後、自身を削除します。

マルウェアは、バックドア活動の機能を備えていません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %ProgramData%\{Random characters}\{Random characters}.dll → Slightly modified version of one of the following DLLs:

- %System%\msvcrt.dll

- %System%\oleaut32.dll

- %System%\gdi32.dll

- %System%\glu32.dll

- The following files contain list of files encrypted:

- {Drive}\backup\backup_{Random number}_{Computer name}_{Random number}.rc6

- {Drive}\backup\filelist_{Random number}_{Computer name}_{Random number}.rc6

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

マルウェアは、以下のプロセスを追加します。

- {Execution path}

- %System%\rundll32.exe

- %System%\explorer.exe

- %System%\cmd.exe /c del /F /Q "{Execution file path and name}"

- %System%\cmd.exe /c del /F /Q "{Execution file path}\wsc.dll"

- %System%\notepad.exe %Public%\Desktop\ReadMe.txt

- %System%\rundll32.exe %ProgramData%\{Random characters}\{Random characters}.dll,{Random export from the executed DLL}

- net.exe stop VSS

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %Public%フォルダは、すべてのユーザ共通のファイルまたはフォルダのリポジトリとして機能するフォルダです。Windows Vista、7、8の場合、通常 "C:\Users\Public" です。. %ProgramData%フォルダは、マルチユーザーシステムにおいて任意のユーザがプログラムに変更を加えることができるプログラムファイルフォルダのバージョンです。これには、すべてのユーザのアプリケーションデータが含まれます。Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\ProgramData" です。Windows Server 2003(32-bit)、2000(32-bit)、XPの場合、通常 "C:\Documents and Settings\All Users" です。 )

マルウェアは、以下のプロセスに自身を組み込み、システムのプロセスに常駐します。

- %System%\rundll32.exe

- %System%\explorer.exe

- %System%\rundll32.exe %ProgramData%\{Random characters}\{Random characters}.dll,{Random export from the executed DLL}

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %ProgramData%フォルダは、マルチユーザーシステムにおいて任意のユーザがプログラムに変更を加えることができるプログラムファイルフォルダのバージョンです。これには、すべてのユーザのアプリケーションデータが含まれます。Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\ProgramData" です。Windows Server 2003(32-bit)、2000(32-bit)、XPの場合、通常 "C:\Documents and Settings\All Users" です。 )

マルウェアは、以下のフォルダを作成します。

- {Drive}\backup

- %ProgramData%\{Random characters}

(註:%ProgramData%フォルダは、マルチユーザーシステムにおいて任意のユーザがプログラムに変更を加えることができるプログラムファイルフォルダのバージョンです。これには、すべてのユーザのアプリケーションデータが含まれます。Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\ProgramData" です。Windows Server 2003(32-bit)、2000(32-bit)、XPの場合、通常 "C:\Documents and Settings\All Users" です。 )

マルウェアは、実行後、自身を削除します。

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- Global\{Computer name}{Random number}

バックドア活動

マルウェアは、バックドア活動の機能を備えていません。

ルートキット機能

マルウェアは、ルートキット機能を備えていません。

プロセスの終了

マルウェアは、感染コンピュータ上でプロセスが常駐されていることを確認した場合、以下のいずれかの文字列を含むプロセスまたはサービスを終了します。

- sql

- topqos

- mysqlnotifier

- mysqld

- mysql

- FIRSTRUN

- sqlbrowser

- MsDtsSrvr

- ReportingServicesService

- msmdsrv

- fdhost

- ssms

- fdlauncher

- sofos

- sqlplus

- sqlservr

- sqlwriter

- emagent

- omtsre

- ravssw

- perl

- TNSLSNR

- java

- calc

- ekrn

- zoolz

- encsvc

- firefoxconfig

- infopath

- mspub

- mydesktop

- ocautoupds

- ocomm

- ocssd

- onenote

- outlook

- steam

- synctime

- tbirdconfig

- thebat

- thunderbird

- word

- xfssvccon

- tmlisten

- pccntmon

- cntaosmgr

- ntrtscan

- mbamtray

- dbsnmp

- agntsvc

- isqlplussvc

- mydesktopservice

- firefox

- mydsktopqos

- dbeng

- wordpad

- notepad

- sqbcoreservice

- mydesktopqos

- omtsreco

- oravssw

- dbeng50

- oracle

- postmaster

- vmware

- virtualbox

- mongo

- excel

- msaccess

- powerpnt

- visio

- winword

- veeam

- acronis

- backup

- hyper

- exchange

- xchange

- teamviewer

- anydesk

- lmiguardiansvc

- lmimaint

- logmeln

- uvnc

- service

- g2comm

- g2pre

- g2svc

- g2tray

- gotomyPC

- radmin

- ShadowProtect

- ytwingad

- ytadmin

- ytwingqa

- ytwinsdr

- mms.exe

- mmsMonitor

- schedhlp

- schedul2

- MmsMonitor

- PowMigSrvc.exe

- EmcPowSrv.exe

- EmcpMgmtComp.exe

- EmcPowMon.exe

- PowMigSrvc

- tib_mounter_monitor

その他

マルウェアは、以下を実行します。

- It encrypts fixed drives

- It deletes shadow copies

- It does not append an extension to the file name of encrypted files

- It inserts the following partially obfuscated string in encrypted files:

- "This file is encrypted.Contact {BLOCKED}@dogseyel.com for decryption"

マルウェアは、脆弱性を利用した感染活動を行いません。

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- autorun.inf

- boot.ini

- bootfont.bin

- bootsect.bak

- desktop.ini

- iconcache.db

- ntuser.dat

- thumbs.db

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- C:\Windows

- C:\MSOCache

- C:\PerfLogs

- C:\Boot

- C:\ProgramData

- C:\Windows.Old

注意:

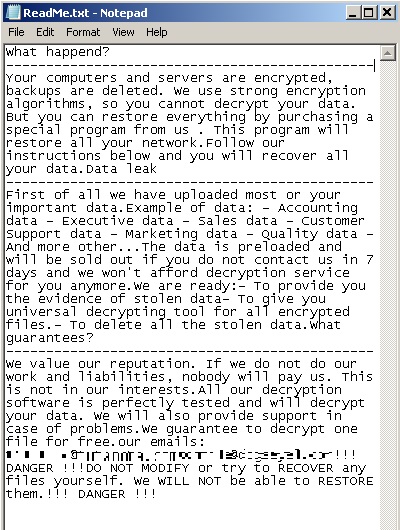

マルウェアが作成する以下のファイルは、脅迫状です。

- %Public%\Desktop\ReadMe.txt → 「Ransom.Win32.DARKSIDE.FAIT.note」として検出

<補足>

インストール

マルウェアは、以下のファイルを作成します。

- %ProgramData%\{ランダムな文字}\{ランダムな文字}.dll → 以下のDLLのいずれかに若干変更が加えられたバージョン:

- %System%\msvcrt.dll

- %System%\oleaut32.dll

- %System%\gdi32.dll

- %System%\glu32.dll

- 以下のファイルには、暗号化されたファイルの一覧が含まれています。

- {ドライブ}\backup\backup_{ランダムな数字}_{コンピュータ名}_{ランダムな数字}.rc6

- {ドライブ}\backup\filelist_{ランダムな数字}_{コンピュータ名}_{ランダムな数字}.rc6

マルウェアは、以下のプロセスを追加します。

- {実行パス}

- %System%\rundll32.exe

- %System%\explorer.exe

- %System%\cmd.exe /c del /F /Q "{実行ファイルのパスおよび名前}"

- %System%\cmd.exe /c del /F /Q "{実行ファイルのパス}\wsc.dll"

- %System%\notepad.exe %Public%\Desktop\ReadMe.txt

- %System%\rundll32.exe %ProgramData%\{ランダムな文字}\{ランダムな文字}.dll,{実行されたDLLからのランダムなエクスポート}

- net.exe stop VSS

マルウェアは、以下のプロセスに自身を組み込み、システムのプロセスに常駐します。

- %System%\rundll32.exe

- %System%\explorer.exe

- %System%\rundll32.exe %ProgramData%\{ランダムな文字}\{ランダムな文字}.dll,{実行されたDLLからのランダムなエクスポート}

マルウェアは、以下のフォルダを作成します。

- {ドライブ}\backup

- %ProgramData%\{ランダムな文字}

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- Global\{コンピュータ名}{ランダムな数字}

その他

マルウェアは、以下を実行します。

- マルウェアは、固定ドライブを暗号化します。

- マルウェアは、シャドウコピーを削除します。

- マルウェアは、暗号化されたファイルのファイル名に拡張子を追加しません。

- マルウェアは、暗号化されたファイルに以下の部分的に難読化された文字列を挿入します。

- "This file is encrypted.Contact {BLOCKED}@dogseyel.com for decryption"

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「Ransom.Win32.DARKSIDE.FAIT」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

以下のファイルを検索し削除します。

- %Public%\Desktop\ReadMe.txt

- %ProgramData%\{Random characters}\{Random characters}.dll

- {Drive}\backup\backup_{Random number}_{Computer name}_{Random number}.rc6

- {Drive}\backup\filelist_{Random number}_{Computer name}_{Random number}.rc6

手順 5

以下のフォルダを検索し削除します。

- {Drive}\backup

- %ProgramData%\{Random characters}

手順 6

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.DARKSIDE.FAIT」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください