Ransom.Win32.CLOP.NV

Trojan:Win32/BunituCrypt.GKM!MTB (MICROSOFT); W32/Qbot.CV!tr (FORTINET)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Original Filename w/ Extension}.CIIp → Contains Encrypted Encryption Key.

マルウェアは、以下のプロセスを追加します。

- {Malware Full Path} runrun

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- ProgramPro#666#666#667

その他

マルウェアは、以下を実行します。

- It will only proceed to its malicious routine if it is ran as a service.

- It encrypts FIXED and REMOVABLE drives.

- It will attempt to encrypt found Remote Shared Folders.

- It encrypts files depending on their filesize:

- For files with a size that is less than or equal to 17 kilobytes (0x4268 bytes), it will skip encrypting these files.

- For files with a size that is greater than 17 kilobytes (0x4268 bytes) but less than 2.13 MB (0x2089D0 bytes), it would encrypt the file from the 0x4000 position to the end of file.

- For files with a size that is greater than 2.13 MB (0x2089D0 bytes), it would encrypt the file from the 0x10000 position to the 0x2089D0 position.

- Its keystore file ({Original Filename w/ Extension}.CIIp) contains the following:

- Cllp^_-{Encrypted Encryption Key}

マルウェアは、以下のパラメータを受け取ります。

- runrun → Encrypt only Remote Shared Folders

- temp.ocx → Read the contents of temp.ocx and Encrypt only filepaths listed inside.

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- README_README.txt

- AUTOEXEC.BAT

- AUTORUN.INF

- BOOT.INI

- BOOTMGR.BAT

- BOOTSECT.BAK

- DESKTOP.INI

- ICONCACHE.DB

- NTDETECT.COM

- NTUSER.DAT

- NTUSER.DAT.LOG

- NTUSER.INI

- THUMBS.DB

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- \Desktop

- \DESKTOP

- $RECYCLE.BIN

- AHNLAB

- ALL USERS

- APPDATA

- BOOT

- BOOTMGR

- CHROME

- DEFAULT

- LOCAL SETTINGS

- MICROSOFT

- MOZILLA

- NTLDR

- PERFLOGS

- PROGRAM FILES

- PROGRAM FILES (X86)

- RECOVERY

- SOPHOS

- SYSTEM VOLUME INFORMATION

- TOR BROWSER

- WINDOWS

- WINNT

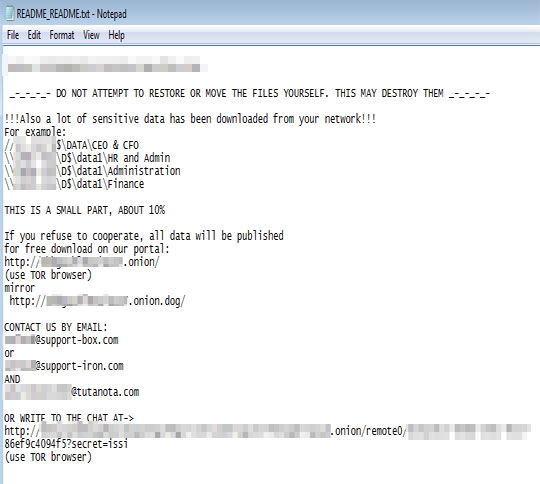

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\README_README.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .CIIP

- .bat

- .cmd

- .ttf

- .lng

- .hlf

- .chm

- .msi

- .ini

- .ico

- .LNK

- .SYS

- .EXE

- .DLL

- .OCX

- .CI0P

<p><補足>

インストール

マルウェアは、以下のファイルを作成します。

- {元のファイル名および拡張子}.CIIp → 暗号化された暗号鍵を含む

その他

マルウェアは、以下を実行します。

- サービスとして実行された場合にのみ、自身の不正活動を実行します。

- 固定ドライブおよびリムーバブルドライブを暗号化します。

- ネットワーク上で見つかった共有フォルダの暗号化を試みます。

- ファイルサイズに応じてファイルを暗号化します。

- ファイルサイズが17キロバイト(0x4268バイト)以下の場合、暗号化をスキップする

- ファイルサイズが17キロバイト(0x4268バイト) より大きく、2.13MB(0x2089D0バイト)より小さい場合、0x4000の位置からファイルの末尾までを暗号化する

- ファイルサイズが2.13MB(0x2089D0バイト)を超える場合、0x10000の位置から0x2089D0の位置までファイルを暗号化する

- キーストア ファイル ({元のファイル名および拡張子}.CIIp) は、以下の内容を含んでいます。

- Cllp^_-{暗号化された暗号鍵}

マルウェアは、以下のパラメータを受け取ります。

- runrun → ネットワーク上の共有フォルダのみを暗号化する

- temp.ocx → パラメータ「temp.ocx」の内容を読み取り、内部にリストされているファイルパスのみを暗号化する

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.Win32.TRX.XXPE50FFF041

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

以下のファイルを検索し削除します。

- {Encrypted Directory}\README_README.txt

- {Original Filename w/ Extension}.CIIp

手順 6

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.CLOP.NV」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください