Ransom.MSIL.HAKBIT.I

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、実行後、自身を削除します。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- "reg.exe" delete HKLM\System\CurrentControlSet\Control\SafeBoot\Minimal\WinDefend /f;

- "bcdedit.exe" /set {default} safeboot network;

- "reg.exe" add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v Userinit /t REG_SZ /d {Malware full path},"C:\Windows\system32\userinit.exe" /f;

- "net.exe" user {Username} "";

- "shutdown.exe", "/r /t 0"

- "cmd.exe" /C ping 127.0.0.7 -n 3 > Nul & fsutil file setZeroData offset=0 length=524288 “%s” & Del /f /q “%s”

- powershell.exe "Get-MpPreference -verbose"

- net.exe stop avpsus /y

- net.exe stop McAfeeDLPAgentService /y

- net.exe stop mfewc /y

- net.exe stop NetBackup BMR MTFTP Service /y

- net.exe stop DefWatch /y

- net.exe stop ccEvtMgr /y

- net.exe stop ccSetMgr /y

- net.exe stop SavRoam /y

- net.exe stop RTVscan /y

- net.exe stop QBFCService /y

- net.exe stop QBIDPService /y

- net.exe stop Intuit.QuickBooks.FCS /y

- net.exe stop QBCFMonitorService /y

- net.exe stop YooBackup /y

- net.exe stop YooIT /y

- net.exe stop zhudongfangyu /y

- net.exe stop stc_raw_agent /y

- net.exe stop VSNAPVSS /y

- net.exe stop VeeamTransportSvc /y

- net.exe stop VeeamDeploymentService /y

- net.exe stop VeeamNFSSvc /y

- net.exe stop veeam /y

- net.exe stop PDVFSService /y

- net.exe stop BackupExecVSSProvider /y

- net.exe stop BackupExecAgentAccelerator /y

- net.exe stop BackupExecAgentBrowser /y

- net.exe stop BackupExecDiveciMediaService /y

- net.exe stop BackupExecJobEngine /y

- net.exe stop BackupExecManagementService /y

- net.exe stop BackupExecRPCService /y

- net.exe stop AcrSch2Svc /y

- net.exe stop AcronisAgent /y

- net.exe stop CASAD2DWebSvc /y

- net.exe stop CAARCUpdateSvc /y

- net.exe stop sophos /y

- sc.exe config SQLTELEMETRY start= disabled

- sc.exe config SQLTELEMETRY$ECWDB2 start= disabled

- sc.exe config SQLWriter start= disabled

- sc.exe config SstpSvc start= disabled

- taskkill.exe /IM mydesktopservice.exe /F

- taskkill.exe /IM mspub.exe /F

- taskkill.exe /IM mydesktopqos.exe /F

- vssadmin.exe Delete Shadows /all /quiet

- vssadmin.exe resize shadowstorage /for={Drive from C to H} /on={Drive from C to H} /maxsize=401MB

- vssadmin.exe resize shadowstorage /for={Drive from C to H} /on={Drive from C to H} /maxsize=unbounded

- del.exe /s /f /q {Drive from C to H}\*.VHD {Drive from C to H}\*.bac {Drive from C to H}\*.bak {Drive from C to H}\*.wbcat {Drive from C to H}\*.bkf {Drive from C to H}\Backup*.* {Drive from C to H}\backup*.* {Drive from C to H}\*.set {Drive from C to H}\*.win {Drive from C to H}\*.dsk

- cmd.exe", "/c rd /s /q %SYSTEMDRIVE%\$Recycle.bin

マルウェアは、実行後、自身を削除します。

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- Global\{GUID}

他のシステム変更

マルウェアは、以下のレジストリ値を追加します。

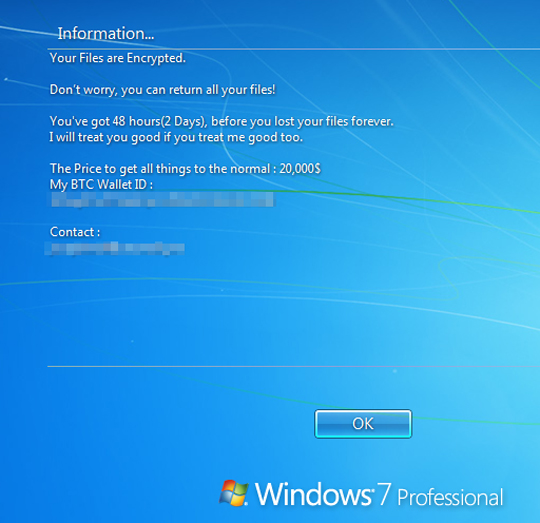

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

LegalNoticeText = All your files were encrypted, if you want to get them all back, please carefully read the text note located in your desktop...

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

LegalNoticeCaption = Information...

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- http analyzer stand-alone

- fiddler

- effetech http sniffer

- firesheep

- IEWatch Professional

- dumpcap

- wireshark

- wireshark portable

- sysinternals tcpview

- NetworkMiner

- NetworkTrafficView

- HTTPNetworkSniffer

- tcpdump

- intercepter

- Intercepter-NG

- ollydbg

- x64dbg

- dnspy

- dnspy-x86

- de4dot

- ilspy

- dotpeek

- dotpeek64

- ida64

- procexp

- procexp64

- RDG Packer Detector

- CFF Explorer

- PEiD

- protection_id

- LordPE

- pe-sieve

- MegaDumper

- UnConfuserEx

- Universal_Fixer

- NoFuserEx

ダウンロード活動

マルウェアは、以下のURLからファイルをダウンロードします。マルウェアは、ファイルが感染コンピュータ内に保存されると、ファイル名を変更します。

- https://raw.{BLOCKED}sercontent.com/d35ha/ProcessHide/master/bins/ProcessHide32.exe - if running on 32-bit

- https://raw.{BLOCKED}sercontent.com/d35ha/ProcessHide/master/bins/ProcessHide64.exe - if running on 64-bit

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。

- %User Temp%\{random}.exe

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .crypted

マルウェアは、以下を実行します。

- Monitors the following processes and hides itself using ProcessHide{32 or 64} if found running:

- TaskMgr

- ProcessHacker

- procexp

- Deletes backup files from the drives

- Deletes contents of Recycle Bin

- It restarts the affected system in safe mode.

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- dat

- txt

- jpeg

- gif

- jpg

- png

- php

- cs

- cpp

- rar

- zip

- html

- htm

- xlsx

- xls

- avi

- mp4

- ppt

- doc

- docx

- sxi

- sxw

- odt

- hwp

- tar

- bz2

- mkv

- eml

- msg

- ost

- pst

- edb

- sql

- accdb

- mdb

- dbf

- odb

- myd

- php

- java

- cpp

- pas

- asm

- key

- pfx

- pem

- p12

- csr

- gpg

- aes

- vsd

- odg

- raw

- nef

- svg

- psd

- vmx

- vmdk

- vdi

- lay6

- sqlite3

- sqlitedb

- accdb

- java

- class

- mpeg

- djvu

- tiff

- backup

- cert

- docm

- xlsm

- dwg

- bak

- qbw

- nd

- tlg

- lgb

- pptx

- mov

- xdw

- ods

- wav

- mp3

- aiff

- flac

- m4a

- csv

- sql

- ora

- mdf

- ldf

- ndf

- dtsx

- rdl

- dim

- mrimg

- qbb

- rtf

- 7z

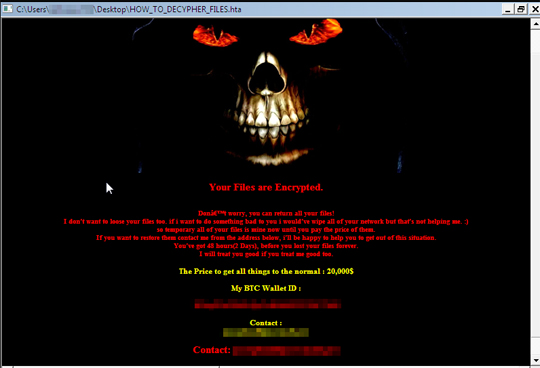

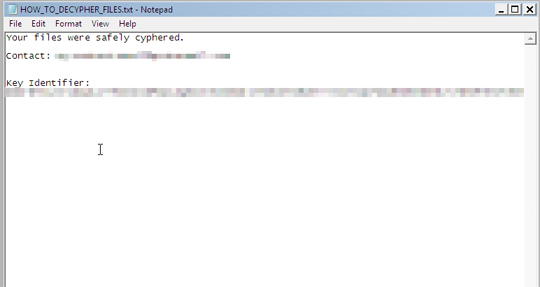

マルウェアが作成する以下のファイルは、脅迫状です。

- %User Temp%\HOW_TO_DECYPHER_FILES.txt

- %Destktop%\HOW_TO_DECYPHER_FILES.hta

- %Destktop%HOW_TO_DECYPHER_FILES.txt

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.Win32.TRX.XXPE50FFF036

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

以下のファイルを検索し削除します。

- %Desktop%\HOW_TO_DECYPHER_FILES.txt

- %Desktop%\HOW_TO_DECYPHER_FILES.hta

- %User Temp%\HOW_TO_DECYPHER_FILES.txt

手順 6

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- LegalNoticeText = All your files were encrypted, if you want to get them all back, please carefully read the text note located in your desktop...

- LegalNoticeText = All your files were encrypted, if you want to get them all back, please carefully read the text note located in your desktop...

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- LegalNoticeCaption = Information...

- LegalNoticeCaption = Information...

手順 7

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.MSIL.HAKBIT.I」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 8

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください