Ransom.Linux.HELLOKITTY.YXBHM

2021年10月14日

別名:

Linux/Hellokit!tr (FORTINET)

プラットフォーム:

Linux

危険度:

ダメージ度:

感染力:

感染確認数:

情報漏えい:

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

感染経路 インターネットからのダウンロード, 他のマルウェアからの作成

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。

詳細

ファイルサイズ 57,536 bytes

タイプ ELF

メモリ常駐 はい

発見日 2021年8月13日

ペイロード ファイルの作成, 画像の表示, ファイルの暗号化

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Malware Folder}/work.log → Contains log of actions done.

マルウェアは、以下のプロセスを追加します。

- If ran with the argument -k:

- esxcli vm process list

- esxcli vm process kill -t=soft -w={id}

- esxcli vm process kill -t=hard -w={id}

- esxcli vm process kill -t=force -w={id}

その他

マルウェアは、以下のパラメータを受け取ります。

- -v - Enable Verbose Logging.

- -d - Run as Daemon.

- -k - Kill running EXSi VM.

- -e - Encrypt VM files.

- {Starting Folder} - Starting Directory to Encrypt.

- -m (10-20-25-33-50)

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- If ran with the argument -e:

- .vmdk

- .vmx

- .vmsd

- .vmsn

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- .crypt

- .README_TO_RESTORE

- .tmp_

- If not ran with the argument -e:

- .a

- .so

- .la

- .xxx

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- /bin

- /boot

- /dev

- /etc

- /lib

- /lib32

- /lib64

- /lost+found

- /proc

- /run

- /sbin

- /usr/bin

- /usr/include

- /usr/lib

- /usr/lib32

- /usr/lib64

- /usr/sbin

- /sys

- /usr/libexec

- /usr/share

- /var/lib

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .crypt

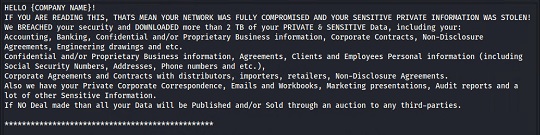

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Folder}/{Original Filename}.{Original File Extension}.tmp_.README_TO_RESTORE

対応方法

対応検索エンジン: 9.800

初回 VSAPI パターンバージョン 17.128.02

初回 VSAPI パターンリリース日 2021年10月13日

VSAPI OPR パターンバージョン 17.129.00

VSAPI OPR パターンリリース日 2021年10月14日

手順 1

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Linux.HELLOKITTY.YXBHM」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 2

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください