OSX_GEONEI.A

2014年10月24日

別名:

OSX/Genieo.D (AVG); MacOS:Genieo-K [PUP] (Avast); Gen:Variant.Adware.MAC.OSX.Genieo.1 (BitDefender); a variant of OSX/Adware.Genieo.K (ESET-NOD32); Adware/OSX_Geonei (Fortinet); OSX/Geonei-A (Sophos); Genieo (Symantec)

プラットフォーム:

Mac OS X

危険度:

ダメージ度:

感染力:

感染確認数:

情報漏えい:

マルウェアタイプ:

アドウェア

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

アドウェアは、他のマルウェアまたはグレイウェアのパッケージとともにコンポーネントとして、コンピュータに侵入します。 アドウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

詳細

ファイルサイズ 不定

タイプ Other

メモリ常駐 はい

発見日 2014年8月16日

ペイロード URLまたはIPアドレスに接続, ファイルのダウンロード

侵入方法

アドウェアは、他のマルウェアまたはグレイウェアのパッケージとともにコンポーネントとして、コンピュータに侵入します。

アドウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

ダウンロード活動

アドウェアは、以下のWebサイトにアクセスし、ファイルをダウンロードします。

- http://{BLOCKED}-installer.{BLOCKED}t.com/install?session_id={GUID}&app_id=0&offer_id=0&os_version={OS version}&install_version=0&r={value}&disable_dynamic_update=0&active_browser=all

その他

アドウェアがアクセスするWebサイトはアクセス不能のため、アドウェアはインストールを完了しません。

対応方法

対応検索エンジン: 9.700

初回 VSAPI パターンバージョン 10.988.07

初回 VSAPI パターンリリース日 2014年8月16日

VSAPI OPR パターンバージョン 10.989.00

VSAPI OPR パターンリリース日 2014年8月16日

- トレンドマイクロ製品でコンピュータをスキャンし、検出されたパスをメモします

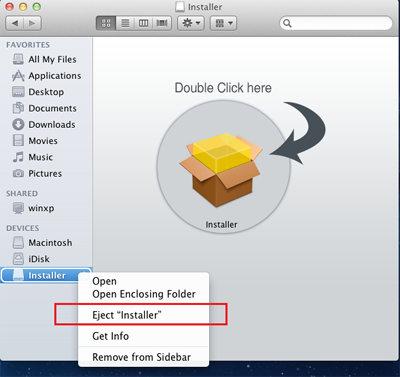

- 検出されたファイルが組み込まれている場合、関連するボリュームをEJECT(取り出し)します。

- Finderのメニューバーで、[移動] > [コンピュータ]をクリックします。

- 表示されるウィンドウで、検出が確認されたボリュームを右クリックします。

- Eject(取り出し)を選択します。

- 上述の手順でメモしたパスを用いて、実行中の.APPのプロセスを確認し、終了します。

- [ターミナル]を開きます。

[アプリケーション]>[ユーティリティ]>[ターミナル]を選択するか、"Spotlight"で[ターミナル]と入力します。 - ターミナルで以下をタイプします。

- ps –A

- 検出されたファイルを確認(通常"Installer.app")し、そのPIDをメモします。検出されたファイルが実行していない場合、以下の手順を実行してください。

- このターミナルで、以下を入力します。

- kill {PID}

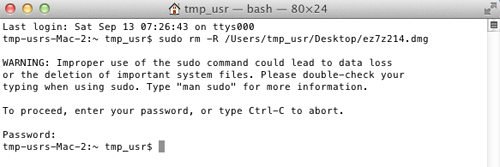

- [ターミナル]を開きます。

- 検出されたファイルを削除します。

- 同様のターミナルで、以下をタイプし、Enterを押します。

- sudo rm –R {grayware path and filename}.dmg

- sudo rm –R {grayware path and filename}.app

- 同様のターミナルで、以下をタイプし、Enterを押します。

- トレンドマイクロ製品でコンピュータをスキャンし、「OSX_GEONEI.A」として検出されるファイルを削除します。

ご利用はいかがでしたか? アンケートにご協力ください