Ransom.Win32.LEDIF.A

Trojan.Win32.Crypt(IKARUS)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- /c del {malware file path and name}>> NUL -> deletes itself

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- MySQL

- MYSQL80

- MSSQLSERVER

- SQLWriter

- MSDTC

- SQLBrowser

- sqlservr.exe

- sqlwriter.exe

- msdtc.exe

- sqlbrowser.exe

その他

マルウェアは、以下を実行します。

- It encrypts Fixed and Remote/Network drives.

- It encrypts files in Network resources.

- It accepts the following arguments:

- net ->deletes itself and will not perform its routine

- local -> perform its routine

ランサムウェアの不正活動

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- %Windir%

- C:\Boot

- C:\Config.msi

- C:\$Recycle Bin

- C:\System Volume Information

- C:\Recovery

- C:\Documents and Settings

- C:\ProgramData

- C:\Program Files\Microsoft Office

- C:\Program Files (x86)\Microsoft Office

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- {Original Filename}.{Original Extension}.cuba

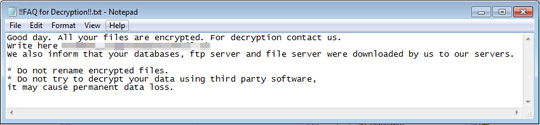

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

- !!FAQ for Decryption!!.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .exe

- .dll

- .sys

- .cuba

<補足>

インストール

マルウェアは、以下のプロセスを追加します。

- /c del {マルウェアのファイルパスおよび名前}>> NUL -> 自身を削除する

その他

マルウェアは、以下を実行します。

- 固定ドライブおよびリモート/ネットワークドライブを暗号化します。

- ネットワークリソース内のファイルを暗号化します。

- 以下の引数を受け入れます。

- net -> 自身の削除および自身の不正活動を実行しません。

- local -> 自身の不正活動を実行します。

ランサムウェアの不正活動

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- {元のファイル名}.{元の拡張子}.cuba

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.Win32.TRX.XXPE50FFF033

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

以下のファイルを検索し削除します。

- !!FAQ for Decryption!!.txt

手順 6

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.LEDIF.A」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください