フィッシング

Instagramアカウントを乗っ取る新たな誘導手口をトルコの事例で解説

2019年、弊社は高い人気を集めるInstagramアカウントを乗っ取る攻撃を確認しました。そして2020年10月現在、同様の手口を利用する攻撃が再び増加しています。今回の事例では、攻撃の目的である「アカウントの乗っ取り」は同じでも、新たな誘導手口が用いられています。

昨年2019年、トレンドマイクロは高い人気を集めるInstagramアカウントのプロフィールを乗っ取る攻撃を確認しました。そして2020年10月現在、同様の手口を利用する攻撃が再び増加しています。今回の事例では、攻撃の目的である「アカウントの乗っ取り」は同じでも、新たな誘導手口が用いられています。どちらの攻撃もトルコ語を使用するハッカー集団が関与しており、Instagramからの正規メッセージに偽装したフィッシングメールを介して認証情報を窃取したのちInstagramアカウントを乗っ取っています。

図1:2019年に弊社が確認したキャンペーンで利用されたフィッシングメールの一例

このハッカー集団は通常、ソーシャルメディアのプラットフォーム上で多くのフォロワーを抱える有名人や起業家、あるいはその他の「インフルエンサー」のアカウントを侵害しました。前回トレンドマイクロは、アカウントが乗っ取られた写真家の事例について調査しました。今回の調査では、16,000人以上のフォロワーを抱える警察官の事例を通じて新たな攻撃手口が明らかとなりました。

Instagramページは、個人用ソーシャルメディアアカウントとして利用される他、インフルエンサーやビジネスのマーケティングツールとして機能します。フォロワー数の多いInstagramアカウントは、信頼性と影響力を示しています。見方を変えればこれらのアカウントは、ハッカーにとって不正な目的を遂行するために好都合であるため攻撃対象となります。具体例としては、乗っ取ったアカウントの正規所有者を脅迫したり、フィッシング詐欺などの拡散、あるいは単にハッカーとしての自身の力量を誇示したりするなどが挙げられます。

■同じ攻撃手法で用いられる異なる誘導手口

先述した2019年および2020年10月現在の攻撃手口はどちらも共通する手法を利用しており、フィッシング攻撃を介して窃取した認証情報を使用してInstagramアカウントの復元プロセスを悪用し、アカウント制御を取得します。

過去に実行されたフィッシングメールのキャンペーン(拡散活動)では、Instagramの認証バッジが取得できると偽り、利用者にアカウントの確認を実施するよう求める電子メールが用いられました。ただし、前出の図1に示したような偽装メール上の[アカウントの確認]ボタンを選択すると、利用者の電子メールアドレスや認証情報、生年月日を詐取するフィッシングページに誘導されます。これらを収集することでハッカーは、乗っ取ったアカウントを復元するために必要な詳細情報のすべてを入手します。

新たな攻撃手口で利用されるメッセージは、電子メールではなく、Instagramのプラットフォームを通じて直接送信されます。一見Instagramヘルプセンターから送信されたかのように見えるメッセージ(図2)には、利用者に対する著作権侵害の申し立てが提起されているという旨が記されており、結果としてアカウントが削除される可能性があると主張します。このメッセージには、上記の申し立てに対する抗議文を送信するためのフォームへのリンクが記されているように見えますが、実際にはフィッシングサイトへと誘導する不正なリンクが含まれています。

2:ハッカーが送信したInstagramのダイレクトメッセージの一例

このリンクを開いた場合、ユーザ名を入力するよう求めるページ(図3)に誘導されます。調査時点では、問題のページの入力フォームにはデータ検証機能がありませんでした。つまり、存在しないアカウント情報、あるいは情報を入力していない場合でも、次の画面に進むことができます。

図3:Instagramのユーザ名を入力するよう要求するフィッシングサイトの表示例

図3の下部に示す[Next](次へ)ボタンを選択すると、別の画面(図4)が表示され、今度は通称、パスワード、電子メールアドレス、および電子メールのパスワードを入力するよう求められます。

図4:Instagramアカウントとメール認証情報を要求するフィッシングサイトの表示例

図4下部に示す[Continue as(ユーザ名)]((ユーザ名)として続行)のボタンを選択すると、正規のInstagramログインページへとリダイレクトされます。利用者がこのボタンを選択する前からすでにソーシャルメディアサイトにログインしている場合、上記フォームは利用者のホームページへとリダイレクトします。これは利用者に、入力フォームが公式的にInstagramとつながっていると錯覚させるための手口と言えます。

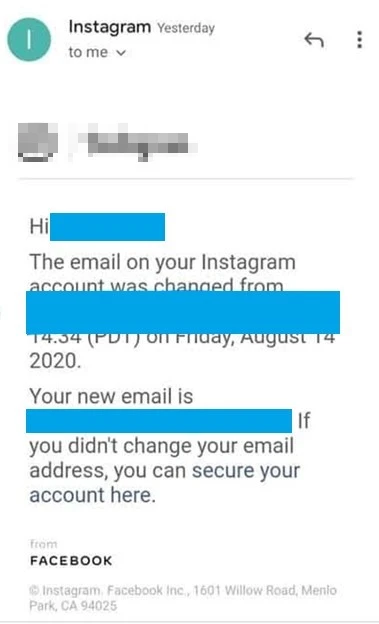

フィッシングサイトにより各種情報が詐取できた場合、ハッカーはアカウントを乗っ取るための不正活動を開始します。フィッシングサイトを介して収集された認証情報は、アカウントにリンクされた電子メール情報を変更するために使用されます。電子メール情報が変更されると、正規アカウント所有者にはInstagramアカウントにリンクされたメールアドレスが変更されたことを通知するメール(図5)がInstagramから送信されます。ただし、ハッカーはすでにアカウント所有者のメール認証情報を保持しているため、正規アカウント所有者のメール機能を制御することも可能です。

図5:Instagramアカウントにリンクした確認用メールアドレスが

変更されたことを利用者に通知するメールの例span>

図6:別のデバイスからのログインを

正規アカウント所有者に連絡する通知の例(トルコ語)

■被害に遭わないためには

フィッシング攻撃によって認証情報を詐取するという使い古された手口を最大限に活用しながらも、サイバー犯罪者は新たな戦略を生み出し続けているように見えます。ただし、企業や一般のインターネット利用者は以下の点に注意することで、フィッシングの手口に気づける場合があります。

- 見た目には正規サイトであっても別のWebサイトのアカウント認証情報の入力を要求する場合は、フィッシングサイトの可能性を疑いましょう。電子メールの認証情報を要求する偽装Instagramサイトなどがこれに該当します。このような動作が確認できる場合、大方はフィッシングサイトです

- 2要素認証(2FA)など追加のセキュリティ機能を有効にしましょう。これにより、たとえハッカーによりパスワードが窃取されたとしても、直ちにアカウントが乗っ取られるリスクを低減できます

- 不審なリンクを開いたり、不審なソースから添付ファイルをダウンロードしたりするのは控えましょう。不審に感じた場合は、対象のURLにカーソルを合わせて、想定されるWebサイト以外の別のアドレスが表示されるかどうかを確認しましょう

- 受信したメッセージの内容を確認し、文法的または構成に誤りがないか、あるいは綴りに間違いがないかどうかを確認しましょう。正規企業からの電子メールや他の形式のメッセージは、細心の注意を払って校正されていることがよくあります

- メッセージを送信するために使用された電子メールアドレスを調査しましょう。これらのメールアドレスはまったく別のアカウントであるか、企業が使用する正規の電子メールアドレスを模範した偽物である可能性があります

- 個人情報や認証情報を要求するメッセージには特に注意しましょう。不審な点が見られる場合は、受信したメッセージからではなく、別の連絡手段を使用して企業に連絡を取り、メッセージが実際に送信者からのものかどうかを確認しましょう

■トレンドマイクロの対策

フィッシング攻撃への対策として推奨されるトレンドマイクロのセキュリティソリューションを以下に示します。

トレンドマイクロのエンドポイントセキュリティ製品やWebセキュリティ製品、メールセキュリティ製品等に幅広く搭載されている「Web レピュテーション」機能により、正規サイトを偽装し利用者を騙すフィッシングサイトへのアクセスをブロックします。

個人利用者向け総合セキュリティ対策製品「ウイルスバスタークラウド™」ではネット詐欺対策機能および迷惑メール・詐欺メール対策機能により、利用者をフィッシング詐欺から保護します。

また法人利用者においてはメール&グループウェアセキュリティ製品である「Trend Micro Cloud App Security™」および「Trend Micro Hosted Email Security™」はフィッシングサイトへ誘導するためのフィッシングメールをブロックするだけでなく、機械学習等の複数技術を利用して不審なメールを検出します。

この脅威に関連する侵入の痕跡(IoC)の一覧は、こちらをご参照ください。

参考記事:

- 「New Bait Used in Instagram Profile Hacking Scheme」

Insights and analysis by Jindrich Karasek

翻訳:益見 和宏(Core Technology Marketing, Trend Micro™ Research)