Industry-leading

AI Security Platform

AIのために構築し

次の時代に備える

リスクを排除し、脅威を無力化し、イノベーションを加速。AI時代のために構築されたTrendAI Vision One™ は、AIを悪用する攻撃者から、人、運用インフラ、データを保護し、組織全体を守ります。

デジタル資産をすべて可視化

組織のデジタル資産を包括的に把握し、セキュリティの死角をなくします。

課題への優先順位付け

最も重要な課題に焦点を当て、ビジネスへの影響度と緊急性に基づいて、セキュリティ問題を評価し優先順位付けします。

サイバーリスクの低減

リスクの段階から対応するプロアクティブなセキュリティにより、お客さまのリスクをリアルタイムで把握、優先度付け、軽減。日々の脅威へのリアクティブな対応に追われることなく、ビジネスの成長に集中いただけます。

適応型プラットフォームで

確かなセキュリティ成果を実現

TrendAI Vision One™ は、AIを搭載したエンタープライズプラットフォームで、導入も簡単です。世界トップクラスの脅威インテリジェンスと、お客さまの組織の安全を守るという揺るぎないコミットメントを基盤としています。TrendAI™ により、インサイトをリアルタイムのアクションへつなげ、セキュリティを受動的な対応から、戦略的リスク管理へと進化させます。セキュリティはもはや障壁ではなく、ビジネス成長を加速する原動力となります。

70%

サイバーセキュリティコストの削減

99.6%

1日あたりのアラート数の削減

65%

侵害滞留時間の短縮

92%

サイバーリスクの軽減

ESGによる経済価値評価

TrendAI Vision One™ によるセキュリティ対策強化が、事業成長に貢献する仕組みをご覧ください。

AIセキュリティ

安全な利用・構築・実行を実現

TrendAI Vision One™ は、AIの利用と開発を保護、AIアプリやエージェントを構成するさまざまなレイヤで円滑なガバナンスと脅威対策をサポート。イノベーションのスピードを損ねることなく、組織のコンプライアンスを確保します。

- セキュリティの見落としやコンプライアンス違反を心配することなく、AIイニシアチブを導入、拡大

- AIのリスクと使用パターンを明確に可視化し、根拠に基づく意思決定とポリシー運用が可能

- AIアプリケーションとエージェントシステムを開発から本番環境全体で保護 – プロンプトインジェクション、データ漏洩、ランタイム攻撃、自律型エージェントの悪用といったリスクを軽減

自律型セキュリティ運用

攻撃者に隠れる余地を与えません

TrendAI Vision One™ は、サイバーリスクエクスポージャ管理、セキュリティ運用、および強固な多層保護を一元化する唯一のエンタープライズサイバーセキュリティプラットフォームです。脅威を予測し防御し、プロアクティブなセキュリティ成果を促進します。

- 迅速な対応につながる、コンテキストに基づく高精度な検出

- AIを活用した脅威ハンティングと分析

- 運用効率を高める、自動化されたワークフロー

プロアクティブなセキュリティでAIの未来をリード

安心してイノベーションを推進できる環境

お客さまの環境全体を包括的に保護します。AIを悪用した脅威から、従業員、インフラ、データを安全に守ります。AIのサイバーリスクを解消し、お客さまのAIが最高のパフォーマンスを発揮できる環境を支援します。

AIセキュリティ

AIの使用と開発を保護し、AIアプリやエージェントを構成するさまざまなレイヤで円滑なガバナンスと脅威対策を実現。イノベーションのスピードを損ねることなく、組織のコンプライアンスを確保します。

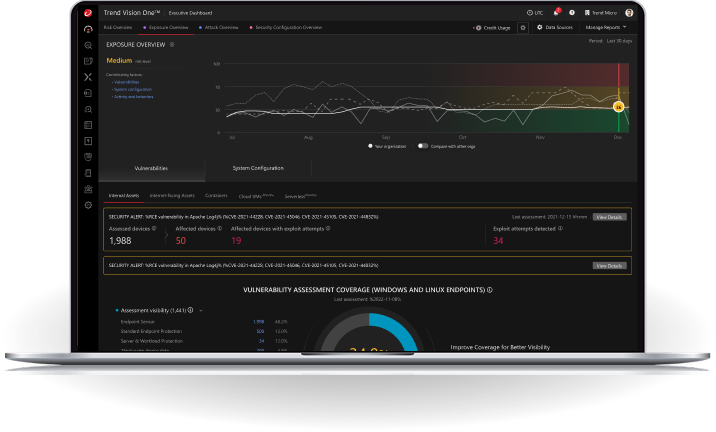

Cyber Risk Exposure Management(CREM)

プロアクティブにサイバーリスクを発見、予測、評価、軽減。組織への影響度も加味してリスクを優先順位付け、攻撃されるリスクを削減、サイバーレジリエンスの強化を実現します。

Security Operations(SecOps)

XDR、Agentic SIEM、Agentic SOARにより、脅威をプロアクティブに検知・調査・対応します。

データセキュリティ

リアルタイムの可視化、リスクの優先順位付け、迅速な対応により、IT環境全体にわたってデータを確実に保護します。

クラウドセキュリティ

包括的なセキュリティで、脅威の予測、防御、対応を迅速に実現します。クラウドおよびハイブリッドクラウドにおけるセキュリティ強化を支援するため、可視性、リスクマネジメント、運用効率を包括的に強化します。

エンドポイントセキュリティ

高度化する脅威に対し、ノートPCやデスクトップ、モバイルデバイス、サーバー、ワークロードなど、あらゆるエンドポイントを包括的に保護します。攻撃の拡大を防ぐために、脅威を一元的に可視化および相互分析し、迅速に対応します。

メールセキュリティ

人的リスクをプロアクティブに管理し、進化する脅威に対して迅速かつ正確に対処します。具体的には、AIを活用した高度なメールセキュリティにより、フィッシング、BEC(ビジネスメール詐欺)、ランサムウェア、各種詐欺など、多様化する脅威を的確に封じ込めます。

Identity Security

境界のない働き方におけるIDリスクを軽減します。包括的な可視性とデータに基づく優先順位付けにより、IDリスクを自動的に軽減します。

ネットワークセキュリティ

卓越した可視性とAI駆動のセキュリティ機能により、脅威をいち早く検知し、管理外デバイスの保護と攻撃の未然防止を実現します。さらに、リアルタイムの防御、検知、ゼロトラストのアクセス制御によって、攻撃のリスクを最小化します。

脅威インテリジェンスで脅威を予測・予防・防御

世界最大級のサイバーセキュリティ研究ネットワークTrendAI™ Researchによる深い洞察で、新たに出現する脅威に先手を打ちます。

ワールドワイドな脅威洞察

当社グローバルのリサーチネットワークから、リアルタイムの攻撃動向、脅威アクター、国際動向に関する豊富なコンテキスト情報を備えた可視性を提供します。

リアルタイムの脅威検知

AIを活用した分析で、ビジネスに影響を及ぼす前に新たな脅威を特定し攻撃を予測し防御します。

プロアクティブな防御戦略

業界トップクラスのTrendAI™ Zero Day Initiative™(ZDI)が提供する高度なインテリジェンスにより、攻撃者に先手を打つ。脆弱性が悪用される前、パッチリリースの最大3か月前に、脆弱性を把握、軽減します。

長年培われたトレンドマイクロの知見を活かし、お客さまのセキュリティをより強固に

安心をお届けするサービスで運用基盤を強化し、戦略的優先事項に注力しながら、セキュリティ効率を最適化

Managed Detection and Response (MDR)

各セキュリティレイヤをまたいでリアルタイム脅威検知を支える、エキスパートノウハウ、最新技術、豊富なリソースを備えています。

インシデント対応サービス

攻撃の封じ込めから復旧までの一連をカバーする、専門家によるサポートを提供します。

24時間365日体制の総合サポート

優先課題の解決、オンデマンドトレーニング、専門家によるガイダンスを提供します。

1つのライセンスで

無限の柔軟性

柔軟性・拡張性・使いやすさを兼ね備えた、ご利用いただきやすいライセンス体系です。 30を超えるTrendAI Vision One™ の各種ソリューションや機能に対して、クレジットを自由に割り当て・再割り当てできます。いつでも、手間なく新しい機能をご利用いただけます。

イノベーションを加速し、リスクを排除するために設計された、先手を打つセキュリティを体験しませんか?

業界トップクラスの脅威インテリジェンスと、お客さまの成功への揺るぎない取り組みによって支えられた、AI対応のエンタープライズプラットフォームとサービスを詳しくご覧ください。

業界をリードする実績とパフォーマンス

トレンドマイクロのプラットフォームが、絶え間なく進化する脅威に直面するお客さまをサポートする能力において、業界のトップエキスパートから継続的に高い評価を得ている理由をご覧ください。

AI時代を安心して前進するための

AIセキュリティ

新たな脅威に先手を打つ、プロアクティブでインテリジェントなセキュリティ