グローバルサプライチェーンを脅かす ソフトウェア由来のセキュリティ・リスクへの対処法とは

今日、企業のサプライチェーンを取り巻く事象の不確実性が増し、製品/サービスの安定供給を脅かすあらゆるリスクが高まりつつあります。企業の経営幹部は、このリスクへの対応を急がなければなりません。

ソフトウェア由来のセキュリティ・リスクとはサプライチェーンという事業の根幹を支える製品/サービス供給の連鎖には、数々のリスクが内在していますが、そのうちの1つがソフトウェア由来のセキュリティ・リスクです。

今日では、企業が市場に投入する商品の中にソフトウェアが組み込まれていることが多いほか、企業のサプライチェーンの全域でソフトウェアが活用されており、ソフトウェアがもう1つのサプライチェーンを形成していると言っても過言ではなく、そのセキュリティ侵害によって企業が多大な痛手を被るリスクは高まっています。

そうしたソフトウェア由来のセキュリティ・リスクの中で、近年、特に深刻度を増しているのがソフトウェアの脆弱性を突くサイバー攻撃です。ここ数年来、ランサムウェアに代表されるような破壊的なマルウェアが、ソフトウェアの脆弱性を悪用した標的型攻撃に使用され、企業のサプライチェーンを機能停止に追い込むケースが増えています。脆弱性マネジメントの強化は、サプライチェーンを形成するあらゆる企業にとって喫緊の経営課題です。

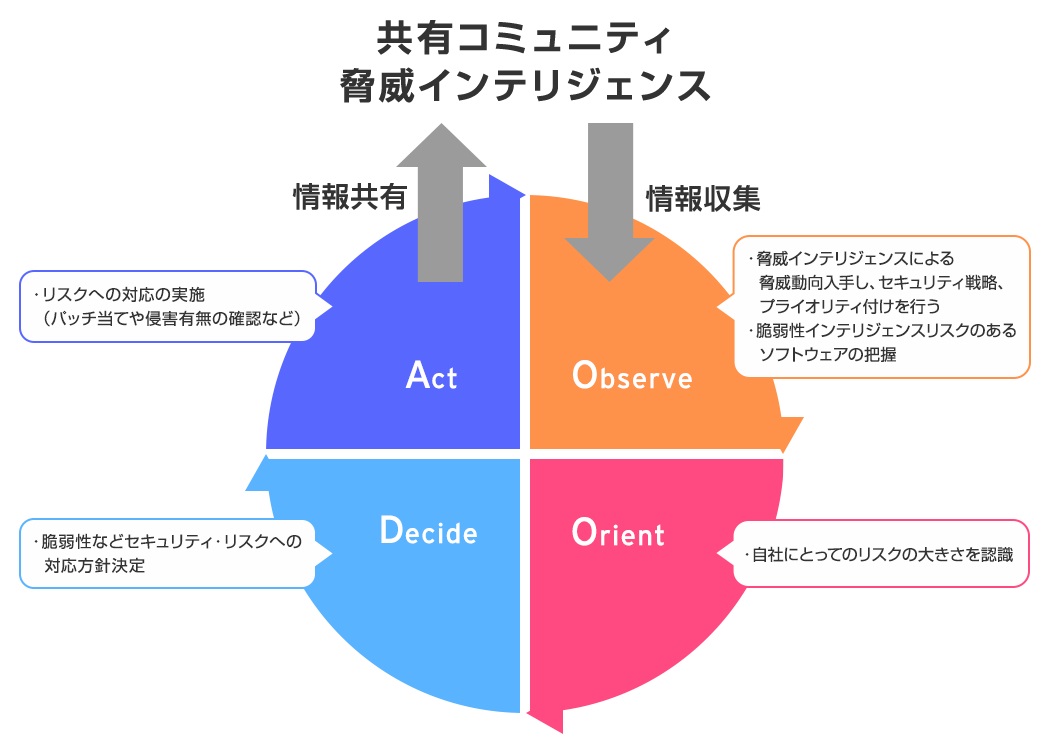

OODAループとは、外部から収集した脅威情報を「Observe(把握)」して「Orient(情勢判断)」し、「Decide(意思決定)」を下して「Act(行動)」するループを指しています。

これら一連の作業を速やかに回していくことは、攻撃手法を絶えず変化させてくるサイバー攻撃に対抗していくうえで不可欠な取り組みであり、それが脅威インテリジェンスの社内形成にもつながっていきます。

脅威インテリジェンスを内部に持つことは、セキュリティ戦略や施策の優先順位を適正化するうえで有用であり、それによってバランスのとれたセキュリティ投資が可能になります。その意味で、OODAループにおける“Orient(情勢判断)”の能力を高めることが特に大切です。

ここで言う“情勢判断の能力”とは、数ある脅威情報を相関分析して自社への影響度を速やかに見定め、のちの的確な意思決定やアクションにつなげる能力を指しています。脆弱性を突く攻撃が高度化し、悪質化している今日では、社内でどのようなソフトウェアが活用されているかをしっかりと把握したうえで、外部からの脆弱性情報をスピーディに分析し、自社への影響度合いを正確に判断できるようでなければなりません。それができるか否かは脆弱性にしっかり対応できるかどうかのカギとなります。

「ゼロデイ」の危うさを知り、備える今日発見される脆弱性の多くは、製品開発の当事者ですら気づけないようなソフトウェア構造上の盲点であり、非常に高いハッキングのスキルがなければ気づけないようなバグです。

もし、サイバー犯罪者の誰かが、脆弱性の存在に最初に気づいてしまうと、きわめて危険な状態になることは言うまでもありません。ダークウェブを介してその情報が一気に犯罪者の間で広まり、当該の脆弱性を突くゼロデイ型のエクスプロイト攻撃(ゼロデイ攻撃)が多発するリスクが高まります。

一般のユーザ企業が、この攻撃を未然に防ぐことはまず不可能です。ゆえに大切なことは、起こりうる事態を想定した備えに万全を期すことであり、そのための一手が、ゼロデイ攻撃に対抗する「仮想パッチ」(=ルールに基づいて脆弱性を突く攻撃パケットを検知・ブロックする仕組み)を導入することと言えるでしょう。

また、製品開発ベンダは攻撃者よりも早期にソフトウェアの脆弱性を発見することが重要となります。

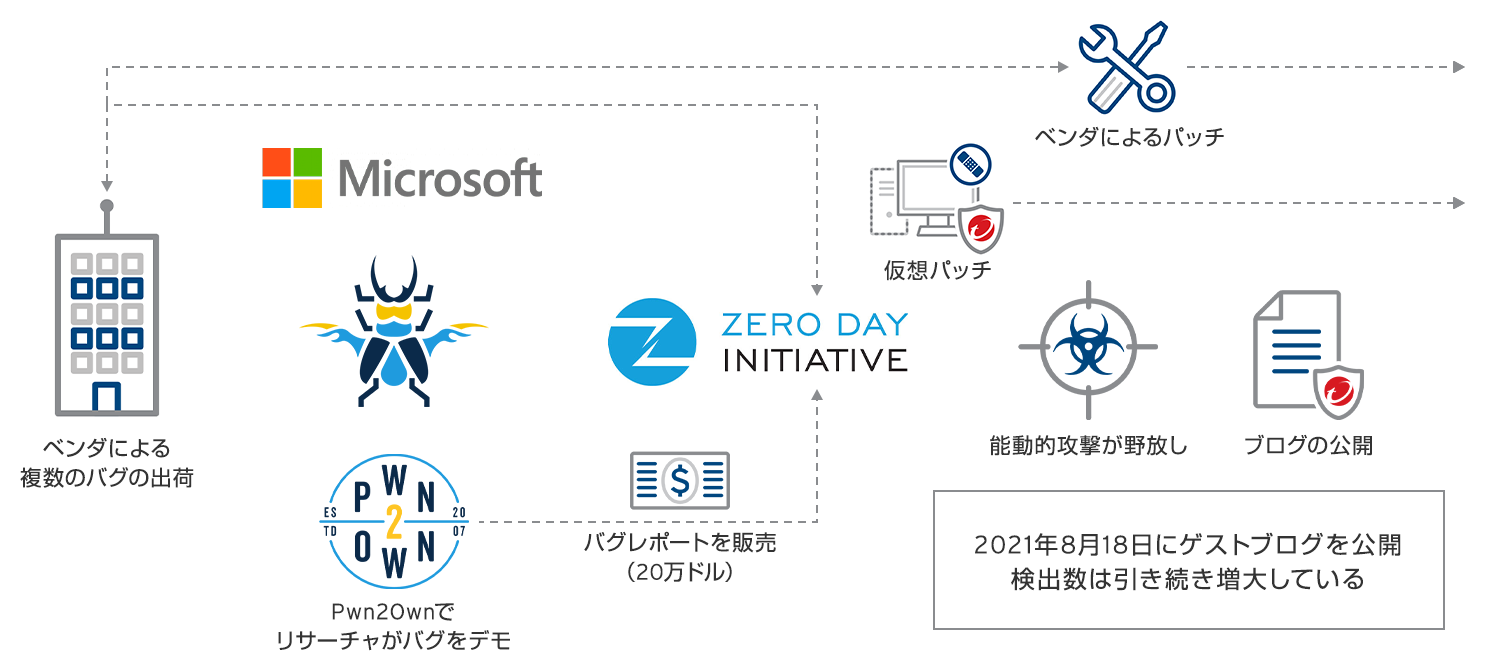

「ゼロデイ」事例から見る脆弱性対応の重要性2021年に発見されたMicrosoft Exchange Serverに内在する深刻な脆弱性「ProxyShell(*1)」を事例として見てみます。当社トレンドマイクロが2021年3月に開催したホワイトハッカーによるハッキングコンテスト「Pwn2Own」において、本脆弱性が初めて発見され、当社では分析後の同年4月7日にマイクロソフトに報告、それを受けマイクロソフトはただちにパッチの開発に着手し、7月14日に正式パッチがリリースされました。

つまり、脆弱性の報告から正式パッチの開発までの97日間のいわゆる「ゼロデイ」期間が発生しています。

そして、それから15日後に、当該の脆弱性に対する最初のエクスプロイト攻撃が認められています。同様の攻撃の検出数は引き続き増大しています。(図2)そのため、パッチがリリースされてから企業がパッチを適用するまでの、いわゆる「Nデイ」期間に企業はどう動くかも重要になってきます。

このProxyShell脆弱性の事例は、脆弱性の発見から数カ月間にわたってパッチがリリースされない事態が起こりえること、また、パッチのリリース後に必要な適用を怠っているとエクスプロイト攻撃によって実害を被る可能性があることを示唆しています。このような状況の中で企業のCISO、あるいは経営者層に問われているのは、しっかりとした脆弱性対策をセキュリティ運用の中に組み込めるかどうかです。

トレンドマイクロでは、善意あるホワイトハッカー(リサーチャー)による脆弱性発見の活動を「ZDI(Zero Day Initiative:ゼロデイイニシアティブ)」の運営を通じてサポートし続けています。

また、このZDIが発見した脆弱性の情報や、トレンドマイクロ製品のコアテクノロジー「Trend Micro Smart Protection Network」で収集した脅威情報などを活用し、ソフトウェアのバグハンティングや脆弱性ハンティング、バッチ分析などを世界規模で展開しています。

当社ではこれからも、企業の負担を少しでも軽減すべく、攻撃者より1日でも早く脆弱性を発見できるよう努力を続けています。

※1 ProxyShell脆弱性:Microsoft Exchange ServerのProxyShellに内在する3つの脆弱性を指す。これらの脆弱性が悪用されると、SYSTEM権限で任意のコードが実行できる可能性がある。

この記事は、日本経済新聞社と日経BPが運営する「サイバー・イニシアチブ東京 2021」に協賛したトレンドマイクロの講演に基づくものです。同講演の演題は「グローバルサプライチェーンを脅かすソフトウェア由来のセキュリティ・リスクへの対処法とは」。スピーカーは、日本地域CISOの清水 智と、脆弱性リサーチ・シニアディレクターのブライアン・ゴーレンクの2名が務めました。

更新日:2022年5月9日

Security GO新着記事