研究会当日の活動内容

トレンドマイクロ・サイバーセキュリティ・イノベーション研究所は、「プラス・セキュリティ人財」の必要性や課題について研究員による調査結果を発表し、外部有識者とともに議論を行いました。

第三回研究会の開催内容

トレンドマイクロ・サイバーセキュリティ・イノベーション研究所では去る4月11日に外部有識者にご参加いただいて「DX推進と共に進めるセキュリティ ~『プラス・セキュリティ人財』の必要性と育成~」というテーマで研究会を開催いたしました。

研究会には、以下4名の有識者の方にご参加いただきました。

・日本サイバーセキュリティ・イノベーション委員会 代表理事 梶浦敏範様

・日本サイバーセキュリティ・イノベーション委員会 研究員 平山敏弘様

・デジタル庁・セキュリティストラテジスト 兼 東海大学情報通信学部長・教授 三角育生様

・矢崎総業株式会社 自動車事業管理室・主査 芹沢俊也様

本研究会は同研究所の目的である、長期的展望にたったサイバーセキュリティにおける課題を外部有識者の皆様をお招きして議論し、課題に対する方向性を見出していく「場」とすることを目指しており、各テーマに対してあらかじめ研究員が独自に内外の情報を調査・分析した結果を提案し、その内容を有識者の方々とパネルディスカッション形式で議論するという形で実施されており第三回となる今回は、以下のアジェンダに沿って同研究所所属の丸山恵里奈研究員のファシリテーションによって実施されました。

このブログでは、第三回研究会における発表内容と有識者のご意見のサマリをお届けします。要約文に加え、振り返り用のフォローアップ動画も用意しておりますので、当日の雰囲気を感じていただけますと幸いです。

事業戦略に影響を与えるセキュリティ

冒頭で飯田朝洋サイバーセキュリティ・イノベーション研究所長より開会の挨拶があり最初のアジェンダについて上田勇貴研究員からプレゼンテーションが行われました。

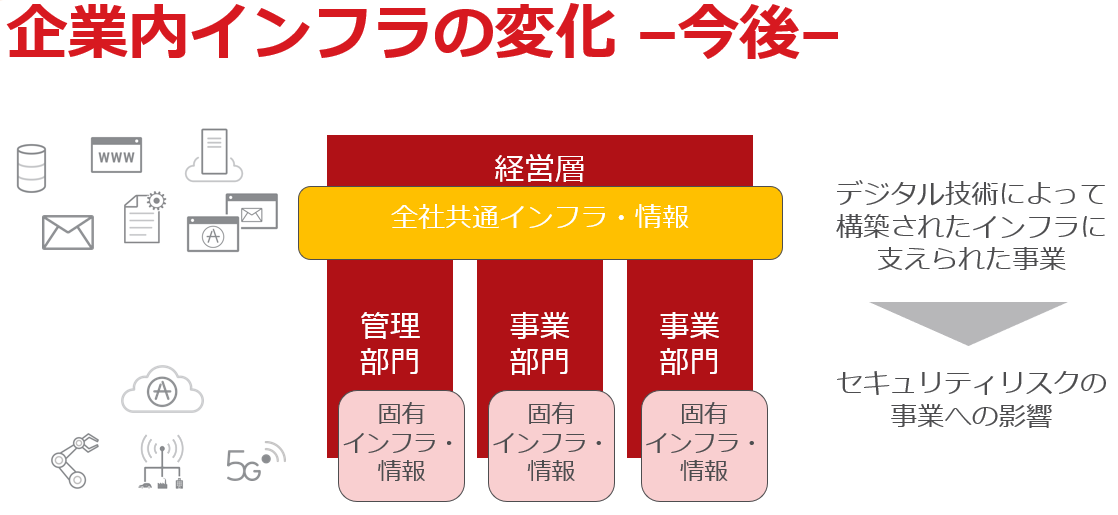

上田研究員はまず、“どのような人財が必要なのか?”の前段として“なぜセキュリティ人財が必要となっているのか?”という背景の共通理解が必要と前置きした上で、この背景について解説しました。具体的には、企業内のITインフラの変化により事業部門に固有のインフラや情報資産が生まれていることでリスクサーフェスが拡大していることと、それらの固有インフラや情報資産に対する侵害は事業そのものに大きな影響を与えるようになっていることについて、研究員が日々対話をしているIoTの事業推進を行っている企業のお客様との会話と日本で実際に起きたサイバー犯罪事件などの事例をもとに解説しました。

決済システムで発生した事案では認証プロセスの仕様不備やガイドラインにきちんと準拠していなかったことで、リリース早々に不正アクセスを受けて事業破綻に追い込まれてしまいました。またIoT系の事案としては、スマートロックを提供しているサービスが暗号用鍵の生成プロセスが脆弱であったことと、Firmwareの更新に未対応であったことで不正解錠が発生するなどしてブランドイメージに大きな傷がつきました。これらの事案はSecurity by Design、つまり事業目標達成のためには、事業の企画段階からリスクを特定し、対処することが必要であることを大きく示唆しており、その観点ではかつてのIT基盤のようにセキュリティ専門チームが全てを把握して対処していくことは難しく、事業の全容を把握している事業部門側でセキュリティリスクに対処することが求められているのではないかとプレゼンテーションを締めくくりました。

その後のディスカッションでは、まず「事業部門における固有インフラや情報資産の重要度の高まり」について議論されました。

有識者からは、重要な資産が事業部門に存在するのは間違いないが、そうした情報資産の電子化が進む中で事業現場ではIT関連の知識や技術は高まっている一方で、セキュリティ知識が追い付いていない実態があるということが語られました。また経済界全体でみると固有インフラや情報資産の分布はかなり複雑で事業部門にとどまらず、子会社、関係会社、サプライチェーンに及んでおりガバナンスの問題となっていると指摘がありました。これに関連する事例として、とある病院で面会者が利用可能な端末にWindows 7がいまだに利用されていたというお話や、ある企業の事業部門がクラウドサービスを利用する際に、事業にどのような影響を及ぼすリスクがあるか十分に検討しないまま契約書の確認を行っていたというお話が紹介され、様々な場面にリスクが存在していると指摘されました。

こうした中で大事故を招かないためには、現場の人を含む全ての関係者がリスク感覚を持って業務に取り組む必要があり、そうした意味合いから、日本のサイバーセキュリティ戦略にある“Security for All”だけではなく“Security by All”が必要であると経団連からも申し入れられていることについて紹介がありました。最後に、WaterfallモデルからDevOpsに変わる中で短期間のうちにサービス開発を繰り返していくことを踏まえれば、事業部門側で迅速にセキュリティを機能要件として定めて実装していけるような形になるのが望ましいだろうというご意見をいただきました。

続いて「事業目標を達成するためには、Security by Designの考え方に沿って、事業企画段階からセキュリティリスクに対応していくべきではないか?」という点について議論しました。これに対し、日本におけるICT利活用の主目的がコスト削減になっていることから、「なぜセキュリティ投資が必要なのか?」という思考になりがちだが、ビジネスを推進する上でICTが必要だという攻めの投資の考え方になると、必然的にセキュリティの重要性に気づき、企画・設計・開発・運用といった各フェーズでリスクに応じたセキュリティを考慮する必要性を理解できるようになるため、関係者がそうした共通認識を持った上で事業目標達成のためにSecurity by Designで取り組むことが重要であろうとご意見をいただきました。

また、Security by Designに取り組む上での課題として、過去に経験したことのないリスクをどのように想定するか、想定したリスクに関連するクライシスマネジメントを計画したとしてそれが本当に有効に働くのかをどのように検証すればよいのか、といった所に課題があるというご意見をいただきました。

ディスカッションを総括すると、間違いなくSecurity by Design型モデル、つまりセキュリティを後付けで考えるのではなく、しっかりと企画段階から考えるべき時代となっていることが確認でき、そうした中ではセキュリティ専門人財だけでなく、事業に関わる全てのメンバーのリスクセンスが重要なのだということが確認できました。

セキュリティ“専門”人財の限界とプラス・セキュリティ人財の必要性

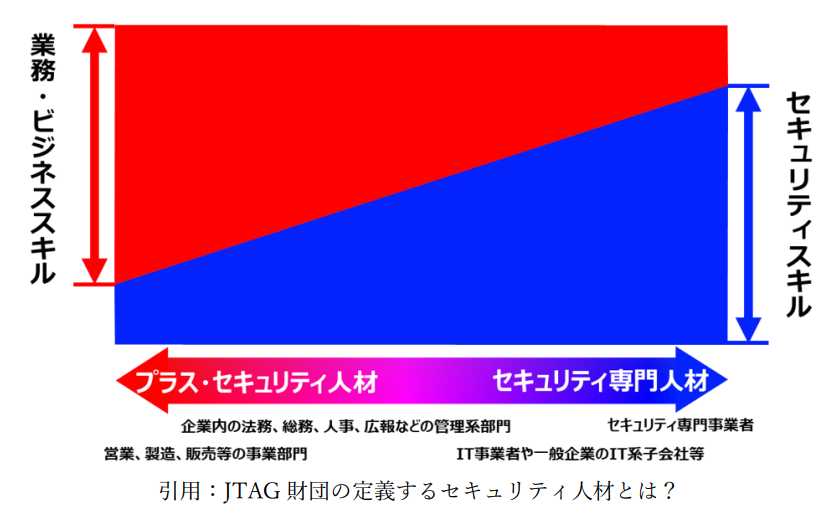

続いて石原陽平研究員より、プラス・セキュリティ人財が必要とされる背景をより深堀する形で、セキュリティ人財の特性を分析する発表を行いました。

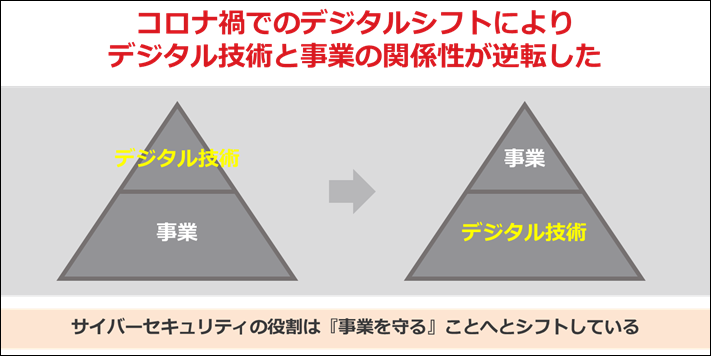

冒頭で、デジタルシフトによってデジタル技術と事業の関係性が逆転していることに言及し、従来はITが「便利を作る」ためのものであったのに対し、現在は「事業を支える」ためのものになっていることを明らかにしました。

DXの推進とともに守るべき『資産』も増加しており、2021年にトレンドマイクロが調査したアンケートの結果、35.2%の企業がDX推進のために活用したシステムでセキュリティインシデントを経験していることがわかりました。

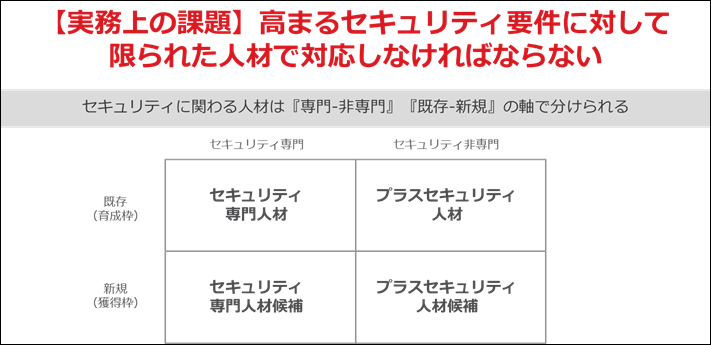

守るべきものが増加し続けていることから、自社のバリューチェーンに潜むリスクをセキュリティ専門人財だけでは見渡すことが難しくなっています。そこで、限られた人財で対応していくために様々なセキュリティ人財を活用することが必要となってきます。石原研究員は、セキュリティにかかわる人財は『専門-非専門』『既存-新規』の2軸で分けることができ、企業の捻出可能な投資コストや戦略に沿って、どのような人財を獲得するか考える必要があることを述べました。

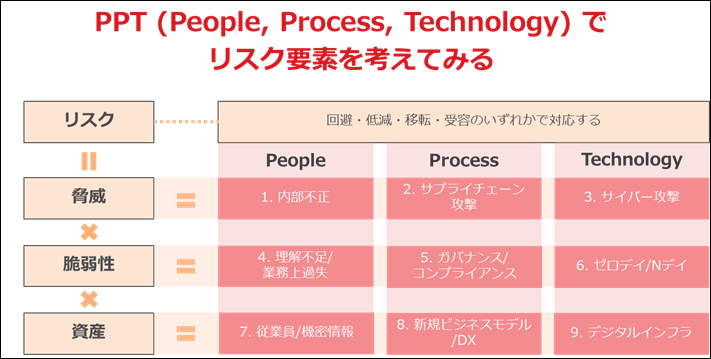

最後に、セキュリティリスクを算出する際の方程式である「脅威×脆弱性×資産」に、さらにPPT(People,Process,Technology)の考え方を掛け合わせ、リスク要素を分析しました。

有識者のディスカッションでは、石原研究員の提示したセキュリティ人財の分類(『専門-非専門』『既存-新規』)の考え方や、セキュリティレベル向上のための課題および課題解決についてお話を伺いました。

まずセキュリティ人財の獲得に関する考え方については、「既存人財を育成できる余力があるか」「採用コストを捻出できるか」などの観点が企業規模や戦略によって異なってくるため、立場によって獲得方針は全く異なるというご意見をいただきました。なぜプラス・セキュリティ人財と専門人財が両方必要なのか、という理由に立ち返ると、大前提として「企業はセキュリティマネジメント案」を作る必要があり、そのためにはまず現場の人間が「どういう状況が理想的か」を定義する必要があり(プラス・セキュリティ人財)、これに対して「理想を脅かす脅威はどんなものがあるのか」を考慮する(セキュリティ専門人財)ことが求められるため、両方の観点が必要となるという総括したご意見もいただきました。一方で、専門とプラス・セキュリティ人財は必要とする知識の割合を示したものであって明確な分け方はなく、ポジションによっては専門人財よりもプラス・セキュリティ人財のほうがセキュリティの知見が高くなる場合もあり、専門人財のほうが必ずしも高度であるとは限らない点は留意すべきというご意見も頂戴しました。

「セキュリティ課題をリードできる人財は、スキル的には足りているがファンクションレベルでは足りておらず、セキュリティリーダーを獲得できてもきちんと活躍させることができているのか?」が疑問視されるという声もありました。

「プラス・セキュリティ人財」をどのように育成していくか

最後に安元正和研究員より、プラス・セキュリティ人財の育成を考える発表を行いました。

まず初めに、製造業の61%はインシデントを経験し、うち75%はシステム機能が停止、43%は4日以上停止したというトレンドマイクロの調査結果を引用し、セキュリティリスクが事業の継続性に影響を及ぼすようになっていることに言及しました。合わせて、その様な状況下において、セキュリティリスクの対象となる資産を保有する事業部側が、リスクのオーナーである事の認識の低さが一つの課題であるとも指摘しました。

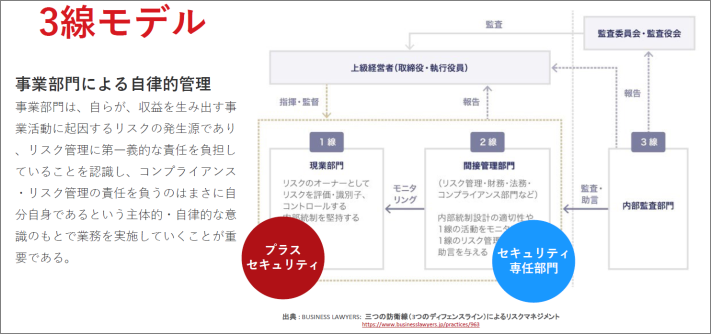

続いて、リスクのオーナーとしてビジネスサイドである事業部側がセキュリティ施策に取り組む際の一例として米国COSOの内部統制を考えるフレームワーク「三線モデル」を紹介し、プラス・セキュリティ人財による事業部門の統制が“一線”、セキュリティ専門人財による間接的な管理統制が“二線”、これらの動きを第三者的に監査する“三線”として構成されることで、主体的・自律的なリスクマネジメントが可能になることを示しました。

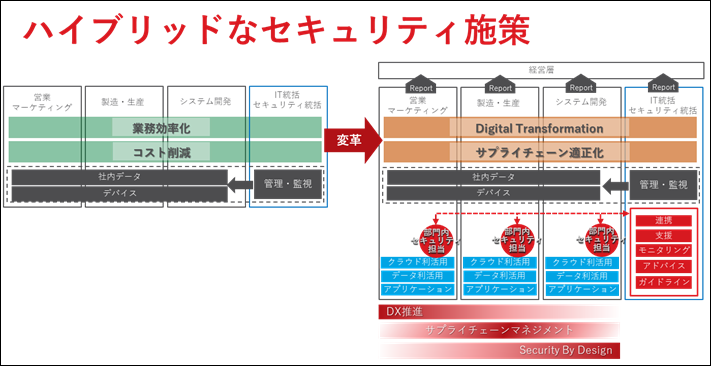

企業のデジタル化が進むにつれて、クラウド利用・データ利活用・新たなアプリケーションの利用などが行われるため、攻めのITであるDX推進や、複雑化するサプライチェーンのマネジメントに対してプラス・セキュリティな取り組みを行うことが求められることに言及しました。一方で、事業部毎に利用する資産やインフラも異なり、かつサイバーセキュリティへの懸念事項も異なります。そのため各部門、たとえば営業・マーケティング、製造・生産、システム開発などの組織ごとに、自部門のリスク特定→リスクシナリオの策定→施策への反映 というプロセスを経て、組織全体でセキュリティリスクを統括できる仕組みづくりを行う必要があることを示しました。

安元研究員の発表を踏まえて、ディスカッションでは「DX推進や複雑化するサプライチェーンにおいてセキュリティリスクをどのように把握しているか」「プラス・セキュリティな施策の成功事例はあるか」といった内容で議論を行いました。

セキュリティのレベルを考えていく上では、①情報資産の定義、②情報資産の状態把握(作成中、発行、使用済のような)、③脅威の特定、④対策 というプロセスで進むことが望ましいというご意見がありました。特に「データ」を中心に考えていくという点について、この「データの整理が最も大事であり最も難しい」として他の有識者の賛同を得ました。セキュリティリスクをとらえるためのポイントとして「自動化」というキーワードも挙がり、人でカバーするのではなくシステム化で対応し、かつ世の中の動向(スレットインテリジェンス)も収集していくことが求められるというご意見もいただきました。新たな視点として、「セキュリティ事案は“人”(攻撃者)の意思が介在するため天災よりもわかりやすい」というご意見もあり、人文学的な視点が活きる可能性が高いことから、経営者は戦史を学ぶことも推奨される、というご意見も頂戴しました。

「日本で20万人のセキュリティ人財が不足している」という経産省のデータについて、本当に20万人も必要なのだろうかという懐疑の声が上がる時がありますが、これは日本がまだ“本当のDX”をやっていないので、必要性を実感できていないのではないかというご意見もありました。IT化によって業務効率化を進めるという、いわゆる「守りのセキュリティ」に投資を行うのではなく、データを利活用し新たなビジネスを創造するような「攻めのセキュリティ」に投資をすることで、セキュリティ人財不足がより明白になるのではないかということが示唆されました。

第三回研究会の総括

DX推進やコロナ情勢によるデジタルシフトにより、セキュリティの役割が変化し、セキュリティは事業の根幹を支えるものとなりつつあります。IT化の躍進に反してセキュリティが追い付いていない状況があり、インシデントを経験する企業も増えています。限られた人財でこれを解決するために「プラス・セキュリティ人財」が不可欠であり、プラス・セキュリティ人財の育成、Security by Designの実践、プラス・セキュリティ人財を考慮した組織体制への変革などが企業に求められているということを共通認識としました。

今年度も引き続き、研究会を開催していく予定となっております。

開催後は本ブログにサマリを公開いたしますので、次回のブログ配信もお楽しみにいただければと思います。

サイバーセキュリティ・イノベーション研究所

2021年に、セキュリティイノベーションを推進する組織として設立。トレンドマイクロの製品・サービスの安全性を評価する「トランスペアレンシー・センター」、日本国内の個人や法人組織を狙う高度なサイバー攻撃などに関する情報を発信し対策支援を行う「スレット・インテリジェンス・センター」、セキュリティ人材の育成を支援する「セキュリティ・ナレッジ&エデュケーション・センター」を中核として、法人組織のセキュリティイノベーション推進を支援。

Security GO新着記事

サプライチェーンを脅かす開発者・エンジニアに対するサイバー攻撃:手口と対策を徹底解説

(2026年4月24日)

IPA「情報セキュリティ10大脅威 2026」:AIのサイバーリスクを3つに分けて理解する

(2026年4月10日)