- About Trend Micro

- お知らせ

- 緊急セキュリティ速報:マルウェア「IcedID」に注意

緊急セキュリティ速報:マルウェア「IcedID」に注意

2020年11月10日

「緊急セキュリティ速報」では、注意喚起を目的としたセキュリティ情報の提供を行っています。

今回は、直近で日本語の攻撃メールによる拡散が確認されているマルウェア「IcedID」についてお知らせします。本マルウェアに感染すると「メールやブラウザなどの認証情報を窃取される・別のマルウェアがダウンロードされる・自組織から他の組織へ攻撃メールが送信される」などの被害が発生します。以下の情報を参考にし、組織全体でこれらの対策を行ってください。

対象のお客さま

メールを利用する全てのお客さま

初回発生確認日時

2020年10月28日(水)

”IcedID”とは?

IcedIDはメールやブラウザなどの情報を窃取するトロイの木馬型の不正プログラムです。また、昨今で話題となっているEMOTETと同様に他のマルウェアを二次感染させる機能を持ちます。

2020/10/28より日本を対象とした日本語のメールによるIcedIDの拡散が確認されています。EMOTETと同様の手口で過去にやり取りされたメールに返信する形で攻撃メールが送られることから攻撃メールの判断が難しく、特に注意が必要です。また、拡散手法としてパスワード付ZIPファイルを利用することから、メール配送経路上のセキュリティ製品での検出が回避される可能性があります。

感染手法や発生する被害はEMOTETと非常に類似しているもののEMOTETとは異なるマルウェアであることから、JPCERT/CCが提供しているEmoCheckではIcedIDを検出できません。感染が疑われる場合、まずはお使いのセキュリティ製品でのスキャンを実施し、その上でも感染が疑われる場合はセキュリティベンダに相談するなどを検討してください。

想定される被害

◆ メールやブラウザなどの認証情報が窃取される

◆ 別のマルウェアがダウンロードされる

◆ 自組織から他の組織へ過去にやり取りしたメールに返信する形で攻撃メールが送信される

感染・拡散手法

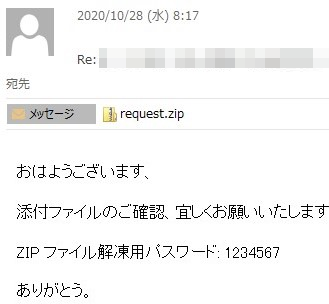

① Word文書ファイルを格納したZIPファイルを添付した日本語の攻撃メールが着弾します。

※ 現時点で確認されている添付ファイル名:request.zip、info.zipなど。

※ メール本文にZIPファイルのパスワードが記載されています。

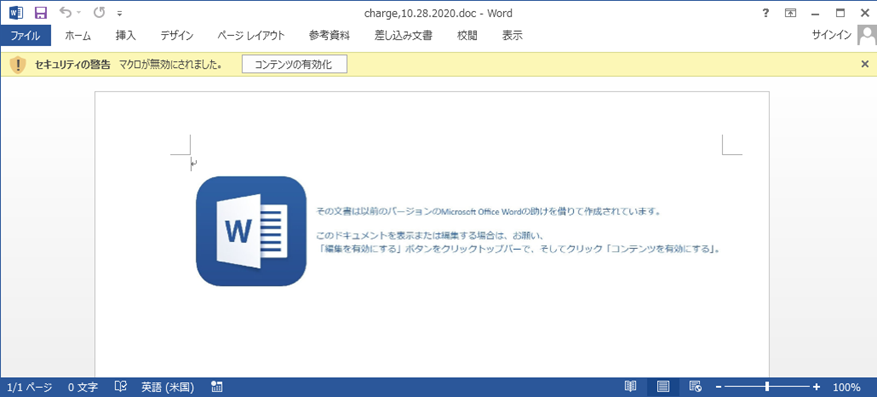

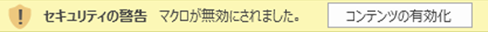

② 添付されたWord文書を開くと「コンテンツの有効化」を促す文面が表示されます。

③「コンテンツの有効化」をクリックするとWord文書内の不正なマクロがスクリプトを実行し、端末にIcedIDがダウンロードされます。

④ IcedIDがメールの認証情報などを窃取しメールアカウントに不正ログイン、更に過去にやり取りのある組織へ攻撃メールを返信する形で拡散されます。

推奨される対策

◆ 過去のやり取りに返信する形でWord文書形式の不正ファイルを送付する攻撃手法が流行しているため、Word文書形式やZIPファイル形式の添付ファイルには十分注意する。

◆ メールで送付されたWord文書ファイルの「コンテンツの有効化」は基本的に実行しない。

◆ 不審なメールを受信した・不審なメールの添付ファイルを開いた場合は特定の部門まですぐに報告するよう周知する。

◆ IcedIDの感染が疑われる場合はお使いのセキュリティ製品でフルスキャンを実施し、その上でも感染が疑われる場合はセキュリティベンダに相談してください。

◆ なりすましメールの送信が疑われる場合はメールアカウントのパスワードを再設定してください。

追加情報

トレンドマイクロのセキュリティブログで詳細記事を公開しています。

※ 本お知らせに記載された内容は2020年11月10日現在の情報をもとに作成されたものです。今後、内容の全部もしくは一部に変更が生じる可能性があります。