Proaktywne zabezpieczenia to wyprzedzające podejście do cyberbezpieczeństwa, które określa priorytety identyfikacji, przewidywania i zapobiegania cyberatakom, zanim do nich dojdzie.

Spis treści

Zagrożenia cybernetyczne stały się coraz bardziej zaawansowane, szybko zmieniające się i kosztowne. Bezpieczeństwo reaktywne pozostaje kluczowym elementem bezpieczeństwa organizacji, ale nie wystarczy już chronić organizacje przed samymi stratami finansowymi, operacyjnymi i reputacyjnymi związanymi z cyberatakami. W związku z tym organizacje coraz częściej muszą stosować bardziej proaktywne podejście do cyberbezpieczeństwa.

Proaktywne zabezpieczenia stanowią fundamentalne przejście od cyberbezpieczeństwa opartego na reakcji do cyberbezpieczeństwa skoncentrowanego na zapobieganiu. Zamiast czekać na wystąpienie incydentów, podejście to traktuje priorytetowo identyfikowanie, przewidywanie i zapobieganie cyberatakom, zanim będą mogły infiltrować systemy organizacyjne.

Bezpieczeństwo proaktywne i reaktywne

Ochrona reaktywna skupia się na zdolności organizacji do szybkiego i skutecznego reagowania po wystąpieniu naruszeń bezpieczeństwa. Podejście to zazwyczaj obejmuje zespoły reagowania na incydenty, które postępują zgodnie z ustalonymi procedurami bezpieczeństwa cybernetycznego, planami przywracania sprawności po awarii oraz technologiami, takimi jak zarządzanie informacjami i zdarzeniami bezpieczeństwa (SIEM), wykrywanie i reagowanie na zagrożenia w punktach końcowych (EDR), rozszerzone wykrywanie i reagowanie (XDR) oraz systemy zarządzania logami.

Proaktywne zabezpieczenia kładą nacisk na przewidywanie, zapobieganie i gotowość, obejmując kilka kluczowych strategii:

- Zarządzanie ekspozycją obejmuje wykrywanie, ocenę i minimalizację potencjalnych luk w zabezpieczeniach, błędów konfiguracji systemu i zagrożeń związanych z zasobami cyfrowymi organizacji.

- Testy penetracyjne wykorzystują specjalistów ds. bezpieczeństwa, którzy ręcznie badają środowisko IT organizacji w celu zidentyfikowania luk w zabezpieczeniach, zanim zostaną one wykorzystane przez złośliwe podmioty.

- Rozwiązanie Vigilant patching zapewnia szybkie wdrażanie ciągłych aktualizacji oprogramowania i poprawek zabezpieczeń w celu usunięcia znanych luk w zabezpieczeniach.

- Szkolenia z zakresu świadomości w zakresie bezpieczeństwa zapewniają pracownikom wiedzę niezbędną do identyfikowania zagrożeń bezpieczeństwa, ochrony poufnych informacji i przestrzegania najlepszych praktyk w zakresie cyberbezpieczeństwa.

- Analiza zagrożeń skupia się na identyfikowaniu najnowszych, najbardziej prawdopodobnych i najbardziej niebezpiecznych zagrożeń, luk w zabezpieczeniach, wektorów ataku i wskaźników naruszenia bezpieczeństwa (IOC) wraz ze skutecznymi środkami zaradczymi.

Reaktywne cyberbezpieczeństwo

Proaktywne cyberbezpieczeństwo

Występuje po incydencie

Występuje przed incydentem

Koncentruje się na reagowaniu i odbudowie

Koncentruje się na zapobieganiu i przygotowaniu

Drogie i czasochłonne ograniczanie szkód

Minimalizuje ryzyko naruszeń i związane z nimi koszty

Dlaczego proaktywne zabezpieczenia są ważne?

Cyberataki i naruszenia cyberbezpieczeństwa kosztują firmy miliardy dolarów rocznie w zakresie kosztów napraw i odzyskiwania, nie wspominając o niezliczonych godzinach utraty produktywności.

Poza wpływem finansowym naruszenia mogą narazić na szwank wrażliwe lub zastrzeżone informacje organizacji, narazić klientów i partnerów oraz zaszkodzić reputacji, którą organizacje spędziły wiele lat — praktycznie z dnia na dzień.

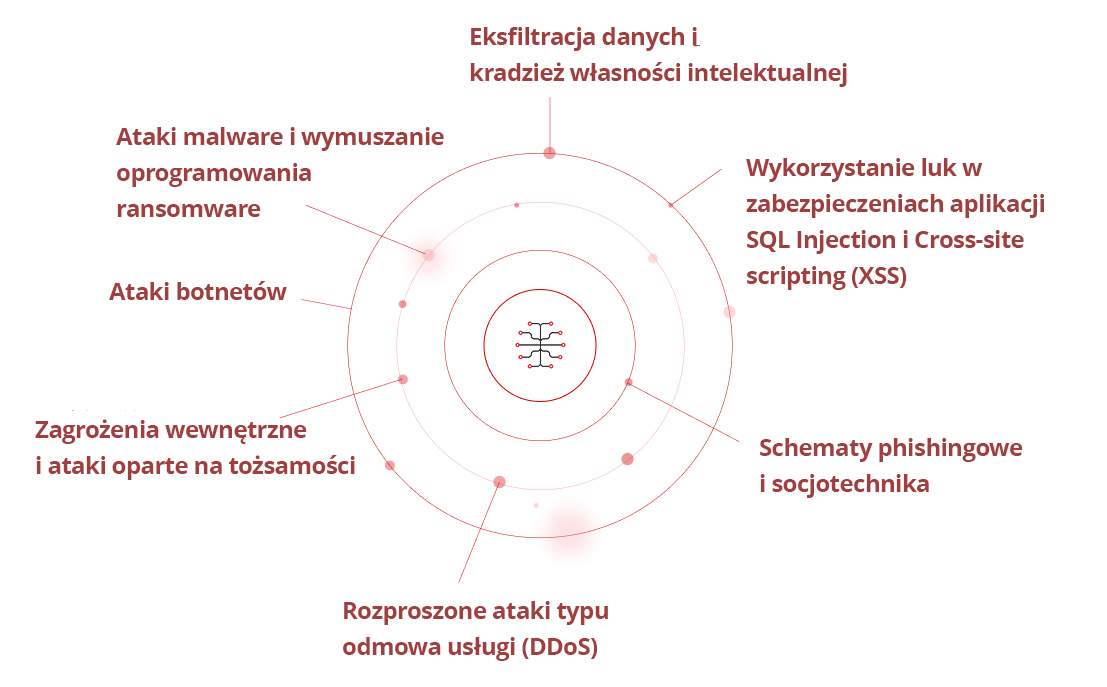

Przy tak dużej sile zagrożenia, a cyberprzestępcy codziennie zmieniają lub ulepszają swoje metody ataku, proaktywne zabezpieczenia stały się niezbędnym sposobem ochrony swoich najcenniejszych zasobów przed szerokim zakresem potencjalnych zagrożeń, w tym:

- Eksfiltracja danych i kradzież własności intelektualnej

- Ataki złośliwego oprogramowania i wymuszanie oprogramowania ransomware

- Schematy phishingowe i socjotechnika

- Zagrożenia wewnętrzne i ataki oparte na tożsamości

- Ataki botnetów

- Wykorzystanie luk w zabezpieczeniach aplikacji SQL Injection i Cross-site scripting (XSS)

- Rozproszone ataki typu odmowa usługi (DDoS)

Wczesne reagowanie na luki w zabezpieczeniach i błędy konfiguracji systemu pozwala proaktywnie poprawić stan bezpieczeństwa organizacji. Zwiększają one również możliwości organizacji w zakresie szybszego, skuteczniejszego i bardziej opłacalnego zarządzania ryzykiem i jego ograniczania.

Jakie są zalety proaktywnego bezpieczeństwa?

Organizacje, które z powodzeniem wdrażają proaktywne strategie cyberbezpieczeństwa, mogą odnieść znaczące korzyści:

- Rozszerzone funkcje zarządzania ryzykiem umożliwiają organizacjom identyfikację i rozwiązywanie potencjalnych zagrożeń, zanim przekształcą się one w kosztowne incydenty.

- Ochrona zorientowana na przyszłość pomaga organizacjom wyprzedzać najnowsze ewoluujące i pojawiające się zagrożenia cybernetyczne

- Kompleksowe podejście do bezpieczeństwa zapewnia bardziej zintegrowane i oparte na wiedzy operacje bezpieczeństwa, które ułatwiają pracę w całej organizacji.

- Zgodność z przepisami zapewnia przestrzeganie obowiązujących przepisów, polityk i regulacji dotyczących cyberbezpieczeństwa, zmniejszając ryzyko prawne i finansowe.

- Długoterminowa efektywność kosztowa znacznie zmniejsza wydatki związane z naprawą cyberataków, łagodzeniem skutków i kontrolą szkód w porównaniu z podejściami reaktywnymi.

Jakie są wyzwania i kwestie związane z proaktywnym bezpieczeństwem?

Przyjmując proaktywne podejście do cyberbezpieczeństwa, organizacje muszą wziąć pod uwagę kilka ważnych kwestii:

- Równowaga zasobów to być może największe wyzwanie. Organizacje muszą starannie przydzielić zasoby, inwestycje i priorytety między proaktywne i reaktywne środki bezpieczeństwa. Podczas gdy proaktywne zabezpieczenia mogą zapobiegać wielu atakom, solidne funkcje reaktywne pozostają niezbędne do radzenia sobie z wszelkimi zagrożeniami, które dostają się do ochrony.

- Wymagania dotyczące zabezpieczenia na przyszłość powodują, że organizacje muszą przewidywać trendy w zakresie cyberbezpieczeństwa i dostosowywać swoje środki bezpieczeństwa, aby wyprzedzać złośliwe działania. Wymaga to bieżącej analizy zagrożeń, kompleksowych strategii zarządzania zagrożeniami oraz zaawansowanych technologii wykrywania zagrożeń i reagowania, w tym rozwoju sztucznej inteligencji (AI), uczenia maszynowego (ML) i agentowej sztucznej inteligencji.

- Ciągła ocena jest niezbędna, ponieważ organizacje muszą regularnie oceniać i aktualizować swoje proaktywne systemy zabezpieczeń, aby utrzymać ochronę, gdy cyberprzestępcy opracowują nowe metody ataku i pojawiają się nowe zagrożenia.

Strategie wdrażania proaktywnych zabezpieczeń

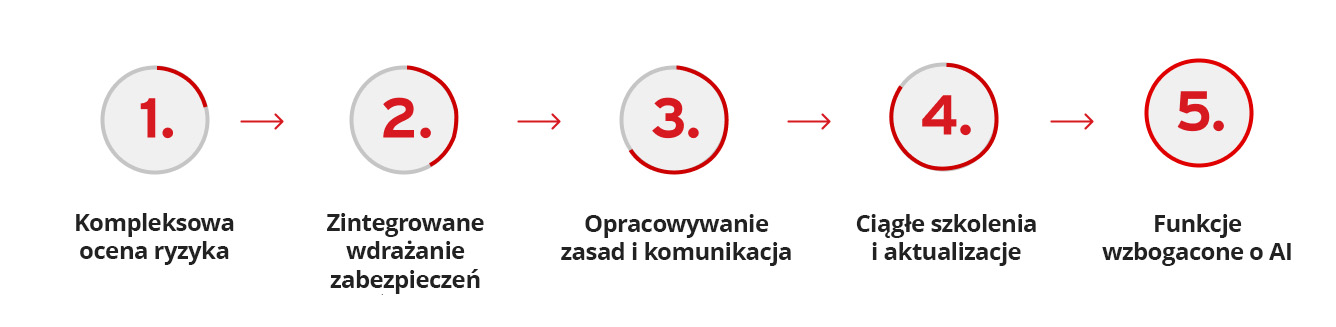

Wdrożenie proaktywnej strategii bezpieczeństwa wymaga systematycznego podejścia krok po kroku.

Kompleksowa ocena ryzyka

Stanowi podstawę, która wymaga od organizacji identyfikacji zasobów fizycznych i danych, analizowania potencjalnych zagrożeń dla każdego z nich oraz ustalania priorytetów strategii ochrony na podstawie krytyczności i luk w zabezpieczeniach.

Zintegrowane wdrażanie zabezpieczeń

Obejmuje nie tylko wdrażanie i ciągłe aktualizowanie proaktywnych środków bezpieczeństwa, takich jak oparte na ryzyku zarządzanie lukami w zabezpieczeniach, ale także integrację tych funkcji z istniejącą platformą cyberbezpieczeństwa organizacji.

Opracowywanie zasad i komunikacja

Wymaga ustanowienia jasnych zasad i procedur cyberbezpieczeństwa, które szczegółowo opisują protokoły ochrony informacji, kierują zachowaniem pracowników i określają obowiązki w zakresie reagowania na incydenty. Zasady te muszą być przekazywane wszystkim pracownikom i pracownikom działu bezpieczeństwa w całym przedsiębiorstwie.

Ciągłe szkolenia i aktualizacje

Zapewniają, że zarówno nowi, jak i obecni pracownicy otrzymują bieżące informacje na temat zmian w cyberbezpieczeństwie, a poprawki i aktualizacje oprogramowania zabezpieczającego są szybko instalowane, aby utrzymać aktualne warstwy ochrony.

Funkcje wzbogacone o sztuczną

Inteligencję wykorzystują najnowsze osiągnięcia w dziedzinie cyberbezpieczeństwa sztucznej inteligencji, aby pomóc organizacjom w ciągłym identyfikowaniu możliwości redukcji ryzyka i zapobieganiu cyberatakom w infiltracji systemów firmy — poprawiając ogólną postawę bezpieczeństwa za pomocą narzędzi do zarządzania powierzchnią ataku, zarządzania lukami w zabezpieczeniach i zarządzania postawami bezpieczeństwa.

Gdzie mogę uzyskać pomoc w zakresie proaktywnego bezpieczeństwa?

Dzisiejszy krajobraz zagrożeń wymaga modelu opartego na ryzyku, aby wyprzedzać zagrożenia, co oznacza zmianę strategii bezpieczeństwa z reaktywnych na proaktywne. Trend Vision One™ ma za zadanie pomóc dzięki jedynej platformie cyberbezpieczeństwa dla przedsiębiorstw opartej na sztucznej inteligencji, która centralizuje zarządzanie ryzykiem cybernetycznym, operacje bezpieczeństwa i solidną ochronę warstwową.

Trend Vision One, osadzony na platformie, oferuje pierwszą w branży aktywną inteligencję cyberbezpieczeństwa: Trend Cybertron. W wyniku 20 lat pracy nad rozwojem zabezpieczeń opartych na sztucznej inteligencji, nasze zaawansowane ramy modeli LLM, zbiorów danych i agentów AI analizują dane telemetryczne z natywnych czujników i źródeł zewnętrznych w celu przewidywania zagrożeń i dostarczania zaleceń dostosowanych do potrzeb klienta.

Wszystko to umożliwia organizacjom eliminowanie martwych punktów, skuteczne ustalanie priorytetów i pozycjonowanie bezpieczeństwa jako czynnika napędzającego innowacje.

Scott Sargeant

Wiceprezes ds. zarządzania produktami

Scott Sargeant, wiceprezes ds. zarządzania produktami, jest doświadczonym liderem technologicznym z ponad 25-letnim doświadczeniem w dostarczaniu rozwiązań klasy korporacyjnej w obszarze cyberbezpieczeństwa i IT.

Często zadawane pytania (FAQ)

Czym jest proaktywne cyberbezpieczeństwo?

Proaktywne cyberbezpieczeństwo to strategia, która koncentruje się na zapobieganiu cyberatakom, takim jak wykorzystywanie luk w zabezpieczeniach i eksfiltracja wrażliwych lub chronionych danych.

Czym jest proaktywne podejście do bezpieczeństwa?

Proaktywne podejście do bezpieczeństwa skupia się na wzmocnieniu zasobów cyfrowych, aby zapobiec cyberatakom i naruszeniom bezpieczeństwa danych, zamiast reagować na incydenty.

Czym jest proaktywne nastawienie na bezpieczeństwo?

Proaktywne nastawienie na bezpieczeństwo traktuje priorytetowo identyfikowanie luk w zabezpieczeniach systemu, błędnej konfiguracji i zainfekowanej tożsamości, aby zapobiec wystąpieniu zagrożeń cybernetycznych i ma tendencję do koncentrowania się na ograniczaniu ryzyka.

Czym jest proaktywna usługa bezpieczeństwa?

Proaktywne usługi bezpieczeństwa mają na celu identyfikowanie, ocenianie i usuwanie potencjalnych słabych stron, zapewnianie szkoleń z zakresu świadomości cyberbezpieczeństwa i symulowanie ataków w celu znalezienia luk w zabezpieczeniach, zanim zrobią to przestępcy.

Czym jest proaktywny nadzór?

Proaktywny monitoring to podejście zapobiegawcze, którego celem jest przewidywanie, identyfikowanie i zapobieganie zagrożeniom cybernetycznym, zanim do nich dojdzie.

Jaki jest przykład proaktywnego nastawienia na bezpieczeństwo?

Proaktywne nastawienie na bezpieczeństwo nadaje priorytet środkom zapobiegawczym, takim jak proaktywne znajdowanie i usuwanie luk w zabezpieczeniach i błędnej konfiguracji lub przeprowadzanie testów penetracyjnych w celu identyfikacji słabych punktów systemu.

Czym jest nastawienie na bezpieczeństwo?

Priorytetem w każdym aspekcie procesów biznesowych, praktyk i operacji organizacji jest nastawienie na bezpieczeństwo.

Jakie są cztery elementy proaktywnego schematu bezpieczeństwa?

Wspólne elementy skutecznych proaktywnych strategii bezpieczeństwa: dostęp do doskonałych analiz zagrożeń, całościowy wgląd, ciągłe monitorowanie, bieżące oceny, solidne testy obciążenia i silne środki ochrony.

Jaka jest różnica między bezpieczeństwem reaktywnym a proaktywnym?

Ochrona reaktywna polega na reagowaniu na cyberataki po ich wystąpieniu. Proaktywne zabezpieczenia pomagają zapobiegać atakom, zanim do nich dojdzie.

Jaka jest różnica między proaktywną a reaktywną zgodnością?

Proaktywna zgodność z przepisami obejmuje zasady i praktyki, które pomagają zapobiegać występowaniu problemów z bezpieczeństwem. Przestrzeganie przepisów reaktywnych odpowiada na naruszenia przepisów po wystąpieniu incydentu związanego z bezpieczeństwem.