Ochrona na wcześniejszych etapach

Skanuj przez cały cykl rozwoju, weryfikując nowe obrazy kontenerów w miarę ich tworzenia, zapewniając stałą ochronę typu zero-day po wdrożeniu. Funkcje automatycznego skanowania i reagowania na bieżąco dostarczają programistom informacji o wykrytych lukach i zagrożeniach.

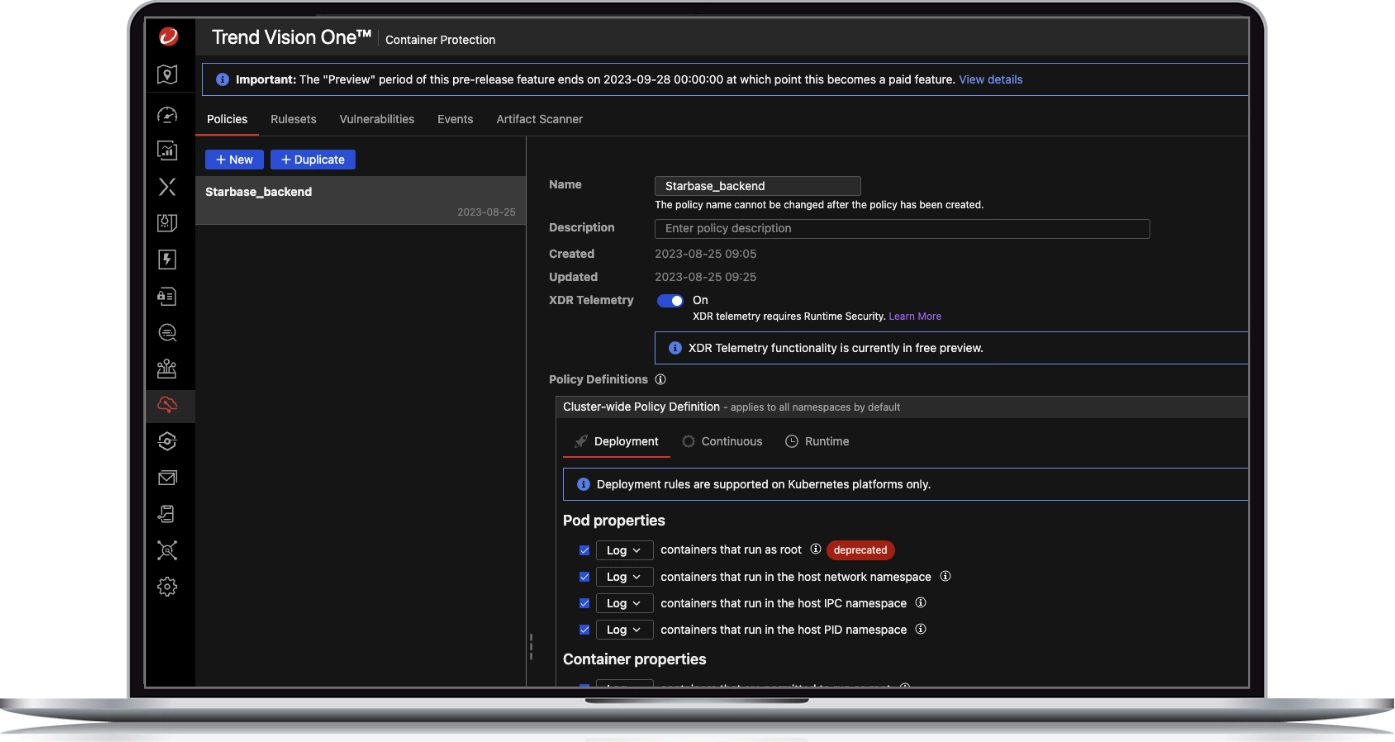

Pewne przestrzeganie zasad bezpieczeństwa

Uczyń scentralizowaną kontrolę dostępu do kontenerów częścią swojego podejścia do bezpieczeństwa kontenerów. Trend Micro zapewnia oparte na zasadach narzędzia do zarządzania obrazami, za pomocą których zespoły ds. bezpieczeństwa mogą wybierać i definiować reguły, aby wdrażane były tylko najbezpieczniejsze kontenery zarządzane w środowisku Kubernetes.

Kompletna ochrona

Zautomatyzuj wykrywanie luk w zabezpieczeniach i ochronę aplikacji kontenerowych od zatwierdzenia po środowisko wykonawcze. Zapewnij dogłębną ochronę kontenerów wbudowaną w procesy CI/CD, by wykrywać, oceniać i ograniczać zagrożenia w kontenerach. Identyfikuj najważniejsze zagrożenia i wzmocnij ochronę dzięki zarządzaniu powierzchnią ataku.

DLACZEGO WARTO WYBRAĆ CONTAINER SECURITY

Kompleksowe zabezpieczenia kontenerów

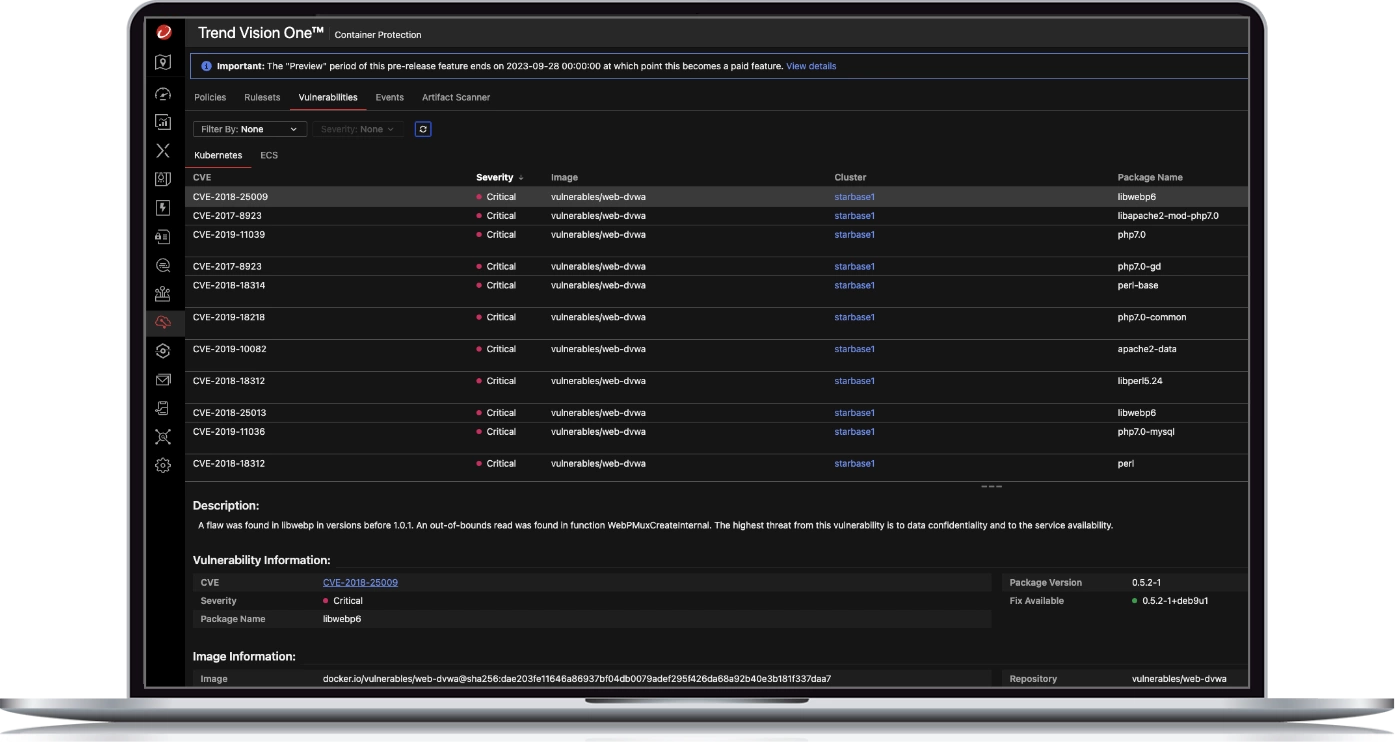

Likwiduj problemy z bezpieczeństwem, zanim zostaną wykorzystane przez intruzów w środowisku produkcyjnym

- Odkrywaj luki w zabezpieczeniach, złośliwe oprogramowanie i naruszenia zasad zgodności w obrazach kontenerów

- Szczegółowe skanowanie z zalecanymi poprawkami w dowolnym miejscu

- Likwiduj problemy z bezpieczeństwem, zanim zostaną wykorzystane przez intruzów w środowisku produkcyjnym

- Minimalizuj fałszywe alarmy dzięki korelacji poprawek z podatnymi na zagrożenia pakietami w tym samym obrazie

Szybko wprowadzaj poprawki dzięki informacjom ułatwiającym podejmowanie decyzji

- Pomóż deweloperom w usuwaniu problemów z bezpieczeństwem przed wdrożeniem przy użyciu znanych im narzędzi i procesów

- Udostępniaj te same zasady w wielu procesach i eliminuj konieczność implementowania reguł przetwarzania wyników skanowania bezpośrednio w kodzie

- Łatwo wyświetlaj wyniki skanowania przy użyciu wiersza poleceń lub języka skryptowego pakietu narzędzi — wiedza specjalistyczna nie jest do tego wymagana

Ciągła ochrona kontenerów

- Wykrywanie problemów z bezpieczeństwem na wczesnym etapie, wymuszanie przestrzegania zasad i zyskanie pewności, że do środowiska produkcyjnego trafią tylko najbezpieczniejsze kontenery.

- Przepuszczanie przez proces tylko obrazów spełniających wymogi polityki bezpieczeństwa aplikacji lub organizacji

- Wybór zaawansowanych zasad, takich jak odrzucanie kontenerów z wysokimi uprawnieniami, czy dopuszczanie wyjątków na podstawie nazw lub znaczników

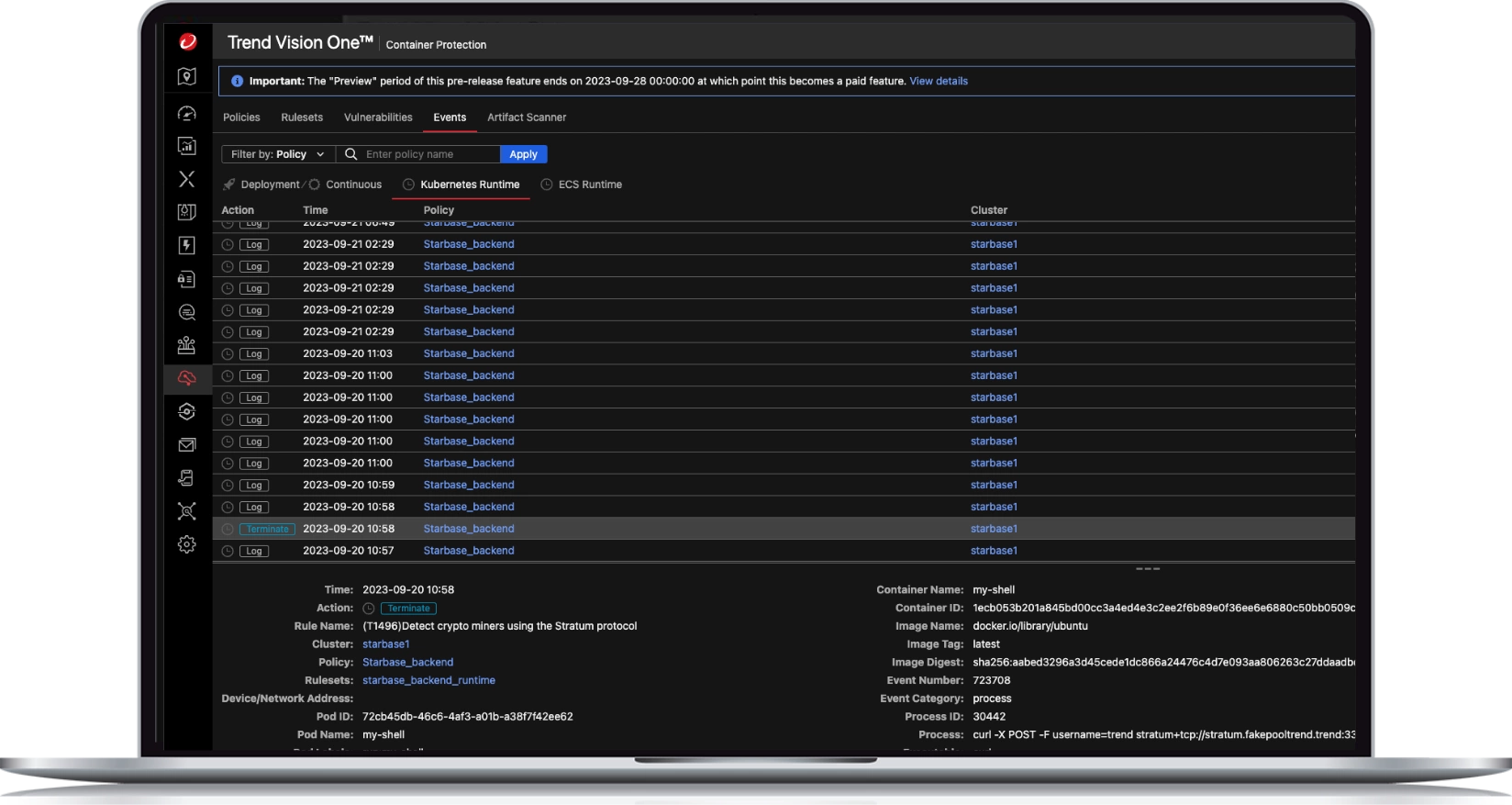

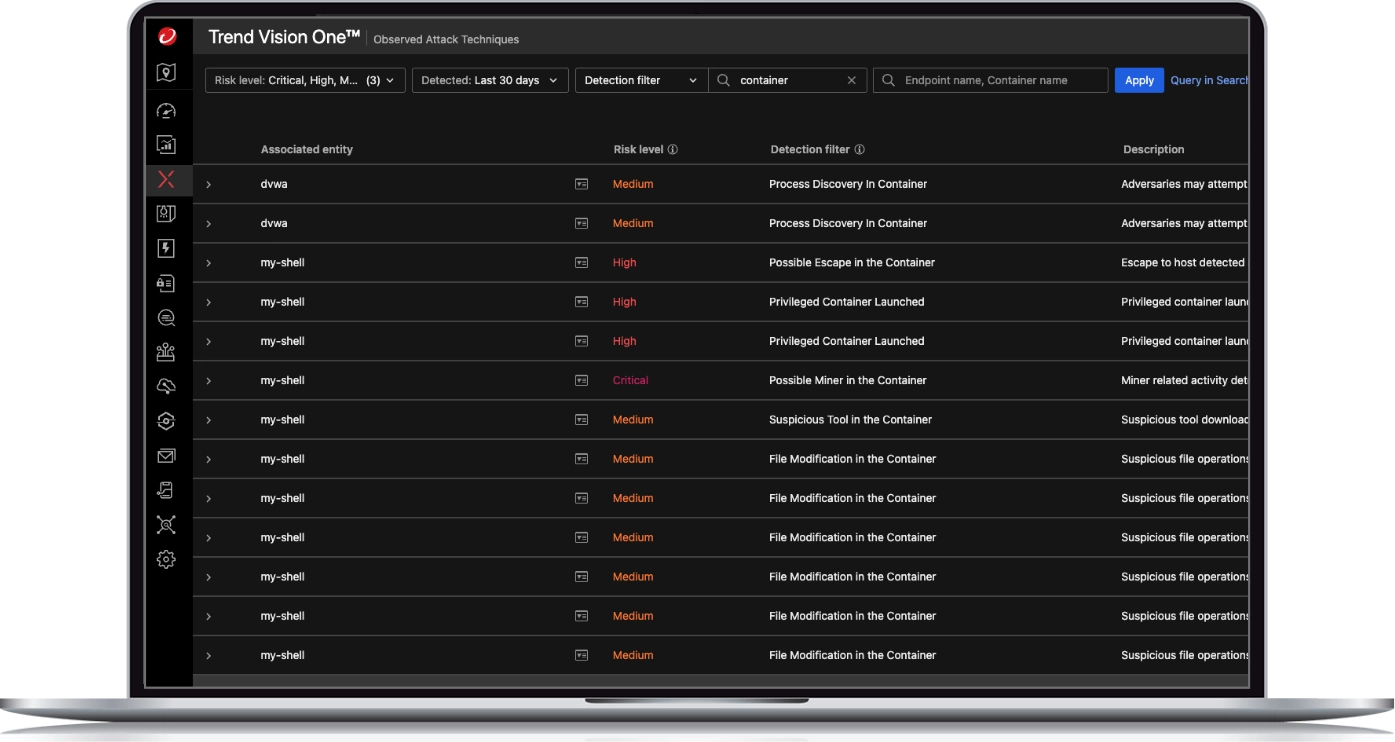

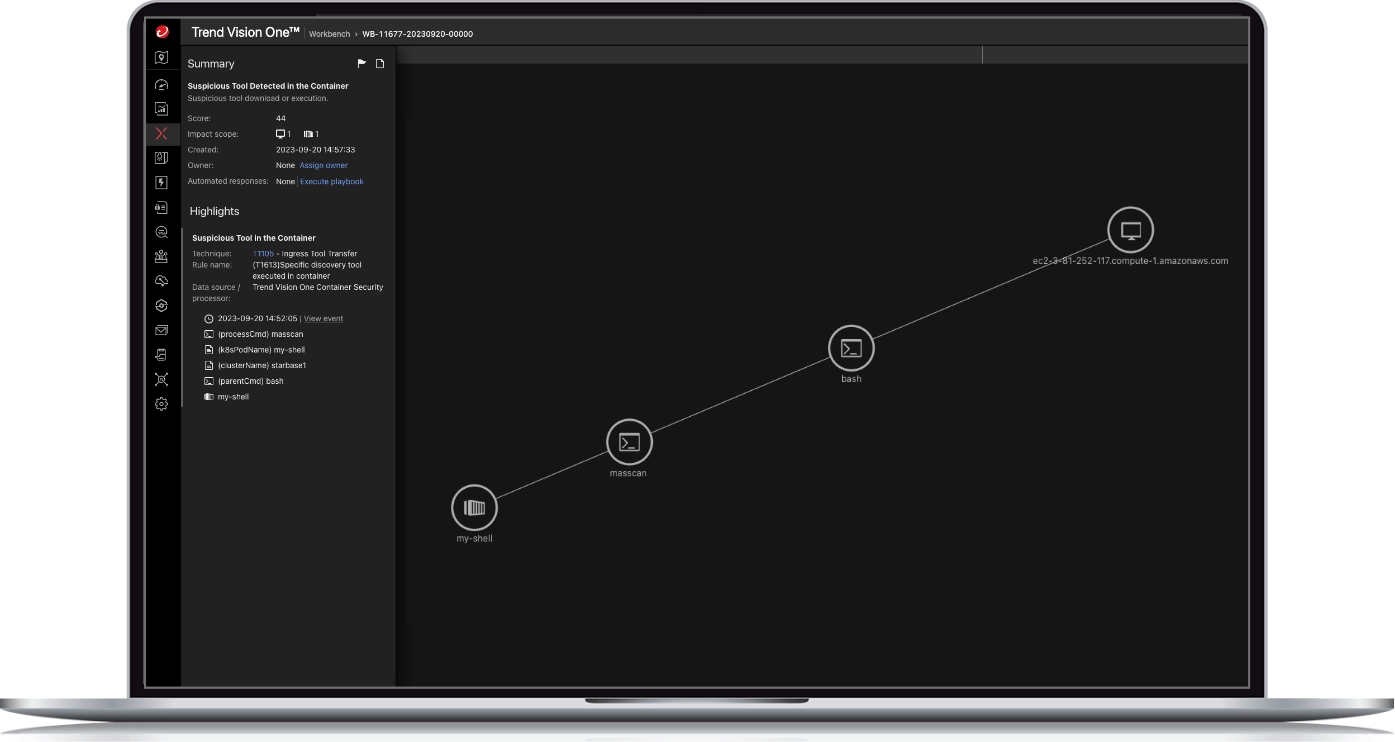

Ochrona dzięki pełnej widoczności i wykrywaniu zagrożeń i reagowaniu na nie

- Zyskaj natychmiastową widoczność kontenerów z lukami w zabezpieczeniach i niestabilności kontenerów dzięki informacjom zgodnym z programem MITRE ATT&CK

- Wykrywaj i blokuj próby wykonania niedozwolonych poleceń lub nieuprawnionego dostępu do plików

- Wykrywaj, śledź i badaj zagrożenia w wielu warstwach lub działaniach za pomocą funkcji rozszerzonego wykrywania i reagowania (XDR)

UNOWOCZEŚNIANIE CYBERBEZPIECZEŃSTWA

Zacznij korzystać z rozwiązania Trend Vision One — Container Security