Globalne dane dotyczące zagrożeń

Najlepsze cyberbezpieczeństwo dzięki niezrównanej analizie ataków

Nasze doświadczenie w badaniu cyberzagrożeń stanowi gwarancję bezpieczeństwa

Stojąc w pierwszym szeregu do walki z cyberprzestępczością, niestrudzenie zbieramy dane o przeciwnikach, atakach i zagrożeniach, by pomagać klientom mierzyć się z zagrożeniami teraz i w przyszłości. Kierując się tymi spostrzeżeniami i modelami AI, chronimy ponad 500 000 firm na całym świecie przed setkami milionów zagrożeń dziennie.

Najlepszy wywiad o zagrożeniach

Bezprecedensowy wgląd w luki w zabezpieczeniach i exploity i jedyny czołowy dostawca zabezpieczeń z własnym agnostycznym programem wyszukiwania błędów, Trend Micro™ Zero Day Initiative™ (ZDI).

Dedykowany zespół

Dedykowany zespół analityków i naukowców zajmujących się danymi, działający w trybie 24/7/365.

Informacje przekazywane w czasie rzeczywistym

Wgląd w czasie rzeczywistym z wiele natywnych czujników obejmujących chmurę, bramę sieciową, pocztę e-mail, WWW, serwer, punkty końcowe, urządzenia mobilne oraz IoT/IIoT/OT.

Badania i innowacje

Nieustające badania i innowacje od ponad 30 lat, które zaowocowały uzyskaniem ponad 700 patentów.

Wiedza to potęga

Wielkie zbiory danych od dekad tworzone przez zespoły specjalistów, wsparte niemal 20-letnim doświadczeniem w stosowaniu AI w branży cyberbezpieczeństwa, zapewniają bezprecedensowy wgląd w działania przeciwników. Trend pozwala dziś lepiej kontrolować potencjalne wektory ataków i dostarcza najlepszą platformę cyberbezpieczeństwa na świecie.

Jesteśmy LIDEREM badań podatności

Zobacz, jak ponad 450 oddanych badaczy zagrożeń w 14 globalnych centrach badań nad zagrożeniami łączy siły, by zapewnić silną obronę na pierwszej linii frontu.

Stawiamy czoła wyzwaniom dzisiejszego krajobrazu cyberbezpieczeństwa

Cyberzagrożenia

Dzięki ponad 30-letniemu doświadczeniu w dziedzinie cyberbezpieczeństwa, setkom globalnych badaczy zagrożeń oraz analizom w środowiskach chmury, WWW, poczty e-mail, sieci, serwerów, punktów końcowych, urządzeń mobilnych oraz IoT/IIoT/OT, nasze rozwiązania oferują najszersze zabezpieczenia przed atakami i zagrożeniami.

Luka w zabezpieczeniach

Trend Micro™ Zero Day Initiative™ (ZDI), największy na świecie agnostyczny program wykrywania błędów, zapewnia najlepsze na świecie badania podatności. Nasi analitycy identyfikują błędy w systemach operacyjnych, aplikacjach, SCADA, OT i pojazdach elektrycznych, dzięki czemu wiemy o nich często jako pierwsi na świecie, zanim dowiedzą się o nich przestępcy. Oferujemy 3-miesięczne wirtualne poprawki, zanim pojawią się oficjalne poprawki dostawców, zapewniając naszym klientom natychmiastową ochronę we wszystkich środowiskach.

Ukierunkowane ataki

Nasi badacze nieustannie analizują ukierunkowane ataki, aby lepiej zrozumieć, jak ewoluują taktyki, techniki i procedury (TTP) przeciwników. Na podstawie wieloletnich analiz przeciwników i ich kampanii, nasze modele AI śledzą ich kolejne kroki, pomagając klientom stawić im czoła.

AI i Machine Learning

Zaawansowane metody ataku wymagają zaawansowanych technik wykrywania. Wzmacniamy obronę, wydajność i wykrywanie zagrożeń w trybie „zero-hour”, wykorzystując ponad 19-letnie doświadczenie w wykorzystywaniu AI/GenAI i ML w naszych rozwiązaniach. Nasza AI, dostosowana do specyficznych wymagań, zapewnia optymalną ochronę w każdym scenariuszu.

Internet rzeczy (IoT), przemysłowy Internet rzeczy (IIoT) i technologia operacyjna (OT)

Cyberprzestępcy biorą za cel infrastrukturę o krytycznym znaczeniu, działając głównie w środowiskach IoT/IIoT/OT. Trend i ZDI zebrały obszerne informacje o zagrożeniach od klientów korzystających z tych platform, rozjaśniając obraz powierzchni ataku.

Infrastruktura chmurowa

Trend zna specyfikę ataków i zagrożeń wymierzonych w tę infrastrukturę lepiej niż inne firmy na rynku. Nasz zespół analityków chmury tworzy specjalne modele zagrożeń w oparciu o zgromadzoną wiedzę na temat zagrożeń, informując o potencjalnych scenariuszach ataków i wbudowując mechanizmy obronne w obecne i przyszłe produkty.

Cyberprzestępcze podziemie

Nasi badacze mają doskonały wgląd w cyberprzestępcze podziemie. Dziesięciolecia współpracy z Interpolem, Europolem, Organizacją Narodów Zjednoczonych, FBI i Departamentem Bezpieczeństwa Wewnętrznego Stanów Zjednoczonych pozwalają nam dziś śledzić operacje cyberprzestępcze już na wczesnym etapie i czynić nasz świat bezpieczniejszym.

Przyszłe zagrożenia

Nasz patrzący w przyszłość zespół badawczy nieustannie analizuje ewoluujący krajobraz cyberbezpieczeństwa, starając się przewidzieć potencjalne zagrożenia i opracowując realne strategie bezpieczeństwa.

Ochrona przed zagrożeniami Elite

Wyobraź sobie ochronę przed cyberzagrożeniami na wiele miesięcy przed ich atakiem. W Trend nasza wiodąca w branży analiza zagrożeń urzeczywistnia tę sytuację.

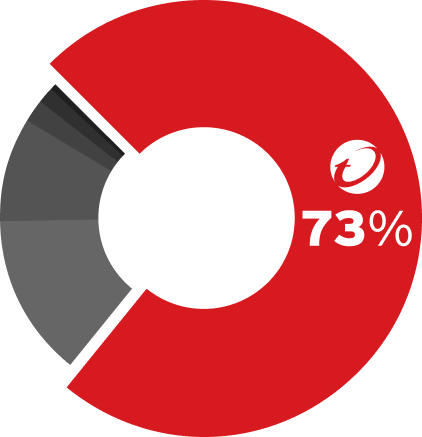

WPŁYW NASZEJ DZIAŁALNOŚCI

Liczby mówią same za siebie

ponad 161B

zagrożeń zablokowanych tylko w 2023 roku

ponad 6,6T

kwerend zagrożeń tylko w 2023 roku

ponad 250M

czujników na całym świecie