BKDR_FLAMER.SMA

Trojan:Win32/MiniFlame.A (Microsoft), Win32/MiniFlame.A trojan (Eset), Backdoor.Win32.MiniFlame (Ikarus)

Windows 2000, Windows XP, Windows Server 2003

Threat Type:

Backdoor

Destructiveness:

No

Encrypted:

Yes

In the wild::

Yes

OVERVIEW

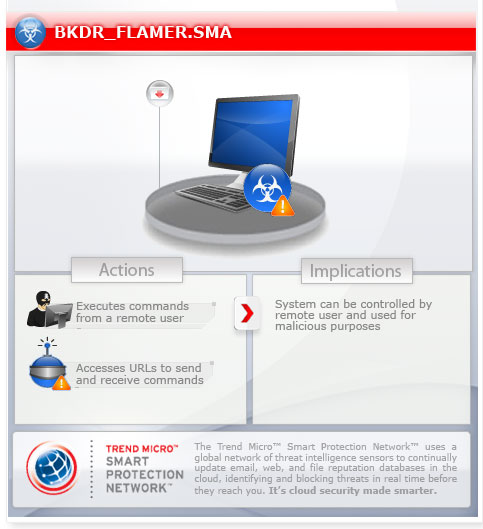

Para obtener una visión integral del comportamiento de este Backdoor, consulte el diagrama de amenazas que se muestra a continuación.

Ejecuta comandos desde un usuario remoto malicioso que pone en peligro el sistema afectado.

TECHNICAL DETAILS

Instalación

Infiltra los archivos siguientes:

- {All Users' Profiles}\datFE2B.da1

- {All Users' Profiles}\mstlis.log

- {All Users' Profiles}\Wnm.tmp

Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- Global\ShlZoneDataMutex

- Global\ShlZoneSynchMutex

Rutina de puerta trasera

Ejecuta los comandos siguientes desde un usuario remoto malicioso:

- Download File

- Upload File

- Create process

- Load modules

- Manage Registry

- Invoke sleep command

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Reiniciar en modo seguro

Step 3

Buscar y eliminar estos archivos

- {All Users' Profiles}\Wnm.tmp

- {All Users' Profiles}\datFE2B.da1

- {All Users' Profiles}\mstlis.log

- icsvnt32.ocx

- {All Users' Profiles}\Wnm.tmp

- {All Users' Profiles}\datFE2B.da1

- {All Users' Profiles}\mstlis.log

- icsvnt32.ocx

Step 4

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como BKDR_FLAMER.SMA En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Did this description help? Tell us how we did.