Ransom.MSIL.SYRK.A

Trojan-Ransom.Win32.Gen.sdl (Kaspersky)

Windows

Threat Type:

Ransomware

Destructiveness:

No

Encrypted:

No

In the wild::

Yes

OVERVIEW

TECHNICAL DETAILS

Instalación

Infiltra los archivos siguientes:

- C:\Users\Default\AppData\Local\Microsoft\-pw+.txt -> contains password

- C:\Users\Default\AppData\Local\Microsoft\+dp-.txt -> contains password and victim ID

- C:\Users\Default\AppData\Local\Microsoft\-i+.txt -> contains victim ID

Infiltra y ejecuta los archivos siguientes:

- C:\Users\Public\Documents\cgo46ea565sdfse7.exe -> detected as Ransom.Win32.SYRK.A

- used by the malware to search and encrypt files by executing a Powershell script

- C:\Users\Public\Documents\dh35s3h8d69s3b1k.exe -> detected as Trojan.Win32.SYRK.A

- used in decrypting files, also uses a Powershell script

- C:\Users\Public\Documents\startSF.exe -> detected as Trojan.Win32.SYRK.A

- used to move C:\Users\Public\Documents\SydneyFortniteHacks.exe to %User Startup%\SydneyFortniteHacks.exe

- C:\Users\Public\Documents\DeleteFile.exe -> detected as Trojan.Win32.SYRK.A

- used to delete files this malware created

- C:\Users\Public\Documents\delmy.exe -> detected as Trojan.Win32.SYRK.A

- used to delete the file: %User Startup%\SydneyFortniteHacks.exe

- C:\Users\Public\Documents\LimeUSB_Csharp.exe -> detected as Worm.MSIL.LIME.AA

Técnica de inicio automático

Este malware infiltra el/los archivo(s) siguiente(s) en la carpeta de inicio del usuario de Windows para permitir su ejecución automática cada vez que se inicia el sistema:

- %User Startup%\SydneyFortniteHacks.exe

(Nota: %User Startup% es la carpeta Inicio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Menú Inicio\Programas\Inicio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Menú Inicio\Programas\Inicio, en el caso de Windows 2003(32-bit), XP y 2000(32-bit) en C:\Documents and Settings\{nombre de usuario}\Menú Inicio\Programas\Inicio y en en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup).

)Otras modificaciones del sistema

Modifica las siguientes entradas de registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender

DisableAntiSpyware = 0

(Note: The default value data of the said registry entry is {User Preference}.)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLUA = 0

(Note: The default value data of the said registry entry is {User Preference}.)

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 1

(Note: The default value data of the said registry entry is {User Preference}.)

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = 0

(Note: The default value data of the said registry entry is {User Preference}.)

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

- C:\51875.jpg

Finalización del proceso

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- Taskmgr

- Procmon64

- ProcessHacker

Otros detalles

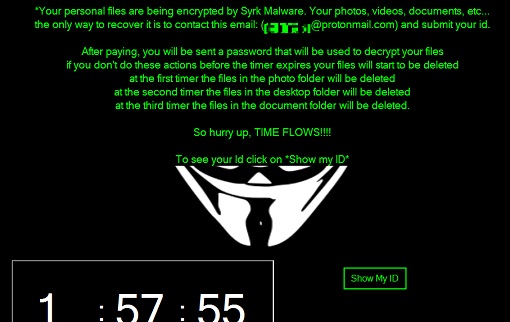

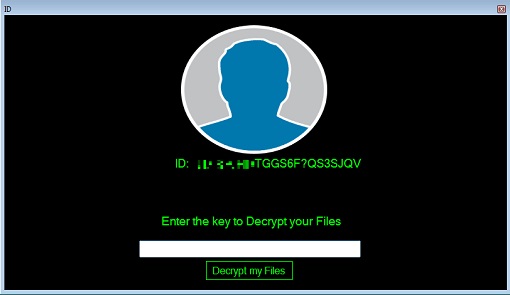

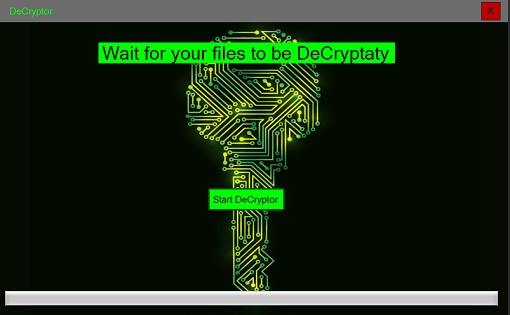

Muestra las imágenes siguientes:

- Main display:

- "Show My ID" button:

- If password input is correct and "Decrypt my Files" button is clicked:

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Reiniciar en modo seguro

Step 4

Buscar y eliminar este archivo

- %User Startup%\SydneyFortniteHacks.exe

- C:\Users\Public\Documents\cgo46ea565sdfse7.exe

- C:\Users\Public\Documents\dh35s3h8d69s3b1k.exe

- C:\Users\Public\Documents\startSF.exe

- C:\Users\Public\Documents\DeleteFile.exe

- C:\Users\Public\Documents\delmy.exe

- C:\Users\Public\Documents\LimeUSB_Csharp.exe

- C:\Users\Public\Documents\SydneyFortniteHacks.exe

- C:\Users\Default\AppData\Local\Microsoft\-pw+.txt

- C:\Users\Default\AppData\Local\Microsoft\+dp-.txt

- C:\Users\Default\AppData\Local\Microsoft\-i+.txt

Step 5

Restaurar este valor del Registro modificado

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender

- DisableAntiSpyware = 0

- DisableAntiSpyware = 0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- EnableLUA = 0

- EnableLUA = 0

- In HKEY_CURRENT_USER\Control Panel\Desktop

- WallpaperStyle = 1

- WallpaperStyle = 1

- In HKEY_CURRENT_USER\Control Panel\Desktop

- TileWallpaper = 0

- TileWallpaper = 0

Step 6

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como Ransom.MSIL.SYRK.A En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 7

Restablecer las propiedades del escritorio

Step 8

Restore encrypted files from backup.

Did this description help? Tell us how we did.