HackTool.Win64.LAZAGNE.AE

HackTool:Win32/LaZagne (MICROSOFT); HackTool.Win32.LaZagne.cw (KASPERSKY)

Windows

Threat Type:

Hacking Tool

Destructiveness:

No

Encrypted:

No

In the wild::

Yes

OVERVIEW

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

TECHNICAL DETAILS

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Robo de información

Recopila los siguientes datos:

- Credentials from the following software:

- Browsers:

- 7Star

- Amigo

- BlackHawk

- Brave

- Centbrowser

- Chedot

- Chrome Canary

- Chromium

- Coccoc

- Comodo Dragon

- Comodo IceDragon

- Cyberfox

- Elements Browser

- Epic Privacy Browser

- Mozilla Firefox

- Google Chrome

- Icecat

- Internet Explorer

- K-Meleon

- Kometa

- Opera

- Orbitum

- Sputnik

- UCBrowser

- Torch

- Uran

- Vivaldi

- Chat Clients:

- Pidgin

- Psi

- Skype

- Databases:

- DBVisualizer

- Postgresql

- Robomongo

- Squirrel

- SQLdeveloper

- Games:

- GalconFusion

- Kalypsomedia

- RogueTale

- Turba

- Email Software:

- Outlook

- Thunderbird

- Memory:

- Keepass

- Mimikatz Method via Pypykatz

- Multimedia:

- EyeCON

- PHP:

- Composer

- System Administration Tools:

- Apache Directory Studio

- CoreFTP

- CyberDuck

- FileZilla

- FileZilla Server

- FTPNavigator

- OpenSSH

- OpenVPN

- PuttyCM

- RDPManager

- VNC

- WinSCP

- Windows Subsystem for Linux

- Windows Software:

- Autologon

- MSCache

- Credential Files

- Credman

- DPAPI Hash

- Hashdump (LM/NT)

- LSA secret

- Vault Files

- Git for Windows

- Maven Apache

- Wifi

- Browsers:

Otros detalles

Hace lo siguiente:

- It will gather credentials based on the parameter used upon execution of the application.

- It may create a txt of json file based on the parameter used upon execution of the application.

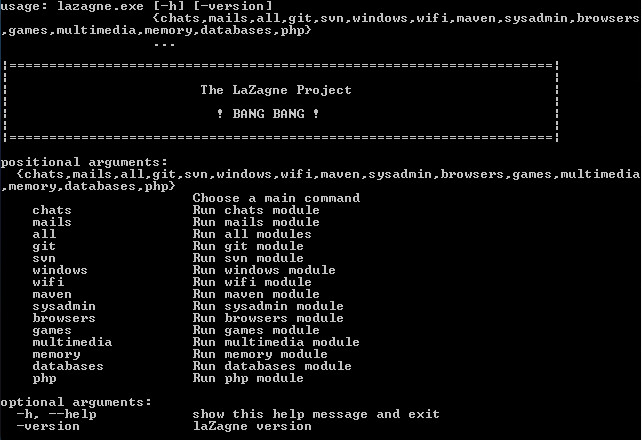

- This hacktool display the following screen for instructions:

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como HackTool.Win64.LAZAGNE.AE En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Did this description help? Tell us how we did.