Cloud

KI für die rasche Erstellung von Zielprofilen für Cyberkriminelle

Die Industrialisierung von KI-gesteuerter OSINT hat individuelle digitale Fußabdrücke in maschinenlesbare Informationen in großem Umfang umgewandelt. Wir zeigen anhand unseres LinkedIn-KI-Analysetools, wie einfach und schnell das möglich ist.

Wichtige Erkenntnisse

- KI hat Open-Source-Intelligence (OSINT), also die Gewinnung von Erkenntnissen durch das Sammeln und Analysieren öffentlich zugänglicher Informationen, von einer manuellen Aufgabe zu einem automatisierten Prozess gemacht und damit den Zeit-, Kosten- und Kompetenzaufwand für die Erstellung von Zielprofilen in großem Maßstab drastisch reduziert.

- LinkedIn-Inhalte (Beiträge, Bilder und Metadaten) fungieren nun als maschinenlesbare Informationen, die mit handelsüblichen Tools angereichert, bewertet und operationalisiert werden können.

- Erkundung ist kein Flaschenhals mehr für gezielte Angriffe. Angreifer können maßgeschneiderte Nachrichten und unterstützende Ressourcen schnell genug generieren, um eine „Personalisierung” in großem Umfang durchzuführen.

- Die Verteidigungsstrategie muss sich von Bewusstseinsschulungen zu einer Strategie weiterentwickeln, die auch das Expositionsmanagement umfasst: Richtlinien, Schulungen und Kontrollen, die davon ausgehen, dass Angreifer über eine umfassende externe Sichtbarkeit verfügen.

Sicherheitsteams in Unternehmen wissen seit langem, dass öffentlich zugängliche Informationen über ihre Organisationen missbraucht werden können. Mittlerweile aber hat sich die Möglichkeit geändert, sie in großem Umfang zu nutzen. Die Kombination aus automatisierter Datensammlung, multimodaler Analyse und zugänglichen KI-Tools hat die Wirtschaftlichkeit von Erkundung und Zielauswahl grundlegend verändert.

Aktivitäten, die früher qualifizierte Analysten, erheblichen Zeitaufwand und manuelle Korrelation erforderten, können heute von einer einzelnen Person mit handelsüblichen Tools automatisiert werden. Dadurch verlagert sich der limitierende Faktor weg von Fachwissen hin zu etwas viel Einfacherem: Motivation.

Unsere Recherche begann als interner Open-Source-Intelligence (OSINT)-Versuch. Wir wollten herausfinden, wie schnell ein realistisches Proof-of-Concept-System (PoC) mit modernen KI-gestützten Entwicklungs-Workflows aufgebaut werden kann. Insbesondere ging es darum herauszufinden, ob wir den Prozess der Sammlung öffentlicher LinkedIn-Daten, ihre Anreicherung durch Kontextanalyse und ihre Operationalisierung zu hochgradig maßgeschneidertem Targeting-Material für Spear-Phishing-Angriffe automatisieren können.

Unser PoC-System als Ergebnis dieser Untersuchung zeigt, wie öffentliche Beiträge, Bilder und Metadaten in strukturierte organisatorische Informationen und individualisierte Profile umgewandelt werden können und wie diese Informationen sich nutzen lassen, um realistische, hochgradig personalisierte Inhalte in großem Umfang zu generieren. Das Ziel ist nicht, Alarm zu schlagen, sondern die Diskussion in der Realität zu verankern: Die Tools existieren, die Hürden sind niedrig und die Auswirkungen für Verteidiger sind unmittelbar.

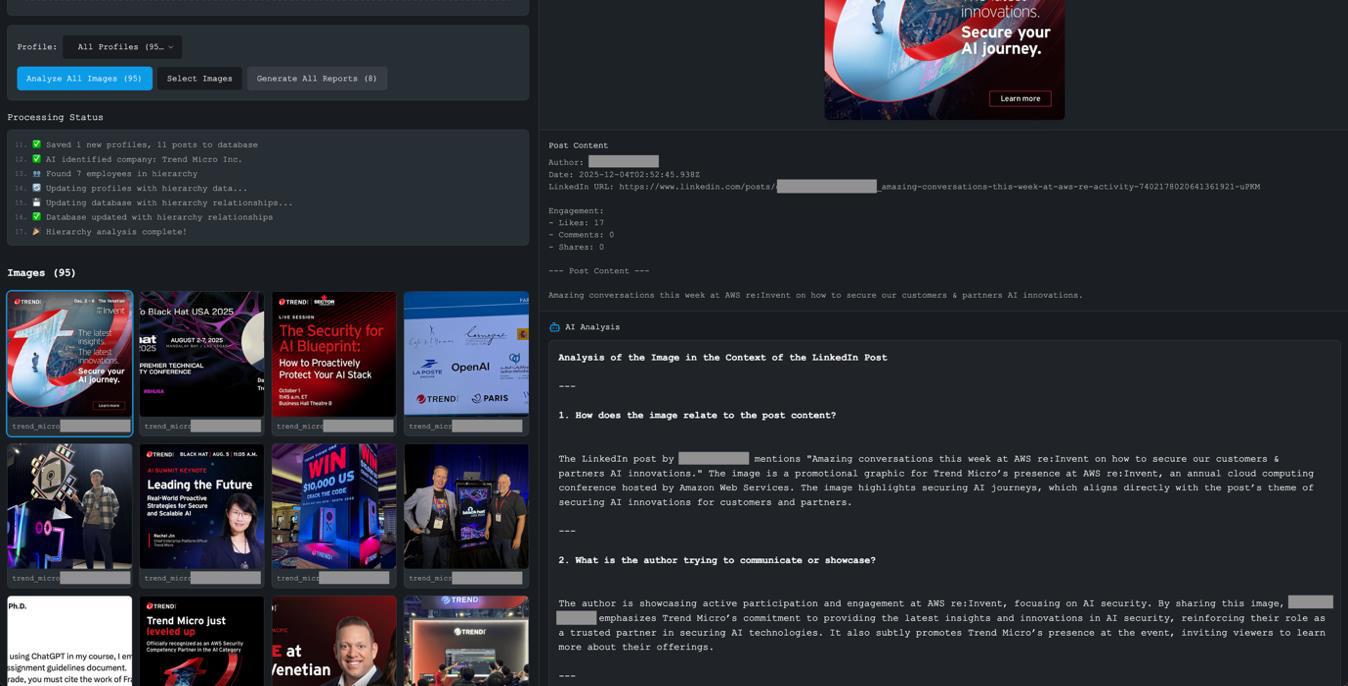

Das LinkedIn-KI-Analysetool

Für die Erstellung des LinkedIn KI-Analysetools nutzten wir Claude Code für die lokale Vibe-Codierung, wobei Supabase lokal in Docker ausgeführt wurde. Wir benötigten insgesamt etwas mehr als 24 Stunden für die Erstellung der Webanwendung. Das Tool läuft vollständig auf localhost, und Skripte zur Verwaltung der Supabase-Docker-Container und des Vite dev Entwicklungsservers sind vorhanden.

Für die Datensammlung auf LinkedIn setzten wir auf Apify, eine Full-Stack-Cloud-Plattform für Web-Scraping und Datenextraktion. Wir haben Tools von HarvestAPI verwendet, einem LinkedIn-Daten-Scraping-Anbieter auf der Apify-Plattform.

- LinkedIn Profile Search Scraper No Cookies: Damit ließen sich LinkedIn-Profile nach Unternehmen, Berufsbezeichnung, Standort und Berufserfahrung durchsuchen.

- LinkedIn Profile Posts Scraper No Cookies: Sobald die Mitarbeiterprofile vorhanden sind, extrahiert dieses Tool ihre aktuellen LinkedIn-Beiträge, einschließlich Inhalten, Interaktionsmetriken und vor allem den URLs für die in ihren Beiträgen geteilten Bilder.

Einzelheiten dazu umfasst der Originalbeitrag.

Der Vorteil der von Apify-gehosteten Tools besteht darin, dass sie die komplexe Aufgabe übernehmen, die Schutzmaßnahmen von LinkedIn gegen Scraping zu umgehen. Die Scraper benötigen keine Cookies oder LinkedIn-Konten und arbeiten in großem Umfang mit hohen Erfolgsraten. Wir haben ausschließlich öffentliche Profile und Beiträge gescrapt und unsere Aktivitäten auf öffentlich zugängliche Informationen beschränkt.

Nach der Datensammlung wandelten wir die Rohdaten in ein strukturiertes Format um. Eine Datei definierte eine wahrgenommene Organisationsstruktur für die gesammelten Profile auf der Grundlage ihrer Berufsbezeichnungen und Rollen. Nun konnte das KI-Analysetool über Ordner hinweg die Hierarchieinfos und Bilder extrahieren und entsprechend darstellen.

Ein wesentliches Merkmal des Tools ist die Bildanalyse (da allein damit eine erhebliche Menge an Informationen extrahiert, extrapoliert und/oder abgeleitet werden kann). Jedes Bild wird im Kontext des dazugehörigen Beitrags analysiert. Nach dem Klick auf ein Bild zeigt das Tool sowohl das Bild als auch den ursprünglichen Inhalt des LinkedIn-Beitrags an. Die KI-Analyse versteht nicht nur, was auf dem Bild zu sehen ist, sondern auch, warum es geteilt wurde, welche berufliche Botschaft die Person, die es geteilt hat, vermitteln wollte und andere Arten von Informationen, die durch die Untersuchung des Bilds abgeleitet werden können. Die kontextbezogenen Analyseanweisungen liefern viel reichhaltigere Informationen als eine reine Bildanalyse.

Als nächstes erstellt das Tool eine hierarchische Berichtsstruktur, d. h. einen Bericht auf Unternehmensebene, der Einblicke in die Organisation liefert, sowie individuelle Mitarbeiterberichte, die dazu dienen, jedes einzelne Profil anhand seiner Beiträge und Bilder zu erstellen.

Jedes Mitarbeiterprofil enthält eine KI-generierte umfassende Analyse, einschließlich des Namens und Funktion, beruflicher Hintergrund und Fachgebiete, wichtige Themen aus den Inhalten sowie Erkenntnisse aus den Beiträgen und Bildern, die der Mitarbeiter geteilt hat. Dies ist jedoch nur der Ausgangspunkt. Das Tool bietet vier zusätzliche Funktionen, um das Profil zu bereichern und umsetzbare Marketinginhalte zu generieren: Personensuche (Web-OSINT-Suche), Marketing-Themenbereiche identifizieren, Beispiel-Marketing-E-Mails generieren und Mail-Adressen generieren. Einzelheiten zu den einzelnen Funktionen liefert der Originalbeitrag.

Die Erstellung eines Profils für das gesamte Führungsteam eines Unternehmens, vom Scraping ihrer öffentlichen LinkedIn-Beiträge bis zur Generierung personalisierter Phishing-Seiten, dauert weniger als 30 Minuten – und das alles mit einem PoC-Tool.

Zuvor hatten wir mit der Erstellung von n8n-Workflows experimentiert, um „Scam-Fabriken“ zu automatisieren, und mit ein wenig zusätzlicher Arbeit konnten wir dieses PoC-Tool leicht in einen automatisierten n8n-Workflow umwandeln. Damit würde im Wesentlichen eine KI-gestützte Phishing-Fabrik entstehen, die automatisch öffentliche LinkedIn-Profile sammelt, Beiträge und Bilder herunterlädt, diese analysiert, um angereicherte Profile zu erstellen, gezielte Phishing-Themen identifiziert, personalisierte E-Mails und wahrscheinliche E-Mail-Adressen erstellt und überzeugende Phishing-Seiten einrichtet.

Mit den heutigen KI-gestützten Tools lässt sich dieser Grad an Automatisierung und KI-Verarbeitung innerhalb von etwa 24 Stunden erreichen, was Bedrohungsakteure noch effizienter tun können.

Fazit

Alle in dieser Untersuchung verwendeten Komponenten basieren auf öffentlich zugänglichen Informationen und weit verbreiteten Tools: kein privilegierter Zugriff, keine Sicherheitsverletzung und kein Insiderwissen. Das Ergebnis ist jedoch ein System, das in der Lage ist, Führungsteams zu profilieren, persönliche Interessen zu identifizieren und maßgeschneiderte Inhalte in einer Geschwindigkeit und einem Umfang zu generieren, die noch vor wenigen Jahren undenkbar gewesen wären. Allein dies sollte die Sicherheitsabteilungen von Unternehmen zum Nachdenken anregen.

Unternehmen haben ihre Abwehrmaßnahmen traditionell auf Infrastruktur, Endpunkte und Netzwerktelemetrie konzentriert. Diese Bereiche sind zwar nach wie vor von entscheidender Bedeutung, doch diese Arbeit zeigt eine parallele Gefährdungsebene auf: die kumulativen Informationen, die durch die öffentliche digitale Präsenz von Mitarbeitern offenbart werden und die mittlerweile nicht nur von Menschen, sondern auch von Maschinen zunehmend interpretiert werden können.

Die Frage ist nicht mehr, ob diese Fähigkeit missbraucht wird, sondern ob Unternehmen ihre Annahmen anpassen werden, bevor dies geschieht.

Über die Autoren

Das Forward-Looking Threat Research Team von TrendAI™ Research hat sich auf die Erforschung von Technologien für die nächsten ein bis drei Jahre spezialisiert hat, wobei der Schwerpunkt auf drei verschiedenen Aspekten liegt: der technologischen Entwicklung, ihren sozialen Auswirkungen und kriminellen Anwendungen.