Wichtige Erkenntnisse

- Alte Schwachstellen behalten ihren operativen Wert. Über zwei Drittel (70,14 %) der im Untergrund nachgefragten Exploits betrafen Schwachstellen, die älter als zwei Jahre waren, und fast 8 % Schwachstellen, die 10 bis 15 Jahre alt waren.

- Die Nachfrage nach Exploits entspricht der tatsächlichen aktiven Ausnutzung. Fast ein Drittel (31 %) der nachgefragten Exploits taucht im CISA-Katalog „Known Exploited Vulnerabilities“ (KEV) auf. Das heißt, Angreifer priorisieren Schwachstellen mit nachgewiesenen Auswirkungen.

- Fehler im Patch-Management sind systemisch. Die nicht nachlassende Nachfrage nach älteren CVEs unterstreicht die anhaltenden Herausforderungen bei zeitnahem Patching, selbst von Schwachstellen, die öffentlich als hochriskant eingestuft wurden.

Unternehmen mögen mit erheblichen Veränderungen durch KI kämpfen, doch ihr größtes Risiko könnte von einer weitaus bekannteren und dennoch übersehenen Quelle ausgehen: alten Schwachstellen. Unsere neue Studie zu den Aktivitäten im cyberkriminellen Untergrund von Januar 2023 bis Januar 2026 beweist eine anhaltende Nachfrage nach N-Day-Exploits. Es zeigt sich, keine Schwachstelle (CVE) ist zu alt, um das Interesse von Cyberkriminellen zu wecken. Tatsächlich galt die älteste der in unserer Untersuchung identifizierte Exploit-Anfrage einer Schwachstelle, die bereits 2011 bekannt wurde.

KI bei der Erzeugung und Ausnutzung von Schwachstellen

Diese alten Schwachstellen haben neue Auswirkungen und können Unternehmen behindern, insbesondere mit der Verbreitung von KI. Heute setzen viele Unternehmen routinemäßig maschinengenerierten oder maschinengestützten Code in Produktionsumgebungen ein, oft in einem Tempo, das herkömmliche Sicherheitsüberprüfungsprozesse übersteigt.

Da große Sprachmodelle (LLMs) auf umfangreichen öffentlichen Datensätzen trainiert werden, die unsichere Programmierpraktiken enthalten, replizieren ihre Ergebnisse häufig bekannte Schwachstellen und unsichere Entwurfsmuster. Dies erhöht die Wahrscheinlichkeit, dass ausnutzbare Fehler in großem Umfang in Anwendungen eingeschleust werden.

Darüber hinaus stellen KI-gestützte Dienste selbst attraktive Ziele für Angriffe dar. Akteure können Schwachstellen in KI-gesteuerten Systemen ausnutzen, um unbefugten Code auszuführen, Sandboxing- und Isolationskontrollen zu umgehen und Schwachstellen in der Fehlerbehandlungslogik oder der Eingabevalidierung auszunutzen. Bei Erfolg kann dies zu Datenverletzungen, unbefugten Datenübertragungen und dauerhaftem Zugriff innerhalb von Ausführungsumgebungen führen. Und da KI immer tiefer in geschäftskritische Arbeitsabläufe eingebettet wird, nimmt der potenzielle Wirkungsradius von Exploits weiter zu.

Der Einsatz von KI-Tools durch Kriminelle spiegelt eine sich rasch wandelnde Bedrohungslandschaft wider. Zahlreiche kritische Schwachstellen und Proof-of-Concept-Exploits (PoC), die beliebte KI-Tools und -Frameworks betreffen, demonstrieren den Ernst des Risikos. Diese frühen Anzeichen deuten darauf hin, dass Angreifer KI-Ökosysteme aktiv ausloten, ihre Techniken verfeinern und sich auf umfassendere Ausnutzungsmöglichkeiten vorbereiten.

KI-Akzeptranz und die Vertrauenslücke

Branchendaten verdeutlichen sowohl die Geschwindigkeit als auch das Ausmaß der KI-Einführung. Die Stack Overflow Developer Survey 2025, die auf über 49.000 Antworten von Entwicklern aus 177 Ländern basiert, ergab, dass 84 % der Befragten KI-Tools in ihrem Entwicklungsprozess nutzten oder deren Einsatz planten – ein Anstieg gegenüber 76 % im Jahr 2024. Fast die Hälfte aller Entwickler gab an, KI-Tools täglich zu nutzen, und unter den professionellen Entwicklern verließen sich 51 % täglich darauf. Doch trotz dieser weit verbreiteten Einführung blieb das Vertrauen in KI-generierte Ergebnisse gering: Nur 3 % der Befragten gaben an, großes Vertrauen zu haben, 29,6 % äußerten mäßiges Vertrauen und 46 % äußerten ein gewisses Maß an Misstrauen gegenüber KI-generiertem Code.

Diese Kluft zwischen Akzeptanz und Vertrauen widerspiegelt eine wachsende Spannung, da Unternehmen zunehmend von KI-gesteuerter Entwicklung abhängig werden, während sie weiterhin mit grundlegenden Sicherheits- und Zuverlässigkeitsbedenken zu kämpfen haben.

Der Exploit-Markt ist widerstandsfähig und äußerst anpassungsfähig. Da KI-generierter Code und KI-gesteuerte Dienste zu grundlegenden Bestandteilen moderner Software-Ökosysteme werden, sollten Unternehmen mit verstärkten Exploit-Aktivitäten rechnen und ihre Sicherheitsstrategien proaktiv anpassen. Ohne gezielte Maßnahmen zur Bewältigung dieser aufkommenden Risiken werden Angreifer in der Lage sein, KI in großem Maßstab zu nutzen – nicht nur als Werkzeug für Exploits, sondern auch als Quelle neuer und systemischer Schwachstellen.

Nachfrage und Verfügbarkeit von Exploits

Wie bereits eine frühere Analyse von 2021 zeigte, tauchen teurere Exploits weiterhin vorwiegend in russischsprachigen Foren auf.

Achtung: die hier genannten Exploits werden zwar in cyberkriminellen Foren zum Verkauf angeboten, ihre Funktionsfähigkeit kann jedoch ohne Kauf nicht bestätigt werden kann, auch wenn die Reputation bestimmter Akteure oder Verkäufer darauf hindeutet, dass viele davon wahrscheinlich funktionsfähig sind.

Wunschliste für veraltete CVEs

Es gibt eine klare Präferenz für Schwachstellen mit hohem oder kritischem Schweregrad in der Nachfrage im Untergrund. Mehr als die Hälfte der angeforderten Exploits galt Schwachstellen, die im Common Vulnerability Scoring System (CVSS) eine Bewertung von 7,5 oder höher erhielten – wie etwa CVE-2024-38077, die einen CVSS-Wert von 9,8 aufweist.

Exploits für Apple-Produkte werden mit einem Anteil von 46,59 % am häufigsten nachgefragt, gefolgt von Microsoft mit 25,57 %. Diese Verteilung stellt eine bemerkenswerte Verschiebung gegenüber unseren Ergebnissen aus dem Jahr 2021 dar, als Microsoft-Produkte die Exploit-Anfragen dominierten. Microsoft bleibt jedoch aufgrund seiner Verbreitung in Unternehmen und der damit verbundenen hochwertigen Ausnutzungsmöglichkeiten ein sehr begehrtes Ziel.

Bemerkenswert ist, dass die meisten Käufer, die einen Preis nannten, bereit waren, 5.000 US-Dollar oder mehr für eine veraltete CVE zu zahlen. Ein Nutzer war sogar bereit, 50.000 US-Dollar für Schwachstellen in Microsoft Outlook, WordPress und Fortinet-Produkten zu zahlen. Über diese hochpreisigen Anfragen hinaus bildeten sich sekundäre Nachfrage-Cluster um große Infrastruktur- und Softwareanbieter, darunter Google mit 6,82 % und VMware mit 6,25 %.

Zu den ältesten CVE-Wünschen gehören CVE-2011-2688: SQL injection, 7.5, CVE-2011-3416: ASP.NET forms authentication bypass, 8.5, CVE-2014-2383: Unauthenticated Dompdf local file inclusion, 6.8 oder CVE-2015-7036: SQLite database remote code execution (RCE), 7.5.

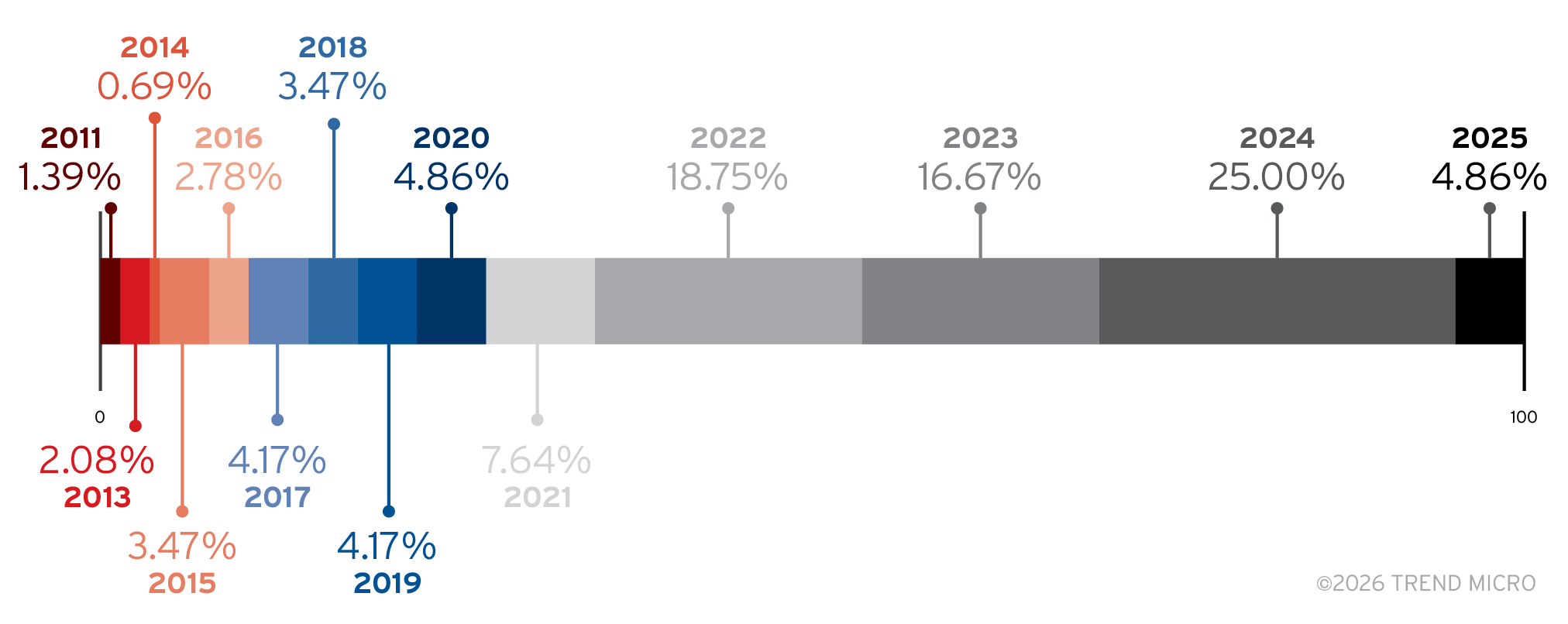

Die meisten Anfragen nach Exploits betrafen Sicherheitslücken, die 2024 (25 %) und 2022 (18,75 %) veröffentlicht wurden. Insgesamt bezogen sich mehr als zwei Drittel (70,14 %) der angeforderten Exploits auf Sicherheitslücken, die älter als zwei Jahre waren, und fast 8 % betrafen Sicherheitslücken, die zwischen 10 und 15 Jahre alt waren.

Bild 1. Verteilung der in Untergrundforen angeforderten Exploits nach dem Jahr der Entdeckung

Zudem gehören 31 % der Schwachstellen auf der Exploit-Wunschliste zu denen im KEV-Katalog (Known Exploited Vulnerabilities) der CISA. Der KEV-Katalog ist eine öffentlich gepflegte Liste von Software- und Hardwarelücken, bei denen die CISA bestätigt hat, dass sie aktiv ausgenutzt werden. Sie dient Organisationen als wichtige Ressource bei der Entscheidung, worauf sie ihre Patch-Maßnahmen konzentrieren sollten.

Verkaufsangebote

In den Verkaufsangeboten lagen die Preise für Exploits zwischen 500 und 115.000 US-Dollar pro Exemplar. Wir stellten fest, dass 68,18 % der zum Verkauf angebotenen Exploits laut dem KEV-Katalog der CISA bis Dezember 2025 ausgenutzt wurden. Dieser Wert ist deutlich höher als die 31 %, die in den Wunschlisten und Suchanfragen von Angreifern im selben Katalog zu finden sind. Exploits mit Bezug zu Microsoft erzielten mit durchschnittlich rund 100.000 US-Dollar einige der höchsten Preise.

Risiko und Wert veralteter CVEs

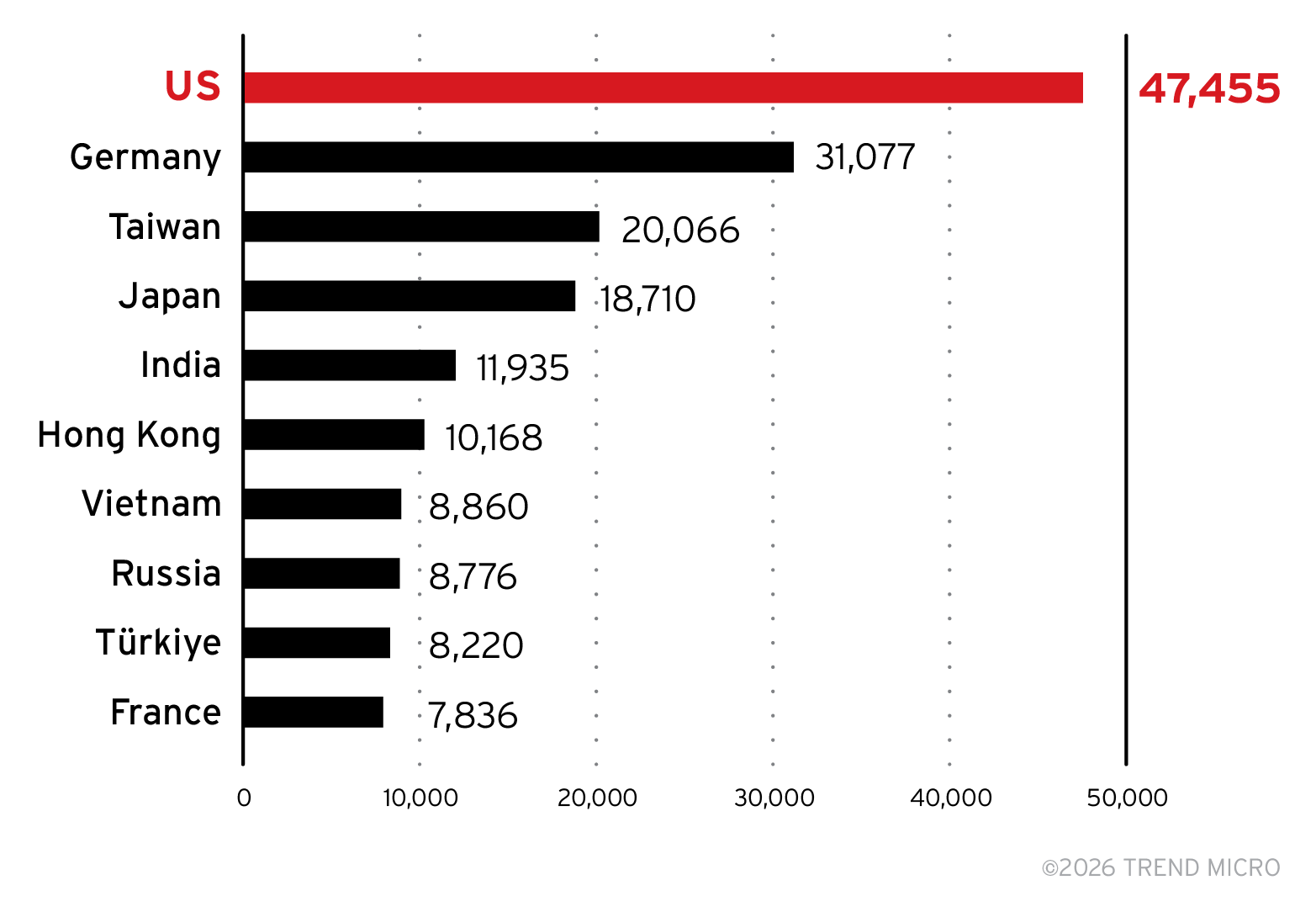

Um die tatsächlichen Auswirkungen besser zu verstehen, haben wir aktuelle, mit dem Internet verbundene Systeme untersucht, um festzustellen, in welchem Umfang diese Schwachstellen nach wie vor vorhanden sind. Unsere Shodan-Analyse ergab, dass SMBGhost (CVE-2020-0796), eine RCE-Sicherheitslücke mit kritischem Schweregrad in Microsoft Server Message Block (SMB), in mehr als 20 Ländern oder Regionen nach wie vor die am weitesten verbreitete Sicherheitslücke war. Selbst sechs Jahre nach ihrer Entdeckung waren weltweit noch immer über 270.000 Systeme dieser Schwachstelle ausgesetzt, was das anhaltende globale Risiko durch nicht gepatchte Systeme unterstreicht.

Bild 2. Die 10 Länder oder Regionen mit der höchsten Anzahl an Systemen, die Mitte Februar 2026 dem SMBGhost-Exploit (CVE-2020-0796) ausgesetzt waren

2025 kompromittierten unbekannte Angreifer Microsoft Exchange-Server öffentlich, indem sie bösartigen Code in Anmeldeseiten einschleusten, um Benutzeranmeldedaten von Organisationen in 26 Ländern zu stehlen. Diese Angriffe nutzten mehrere veraltete Sicherheitslücken aus (CVE-2021-26855, CVE-2021-26857, CVE-2021-26858, CVE-2021-27065, CVE-2021-31207, CVE-2021-34473 und CVE-2021-34523). Shodan-Daten zeigten, dass mindestens 100 Systeme für jede der genannten Schwachstellen anfällig waren.

Die Realität einer anhaltenden Gefährdung zeigt auch die Wirtschaftlichkeit des Untergrundmarktes und warum Käufer von Exploits bereitwillig hohe Preise für Schwachstellen zahlen, selbst für alte, da diese in großem Umfang weiterhin leicht ausnutzbar sind.

Alle Einzelheiten dazu und auch zu den behandelten Themen liefert der Originalbeitrag.

Fazit und Empfehlungen

Unsere Ergebnisse machen deutlich, dass der Markt für N-Day-Exploits kein aussterbendes Relikt ist, sondern eine ausgereifte, anpassungsfähige Wirtschaft, die durch anhaltende Exposure, verzögerte Patches und zunehmende technologische Komplexität getrieben wird. Solange Unternehmen der Behebung bekannter Schwachstellen keine Priorität einräumen, werden sie weiterhin mit vermeidbaren Sicherheitsverletzungen, systemischen Risiken konfrontiert sein – unabhängig von Fortschritten bei Erkennungstechnologien oder Verteidigungswerkzeugen.

Unternehmen sollten sich auf folgende Maßnahmen konzentrieren:

- Priorisieren Sie Schwachstellen anhand deren tatsächlichen Ausnutzung, nicht allein nach Alter oder Schweregrad. Stellen Sie sicher, dass diese zuerst behoben werden.

- Bewerten Sie die Gefährdung durch ältere Schwachstellen kontinuierlich. Behandeln Sie ältere CVEs als fortbestehendes Risiko, indem Sie regelmäßig den Patch-Status überprüfen, auf Konfigurationsabweichungen achten und die Gefährdung neu bewerten, wenn sich Systeme, Ressourcen und geschäftliche Prioritäten ändern.

- Verstärken Sie die Verantwortlichkeit für die Behebung bekannter Schwachstellen. Weisen Sie klare Zuständigkeiten und Zeitpläne für die Behebung von Schwachstellen mit bestätigter Ausnutzung zu, mit Transparenz hinsichtlich Ausnahmen, Verzögerungen und kompensierenden Kontrollen.

- Reduzieren Sie die Angriffsfläche, wenn ein Patching nicht sofort möglich ist. Isolieren Sie Systeme, die nicht umgehend gepatcht werden können, beschränken Sie den Zugriff darauf oder nehmen Sie sie außer Betrieb – insbesondere solche, die mit dem Internet verbunden oder geschäftskritisch sind.

- Integrieren Sie Sicherheitskontrollen in KI-gestützte Entwicklungs-Workflows. Wenden Sie sichere Codierungsstandards, automatisierte Schwachstellentests und Governance-Prüfungen auf maschinengenerierten Code an und stellen Sie sicher, dass KI-gestützte Dienste denselben Sicherheitsüberprüfungen, derselben Überwachung und demselben Patch-Management unterzogen werden wie herkömmliche Anwendungen.

TrendAI Vision One™ bietet mehrere Funktionen, die Unternehmen dabei unterstützen, anhaltende Gefährdungen durch langjährige Schwachstellen und die wachsenden Risiken durch KI-gesteuerte Entwicklung zu bewältigen.