Cloud

TeamTNT kehrt zurück – oder doch nicht?

Unsere Honeypots haben bösartige Cryptocurrency-Miner-Samples eingefangen, deren Routinen an die der cyberkriminellen Gruppe TeamTNT erinnern. Die Analyse zeigt aber, dass eine andere Gruppe, WatchDog, möglicherweise das Arsenal von TeamTNT nachahmt.

TeamTNT ist eine kriminelle Gruppe, die vor allem für ihre Attacken auf Cloud- und Container-Umgebungen weltweit bekannt wurde und deren Ressourcen ausnutzt, um Kryptowährungs-Miner in den Umgebungen der Opfer abzulegen. Die Gruppe war seit 2019 aktiv und kündigte 2021 ihren Rückzug an. Unsere neuesten Beobachtungen lassen vermuten, dass TeamTNT zurückgekehrt ist - oder dass eine Nachahmergruppe die Routinen der Kriminellen imitiert - und einen XMRig-Kryptowährungs-Miner einsetzt. Die Analyse der Angriffsmuster und anderer technischer Details des Codes lassen es wahrscheinlich erscheinen, dass die Cryptocurrency-Mining-Gruppe WatchDog das Arsenal nutzt.

Angriffsmuster

Die Analyse der Samples in unseren Honeypots ergab, dass die folgenden IP-Adressen eine Verbindung zu exponierten Docker-APIs über TCP herstellen, von denen zuvor nachgewiesen wurde, dass sie an bösartigen Aktivitäten beteiligt sind (IP-Adressen im Originalbeitrag).

Wir stellten fest, dass die meisten dieser IP-Adressen Verbindungen aus China hergestellt haben, während eine aus Deutschland kam und eine Reihe von Anfragen an die exponierte Docker-API stellte:

- Die erste Anfrage bestand darin, Informationen zur Docker-Version zu erhalten. Sobald die Anfrage die verfügbaren Server identifiziert hat, geht die Routine zu den nächsten Schritten über.

- Eine ping-Anfrage prüft, ob der API-Server lebt.

- Ist die Antwort positiv, führen die Angreifer eine Anfrage an den Endpunkt /containers/create aus, um einen auf Alpine basierenden Container mit Anweisungen zum Herunterladen und Ausführen des bösartigen Shell-Skripts bereitzustellen.

- Nach dem Deployment des Containers fordert der Angreifer die Docker Daemon API an, um sich an den Container anzuhängen und ihn zu starten.

Die Einzelheiten der Angriffe, einschließlich der Analyse der eingesetzten Scripts finden Sie im Originalbeitrag.

Die Tools grab, ein Scanner für Docker-Dienste auf Anwendungsebene, pnscan, ein Port-Scanner, um ein ganzes Subnetz nach einem Redis-Server zu durchsuchen, masscan, ein weiterer Port-Scanner, um nach einem Redis-Server zu suchen und andere gehören offenbar ebenfalls zum Arsenal von TeamTNT.

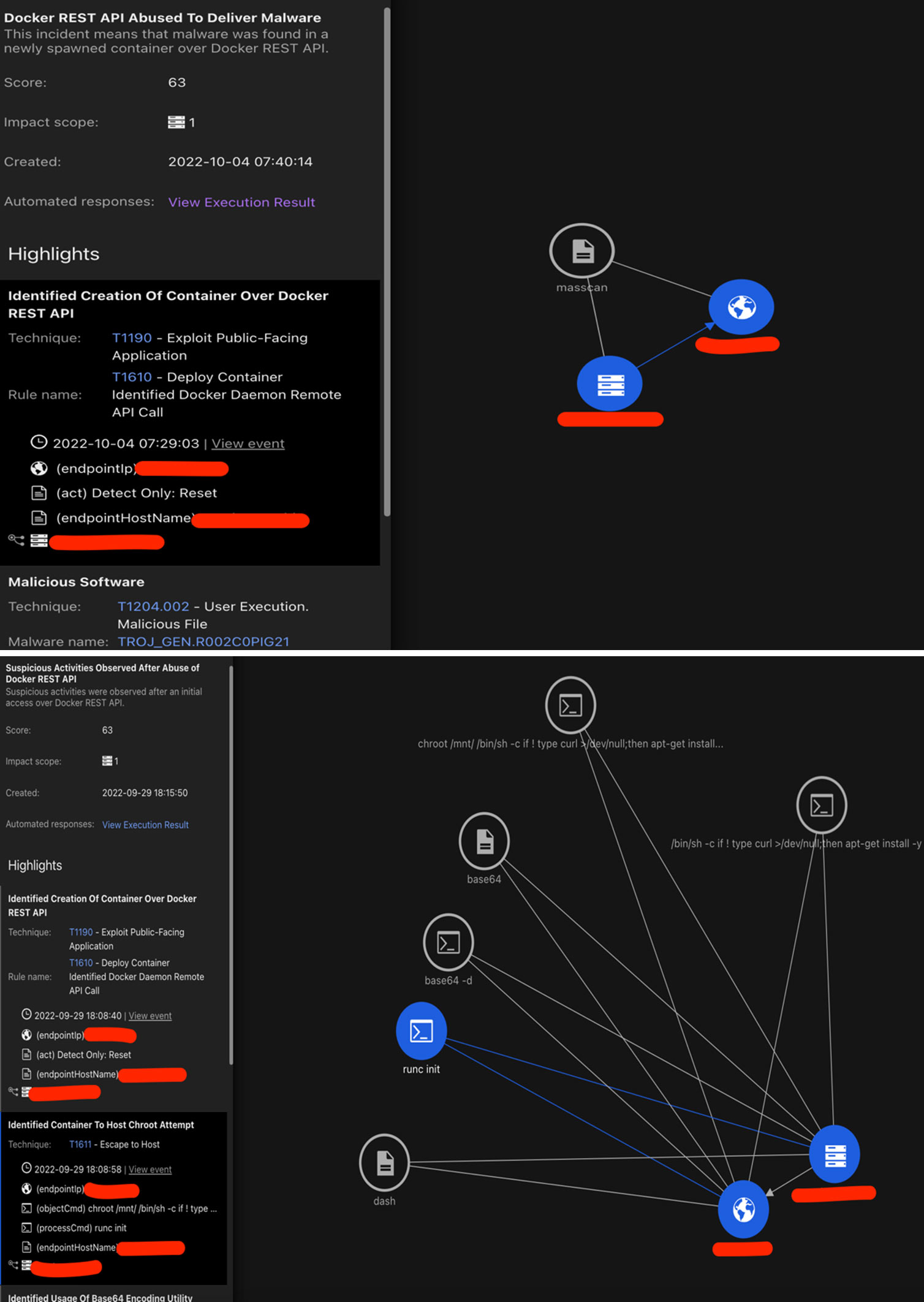

Lösungen von Trend MicroTrend Micro Cloud One Workload Security und Vision One können diese böswilligen Aktivitäten erkennen und dadurch schützen.

Die Trend Micro Vision One Workbench App unterstützt Analysten dabei, die signifikanten korrelierten Ereignisse zu erkennen, die auf intelligente Weise auf den Ereignissen basieren, die in der gesamten Menge der Workloads auftreten. Die linke Seite des Diagramms zeigt die zusammengefasste Abfolge von Ereignissen. Analysten können die verschiedenen Bereiche, die von Interesse sind, anzeigen, und einen Sicherheitswert für die Verbindungen auf der rechten Seite bieten. Die App ermöglicht es Sicherheitsteams, die kompromittierten Ressourcen zu sehen und diejenigen zu isolieren, die potenziell betroffen sein können, während die Patching-Verfahren laufen.

Fazit

Die Angreifer missbrauchen die Docker-Infrastruktur, um verschiedene Shell-Skripts herunterzuladen und auszuführen, um sich wurmartig zu verbreiten und einen XMRig zu installieren. Sie verwenden Taktiken, Techniken und Verfahren (TTPs), die mit denen von TeamTNT übereinstimmen, wie z. B. das Banner und die Verwendung der identifizierten Dienstprogramme. Das Verhalten von TeamTNT ist jedoch mittlerweile bekannt, so dass die für dieses Sample verantwortliche Bedrohungsakteur nicht eindeutig als TeamTNT identifiziert werden kann.

Derzeit steht eine der verwendeten Domains, oracle[.]zzhreceive[.]top, mit der Cryptocurrency-Mining-Gruppe WatchDog in Verbindung, und ist nachweislich dieselbe Domain wie sie TeamTNT verwendet. Da die Gruppe bereits angekündigt hatte sich zurückzuziehen, zeigen all diese Details, dass entweder WatchDog hinter dieser Kampagne steckt und wahrscheinlich den Namen TeamTNT verwendet, oder dass jemand anderes die Cyberkriminellen imitiert. Wir schließen die Möglichkeit nicht aus, dass TeamTNT zurückkehrt und dieselben Routinen verwendet.

Alle technischen Einzelheiten sowie die Indicators of Compromise (IOCs) und MITRE ATT&CK Techniques liefert der Originalbeitrag.