Branchenführende

KI-Sicherheitsplattform

Für KI geschaffen.

Bereit für die Zukunft.

Beseitigen Sie Risiken, bekämpfen Sie Bedrohungen und steigern Sie Ihr Innovationstempo. TrendAI Vision One™, für das Zeitalter von KI entwickelt, schützt Ihr gesamtes Unternehmen. Damit Ihre Angestellten, Ihre Betriebsinfrastruktur und Ihre Daten vor KI-gestützten Angriffen sicher sind.

Transparenz

Schließen Sie Lücken in Ihrer Sicherheit durch einen umfassenden Überblick über Ihre gesamte digitale Infrastruktur.

Priorisierung

Konzentrieren Sie sich auf das Wesentliche – die Plattform bewertet und priorisiert Sicherheitsprobleme anhand ihrer geschäftlichen Auswirkungen und Dringlichkeit.

Eindämmung

Mithilfe proaktiver Sicherheitsmaßnahmen lassen sich Risiken in Echtzeit erkennen, priorisieren und beheben. Damit behalten Sie Ihren Vorsprung auf dem Markt, statt Bedrohungen hinterherzujagen.

Anpassungsfähige Plattform. Echte Sicherheitsergebnisse.

TrendAI Vision One™ ist eine einfach zu implementierende, KI-fähige Unternehmensplattform, die auf weltweit führender Threat Intelligence und einem unermüdlichen Engagement für Ihren Erfolg aufbaut. TrendAI™ setzt Erkenntnisse in Maßnahmen um und macht aus reaktiver Abwehr von Bedrohungen strategisches Risikomanagement – damit Sicherheit kein Hindernis mehr ist, sondern Wachstum fördert.

70%

geringere Kosten für Cybersicherheit

99.6%

weniger tägliche Warnungen

65%

kürzere Verweilzeit

92%

weniger Cyberrisiko

Wirtschaftliche Bewertung von ESG

Lesen Sie nach, wie TrendAI Vision One™ den ROI messbar steigert.

Verwenden, erstellen und betreiben Sie KI auf sichere Weise.

TrendAI Vision One™ schützt die Nutzung und Entwicklung von KI, um nahtlose Governance und Schutz vor Bedrohungen auf allen Ebenen zu gewährleisten. Das sorgt für Compliance im Unternehmen, ohne die Innovation zu bremsen.

- Führen Sie KI-Initiativen ein und skalieren Sie diese, ohne Sicherheitslücken oder Compliance-Verstöße befürchten zu müssen.

- Gewinnen Sie einen klaren Überblick über KI-Risiken und Nutzungsmuster, um fundierte Entscheidungen treffen und Richtlinien durchsetzen zu können.

- Schützen Sie KI-Anwendungen und agentenbasierte Systeme von der Entwicklung bis zur Produktion – und verringern Sie so das Risiko von Prompt Injection, Datenlecks, Laufzeitangriffen und dem Missbrauch autonomer Agenten.

Autonome Sicherheitsmaßnahmen lassen Angreifern keine Chance, sich zu verstecken.

TrendAI Vision One™ ist die einzige Cybersicherheitsplattform für Unternehmen, die Cyber Risk Exposure Management, Security Operations und einen robusten mehrschichtigen Schutz in einer zentralen Lösung vereint. Damit können Sie Bedrohungen vorhersagen und verhindern – und gleichzeitig proaktive Sicherheitsmaßnahmen forcieren.

- Kontextreiche Erkennung für schnellere Reaktionen

- KI-gestützte Bedrohungssuche und -analyse

- Automatisierte Workflows für mehr Effizienz

Mit proaktiver Sicherheit die Zukunft der KI gestalten

– wo Innovationen ohne Risiko gedeihen

Genießen Sie Schutz für Ihr gesamtes Unternehmen und sichern Sie Ihre Angestellten, Ihre Infrastruktur und Ihre Daten vor KI-gestützten Bedrohungen. Überlassen Sie TrendAI das Thema Cybersicherheit bei der KI – damit Sie sich voll und ganz auf Ihre KI-Kompetenzen konzentrieren können.

KI-Sicherheit

Schützen Sie den Einsatz und die Entwicklung von KI und sorgen Sie auf jeder Ebene für nahtlose Governance und Schutz vor Bedrohungen. So stellen Sie die Compliance Ihres Unternehmens sicher, ohne die Innovation zu bremsen.

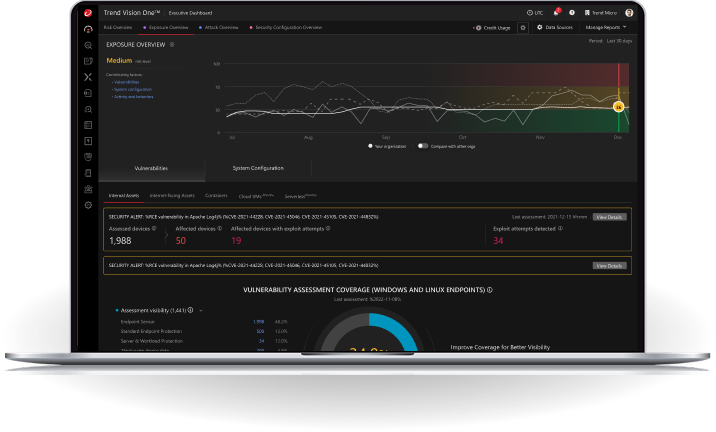

Cyber Risk Exposure Management

Entdecken, prognostizieren, bewerten und mindern Sie Cyberrisiken proaktiv – indem Sie die Auswirkungen priorisieren, das Risiko minimieren und Cyberresilienz aufbauen.

Security Operations

Erkennen, untersuchen und reagieren Sie proaktiv – mit XDR, agentenbasiertem SIEM und agentenbasiertem SOAR.

Data Security

Schützen Sie sensible Daten umfassend – sowohl in lokalen als auch in Cloud-Umgebungen.

Cloud Security

Setzen Sie auf umfassende Sicherheit, wenn es um schnelle Vorhersagen, Schutz und die Reaktion auf Bedrohungen geht. Verbessern Sie die Transparenz, das Cloud-Risikomanagement und die betriebliche Effizienz auf Ihrem Weg zu Cloud- und Hybrid-Cloud-Sicherheit.

Endpoint Security

Sichern Sie alle Endgeräte – Laptops, PCs, Mobilgeräte, Server und Workloads – vor komplexen Bedrohungen. Verschaffen Sie sich einen zentralen Überblick, nutzen Sie die Korrelation von Bedrohungen und reagieren Sie schnell, um Angriffe einzudämmen , bevor sie sich ausbreiten.

Email Security

Managen Sie proaktiv die mit Menschen verbundenen Risiken und stoppen Sie Bedrohungen schnell, einfach und präzise. Mit KI-gestützter E-Mail-Sicherheit bleiben Sie Phishing, BEC, Ransomware und Betrugsversuchen einen Schritt voraus.

Identity Security

Beseitigen Sie Sicherheitslücken in der modernen grenzenlosen Arbeitswelt durch vollständige Transparenz, intelligente Priorisierung und automatisierte Eindämmung von Identitätsrisiken.

Network Security

Gewinnen Sie beispiellose Erkenntnisse über Ihr Netzwerk, erkennen Sie Bedrohungen, schützen Sie nicht verwaltete Geräte und verhindern Sie Angriffe. Forcieren Sie die Echtzeit-Bedrohungsabwehr, Intrusion Detection und Zero-Trust-Zugriffskontrollen.

Vorhersagen, vorbeugen und schützen – mit erstklassiger, umsetzbarer Threat Intelligence

Kommen Sie neuen Bedrohungen zuvor – mit detaillierten Erkenntnissen von TrendAI™ Research, einem der weltweit größten Forschungsnetzwerke für Cybersicherheit.

Globale Transparenz bei Bedrohungen

Gewinnen Sie über das Research-Netzwerk kontextreiche Erkenntnisse über aktive Angriffe, Bedrohungsakteure und globale Trends.

Echtzeit-Erkennung von Bedrohungen

Prognostizieren und verhindern Sie Angriffe mithilfe KI-gestützter Analysen, um aufkommende Bedrohungen zu erkennen, bevor sie Ihr Unternehmen beeinträchtigen.

Proaktive Abwehrstrategien

Bleiben Sie Ihren Gegnern mit den branchenführenden Informationen der TrendAI™ Zero Day Initiative™ (ZDI) einen Schritt voraus. Erkennen Sie Schwachstellen und entschärfen Sie sie, bevor sie ausgenutzt werden können – bis zu drei Monate vor der Veröffentlichung eines Patches.

Expertise von Trend ist Ihr Sicherheitsvorteil

Verstärken Sie Ihre Sicherheitsteams durch Services, die Ihnen Sicherheit geben. Konzentrieren Sie sich auf strategische Prioritäten und steigern Sie gleichzeitig die Effizienz Ihrer Sicherheitsmaßnahmen.

Managed Detection and Response (MDR)

Nutzen Sie die Expertise, Technologie und Ressourcen, die Sie benötigen, um Bedrohungen in Echtzeit auf allen Sicherheitsebenen erkennen zu können.

Incident Response Services

Bauen Sie auf kompetente Unterstützung bei der Eindämmung, Behebung und Wiederherstellung nach Angriffen.

Umfassender Support rund um die Uhr

Lassen Sie sich bei der Lösung vorrangiger Probleme unterstützen, nutzen Sie Schulungen auf Anfrage und fachkundige Beratung.

Eine Lizenz, unbegrenzter Zugriff

Nutzen Sie das flexible, skalierbare und benutzerfreundliche universelle Lizenzmodell. Weisen Sie Credits für über 30 Lösungen und Funktionen von TrendAI Vision One™ zu oder verteilen Sie sie neu – jederzeit und ganz unkompliziert.

In Aktion sehen:

Erleben Sie proaktive Sicherheit, die Sie innovativ sein lässt, ohne dass Sie Risiken eingehen müssen.

Sehen Sie sich die KI-fähige Unternehmensplattform und die Services genauer an, die auf weltweit führende Threat Intelligence und ein unermüdliches Engagement für Ihren Erfolg bauen.

Messbare Ergebnisse. Messbare Wirkung.

Führender Anbieter für Endpoint Security

Führender Anbieter für Cloud-Sicherheit

Führender Anbieter für Netzwerksicherheit

Top-Leistung in der End-to-End-Cybersicherheit

Erfolg im KI-Zeitalter

Bleiben Sie neuen Bedrohungen mit proaktiver, intelligenter Sicherheit einen Schritt voraus.