Risiken für die Privatsphäre

Halbjahresbericht: Management der Angriffsflächen 2022

In unserem Halbjahresbericht 2022 untersuchen wir die wichtigsten Trends und Vorfälle der Cybersicherheitslandschaft. Dabei stellten wir fest, dass sowohl Ransomware als auch schwerwiegende Sicherheitslücken zugenommen haben.

Viele Unternehmen haben neue Technologien eingeführt, mit denen sie nicht nur ihre Abläufe verbessern, sondern auch eine bessere Unternehmenskultur schaffen können. Die digitale Transformation hat jedoch auch eine breitere Angriffsfläche geschaffen, die mehr Bereiche umfasst, etwa Mail-Postfächer und IoT-Geräte.

In einer in Zusammenarbeit mit Sapio Research durchgeführten Studie befragten wir 6.297 IT-Sicherheitsentscheider aus 29 Ländern zu ihrer Meinung zu Risiken, die durch die zunehmende Angriffsfläche entstehen. Die Mehrheit der Befragten zeigte sich besorgt, und 73 % beschrieben das Problem als sich ständig weiterentwickelnd und chaotisch, während weitere 43 % der Meinung waren, das Problem sei außer Kontrolle geraten und kein Ende in Sicht.

Die Ergebnisse zeigen einen alarmierenden Mangel an Verständnis für digitale Risiken.

Cyber-Risiken sind ein schwieriges Thema, bei dem viele Unternehmen nicht wissen, wie sie am besten vorgehen sollen. 37 % der Unternehmen gaben außerdem an, nur geringen Einblick in Cloud-Ressourcen zu haben. 35 % sagten dasselbe über den Einblick in die Netzwerke. Darüber hinaus gab es auch blinde Flecken bei den Endbenutzerinformationen (32 %).

Bedrohungsakteure und ausgeklügelte Angriffswerkzeuge

Eine der prominentesten APT-Gruppen von Anfang 2022 war „Earth Lusca“. Diese Gruppe ist seit Mitte 2021 aktiv und führt Cyberspionage-Kampagnen durch, die auf Organisationen auf der ganzen Welt abzielen, indem sie Spear-Phishing-Köder, Watering-Hole-Taktiken, die bei anderen Akteuren in ihrem Arsenal üblich sind, sowie anspruchsvollere Malware wie Cobalt Strike oder Shadowpad einsetzen. Sie nutzen VPS (Virtual Private Server) für eine Command-&-Control-Architektur, in der sie unter anderem Winnti-Infektionen einschleusen.

Malware wird in absehbarer Zeit nicht verschwinden. Tatsächlich ist ältere Malware bei Cyberkriminellen nach wie vor beliebt, denn sie haben deren Effektivität bei Angriffskampagnen trotz der verstärkten Sicherheitsmaßnahmen von Unternehmen gegen solche Bedrohungen erkannt.

In unseren Sicherheitsprognosen 2022 erwähnten wir, dass sich böswillige Akteure bei der Erprobung neuer Techniken auf handelsübliche Botnets oder andere Tools stützen. Dies hat sich bei Emotet, das im Rahmen eines Malware-as-a-Service (MaaS)-Programms angeboten wird, genau wie erwartet bewahrheitet, denn die Hintermänner wussten, dass aufgrund des Erfolgs der Malware in den letzten Monaten die Nachfrage da sein würde.

Eine weitere Angriffsgruppe, Conti, gehört zu den prominenten Bedrohungsakteuren, die schon früh in den Russland-Ukraine-Krieg involviert waren und nur einen Tag nach Kriegsbeginn ihre Unterstützung für die russische Regierung ankündigten. Nach der Kritik an den Angriffen gegen Einzelpersonen und Gruppen, die selbst Opfer sind, hat die Gruppe ihre Haltung aufgeweicht.

Die Stormers Ransomware-Bande kündigte auch ihre Unterstützung für Russland an und erklärte, dass sie im Rahmen ihrer Pläne auch ukrainische Regierungseinrichtungen ins Visier nehmen würde.

Neue Akteure und lukrative Monetarisierungsmethode

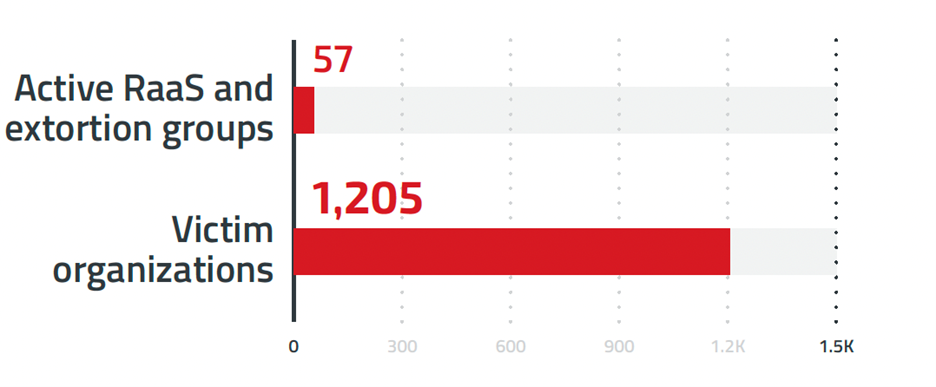

Das RaaS-Modell hat Hackern Zugang zu Tools und Infrastruktur verschafft, die sonst für sie nicht verfügbar wären. Partner (Affiliates) sind auch für Infektionen verantwortlich und teilen die Ransomware-Zahlungen zwischen den Entwicklern auf, was ihnen eine zusätzliche Chance bei der Entwicklung von Malware und anderen Techniken bietet. Mit über 50 aktiven RaaS- und Erpressergruppen wurden allein in der ersten Hälfte dieses Jahres 1.200 Organisationen Opfer von Ransomware.

Die Malware-Landschaft verändert sich rasant, und damit steigt auch die Zahl der neuen Typen. Lockbit, Conti und Black Cat waren in der ersten Jahreshälfte 2022 die Hauptakteure, während andere Methoden bei anderen Ransomware-Familien einen bemerkenswerten Anstieg verzeichneten.

Linux: Ein vorrangiges Ziel

Linux-Systeme stellen ein interessantes Ziel für böswillige Akteure dar, die ihre Reichweite ausdehnen und bestimmte Arten von Infrastrukturen angreifen wollen, wie z. B. Server und eingebettete Systeme, bei denen in den nächsten Jahren mit einer Zunahme der Verbreitung von Linux gerechnet wird.

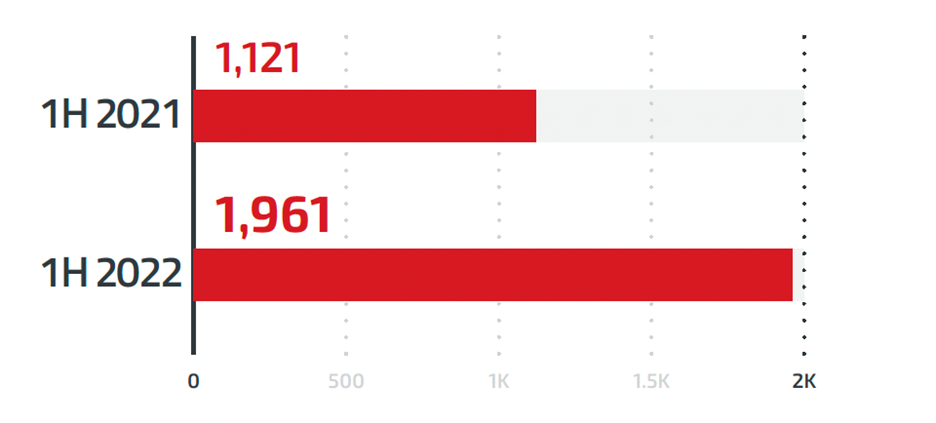

In der ersten Jahreshälftewurden 75 % mehr Ransomware-Angriffe auf Linux-Systeme beobachtet als in demselben Zeitraum des vergangenen Jahres. Dies untermauert unsere Annahme, dass sich Cyberkriminelle mindestens bis 2024 auf diese Plattform konzentrieren werden, da es aufgrund der neuen Sicherheitsmaßnahmen, die nach den Ausbrüchen von WannaCry 2 und NotPetya eingeführt wurden, zunehmend schwieriger wird.

LockBit Linux-ESXi Locker Version 1.0 und Cheerscrypt weichen von dem typischen doppelten Erpressungsschema ab, das von vielen anderen Ransomware-Varianten verwendet wird, haben aber dennoch erhebliche potenzielle Auswirkungen, da ESXI-Server in Unternehmen häufig zur Servervirtualisierung eingesetzt werden. Auf diesen Servern werden wichtige Daten innerhalb der kritischen Infrastruktur eines Unternehmens gehostet, die bei einem erfolgreichen Angriff oder einer Kompromittierung beschädigt werden könnten.

In einem zweiten Teil werden wir diese Bedrohungen mit Blick auf ihre Auswirkungen auf die Sicherheitslage im Unternehmen erörtern und aufzeigen, wie Organisationen sich in Zukunft am besten vor ihnen schützen können.