MITRE ATT&CK steht für Adversarial Tactics, Techniques, and Common Knowledge und ist eine öffentliche Wissensdatenbank über gegnerische Taktiken und Techniken, die als Grundlage für die Entwicklung bestimmter Cyberbedrohungsmodelle und -methoden verwendet werden kann.

Inhalt

MITRE ATT&CK Framework

Diese Wissensdatenbank wurde auf der Grundlage der folgenden drei Konzepte entwickelt:

Sie bewahrt die Perspektive des Gegners

Sie orientiert sich an der realen Nutzung von Aktivitäten anhand empirischer Anwendungsbeispiele

Der Abstraktionsgrad ist angemessen, um offensive Maßnahmen mit möglichen defensiven zu verbinden.

MITRE ATT&CK hilft der Branche dabei, die Vorgehensweise von Angreifern zu definieren und zu standardisieren. Es sammelt und kategorisiert gängige Angriffstaktiken, -techniken und -verfahren (TTPs) und organisiert diese Informationen anschließend in einem Framework.

Das dritte Konzept ist besonders wichtig, wenn man die Struktur von ATT&CK versteht. Es erfordert einen angemessenen Abstraktionsgrad, um eine Brücke zwischen der Angriffsmethode und den Gegenmaßnahmen zu schlagen, die auf Seite der Abwehr umgesetzt werden können. Informationen werden als Daten mit hohem Abstraktionsgrad organisiert, nicht als individuelle/spezifische Daten wie IP-Adressen, URLs und Signaturinformationen von Malware.

Das Konzept der Faktoren basiert auf der Analyse von Angriffen anhand sogenannter Taktiken, Techniken und Verfahren (TTP). In erster Linie werden Kenntnisse über Techniken erworben und systematisiert.

Taktik: das kurzfristige Ziel eines Angreifers

Technik: die Mittel, mit denen ein Angreifer ein Ziel erreichen kann

Vorgehensweise: eine spezifische Methode, mit der ein Angreifer Techniken einsetzen kann

Anhand dieses Frameworks lässt sich erklären, wie sich Angreifer verhalten, was sie zu erreichen versuchen und wie sie dabei vorgehen.

Eine gemeinsame Sprache und ein gemeinsamer Rahmen sind wichtig, um so effizient und effektiv wie möglich kommunizieren, verstehen und auf Bedrohungen reagieren zu können.

MITRE ATT&CK hat sich zu einer wichtigen Wissensdatenbank für Fachleute im Bereich Cybersicherheit entwickelt. Letztlich verbessert diese Datenbank die Sicherheitseffizienz und die Reaktionszeiten. Die jährliche MITRE-Bewertung vergleicht branchenweite Innovationen. Ziel ist es, Lösungen zu liefern, die zur Erkennung und Bekämpfung sich ständig weiterentwickelnder Bedrohungen erforderlich sind.

Die Originalquelle finden Sie hier.

Diese Art von Framework ist für Fachleute im Bereich Informationssicherheit äußerst nützlich, da da sie so über neue Angriffstechniken auf dem Laufenden bleiben und Angriffe von vornherein verhindern können.

Unternehmen nutzen ATT&CK mit dem Ziel, Community-Gespräche, Tests der Abwehrmaßnahmen und Bewertungen von Produkten und Services zu standardisieren.

MITRE ATT&CK Bewertungen

Die MITRE ATT&CK-Bewertung bietet Kunden Transparenz und reale Angriffsszenarien. Das sorgt dafür, dass Kunden Sicherheitsprodukte aktiv bewerten können, um sich vor den neuesten Angriffen zu schützen, und zwar genau dort, wo sie es am meisten brauchen. Die Bewertung nutzt eine Emulation von Angreifern, um sicherzustellen, dass Kunden den heutigen Bedrohungen standhalten können. Dafür werden Techniken, Tools, Methoden und Ziele verwendet, die von denen eines Angreifers inspiriert sind.

Die Simulationen werden in einer kontrollierten Laborumgebung durchgeführt, um faire und genaue Tests zu gewährleisten. Anschließend werden Angreifertechniken in logischen Schritten angewendet, um die Bandbreite der ATT&CK-Abdeckung zu untersuchen.

Die Bewertungen sind keine Wettbewerbsanalyse. Es gibt keine Punktestände, Ranglisten oder Bewertungslisten. Stattdessen zeigen sie, wie jeder Anbieter die Erkennung von Bedrohungen im Kontext der ATT&CK-Wissensdatenbank angeht.

Die Bewertung bietet Käufern und Kunden von Lösungen für Cybersicherheit eine unvoreingenommene Möglichkeit, Sicherheitsprodukte zu bewerten, um sich entsprechend ihren dringendsten Bedürfnissen gegen die neuesten Entwicklungen von Angreifern zu wappnen.

Beispiel: Im Jahr 2022 wurden bei der Auswertung die operativen Abläufe von Wizard Spider und Sandworm nachgebildet. Ziel war es, Angriffe zu simulieren, die dem Verhalten dieser Gruppen in der Praxis ähneln. Nach Durchführung der Simulation wurden die Ergebnisse verarbeitet und öffentlich bekannt gegeben, einschließlich der Methodik.

MITRE ATT&CK-Matrizen

Das MITRE ATT&CK-Framework ist in mehrere Matrizen unterteilt. Jede Matrix ist auf bestimmte Umgebungen zugeschnitten, in denen Cyberbedrohungen auftreten. Diese Matrizen kategorisieren Taktiken, Techniken und Verfahren (TTPs), die von Angreifern verwendet werden, und helfen Sicherheitsteams dabei, ihre Verteidigungsstrategien zu verbessern.

Unternehmensmatrix

Die umfassendste Matrix deckt Bedrohungen in Windows-, macOS-, Linux- und Cloud-Umgebungen ab. Dazu gehören Techniken wie Privilegienausweitung, laterale Bewegung und Datenexfiltration.

Mobile matrix

Der Schwerpunkt liegt auf Bedrohungen für iOS- und Android-Geräte. Diese Matrix beschreibt Angriffstechniken wie den Diebstahl von Anmeldedaten, die Ausnutzung von Netzwerken und die Persistenz mobiler Malware.

ICS-Matrix (Industrial Control Systems)

Im Fokus stehen Cyberbedrohungen, die speziell in industriellen Umgebungen auftreten, zum Beispiel bei SCADA-Systemen. Die Matrix beleuchtet Techniken, die zur Störung kritischer Infrastrukturen eingesetzt werden, darunter die Ausführung nicht autorisierter Befehle und die Manipulation von Firmware.

MITRE ATT&CK-Taktiken

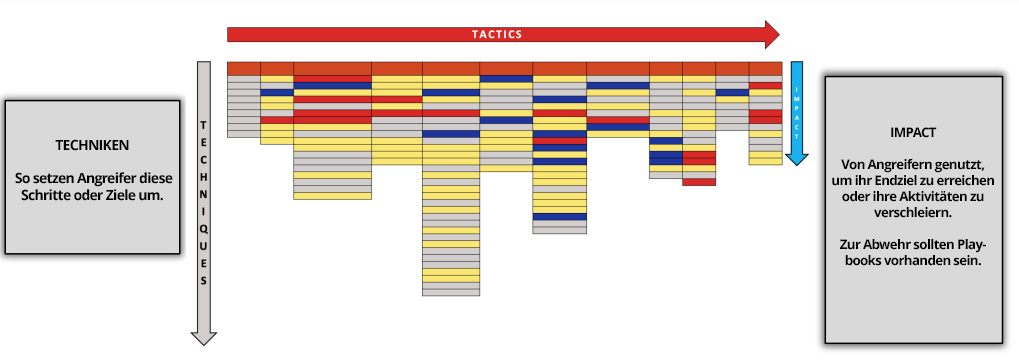

Die Grundlagen von ATT&CK sind eine Reihe von Techniken, die Aktionen eines Angreifers darstellen, durch die er ein Ziel erreichen will. Ziele werden als Taktiken klassifiziert.

Die Taktik steht für das „Warum“ der Technik. Sie ist der Grund, warum ein Angreifer eine Aktion ausführt. Eine Technik ist das Mittel, mit dem ein Angreifer ein Ziel erreicht, indem er eine Aktion ausführt. Sie steht auch für das, was der Angreifer erwirbt.

Wenn man den Bereich Unternehmen als Analogie betrachten, lautet die Taktik wie folgt:

Initialer Zugriff: Methoden, die Angreifer verwenden, um ein Netzwerk zu infiltrieren, wie Phishing, Kompromittierung der Lieferkette und Ausnutzung öffentlich zugänglicher Anwendungen

Ausführung: Techniken, die bösartigen Code auf einem System laufen lassen, darunter die Ausführung von Befehlszeilen, Skripting und Exploits für die Ausführung auf dem Client

Persistenz: Methoden, die Angreifer verwenden, um den Zugriff nach der ersten Kompromittierung aufrechtzuerhalten, etwa das Erstellen neuer Benutzerkonten, Änderungen an der Registrierung und geplante Aufgaben

Ausweitung von Privilegien: Methoden, mit denen Angreifer höhere Berechtigungen erlangen, darunter die Ausnutzung von Schwachstellen, das Auslesen von Anmeldedaten und die Manipulation von Zugriffstoken

Umgehung der Abwehr: Techniken zur Umgehung von Sicherheitsmaßnahmen, etwa das Deaktivieren von Sicherheitstools, das Verschleiern von Dateien und die Prozessinjektion

Zugang zu Anmeldedaten: Methoden zum Stehlen von Anmeldedaten, wie Keylogging, Brute-Force-Angriffe und Credential Dumping

Entdeckung: Taktiken, die zum Sammeln von Informationen über ein System oder Netzwerk verwendet werden, wie Netzwerkscans und Kontenaufzählung

Laterale Bewegung: Techniken für den Übergang zwischen Systemen, wie Remote Desktop Protocol (RDP) und Pass-the-Hash-Angriffe

Sammlung: Methoden zur Erfassung sensibler Daten, einschließlich Bildschirmerfassung, Keylogging und Daten aus lokalen Datenbanken

Exfiltration: Möglichkeiten, gestohlene Daten aus einem Netzwerk zu übertragen, beispielsweise verschlüsselte Exfiltration und Missbrauch von Cloud-Speichern

Auswirkung: Techniken, die darauf abzielen, den Betrieb zu stören, darunter der Einsatz von Ransomware, Datenvernichtung und Denial-of-Service-Angriffe

MITRE ATT&CK-Techniken

Das MITRE ATT&CK-Framework kategorisiert gegnerische Techniken, die bei Cyberangriffen verwendet werden. Zu den wichtigsten Techniken gehören:

Initialer Zugriff – Methoden wie Phishing und das Ausnutzen öffentlicher Anwendungen, um sich Zugang zu verschaffen

Ausführung– Ausführen von bösartigem Code über die Befehlszeile oder Skripte

Persistenz– Aufrechterhaltung des Zugriffs durch Änderungen in der Registrierung oder geplante Aufgaben

Ausweitung von Privilegien – Hochstufen der Berechtigungen durch Exploits oder Credential Dumping

Umgehung der Abwehr – Umgehung der Sicherheit durch Verschleierung oder Deaktivierung von Tools

Laterale Bewegung – Verbreitung über Netzwerke via RDP oder Pass-the-Hash

Exfiltration – Diebstahl von Daten durch Cloud-Missbrauch oder verschlüsselte Übertragungen

Unternehmen, die diese Techniken verstehen, können ihre Sicherheitsvorkehrungen verbessern.

Anatomie des MITRE ATT&CK-Frameworks

Taktiken sind die Beschreibung dessen, was Angreifer erreichen wollen.

Taktiken sind vergleichbar mit einem Kapitel eines Buches. Ein CISO kann eine Geschichte skizzieren, die er erzählen möchte, indem er die bei einem Angriff verwendeten übergeordneten Taktiken beschreibt. Anschließend kann er auf die Techniken eingehen, um zu erzählen, wie der Angriff durchgeführt wurde, und so zusätzliche Details liefern.

Beispielgeschichte: Entwurf einer Angriffsgeschichte in einer gängigen Sprache

Ziel des Angreifers war es, sich initialen Zugriff auf das Netzwerk zu verschaffen. Mithilfe eines Drive-by-Angriffs mit einem Link für Spear Phishing und einer vertrauenswürdigen Beziehung verschaffte sich der Angreifer mit dieser Technik zunächst Zugriff.

Hinweis: Das Framework listet alle bekannten Möglichkeiten auf, wie ein Angreifer initialen Zugriff erlangen kann.

Wie hilft eine Cybersicherheitslösung?

Die Lösung ordnet die Produkte dem ATTCK-Framework zu und zeigt Taktiken und Techniken zur Erkennung auf, die veranschaulichen, wie Sie die Herausforderungen bei der Erkennung und Reaktion auf Bedrohungen bewältigen können.

Wie sieht es mit Prävention aus?

Präventive Kontrollen sind wichtiger Bestandteil einer Strategie zur Abwehr von Bedrohungen, da sie die Resilienz gegenüber Angriffen erhöhen. In der letzten Runde wurden präventive Kontrollen getestet, die Risiken frühzeitig abwenden und dafür sorgen können, dass Unternehmen mehr Zeit für schwierigere Sicherheitsprobleme bleibt.

MITRE ATT&CK im Vergleich zur Cyber Kill Chain

MITRE ATTCK wurde entwickelt, um eine detailliertere Beschreibung dessen zu ermöglichen, was während eines Angriffs passieren kann. Das ist ein Fortschritt gegenüber der Cyber Kill Chain.

In der Cyber Kill Chain gibt es sieben Schritte:

Aufklärung

Eindringen

Ausbeutung

Privilegienausführung

Laterale Bewegung

Verschleierung/Antiforensik

Denial of Service

Exfiltration

Anwendungsfälle für MITRE ATT&CK

Mit MITRE ATT&CK können Sie Technologien aus der Sicht des Angreifers organisieren und auf Gegenmaßnahmen auf der Abwehrseite verweisen. Daher werden die folgenden Anwendungsfälle beschrieben.

Emulation von Gegnern

Es gilt, einen Angreifer zu emulieren. Extrahieren Sie aus den Gruppen in der Datenbank die von einem bestimmten Angreifer verwendeten Techniken und Angriffsszenarien. Identifizieren Sie eine Reihe von Angriffen und überprüfen Sie, ob es Abwehrmaßnahmen gegen diese Angriffe gibt.

Red Teaming

Erstellen Sie Angriffsszenarien für Cyberübungen. Das Red Team spielt die Rolle des Angreifers, das Blue Team die der Abwehr und das White Team die der Kontroll- und Beurteilungsinstanz.

Entwicklung von Verhaltensanalysen

Verwenden Sie anstelle von IoC und bekannten Bedrohungsinformationen die Wissensdatenbank von ATT&CK. Analysieren Sie unbekannte Techniken und Handlungsmuster, um neue Gegenmaßnahmen zu entwickeln.

Bewertung der Defensivlücke

Identifizieren Sie, was bei den bestehenden Gegenmaßnahmen einer Organisation fehlt. Legen Sie Prioritäten für Investitionen fest.

Bewertung des SOC-Reifegrads

Bestimmen Sie, wie effektiv Erkennung, Analyse und Reaktion durch das SOC sind.

Anreicherung der Cyber Threat Intelligence

Ein Analyst kann die Handlungen einer Angreifergruppe genau nachvollziehen und darüber Bericht erstatten. Durch Abrufen von Daten aus der Datenbank lässt sich eindeutig feststellen, welche Tools eine bestimmte Gruppe verwendet hat, welche Technologie und welche Vorgehensweise die Gruppe beim Start von Angriffen eingesetzt hat.

Obwohl es sich um einen professionellen Bereich handelt, bietet die Website von MITRE ATT&CK auch eine Anwendung namens ATT&CK-Navigator. Mit dieser Anwendung können Sie eine Matrix entsprechend den oben beschriebenen Zwecken erstellen.

MITRE ATT&CK 2024 Ergebnisse für Unternehmenssicherheit

Im Jahr 2024 legte MITRE Engenuity noch einmal nach und simulierte die bislang realistischsten modernen Angriffstechniken. Die Aussage, dass Trend Micro die Aufgabe mit Bravour gemeistert hat, wäre noch untertrieben.

Die unglaubliche Leistung in den MITRE Engenuity ATTCK-Bewertungen ist die fünfte in Folge für Trend und zählt zu den höchsten Punktzahlen, die jemals für einen Anbieter erzielt wurden.

Mit über 161 Milliarden abgewehrten Bedrohungen im Jahr 2023 – ein Anstieg von 10 % gegenüber 2022 – ist eine bessere Risikotransparenz entscheidend, wenn es darum geht, selbst die raffiniertesten Angriffe proaktiv zu stoppen.

Die diesjährigen Bewertungen konzentrierten sich auf die Taktiken, Techniken und Verfahren (TTPs) von DPRK, CL0P und LockBit, drei der komplexesten und gefährlichsten Ransomware-Bedrohungen, die es gibt.

Jon Clay arbeitet seit über 29 Jahren im Bereich Cybersicherheit. Er nutzt seine Branchenerfahrung, um Wissen zu vermitteln und Einblicke in alle extern veröffentlichten Bedrohungsanalysen und -informationen von Trend Micro zu geben.

Häufig gestellte Fragen (FAQs)

Was ist das MITRE ATT&CK Framework?

Das MITRE ATT&CK Framework ist eine weltweit anerkannte Wissensdatenbank gegnerischer Taktiken und Techniken zur Unterstützung moderner Erkennung, Verteidigung und Cybersicherheit.

Was sind die MITRE ATT&CK Techniken?

MITRE ATT&CK Techniken beschreiben konkrete Angreiferverhaltensweisen, gruppiert nach typischen Taktiken wie Initialzugriff, Persistenz, Privilegienerweiterung, Umgehung von Abwehrmaßnahmen und Exfiltration usw.

Ist MITRE ein Cybersicherheitsframework?

MITRE selbst ist kein vorschreibendes Cybersicherheitsframework; es stellt Wissensbasen wie ATT&CK bereit, die Standards, Richtlinien und Kontrollen in Organisationen ergänzen.

Wofür steht MITRE?

MITRE stand ursprünglich für MIT Research Establishment; heute ist der Name einer eigenständigen, gemeinnützigen Organisation für öffentliches Forschungsinteresse in USA.

Was ist der Unterschied zwischen NIST und MITRE?

NIST veröffentlicht Cybersicherheitsstandards und Kontrollen, während MITRE Angreifermodelle wie ATT&CK bereitstellt, um Implementierung, Tests und kontinuierliche Verbesserungen in Programmen auszurichten.