Hacker kennen diese Angriffe – und Sie? Erfahren Sie, wie Sie die häufigsten Cyberbedrohungen stoppen können, bevor sie zuschlagen.

Inhaltsverzeichnis

Was ist ein Cyberangriff?

Cyberangriffe gibt es in vielen Formen und sind zu einer häufigen Bedrohung geworden, da wir zunehmend auf digitale Geräte und Infrastruktur angewiesen sind, die sowohl Einzelpersonen als auch Organisationen betreffen. Ein Cyberangriff ist ein vorsätzlicher und böswilliger Versuch einer Person oder Gruppe, die Informationssysteme von Organisationen oder Einzelpersonen zu verletzen, um Daten zu stehlen, zu stören oder zu verändern. Mit der raschen Einführung neuer Technologien sind Cyberangriffe auf dem Vormarsch. Das Verständnis der verschiedenen Arten von Cyberangriffen und ihrer potenziellen Konsequenzen ist entscheidend für den Schutz personenbezogener und Unternehmensinformationen.

Die 15 aktuellsten Arten von Cyberangriffen

Cyberangriffe gibt es in vielen Formen, wobei jeweils unterschiedliche Techniken zum Einsatz kommen und verschiedene Schwachstellen ins Visier genommen werden. Nachfolgend sind einige der häufigsten Typen aufgeführt:

Malware-Angriffe

Malware oder bösartige Software bezeichnet ein breites Spektrum von schädlichen Programmen, die dazu bestimmt sind, Computersysteme zu stören, zu beschädigen oder unbefugten Zugriff auf Computersysteme zu erlangen. Dazu gehören Viren, Würmer, Trojaner, Ransomware, Spyware und Adware. Malware kann Geräte über eine Vielzahl von Wegen infizieren, darunter E-Mail-Anhänge, kompromittierte Websites und Software-Downloads. Nach der Installation werden bösartige Aktionen wie Datendiebstahl, System-Hijacking und Deaktivierung des Geräts ausgeführt. Malware kann heimlich arbeiten, um einer Entdeckung zu entgehen, indem sie Schwachstellen in Software ausnutzt oder Social-Engineering-Taktiken einsetzt, um Benutzer dazu zu verleiten, sie versehentlich zu installieren. Dadurch entstehen erhebliche Risiken für die Cybersicherheit und den Datenschutz. Die Entfernung von Malware umfasst in der Regel den Einsatz spezieller Antivirensoftware zum Scannen, Erkennen und Isolieren oder Löschen bösartiger Dateien oder Programme. Ziel ist es, das infizierte Gerät wieder in einen sicheren Zustand zu versetzen.

Phishing und Spear Phishing

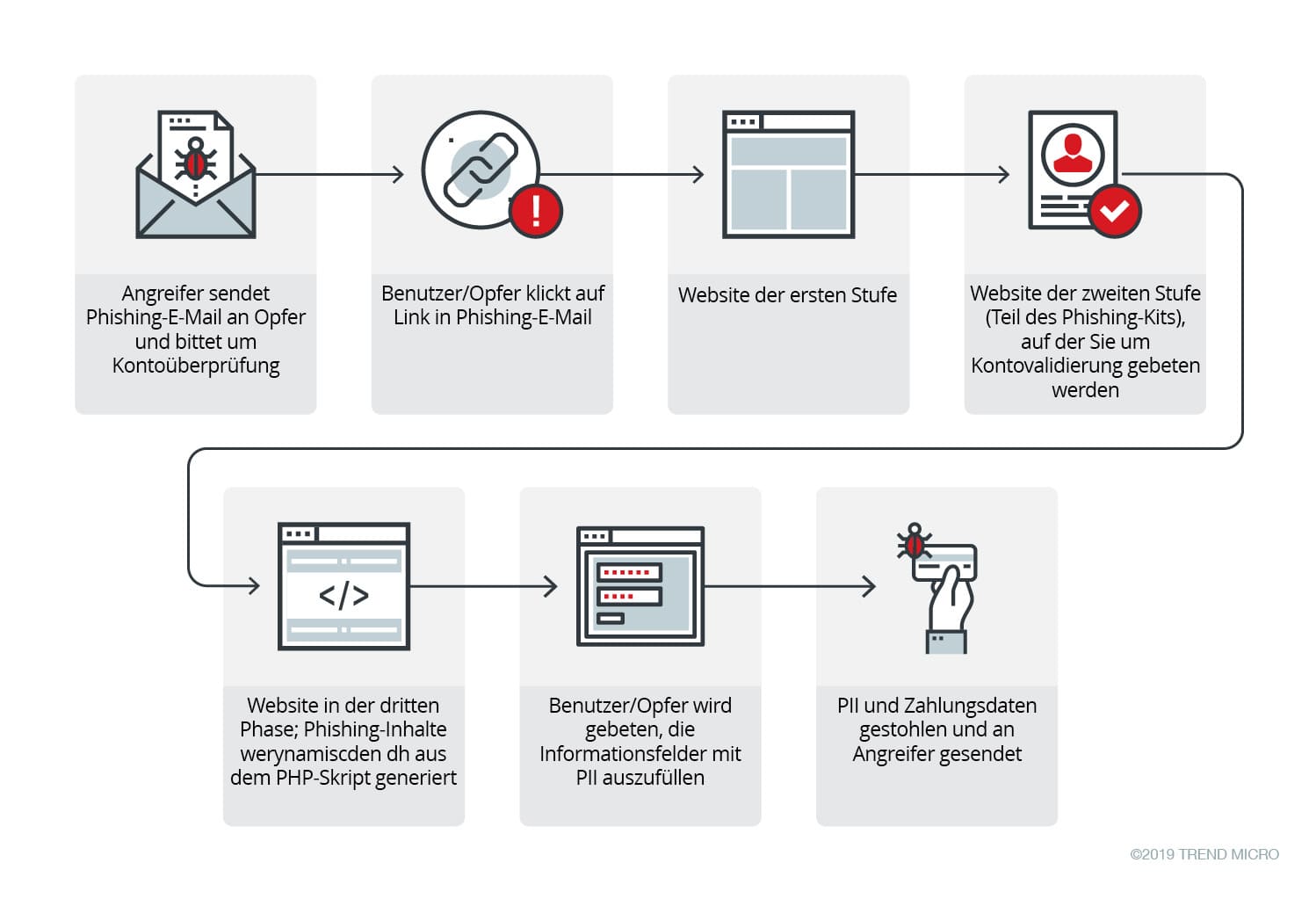

Phishing ist eine Art von Cyberangriff, bei dem Cyberkriminelle allgemeine E-Mails versenden und sich dabei als legitime Absender ausgeben. Diese E-Mails enthalten betrügerische Links, die dazu dienen, private Informationen von Benutzern zu stehlen. Phishing-Angriffe sind am effektivsten, wenn Benutzer nicht wissen, dass sie stattfinden.

Als Phishing werden vor allem generische E-Mail-Angriffe bezeichnet. Dabei versendet der Angreifer E-Mails an möglichst viele Adressen, darunter häufig verwendete Dienste wie PayPal oder Bank of America.

Phishing hat sich im Laufe der Jahre weiterentwickelt und umfasst jetzt Angriffe auf verschiedene Arten von Daten. Neben Geld können Angriffe auch auf vertrauliche Daten oder Fotos im Fokus haben.

Spear Phishing gilt als eine der gefährlichsten und spezifischsten Formen von Cyberangriffen. Im Gegensatz zu herkömmlichen Phishing-Angriffen, bei denen ein großes Netz ausgeworfen wird, um ahnungslose Opfer zu fangen, handelt es sich bei Spear-Phishing um eine hochgradig personalisierte und gezielte Form des Phishing-Angriffs. Sie richtet sich nicht gegen ein Netzwerk, sondern gegen einen bestimmten Benutzer.

Denial of Service (DoS) und Distributed Denial of Service (DDoS)

DDoS-Angriffe dienen dazu, ein Netzwerk, einen Dienst oder eine Website zu unterbrechen oder herunterzufahren. DDoS-Angriffe treten auf, wenn Angreifer ein großes Netzwerk von Remote-PCs nutzen, die Botnets genannt werden, um die Verbindung oder den Prozessor eines anderen Systems zu überlasten. Das führt dazu, dass der Service für den legitimen eingehenden verweigert wird. Das Ziel und Endergebnis eines erfolgreichen DDoS-Angriffs ist es, die Website des Zielservers für legitime Traffic-Anfragen unzugänglich zu machen.

DDoS-Angriffe haben eine Vielzahl von Zwecken. Sie reichen von Späßen und persönlichen Rachefeldzügen gegen Unternehmen und Organisationen bis hin zu Kriminellen, die DDoS-Angriffe als Form der Erpressung einsetzen, um finanzielle Vorteile zu erlangen, sowie von Protesten, um soziale Aufmerksamkeit zu erregen (wie Hacktivisten). Beispielsweise wurden in den letzten Jahren häufig Behörden und Unternehmen Opfer von DDoS-Angriffen. Diese Angriffsform ist daher besonders zu beachten. Auf dem Untergrundmarkt gibt es auch Kriminelle, die Tools für DDoS-Angriffe und Dienstleistungen zur Durchführung von DDoS-Angriffen verkaufen. Dadurch wurden die Hürden für die Durchführung von DDoS-Angriffen niedriger, und es ist zu erwarten, dass die Bedrohung durch DDoS-Angriffe weiter zunehmen wird.

Man-in-the-Middle-Angriffe (MitM)

Ein Man-in-the-Middle(MitM)-Angriff ist eine Art Angriff, bei dem ein böswilliges Element die Kommunikation zwischen Parteien „mithört“ und eine erhebliche Bedrohung für Unternehmen darstellt. Solche Angriffe gefährden die gesendeten und empfangenen Daten, da die Lauscher nicht nur Zugriff auf die Informationen haben, sondern auch ihre eigenen Daten eingeben können. Angesichts der Bedeutung der Informationen, die innerhalb eines Unternehmens ausgetauscht werden, stellen MiTM-Angriffe eine sehr reale und potenzielle Bedrohung dar, auf die IT-Fachleute reagieren können müssen.

SQL-Injection

SQL-Injection ist ein Angriff, bei dem eine Datenbank illegal manipuliert wird, indem unbeabsichtigte SQL-Anweisungen (Structured Query Language) in eine Anwendung mit einer relationalen Datenbank (RDBMS) eingeschleust werden. Es gibt verschiedene Arten von SQL-Injection, je nach Methode und Zweck. Aus Sicht der Cyberangreifer reichen diese von Informationsdiebstahl über Datenfälschung bis hin zur Untersuchung von Schwachstellen. Obwohl es sich um eine alte Angriffsmethode handelt, verursacht sie auch heute noch großen Schaden. Daher gehört sie zu den Angriffen, vor denen Unternehmen besonders auf der Hut sein sollten.

Obwohl SQL-Injection eine alte Angriffsmethode ist, gibt es immer noch viele bestätigte Fälle, die in den letzten Jahren großen Schaden verursachen. Daher handelt es sich nach wie vor um einen Angriff, vor dem sich Unternehmen in Acht nehmen sollten. Wenn eine Technik wie die UNION-Injektion verwendet wird und der Angriff erfolgreich ist, kann dies zu einem großen Informationsleck führen. Durch geeignete Maßnahmen ist es jedoch möglich, solche Schäden zu verhindern, bevor sie auftreten. Als Sicherheitsmaßnahme für Unternehmen empfiehlt sich zusätzlich zu den oben genannten Maßnahmen aus Sicht der tiefgreifenden Verteidigung die regelmäßige Durchführung von Sicherheitsbewertungen. Dazu zählen beispielsweise externe Penetrationstests und Schwachstellenanalysen.

Zero-Day-Exploits

Eine Zero-Day-Sicherheitslücke ist ein Fehler, eine Schwachstelle oder ein Bug in Software, Firmware oder Hardware, der möglicherweise bereits öffentlich bekannt ist, aber noch nicht durch ein Patch behoben wurde. Möglicherweise haben Researcher die Sicherheitslücke bereits offengelegt, und der Anbieter oder Entwickler ist sich des Sicherheitsproblems bereits bewusst. Ein offizieller Patch oder ein Update, das das Problem behebt, wurde jedoch noch nicht veröffentlicht.

Der Fehler wird als „Zero-Day“-Sicherheitslücke bezeichnet, da die Anbieter oder Entwickler – und damit auch die Nutzer und Organisationen, deren Systeme von der Sicherheitslücke betroffen sind – gerade erst von der Sicherheitslücke erfahren haben. Sobald die Schwachstelle öffentlich bekannt wird und der Anbieter oder Entwickler einen Patch dafür bereitgestellt hat, wird sie zu einer bekannten oder „n-day“-Schwachstelle.

Wenn Hacker oder Angreifer erfolgreich Proofs of Concept (PoCs) oder eine tatsächliche Malware entwickeln und einsetzen, die die Schwachstelle ausnutzt, während der Anbieter noch an der Bereitstellung eines Patches arbeitet, handelt es sich um einen Zero-Day-Exploit oder -Angriff. Gleiches gilt, wenn der Anbieter noch nichts von der Existenz der Schwachstelle weiß. Entwickler und Anbieter, Researcher und Sicherheitsfachleute investieren kontinuierlich Zeit und Mühe, um Sicherheitslücken zu finden und zu beheben. Das Gleiche gilt jedoch auch für Angreifer. Das Ergebnis ist ein Wettrüsten zwischen Angreifern, die Schwachstellen zu finden und auszunutzen versuchen, und den Anbietern, die daran arbeiten, einen Patch zur Behebung dieser Schwachstellen zu veröffentlichen.

Ransomware-Angriffe

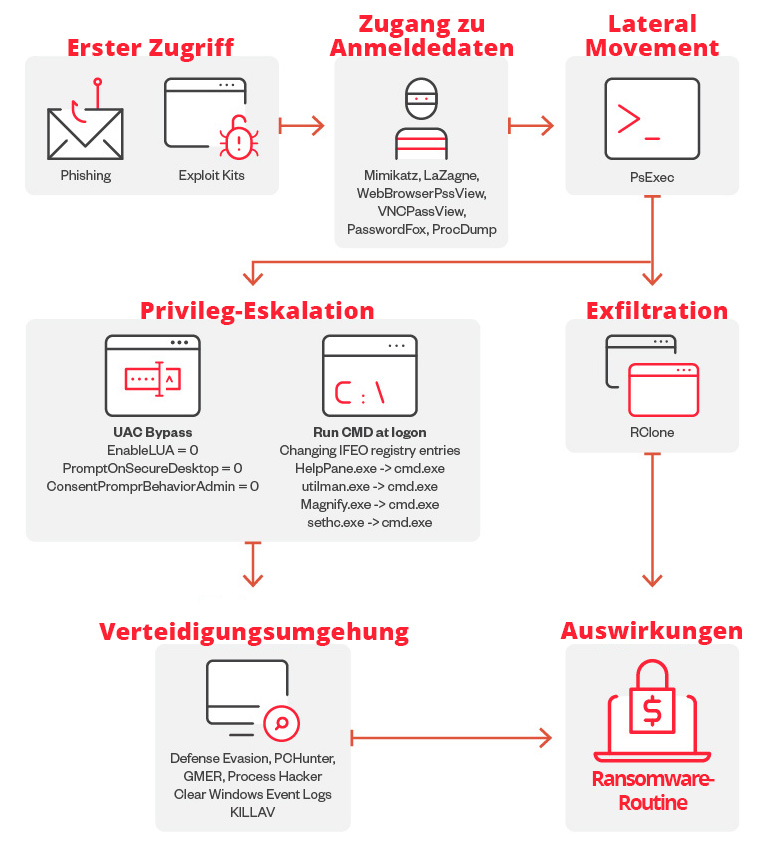

Ransomware ist Malware, die wichtige Dateien im lokalen und Netzwerkspeicher verschlüsselt und ein Lösegeld für die Entschlüsselung der Dateien verlangt. Hacker entwickeln diese Art von Malware, um durch digitale Erpressung Geld zu verdienen. Ransomware ist verschlüsselt, sodass der Schlüssel nicht erzwungen werden kann und Daten nur über eine Backup-Kopie wiederhergestellt werden können.

Die Funktionsweise von Ransomware ist besonders effektiv. Bei anderen Arten von Malware, die Daten zerstören oder entwenden, gibt es weitere Möglichkeiten der Wiederherstellung. Haben Sie kein Backup, ist die Bezahlung des Lösegelds meist der einzige Weg, die Daten wiederherzustellen. Es kommt auch vor, dass Unternehmen das Lösegeld zahlen, der Angreifer aber keinen Schlüssel sendet.

Wird die Ransomware aktiviert, durchsucht sie den lokalen und Netzwerkspeicher nach Dateien, um sie zu verschlüsseln. Sie sucht gezielt nach Dateien, die für das Unternehmen oder die Einzelperson besonders wichtig sind. Dazu gehören Sicherungsdateien, die bei der Wiederherstellung der Informationen helfen könnten.

Verschiedene Arten von Ransomware zielen auf verschiedene Dateiarten ab. Aber es gibt auch Dateiarten, die für alle interessant sind. Die meisten Arten von Ransomware suchen nach Microsoft Office Dateien, weil diese oft kritische Unternehmensinformationen enthalten. Die Ransomware konzentriert sich auf wichtige Dateien, um die Wahrscheinlichkeit zu erhöhen, dass das Lösegeld gezahlt wird.

Angriff auf die Lieferkette

Ein Lieferkettenangriff ist eine Art Cyberangriff, der weniger sichere Elemente in der Lieferkette eines Unternehmens angreift, statt das Unternehmen direkt anzugreifen. Ziel ist es, das Netzwerk oder die Systeme eines Unternehmens zu infiltrieren, indem ein Drittanbieter, Lieferant oder Partner kompromittiert wird, der Zugriff auf die Daten, Software oder Netzwerkinfrastruktur des Unternehmens hat.

Anstatt die Zielorganisation direkt anzugreifen, kompromittieren diese Angriffe einen vertrauenswürdigen Dritten, zum Beispiel einen Softwareanbieter, Hardwareanbieter oder Serviceunternehmer. Dieser wird dann zu einem Kanal für die Übermittlung der schädlichen Nutzlast an das endgültige Ziel.

Die Auswirkungen eines Angriffs auf die Lieferkette können erheblich sein und nicht nur das primäre Ziel betreffen. Sie können sich auch auf Tausende anderer Unternehmen und Organisationen auswirken, die auf den kompromittierten Dritten angewiesen sind.

Cross-Site Scripting (XSS)

Cross-Site Scripting (XSS) ist eine Sicherheitslücke, die in der Regel auf Websites und/oder in Webanwendungen auftritt, die Benutzereingaben akzeptieren. Beispiele hierfür sind Suchmaschinen, Anmeldeformulare, Message Boards und Kommentarfelder.

Cyberkriminelle nutzen diese Schwachstelle, indem sie Zeichenfolgen von ausführbarem bösartigem Code in diese Funktionen eingeben. Dadurch wird der bösartige Code in den Inhalt der Zielwebsite eingespeist, was ihn zu einem Teil der Website macht und somit Opfer betrifft, die diese Website besuchen oder ansehen können. Der Code kann auch als vorübergehender Inhalt auftreten, der eigentlich nicht Teil der Website ist, sondern nur für den Besucher so erscheint. Dadurch sieht es so aus, als sei die Website tatsächlich von Cyberkriminellen kompromittiert worden.

Cyberkriminelle können diese Schwachstelle auch nutzen, um die Kontrolle über eine Website zu übernehmen oder diese direkt zu kompromittieren. Außerdem können sie andere vorhandene Schwachstellen auf dem Server oder in der Software der Website ausnutzen.

Social-Engineering-Angriffe

Social Engineering ist eine Art von Angriff, bei dem menschliche Interaktion und Manipulation eingesetzt werden, damit der Angreifer seine Ziele erreicht. Häufig geht es darum, Opfer dazu zu überreden, ihre Sicherheit zu gefährden oder bewährte Sicherheitspraktiken zu missachten, damit der Angreifer finanzielle oder informative Vorteile daraus ziehen kann. Bedrohungsakteure nutzen Social Engineering, um sich und ihre Motive zu verschleiern, oft indem sie als vertrauenswürdige Personen agieren.

Letztendlich geht es vor allem darum, Einfluss zu nehmen, den Verstand zu manipulieren – und nicht ein System. Viele solcher Exploits beruhen auf der Gutmütigkeit der Menschen oder ihrer Angst vor negativen Situationen. Social Engineering ist bei Angreifern beliebt, da es einfacher ist, Menschen auszunutzen als Netzwerk- und Softwareschwachstellen.

Whaling-Angriffe

Whaling iist eine spezielle Art von Phishing-Angriff, der sich gegen Führungskräfte oder hochrangige Personen innerhalb von Unternehmen richtet, etwa gegen Geschäftsführer, Manager und andere leitende Angestellte. Der Begriff Whaling (dt. Walfang) spiegelt den Fokus des Angriffs auf die „großen Fische“ wider, die über signifikante Autorität und Zugang zu sensiblen Informationen verfügen. Herkömmliche Phishing-Angriffe zielen auf die Durchschnittsperson ab und setzen auf Volumen. Whaling ist ein sehr zielgerichteter Angriff, bei dem detaillierte Informationen über das Opfer genutzt werden, um überzeugende und personalisierte E-Mails zu erstellen.

Führungskräfte sind attraktive Ziele für Cyberkriminelle, da sie oft Zugang zu wertvollen Informationen, finanziellen Ressourcen und Entscheidungsbefugnissen haben. Durch einen Angriff auf das E-Mail-Konto einer Führungskraft können Angreifer betrügerische Transaktionen autorisieren, auf vertrauliche Daten zugreifen und Unternehmensprozesse manipulieren.

Phishing im Vergleich mit Whaling

Trojanische Pferde

In der Cybersicherheit bezeichnet der Begriff „Trojaner“ oder „Trojanisches Pferd“ eine Art von Malware, die Benutzer täuscht, indem sie sich als legitime Software verschleiern. Diese digitale Bedrohung ist nach der altgriechischen Legende vom Trojanischen Pferd benannt. Damals versteckten sich griechische Soldaten in einem hölzernen Pferd, um in die Stadt Troja einzudringen und sie zu erobern. Ähnlich verhält es sich bei einem Trojaner in der Cybersicherheit. Er verbirgt seine böswillige Absicht unter dem Deckmantel einer harmlosen Anwendung und verleitet Benutzer dazu, schädlichen Code auf ihren Geräten laufen zu lassen. Trojaner haben sich zu einer der häufigsten und vielseitigsten Formen von Malware entwickelt. Sie stellen sowohl für Einzelpersonen als auch für Organisationen ein großes Risiko dar. Im Gegensatz zu Viren oder Würmern können sich Trojaner nicht selbst replizieren oder starten. Stattdessen sind sie auf Social-Engineering-Techniken angewiesen, um überhaupt installiert zu werden.

Wenn ein Trojaner erfolgreich auf dem Gerät eines Benutzers installiert wird, kann er je nach Art und Zweck verschiedene bösartige Aktionen ausführen. Das kann beispielsweise dazu führen, dass Hackern ein Hintertürchen für den Zugriff auf Daten, Passwörter und andere sensible Informationen geöffnet wird.

Prompt Injection Attack

Prompt Injection ist eine Art von Cyberangriff, der auf Dienste abzielt, die KI verwenden. Dabei wird bösartiger Input (Prompts) eingefügt, um unbeabsichtigte oder sensible Informationen aus dem System zu extrahieren, die der Entwickler nicht vorgesehen hat.

Prompt Injection ist besonders schwer zu erkennen und zu blockieren in KI-Diensten, die natürliche Sprache verwenden, wie z.B. Conversational AI, da die Eingaben in menschlicher Sprache verfasst sind, die keine feste Struktur oder Regeln hat, im Gegensatz zu traditionellen Injection Angriffen, die auf strukturierte Abfrageformate abzielen.

Keylogger Attack

Ein Keylogger (kurz Keystrokelogger) ist eine Art Überwachungstechnologie, die jeden Tastenanschlag auf einem Computer oder mobilen Gerät verfolgt und aufzeichnet. Während Keylogger häufig mit bösartigen Cyberaktivitäten in Verbindung gebracht werden – wie z. B. dem Diebstahl von Anmeldedaten oder sensiblen Daten – können sie auch in legitimen Szenarien verwendet werden, wie z. B. in der Mitarbeiterüberwachung oder in der Software zur Kontrolle von Eltern.

Keylogger arbeiten, indem sie Benutzereingaben abfangen und aufzeichnen und oft Tarntaktiken nutzen, um vor Benutzern und Sicherheitssoftware verborgen zu bleiben.

IoT-basierte Angriffe

Der Aufstieg von Geräten im Internet of Things (IoT) hat neue Sicherheitsherausforderungen mit sich gebracht, da viele IoT-Gadgets keinen robusten Schutz haben. Angreifer werden versuchen, diese Schwachstellen auszunutzen. Zu diesem Zweck verwenden sie häufig kompromittierte Geräte in groß angelegten Botnets wie dem berüchtigten Mirai-Botnet, um DDoS-Angriffe zu starten oder in größere Netzwerke einzudringen. Die Sicherung von IoT-Geräten ist unerlässlich geworden, wenn man die Risiken minimieren will, die mit diesen schnell wachsenden digitalen Verbindungen einhergehen.

Schutz vor Cyberangriffen

Aktualisieren Sie Ihre Software

Wenn Sie Ihre gesamte Software und Systeme auf dem neuesten Stand halten, können Sie Ihre Sicherheitsmaßnahmen noch stabiler gestalten. Die Updates enthalten in der Regel Patches für bekannte Schwachstellen, die gefunden wurden.

Verwenden Sie starke Passwörter und Zwei-Faktor-Authentifizierung (2FA)

Sie sollten starke Passwörter verwenden, die mindestens 12 Zeichen enthalten, mit einer Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen. Versuchen Sie nicht, dasselbe Passwort für verschiedene Konten wiederzuverwenden, da dies das Risiko erhöht, dass ein Hacker Zugriff auf Ihre Informationen erhält. Sie sollten auch 2FA aktivieren, um zusätzliche Sicherheitsebenen für Ihre Online-Konten hinzuzufügen.

Schulung und Sensibilisierung der Beschäftigten

Da Social Engineering nach wie vor ein beliebter Einstiegspunkt für Angreifer ist, sind regelmäßige Schulungen für Beschäftigte unerlässlich. Nur mit dem nötigen Wissen können sie Phishing-E-Mails erkennen, Social-Engineering-Fallen vermeiden und Best Practices zum Schutz sensibler Daten befolgen. Durch die Schulung der Belegschaft in Bezug auf diese Taktiken sinkt die Wahrscheinlichkeit erfolgreicher Angriffe.

Installation einer Firewall

Firewalls sind nützlich, weil sie verschiedene Angriffe verhindern und unbefugten Zugriff wie DDoS- oder Backdoor-Angriffe blockieren. Firewalls kontrollieren den Netzwerkverkehr, der durch Ihr System fließt, und blockieren nicht zugelassenen eingehenden oder ausgehenden Datenverkehr.

Stärkung der Sicherheit mit XDR

Extended Detection and Response (XDR) verbessert die Cybersicherheit durch die Integration von Daten aus Endpunkten, E-Mails, Netzwerken und Cloud-Umgebungen. Es erkennt Bedrohungen und reagiert in Echtzeit darauf. Dadurch wird verhindert, dass Angriffe wie Ransomware sich über Unternehmensnetzwerke ausbreiten. Mit KI-gesteuerter Analyse und Automatisierung verbessert XDR die Bedrohungserkennung, verkürzt die Reaktionszeit und stärkt die allgemeine Sicherheit.

Wie sich Cyberangriffe im Jahr 2025 weiterentwickeln

Cyberangriffe nehmen an Umfang, Komplexität und Wirkung zu. Von Ransomware und Phishing bis hin zu Angriffen auf Lieferketten und KI-gesteuerten Exploits – Angreifer passen sich ständig an, um Sicherheitsmaßnahmen zu umgehen und Schwachstellen auszunutzen. Ein Verständnis dieser Entwicklungen ist entscheidend für den Aufbau robuster digitaler Strategien.

Cyber Risk Report 2025

Der aktuelle Bericht von Trend Micro bietet eine umfassende Analyse der sich wandelnden Bedrohungslandschaft, beleuchtet neue Angriffsvektoren, Risikomuster und strategische Empfehlungen für Unternehmen. Eine unverzichtbare Lektüre für alle, die Cyberangriffe besser verstehen und ihnen vorbeugen möchten.

Stoppen Sie Cyberangriffe schneller und stärken Sie Ihre Abwehr mit Trend Micro

Gegner schneller stoppen und die Kontrolle über Risiken und Cyberangriffe übernehmen beginnt mit einer einzigen Plattform. Verwalten Sie die Sicherheit ganzheitlich mit umfassenden Funktionen zur Prävention, Erkennung und Reaktion – unterstützt durch KI, führende Bedrohungsforschung und fortschrittliche Intelligenz.

Trend Vision One unterstützt verschiedene hybride IT-Umgebungen, automatisiert und orchestriert Arbeitsabläufe und bietet Expertenservices für Cybersicherheit, damit Sie Ihre Sicherheitsoperationen vereinfachen und vereinheitlichen können.

Jon Clay arbeitet seit über 29 Jahren im Bereich Cybersicherheit. Er nutzt seine Branchenerfahrung, um Wissen zu vermitteln und Einblicke in alle extern veröffentlichten Bedrohungsanalysen und -informationen von Trend Micro zu geben.

Häufig gestellte Fragen (FAQs)

Was ist ein Cyberangriff?

Ein Cyberangriff ist ein böswilliger Versuch, Systeme zu kompromittieren, Daten zu stehlen oder Abläufe durch unerlaubten Zugriff oder digitale Ausnutzung zu stören.

Was sind die häufigsten Arten von Cyberangriffen?

Häufige Cyberangriffe umfassen Phishing, Ransomware, Malware, DDoS‑Angriffe, Passwortdiebstahl und Social Engineering, die Nutzer, Netzwerke und Dienste gefährden.

Wie schützt man sich vor Cyberangriffen?

Man schützt sich durch Software‑Updates, starke Authentifizierung, aktivierte Firewalls, Netzwerküberwachung, Benutzerschulungen und verlässliche Sicherheitslösungen für Endgeräte.