Cloud

Europol und Kooperationspartner stoppen Tycoon-2FA

Tycoon 2FA konnte in einer gemeinsamen Aktion von Strafverfolgungsbehörden und Partnern aus der Industrie zerschlagen werden. Die Phishing-as-a-Service-Plattform bot MFA-Umgehungsdienste unter Verwendung von Adversary-in-the-Middle--Proxys an.

Wichtige Erkenntnisse

- In einer gemeinsamen Aktion haben Strafverfolgungsbehörden, darunter Europol und andere Partnerbehörden, sowie privaten Branchenorganisationen den Betrieb der Phishing-as-a-Service-Plattform (PhaaS) Tycoon 2FA vom Netz genommen. Experten von Trend AI™ unterstützten die Operation mit Bedrohungsinformationen, Infrastrukturkartierung und Zuordnung der Akteure.

- Tycoon 2FA nutzt Adversary-in-the-Middle-Proxying (AitM), um die herkömmliche Multi-Faktor-Authentifizierung (MFA) zu umgehen und Session-Cookies in Echtzeit zu erfassen.

- Die Aktivitäten von Tycoon 2FA zeigen, dass herkömmliche MFA ohne Phishing-resistente Schutzmaßnahmen durch AitM-Angriffe umgangen werden können und dass PhaaS-Kampagnen weit über das ursprüngliche Opfer hinaus kaskadierende Auswirkungen haben können, da gestohlene Sitzungen und Konten wiederverwendet, weiterverkauft und für andere Zwecke genutzt werden können.

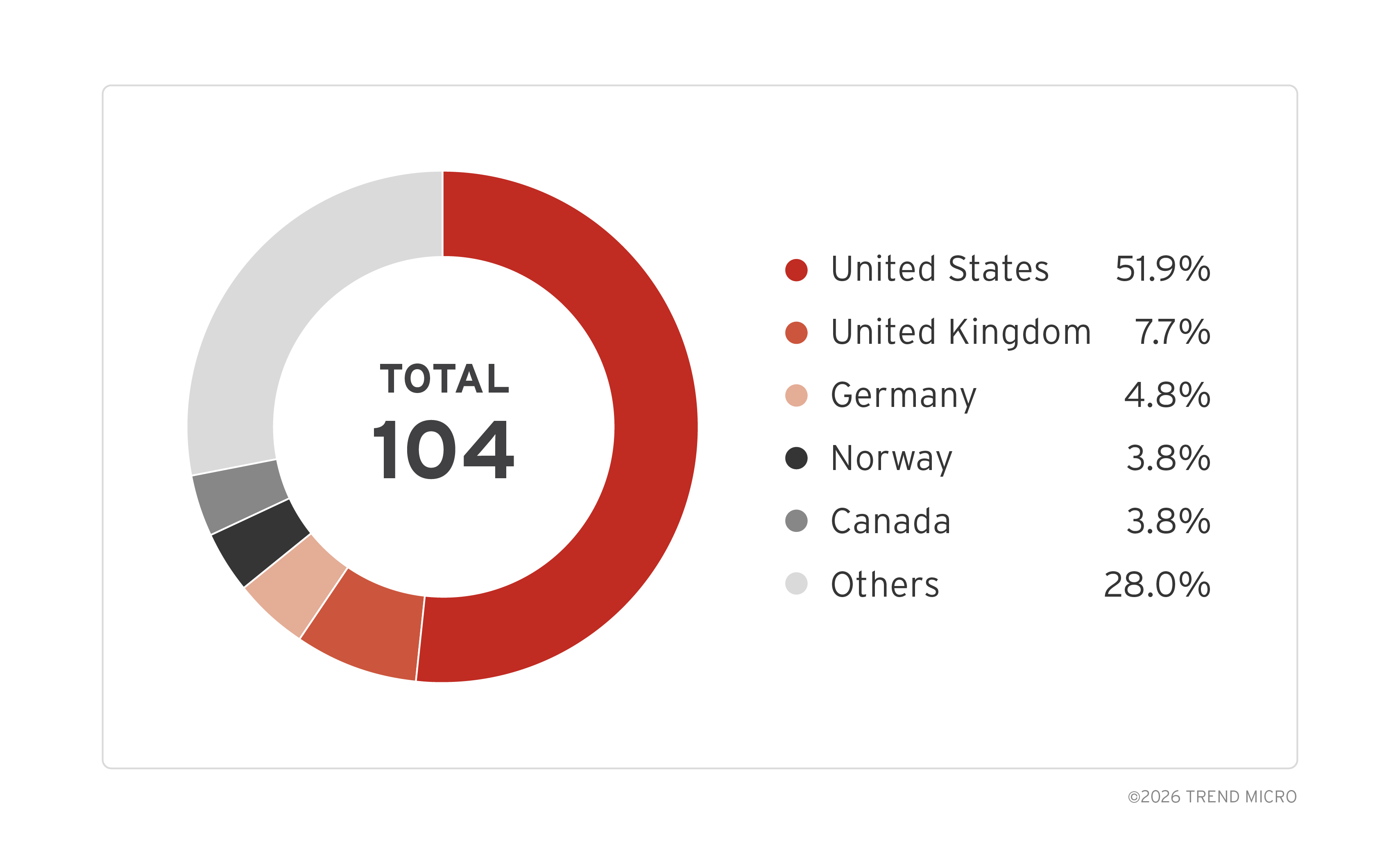

In einer von Microsoft und Europol geleiteten und von anderen Strafverfolgungsbehörden sowie privaten Organisationen wie CloudFlare, Coinbase, Crowell, eSentire, Health-ISAC, Intel471, Proofpoint, Resecurity, The Shadowserver Foundation, SpyCloud und TrendAI™ unterstützten Aktion wurde die Infrastruktur beschlagnahmt, die mit den Aktivitäten von Phishing-as-a-Service (PhaaS) Tycoon 2FA in Verbindung steht beschlagnahmt. Betroffen waren über 300 mit Tycoon 2FA verbundene Domains.

Forscher von TrendAI™ hatten die Infrastruktur sowie die Kampagnen und das Verhalten der Betreiber, die mit Tycoon 2FA in Verbindung gebracht werden können, getrackt, um die Nutzung der Dienste zu erforschen. Bis November 2025 hatten die Sicherheitsforscher genügend Daten gesammelt, um die Operation mit einem Akteur in Verbindung zu bringen, der die Spitznamen „SaaadFridi“ und „Mr_Xaad“ verwendet und wahrscheinlich der Entwickler/Betreiber von Tycoon 2FA ist. Es zeigte sich, dass dieser Akteur sich zuvor auf Web-Defacements konzentriert hatte, bevor er mit der Entwicklung und dem Betrieb dieses Phishing-Toolkits begann. Die gesammelten Informationen umfassten auch Details zu Tools, Infrastruktur und Aktivitätsmustern, die an Europol weitergegeben wurden.

Tycoon 2FA tauchte im August 2023 als PhaaS-Kit auf zur Umgehung der Multifaktor-Authentifizierung (MFA). Neben dem Diebstahl von Benutzernamen und Passwörtern verwendet es auch einen Adversary-in-the-Middle (AitM)-Proxy, der sich zwischen dem Opfer und der echten Anmeldeseite befindet und es ihm ermöglicht, Anmeldedaten, MFA-Codes und Sitzungscookies in Echtzeit abzugreifen. Diese Sitzungscookies können dann wiederverwendet werden, um Konten zu übernehmen, selbst wenn MFA aktiviert ist.

Die PhaaS-Plattform hat etwa 2000 Nutzer und verwendete über 24.000 Domains. Proofpoint berichtet von groß angelegten Kampagnen gegen Microsoft 365 und Google.

Tycoon 2FA zeichnete sich durch seine Größe und Zugänglichkeit aus: Das gebrauchsfertige Phishing-Toolkit bot Angreifern gefälschte Anmeldeseiten, eine Proxy-Schicht und grundlegende Kampagnen-Tools, die nur minimales Setup erforderten. Neuere Versionen wurden um einfache Umgehungsfunktionen erweitert, um Bots abzuwenden sowie Analysen zu erschweren und die Erkennung und Beseitigung zu erschweren. Diese Servicefunktionen und Modifikationen entsprechen einem allgemeinen Trend zu immer billigeren und zugänglichen Phishing-Kits.

Phishing mit Hilfe von Phishing-Kits ist eine der Angriffe mit den größten Auswirkungen auf Unternehmen: Plattformen wie Tycoon 2FA sind auch Teil der breiteren Cyberkriminalitätswirtschaft. Die damit gesammelten Anmeldedaten und Sitzungscookies können auf etablierten Marktplätzen weiterverkauft oder an Access Broker weitergegeben werden. Dieser Zugang wird dann häufig für Folgeaktivitäten wie Business Email Compromise (BEC), Datendiebstahl oder den Einsatz von Ransomware eingesetzt. In diesem Modell fungiert Tycoon 2FA eher als Einstiegspunkt denn als vollständige Angriffskette.

Die erfolgreiche Zerschlagung einer Operation wie Tycoon 2FA ist schwierig, da die Infrastruktur, das Hosting und die betroffenen Opfer über viele Länder und Netzwerke verteilt sind. Kein einzelner Anbieter oder keine einzelne Behörde verfügt über vollständige Transparenz, und eine Störung in dieser Größenordnung erfordert die Koordination zwischen Teams aus dem privaten Sektor, die die technischen Indikatoren erkennen, und Partnern aus dem öffentlichen Sektor, die befugt sind, darauf zu reagieren. Durch gemeinsame Anstrengungen zur Koordination der Nachverfolgung, Analyse und Störung wird es für die Betreiber schwieriger, Tools wieder aufzubauen und wiederzuverwenden oder auf eine neue Plattform umzusteigen, ohne zumindest kurz- bis mittelfristig bemerkt zu werden.

TrendAI™ stellte Europol während der Forschungsphase und der engen Überwachung, die der Zerschlagung von Tycoon 2FA vorausgingen, die vorhandenen Daten zusammen mit seiner laufenden Überwachung als verwertbare Informationen zur Verfügung.

Allen kriminellen Kunden des Dienstes wurde ein Begrüßungsbildschirm angezeigt, der die Beschlagnahmung der Infrastruktur von Tycoon 2FA bestätigte und die an der Aktion beteiligten Koalitionspartner auflistete.

Diese Operation hat nicht nur einen Dienst lahmgelegt, sondern auch die Kosten und Risiken für die Betreiber dieser Dienste erhöht und dazu beigetragen, eine viel größere Gruppe von Opfern zu schützen.

Die Abschaltung der Plattform ist jedoch nicht das Ende der Arbeit. Es ist bekannt, dass Betreiber sich immer wieder anpassen, neu aufbauen und auf neue Infrastrukturen umsteigen. Bekannte und mutmaßliche Nutzer von Tycoon 2FA können versuchen, ihre Aktivitäten fortzusetzen, und zuvor gestohlene Anmeldedaten und Sitzungscookies bleiben im Umlauf.

Schutz vor Phishing-as-a-Service-Angriffen

Um Ihr Unternehmen zu schützen, ist es unerlässlich, eine mehrschichtige Verteidigungsstrategie zu verfolgen, die Technologie, Schulungen und proaktive Überwachung kombiniert. Setzen Sie zudem die E-Mail- und Collaboration-Sicherheitsprodukte von TrendAI Vision One™ ein. Als Teil der umfassenderen TrendAI Vision One™-Plattform nutzt diese Lösung mehrschichtige, KI-gestützte Überwachung, um komplexe Bedrohungen wie laterales Phishing, Advanced Phishing und Domain- und Markenmissbrauch zu erkennen. Gleichzeitig bietet sie Sandbox-Malware-Analyse, Erkennung von Dokumenten-Exploits und Schutz vor Datenverlust auf Plattformen wie SharePoint, OneDrive, Box und Google Drive.

- Aktivieren Sie die Überprüfung von URLs und Webinhalten. Senden Sie Echtzeit-Warnmeldungen an Ihr IT-Team, wenn Mitarbeiter mit gefälschten Websites interagieren. Basierend auf Computer Vision und Visual AI scannt das System Webinhalte, Formulare und Bilder, wobei eine erweiterte Webseitenanalyse risikoreiche Elemente erkennt, priorisiert und bewertet, um Phishing- und BEC-Bedrohungen zu identifizieren.

- Nutzen Sie KI-gestützte Schreib- und Identitätsbetrugsanalysen. Die Writing Style DNA-Technologie erkennt anhand von maschinellem Lernen den Schreibstil eines Benutzers.

- Implementieren Sie Identity Security Posture Management (ISPM), um Verhaltensänderungen ihrer Mitarbeiter anhand von Kennzahlen wie dem Gesamtrisiko einer Kontokompromittierung und der Anzahl der Konten mit schwacher Authentifizierung verfolgen. Automatisierte Workflows ermöglichen es, Schulungen für Mitarbeiter auf der Grundlage ausgewählter Risikoereignisse und -bedingungen durchzuführen.

- Führen Sie Phishing-Simulationsbewertungen und Schulungen zum Sicherheitsbewusstsein durch. Testen Sie Ihre Mitarbeiter regelmäßig mit simulierten Phishing-Kampagnen, um menschliche Risiken zu identifizieren, und nutzen Sie die Ergebnisse, um gezielte Schulungen zum Sicherheitsbewusstsein durchzuführen, damit Ihre Benutzer zu einer aktiven Verteidigungslinie werden und nicht zu einer Schwachstelle.

Danksagung

TrendAI™ bedankt sich bei den Strafverfolgungsbehörden, darunter Europol und andere Partnerbehörden, sowie bei den privaten Industriepartnern, darunter CloudFlare, Coinbase, Crowell, eSentire, Health-ISAC, Intel471, Microsoft, Proofpoint, Resecurity, The Shadowserver Foundation und SpyCloud, die diese Störungsoperation zu einem Erfolg gemacht haben.