Cyberbedrohungen

Aufbau eines cyber-resistenten Smart Grid

Smart Grids sollen Abhilfe für den steigenden Bedarf an zuverlässigen und erschwinglichen Energiequellen schaffen. Doch sie bergen Risiken und sind auch anfällig für Angriffe. Wir zeigen, wo die Gefahren liegen und worauf zu achten ist.

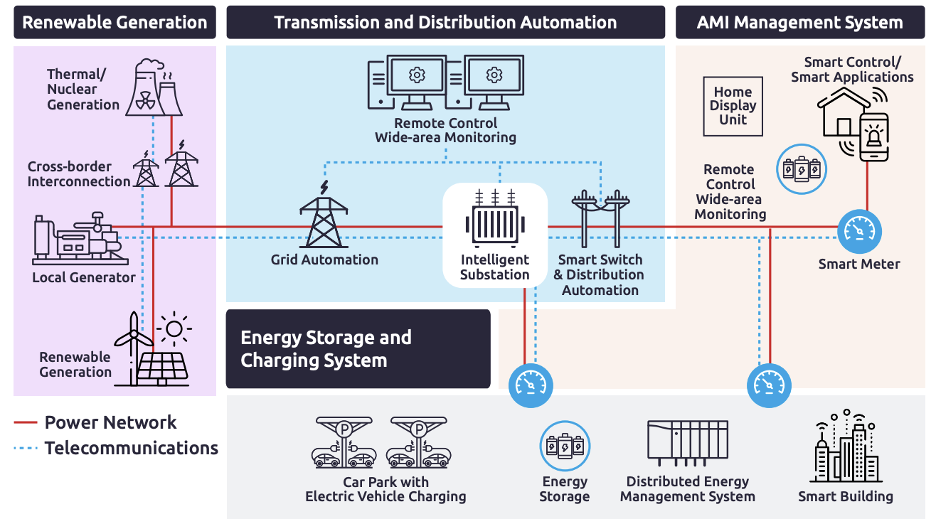

Infolge des steigenden Bedarfs an zuverlässigen und erschwinglichen Energiequellen setzen Länder weltweit zunehmend auf Smart Grids. Sie verändern die Art und Weise, wie die Gesellschaft auf Energie zugreift, und ermöglichen eine höhere Effizienz, Zuverlässigkeit und kostengünstige Verwaltung von Energieressourcen. Doch dieser Fortschritt birgt auch ein Risiko: Smart Grid-Infrastrukturen sind sehr anfällig für Cyberangriffe, was kostspielige Folgen haben kann, wenn sie nicht geschützt sind.

TXOne Networks, Trend Micros auf OT-Security spezialisiertes Partnerunternehmen, hat in einem Report die wichtigsten Schwachstellen für Smart Grids untersucht, sowie die entsprechenden Sicherheitsstandards.

Smart Grid-Schwachstellen

Die heutigen Smart Grids weisen verschiedene Schwachstellen in Verbindung mit Geräten, Kommunikationsnetzen und Systembetrieb auf:

Erneuerbare Energieerzeugung

Erneuerbare Energien wie Wind- und Solarenergie spielen eine wichtige Rolle im Smart Grid, aber bringen auch neue Schwachstellen mit sich, die Angreifer ausnutzen können:

- Schwachstellen in Windkraft-Steuerungsanlagen: Windräder werden von industriellen Kontrollsystemen (ICS) gesteuert, die ihrerseits möglicherweise Schwachstellen enthalten. Angreifer könnten beispielsweise die Kontrollsysteme manipulieren, um die Leistung der Windräder zu verändern, was zu Schwankungen im Stromnetz und möglicherweise zu Stromausfällen führen könnte.

- Schwachstellen in der Solarstromerzeugung: Solaranlagen sind auch auf industrielle Steuerungssysteme (ICS) angewiesen, die Schwachstellen enthalten. Angreifer könnten beispielsweise die Steuersysteme so manipulieren, dass die Solarmodule zu viel oder zu wenig Energie produzieren und so Schwankungen im Netz verursachen.

Distribution Automation (DA) und Feeder Automation (FA)

Beides sind wichtige Komponenten des Smart Grid, die die Stromverteilung vom Umspannwerk zum Kunden automatisieren. Sie sind jedoch aus folgenden Gründen auch anfällig für Angriffe:

- Unsichere industrielle Steuerungsprotokolle: DA- und FA-Systeme verwenden industrielle Steuerungsprotokolle, die möglicherweise keine Sicherheitsfunktionen haben und deshalb anfällig für Angriffe sind. Täter könnten z. B. nicht authentifizierte Befehle verwenden, um die Systeme zu manipulieren und Stromausfälle oder andere Störungen zu verursachen.

- Risiko von Sicherheitslücken bei Remote Services: Viele DA- und FA-Systeme sind mit Remote Services verbunden, z. B. mit Cloud-basierten Anwendungen, die angreifbar sind. Täter könnten die Schwachstellen dort ausnutzen, um sich Zugang zu den Systemen zu verschaffen und Störungen zu verursachen.

Energiespeichersystem-Management

Das Energiespeichersystem ist eine wesentliche Komponente eines Smart Grid, die es ermöglicht, überschüssige Energie aus erneuerbaren Quellen für eine spätere Nutzung zu speichern. Allerdings sind diese Speicher ebenfalls anfällig für Angriffe:

- Unsichere Kommunikationsprotokolle: Energiespeichersysteme verwenden Kommunikationsprotokolle, um mit anderen Smart Grid-Komponenten zu kommunizieren. Diese Protokolle verfügen möglicherweise nicht über Sicherheitsfunktionen, sodass Angreifer etwa die Kommunikation zwischen dem Energiespeichersystem und anderen Komponenten des Smart Grid abzufangen vermag, was zu einem unbefugten Zugriff auf das System oder dessen Steuerung führen kann.

- Physische Sicherheitsrisiken: Energiespeichersysteme können sich an entfernten oder ungesicherten Orten befinden, was sie anfällig für physische Angriffe macht, die die Systeme beschädigen oder zerstören und Stromausfälle oder andere Unterbrechungen verursachen.

Advanced Metering Infrastructure (AMI) Management System

Das Infrastrukturmanagementsystem für smarte Stromzähler, AMI-System, ist eine nächste kritische Komponente, die das Sammeln und Übertragen von Energieverbrauchsdaten vom smarten Stromzähler zu den Versorgungsunternehmen verwaltet. Aus den folgenden Gründen ist diese Komponente angreifbar:

- Unsichere Kommunikationsprotokolle: AMI-Systeme verwenden Kommunikationsprotokolle zur Übertragung von Daten zwischen intelligenten Zählern und Versorgungsunternehmen. Verfügen diese Protokolle nicht über Sicherheitsfunktionen, sind sie anfällig. Angreifer könnten beispielsweise die Kommunikation zwischen den intelligenten Zählern und den Versorgungsunternehmen abfangen, was zu einem unbefugten Zugriff auf das System oder dessen Kontrolle führen würde.

- Unbefugter Zugang: Sind AMI-Systeme für unbefugtes Personal zugänglich, sind sie angreifbar. Eindringlinge könnten sich physischen Zugang zu den AMI-Systemen verschaffen und die intelligenten Zähler oder die vom System erfassten Daten manipulieren.

Die Behebung dieser Schwachstellen ist wesentlich für die Widerstandsfähigkeit und Sicherheit des Smart Grid.

NERC CIP Standards

Für die Sicherheit von Smart Grids gibt es eine Vielzahl von Standards und Vorschriften. In diesem Blog wurde NERC-CIP als repräsentatives Beispiel aufgegriffen. Sie sind für Stromversorgungsunternehmen in Nordamerika verbindlich, schützen das Stromversorgungssystem vor Cyber-Bedrohungen und enthalten Anforderungen für Risikobewertung, Zugangskontrollen, Reaktion auf Zwischenfälle (Incident Response) und Schwachstellenbewertungen.

Einige NERC CIP Standards beinhaltet der Originalbeitrag.

Nicht alle sind auf erneuerbare Energien zutreffend, aber sie bilden die Grundlage für die Cybersicherheit von Stromversorgungsunternehmen.

- Implementierung robuster Authentifizierungs- und Zugangskontrollen: Dazu gehören starke Passwörter, Mehrfaktor-Authentifizierung und die Beschränkung der Zugriffsrechte auf autorisiertes Personal, um unbefugten Zugriff auf Smart-Grid-Systeme zu verhindern.

- Regelmäßige Aktualisierungen und Patches für Software und Systeme: Dies trägt dazu bei, bekannte Schwachstellen zu beseitigen und vor bekannten Angriffen zu schützen. Darum ist es wichtig, dass alle Software, Firmware und Systeme mit den neuesten Sicherheits-Patches und -Updates aktualisiert werden.

- Durchführung regelmäßiger Sicherheitsbewertungen und Audits: Dazu gehören Schwachstellenbewertungen, Penetrationstests und Sicherheitsprüfungen, um potenzielle Schwachstellen in der Smart-Grid-Infrastruktur zu ermitteln und zu beheben.

- Erstellung von Plänen für Incident Response: Ein gut definierter Plan hilft dabei, Cybersecurity-Vorfälle oder -Einbrüche in Smart-Grid-Systemen schnell zu erkennen, darauf zu reagieren und sie zu beseitigen.

- Implementierung von Netzwerksegmentierung und -isolierung: Dies trägt dazu bei, die potenziellen Auswirkungen eines Verstoßes gegen die Cybersicherheit zu reduzieren, indem kritische Systeme isoliert und laterale Bewegungen innerhalb des Netzwerks minimiert werden.

- Verschlüsselung von Kommunikation und Daten: Die Verschlüsselung von Daten bei der Übertragung und im Ruhezustand trägt zum Schutz vor unbefugtem Zugriff und Datenschutzverletzungen bei. Die Verschlüsselung sollte für die Kommunikation zwischen Geräten, Netzwerken und Systemen in der Smart Grid-Infrastruktur implementiert werden.

- Schulung und Weiterbildung der Mitarbeiter: Regelmäßige Schulungs- und Fortbildungsmaßnahmen für Mitarbeiter und Beteiligte, die mit dem Betrieb und der Wartung der Smart-Grid-Systeme befasst sind, tragen dazu bei, das Bewusstsein für Best Practices im Bereich der Cybersicherheit und die Bedeutung der Einhaltung von Cybersicherheitsrichtlinien und -verfahren zu schärfen.

- Implementierung von Backup- und Disaster-Recovery-Plänen: Regelmäßige Backups kritischer Daten und Systeme sowie ein klar definierter Notfallwiederherstellungsplan helfen bei der raschen Wiederherstellung nach einem Cyber-Sicherheitsvorfall oder Systemausfall.

Gegenmaßnahmen

Darüber hinaus erfordert der Schutz von Smart Grids und anderen kritischen Infrastrukturen einen proaktiven und umfassenden Ansatz für die Cybersicherheit. Zero Trust-Prinzipien können die Cybersicherheit von OT-Umgebungen (Operational Technology), wie sie in Smart Grids zu finden sind, erheblich verbessern.

Zero Trust für OT beinhaltet die Implementierung strenger Zugangskontrollen, kontinuierlicher Überwachung und Authentifizierungsmechanismen, um ein Höchstmaß an Sicherheit zu gewährleisten. Durch die Einführung eines Zero Trust-Ansatzes können Unternehmen das Risiko von unbefugtem Zugriff, lateralen Bewegungen innerhalb des Netzwerks und anderen Cyber-Bedrohungen minimieren und letztlich die Integrität, Verfügbarkeit und Vertraulichkeit von OT-Systemen schützen.

Trend Micro bietet eine Reihe von Lösungen an, mit denen die Cybersicherheitsfunktionen zwischen IT- und OT-Umgebungen erweitert werden können. Unser Know-how bei der Absicherung sowohl von IT- als auch von OT-Umgebungen ermöglicht einen ganzheitlichen Cybersecurity-Ansatz, der sich mit Schwachstellen im gesamten Smart Grid-Ökosystem befasst. Ein Video zeigt den Weg von OT Zero Trust zu domänenübergreifendem XDR.

Mit innovativen Lösungen können Unternehmen robuste Authentifizierungs- und Zugriffskontrollen implementieren, eine kontinuierliche Überwachung und Prüfung durchführen und Incident Response-Pläne aufstellen, um OT-Netzwerke effektiv vor Cyberbedrohungen zu schützen.

Weitere Details bietet der vollständige Bericht von TXOne Networks „Achieving Energy Transformation: Aufbau eines cyber-resilienten Smart Grid“.