Ransomware

LockBit und Black Basta sind am aktivsten

Vier Ransomware-Familien hatten im zweiten und dritten Quartal 2022 die meisten Angriffe zu verantworten. Unser aktueller Bericht für diesen Zeitraum zeigt weitere Trends, etwa eine höhere Zahl aktiver RaaS-Gruppen sowie deren Aktivitäten.

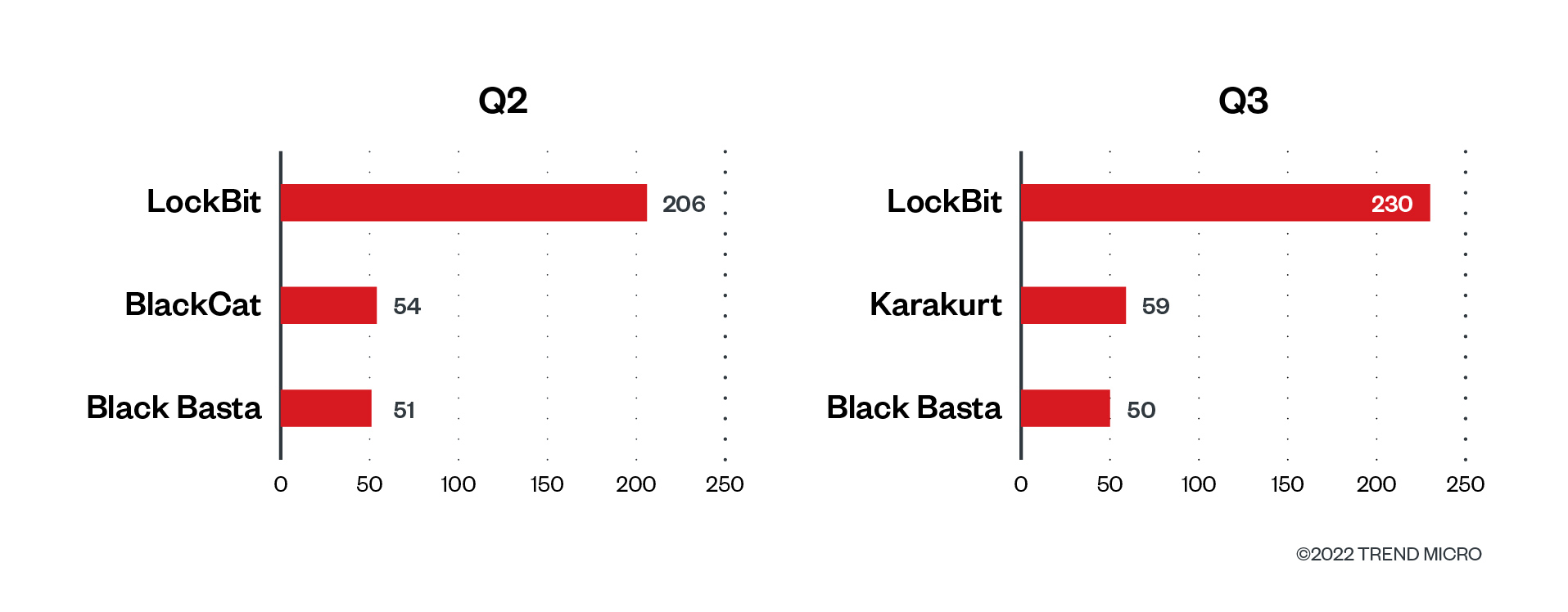

Unsere Überwachung der Ransomware-Aktivitäten im zweiten und dritten Quartal 2022 konzentrierte sich auf die vier Ransomware-Familien, die die meisten Angriffe zu verantworten hatten: LockBit, BlackCat, der Newcomer Black Basta und Karakurt, gelten als Erpressungsverantwortliche bei der Conti-Ransomware-Gruppe. Vor allem LockBit und Black Basta verzeichneten im zweiten und dritten Quartal zusammen die höchste Anzahl an Opfern. Aus den Daten ihrer Leak-Sites geht hervor, dass LockBit insgesamt 436 Opferorganisationen zählte, während Black Basta in den sechs Monaten insgesamt 101 Opfer hatte. Karakurt hingegen belegte im dritten Quartal den zweiten Platz und löst damit BlackCat von diesem Rang ab.

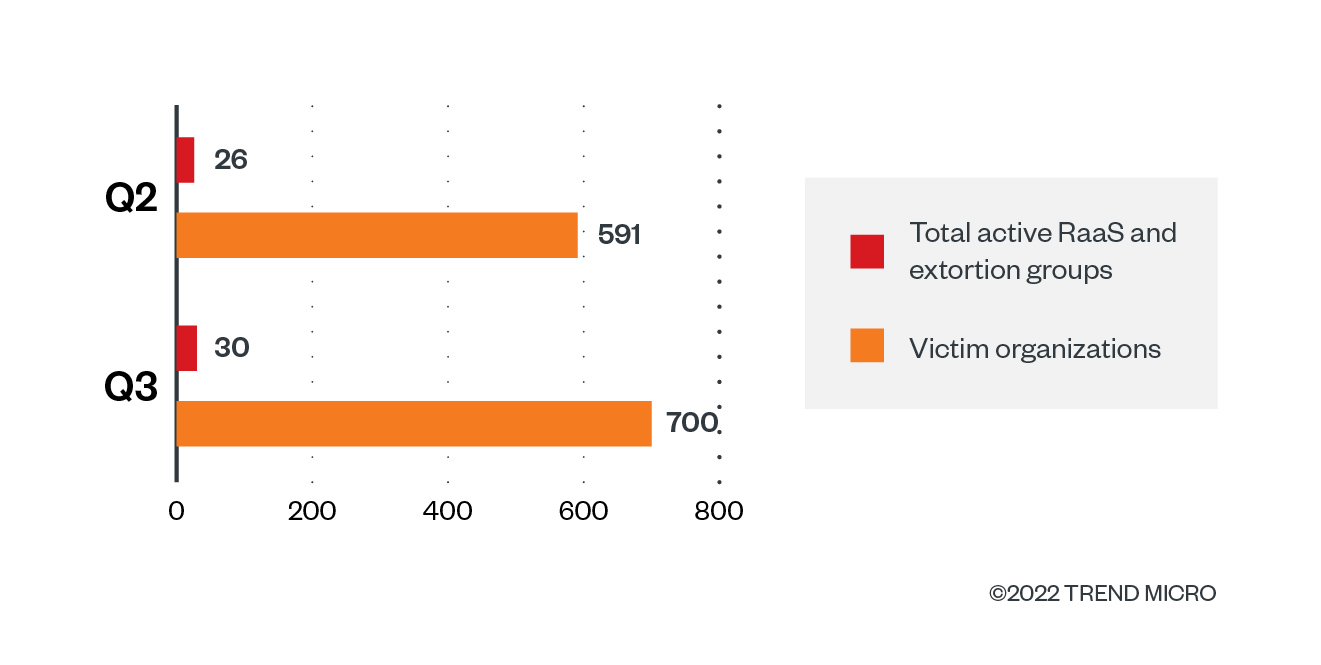

Der aktuelle Bericht basiert auf Daten (1. April bis zum 30. September 2022) von RaaS- und Erpresser-Gruppen, Trend Micros Open-Source Intelligence (OSINT)-Forschung und dem Trend Micro™ Smart Protection Network™. Die Ransomware-Erkennungen im dritten Quartal stiegen um 15,2 % gegenüber dem Vorquartal, während die Zahl der aktiven RaaS-Gruppen um 13,3 % zunahm. Ransomware-Akteure bevorzugten auch in Q2 und Q3 das Ransomware-as-a-Service (RaaS)-Modell, denn die Malware-Bereitstellung geht schneller und die Zahlungen sind höher. Damit setzten sie den in unserem Ransomware-Bericht für das erste Quartal des Jahres beschriebenen Trend fort.

Wir konnten im dritten Quartal insgesamt 4.138.110 Ransomware-Bedrohungen über Mail-, URL- und Dateiebenen erkennen und blockieren. Das sind 15,2 % mehr gegenüber den Erkennungen im zweiten Quartal.

Die Daten der Leak Sites der Ransomware-Gruppen zeigen, dass die Gesamtzahl der Ransomware-Opfer um 109 oder 18,4 % gegenüber Q2 höher liegt. Auch stieg die Gesamtzahl der aktiven RaaS- und RaaS-bezogenen Gruppen um 13,3 % gegenüber dem zweiten Quartal.

Prominente Ransomware-Akteure

Die meisten erfolgreichen Angriffe in Q2 und Q3 führten die bekannten RaaS-Betreiber LockBit, BlackCat, Black Basta und Karakurt durch.

Aus unseren Daten können wir ablesen, dass LockBit mit Ausnahme des Monats Juli durchgehend eine beträchtliche Anzahl von Angriffen startete, aber es lässt sich kein Muster erkennen. Das Gleiche gilt für BlackCat. Die Gruppe erreichte im Juli mit 395 Erkennungen ihren Höchststand. Die Erkennungen von Black Basta begannen im Mai und haben seither nicht aufgehört. Im August wurde mit 84 die höchste Zahl von Angriffsversuchen verzeichnet. Von der Karakurt-Gruppe wurden in den sechs Monaten keine Angriffsversuche festgestellt.

Die LockBit-Gruppe konnte ihre Position im RaaS-Bereich stärken, da sie ihre Malware-Funktionen häufig aktualisieren kann und ein starkes Partnerprogramm hat. Die Gruppe ist auch dafür bekannt, die Taktik der doppelten Erpressung einzusetzen. Ende Juni brachte LockBit die Version 3.0 auf den Markt, die als Verschleierung über eine Anti-Analyse-Technik verfügt. Ähnlich wie bei BlackCat ist für die Ausführung dieser Technik kein Passwort erforderlich.

Die Gruppe führte zeitgleich mit LockBit 3.0 auch ihr Bug-Bounty-Programm ein, eine neue Initiative im Bereich der Ransomware. DasProgramm ermutigt Cyberkriminelle, Berichte über Schwachstellen einzureichen, um die Operationen der Gruppe zu verbessern. Dafür kassieren sie eine Belohnung von 1.000 bis 1 Million Dollar.

Am 18. Juni 2022 wurde ein digitales Sicherheitsunternehmen, das Identitätsmanagement- und Authentifizierungsdienste für viele goße Kunden anbietet, darunter mehrere US-Regierungsbehörden, Opfer eines Angriffs von LockBit. Im August kam es zu einem interessanten Rollentausch, als der Angreifer Opfer von DDoS-Attacken wurde und seine Leak-Sites mehrmals abschalten musste. Weitere Aktivitäten der Gruppe umfasst der Originalbeitrag.

Von den in diesem Bericht besprochenen Ransomware-Banden hebt sich Karakurt (auch bekannt als Karakurt Lair und Karakurt Team) als die Gruppe ab, die auf Verschlüsselung verzichtet und stattdessen Datenexfiltration und Datenlecks zur Erpressung einsetzt. In einer gemeinsamen Empfehlung mehrerer US-Bundesbehörden, zu denen unter anderem das Federal Bureau of Investigation (FBI) und die Cybersecurity and Infrastructure Security Agency (CISA) gehören, wird die Öffentlichkeit vor der Gruppe gewarnt, die von Unternehmen in Nordamerika und Europa Millionen in Kryptowährung erpressen will.

Karakurt wurde erstmals im Juni 2021 als der Erpresserpartner der berüchtigten Gruppe Conti entdeckt. Es ist erwähnenswert, dass Contis Fähigkeit, von fehlgeschlagenen Ransomware-Angriffen auf Erpressungsschemata umzuschwenken, seine Agilität und unternehmerischen Fähigkeiten durch das Karakurt-Team offenbart. Weitere Einzelheiten zur Gruppe umfasst der Originalbeitrag.

Das Health Sector Cybersecurity Coordination Center (HC3) hat einen Analystenhinweis veröffentlicht, in dem Gesundheitsunternehmen und das öffentliche Gesundheitswesens vor der Ransomware-Gruppe Karakurt gewarnt werden. Im Hinweis heißt es, die Erpressergruppe stiehlt Informationen und droht die Daten zu versteigern oder zu veröffentlichen, wenn kein Lösegeld gezahlt wird. Es wird auch erwähnt, dass die Lösegeldzahlungen zwischen 25.000 Dollar und 13 Millionen Dollar in Bitcoin liegen. Weitere Einzelheiten zur Gruppe umfasst der Originalbeitrag.

BlackCat scheint langfristig gut gerüstet

BlackCat (auch bekannt als AlphaVM, AlphaV und ALPHV) wurde erstmals im November 2021 von Forschern des MalwareHunterTeams gemeldet und wurde schnell berühmt, da es sich um die erste große professionelle Ransomware-Familie handelt, die in der plattformübergreifenden Sprache Rust geschrieben ist, mit der Bedrohungsakteure problemlos maßgeschneiderte Malware für verschiedene Betriebssysteme wie Windows und Linux erstellen können. BlackCats Einsatz der dreifachen Erpressung hat der Gruppe auch einen deutlichen Wettbewerbsvorteil gegenüber anderen RaaS-Betreibern verschafft. Ransomware-Akteure, die dreifache Erpressung einsetzen, drohen nicht nur mit der Offenlegung der exfiltrierten Daten, sondern auch mit DDoS-Angriffen auf die Infrastruktur ihrer Opfer.

Eines der prominentesten Opfer war ein europäischer Staat Ende Mai. Berichten zufolge forderte die Gruppe 5 Millionen Dollar Lösegeld im Austausch für Software zur Entschlüsselung der gesperrten Computersysteme. Der Angriff führte zu einer massiven Unterbrechung der Behördendienste, da Tausende von Workstations kompromittiert wurden.

Der Start der öffentlichen Leak Site von BlackCat ist ein potenzieller Wendepunkt für RaaS-Operationen, da Leak Sites üblicherweise auf Tor-Sites gehostet werden, die die Sichtbarkeit der Daten für Opfer, Bedrohungsforscher und auch für andere Cyberkriminelle einschränken. Die Leak Site von BlackCat hingegen macht die gestohlenen Informationen für jedermann zugänglich und durchsuchbar und erhöht so den Druck auf die Opfer, auf die Forderungen der böswilligen Akteure einzugehen.

Des Weiteren ist bemerkenswert, dass laut dem FBI mehrere Entwickler und Geldwäscher von BlackCat Verbindungen zu BlackMatter und DarkSide haben, was darauf hindeutet, dass die Bande über beträchtliche Erfahrung und umfangreiche Netzwerke mit anderen RaaS-Betreibern verfügt.

Black Basta mit hoher Bedrohung

Black Basta hat sich durch den geschickten Einsatz von Doppelerpressungstaktiken und ein umfangreiches Angriffsarsenal mit Tools wie dem QakBot-Trojaner und dem PrintNightmare-Exploit schnell eine Nische auf dem RaaS-Markt geschaffen. Die Gruppe geht bei der Auswahl ihrer Opfer gezielter vor und hat bewiesen, dass sie das Geschäft fest im Griff haben. Dies zeigt sich daran, wie sie sich in Untergrundnetzwerke einklinken, um Zugang zu Unternehmensdaten zu erhalten, und daran, dass in jedem Black Basta-Build fest codierte eindeutige IDs vorhanden sind. Weitere Einzelheiten zur Gruppe umfasst der Originalbeitrag.

Kleine und mittelgroße Unternehmen am stärksten betroffen

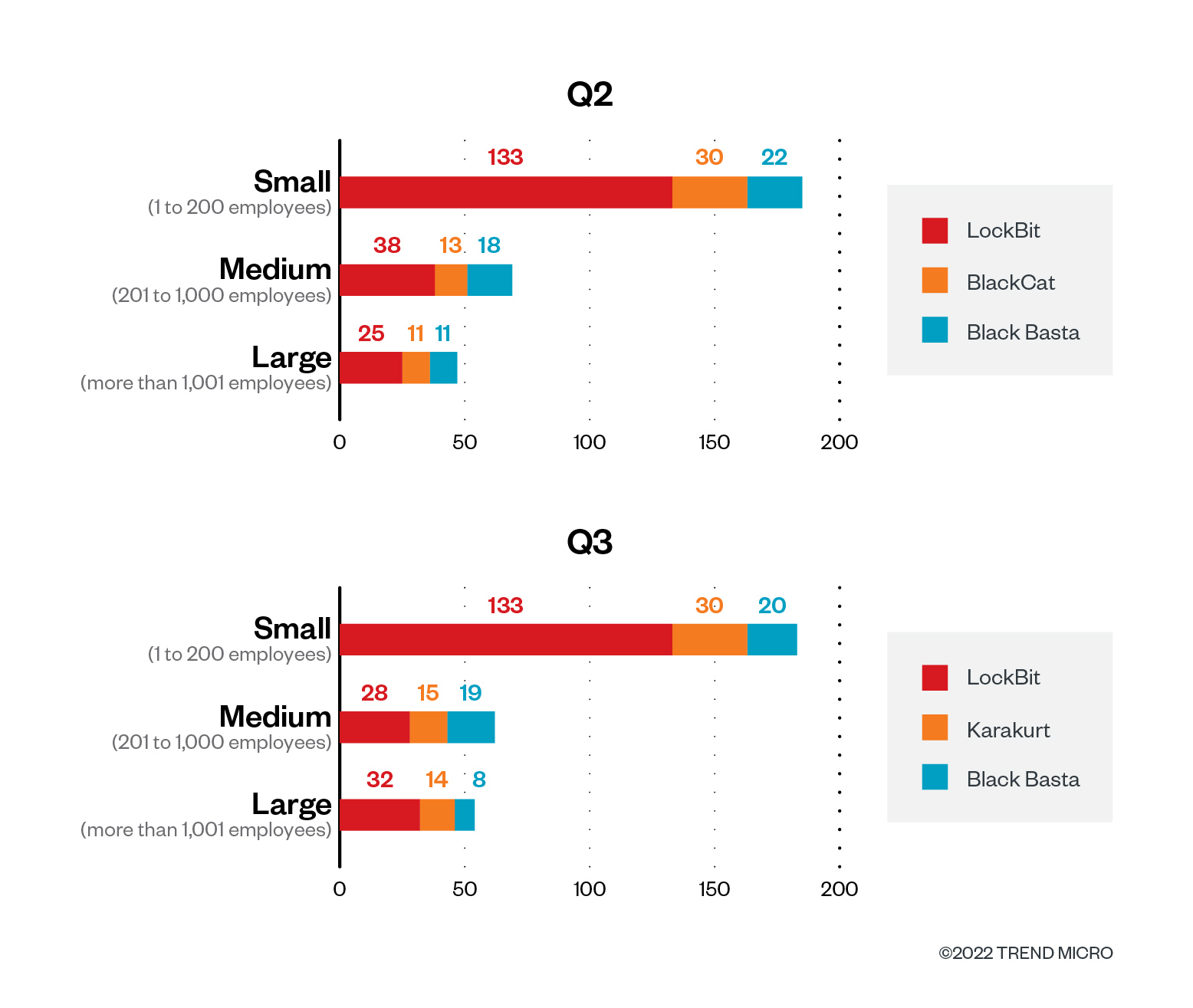

Ransomware-Akteure wissen, dass der gesamte Betrieb kleiner und mittlerer Unternehmen zum Stillstand kommen kann, wenn sie mit Cyberangriffen konfrontiert werden, da diese Unternehmen weniger IT-Sicherheitsressourcen haben, um auf Cyberangriffe zu reagieren.

Aus den Daten der LockBit-Leak-Site geht hervor, dass die Gruppe in erster Linie kleine Unternehmen (mit höchstens 200 Mitarbeitern) angreift, auf die im zweiten Quartal 64,6 % und im dritten Quartal 57,8 % der erfolgreichen Angriffe dieses Jahres entfielen, auf mittelgroße Unternehmen (mit 201 bis 1.000 Mitarbeitern) 18,4 % bzw. 12,2 %, während auf große Unternehmen (mit mehr als 1.000 Mitarbeitern) 12,1 % der Angriffe durchgeführt wurden.

Mehr als die Hälfte der erfolgreichen Angriffe von BlackCat im zweiten Quartal 2022 zielten auf kleine Unternehmen (55,6 %), gefolgt von mittelgroßen Unternehmen mit einem Anteil von 24,1 %. Große Unternehmen machten mit 20,4 % ein Fünftel der Gesamtzahl aus.

Karakurt zeigte auch für das dritte Quartal eine klare Präferenz für kleine und mittlere Unternehmen. Auf diese beiden Kategorien zusammen entfallen 78 % der gesamten Opferzahl, während Großunternehmen einen Anteil von 16 % an der Gesamtzahl haben.

Kleine Unternehmen machten im zweiten Quartal 43,1 % und im dritten Quartal 40 % der Opfer von Black Basta aus. Auf mittlere Unternehmen zielten dagegen 35,3 % im zweiten und 38 % der Angriffe im dritten Quartal. Großunternehmen machten im zweiten Quartal 21,6 % aus. Sie gingen im dritten Quartal auf 16 % zurück.

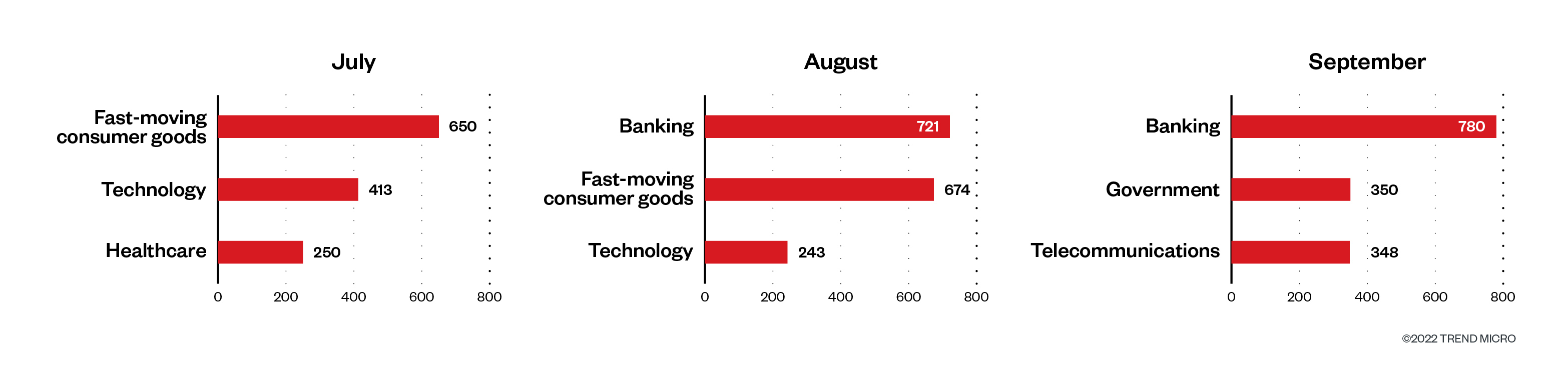

Konsumgüter- und Gesundheitsbranche bevorzugte Ziele

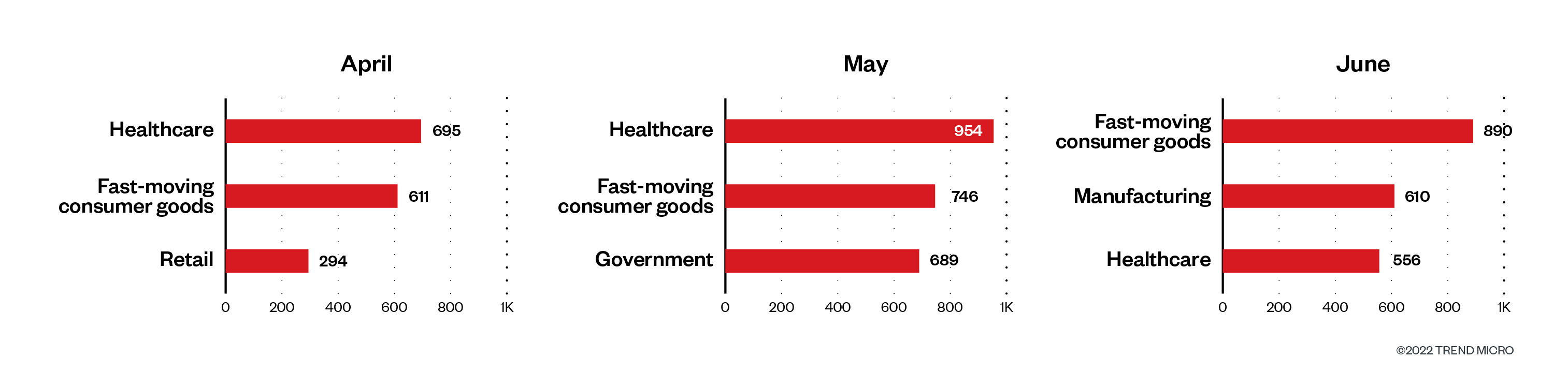

Die schnelllebige Konsumgüterindustrie und das Gesundheitswesen standen bei den Erkennungen von Ransomware-Dateien an erster. Es folgten Unternehmen aus der Fertigungsindustrie, dem öffentlichen Dienst und dem Einzelhandel.

Interessanterweise ergibt sich im dritten Quartal ein anderes Bild, da die Zahl der Erkennungen im Banken- und Technologiesektor stieg. Der Bankensektor stand im August und September an erster Stelle, während der Technologiesektor im Juli und August die zweit- bzw. dritthöchste Zahl an Erkennungen aufwies.

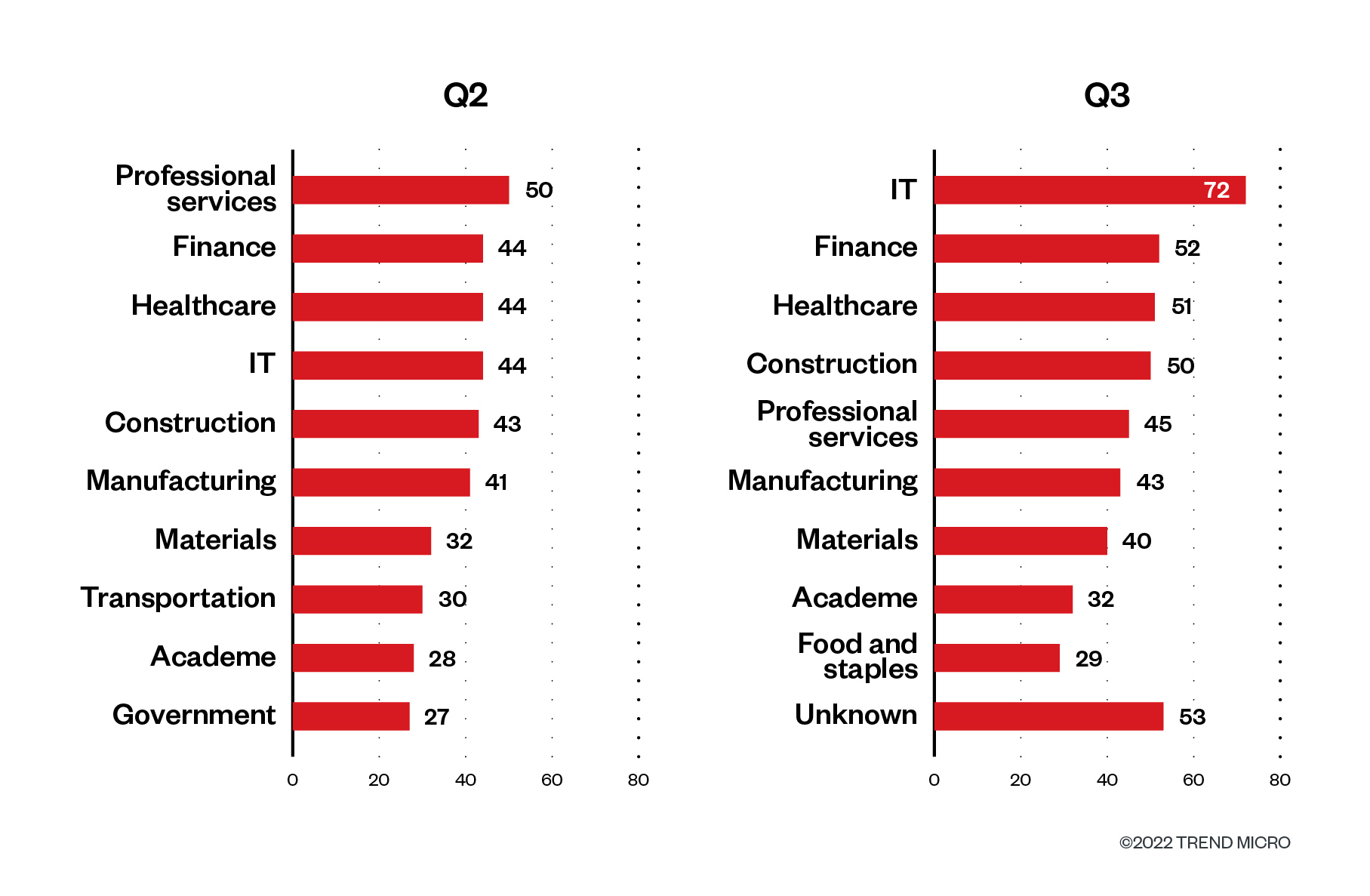

Unternehmen aus der IT, den Finanzen, dem Gesundheitswesen, dem Bauwesen und professionellen Dienstleistungen standen im zweiten und dritten Quartal auf der Top-Fünf-Liste. Auch schon vor der Pandemie gerieten die fünf am stärksten betroffenen Branchen ins Visier böswilliger Akteure als große Angriffsziele. Sie bieten aufgrund ihrer geschäftlichen Merkmale eine große Angriffsfläche, z. B.wegen der Anzahl ihrer weltweiten Niederlassungen, der vielen Mitarbeitern vor Ort und im Ausland sowie der Vielfalt der Dienstleistungen, die sie anbieten. Die RaaS-Betreiber gehen davon aus, dass die Wahrscheinlichkeit größerer Lösegeldsummen in diesen Branchen höher ist.

Die Daten der LockBit Leak Site zeigen für das zweite und dritte Quartal das Bauwesen, Gesundheitswesen, die IT, das verarbeitende Gewerbe, Lebensmittel und Grundnahrungsmittel sowie freiberufliche Dienstleistungen durchweg unter den Top 10 der LockBit-Opfer.

Von den erfolgreichen BlackCat-Angriffen entfielen 16,7 % auf die Finanzbranche, gefolgt von juristischen Dienstleistungen mit 13 %. Diese Branchen sind die gleichen wie bei LockBit. Die Zielbranchen von Karakurt für das dritte Quartal spiegeln die Top fünf der in Bild 6 gezeigten Gesamtliste wider. Die Auswertung der Leak-Site-Opfer ergab, dass sechs Unternehmen zur Dienstleistungsbranche gehörten, während das Gesundheitswesen, die IT-Branche, das Finanzwesen und das Baugewerbe jeweils fünf Unternehmen umfassten.

Als Black Basta im zweiten Quartal des Jahres aktiv wurde, gehörten Unternehmen aus der Baubranche zu den Opfern der Gruppe, die 16,7 % der Gesamtzahl der Erkennungen ausmachten. Die Auflistung der Opfer auf der Leak Site im dritten Quartal 2022 zeigt, dass mit Ausnahme des Transportwesens die vier anderen Branchen auf der jüngsten Liste dieselben waren, auf die die Gruppe im zweiten Quartal des Jahres abzielte.

Darüber hinaus deuten Berichte über den Linux-Build von Black Basta darauf hin, dass die Bande dazu neigt, entsprechende Unternehmen ins Visier zu nehmen, die aus Gründen der einfachen Geräteverwaltung und der effizienten Ressourcennutzung auf VMs umsteigen.

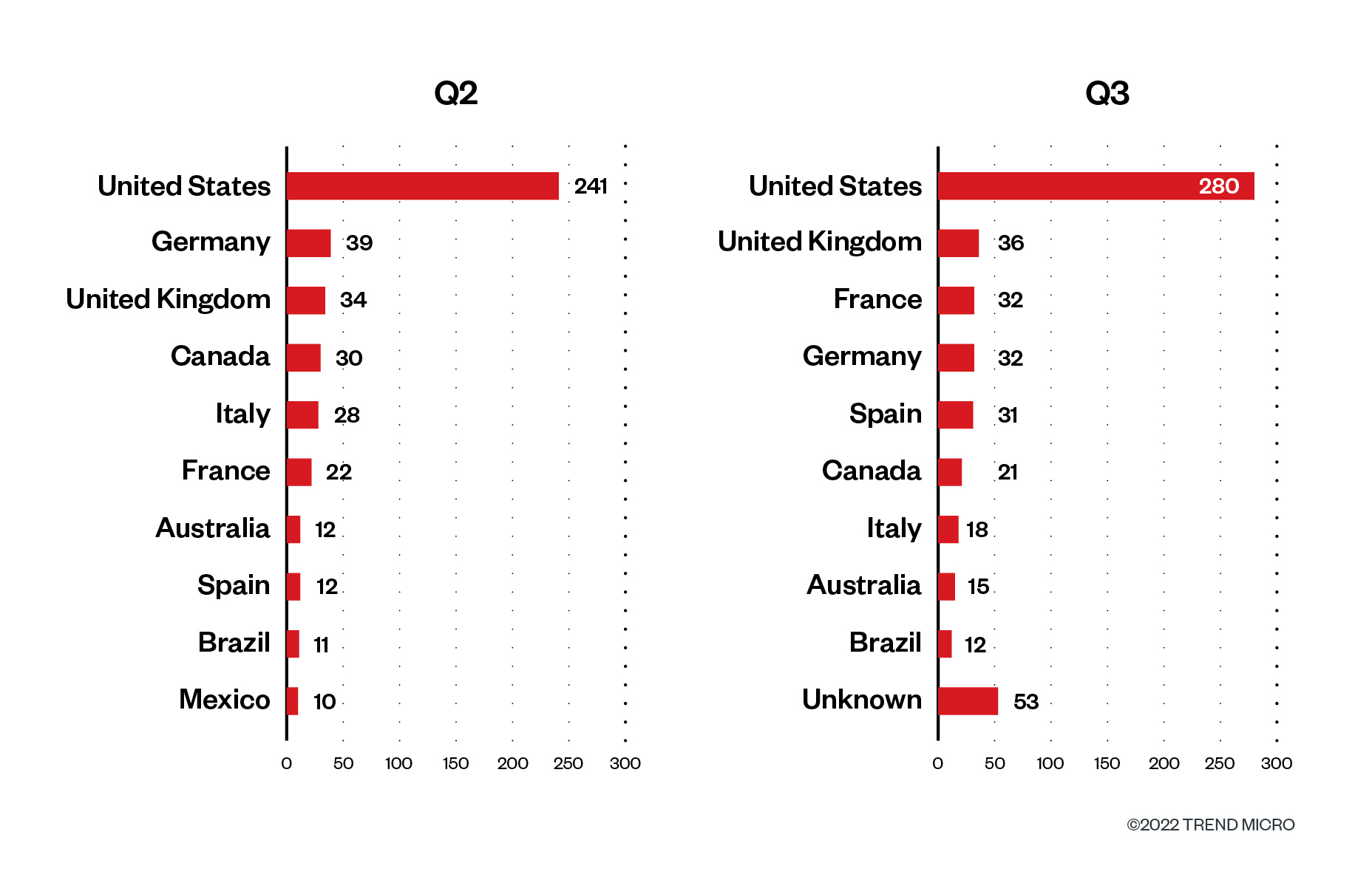

Nordamerika und Europa am stärksten betroffen

54,9 % der gesamten Opferzahl im zweiten Quartal und 52,8 % im dritten Quartal entfielen auf auf die USA. Ransomware-Angriffe trafen im selben Zeitraum auch eine beträchtliche Anzahl europäischer Länder.

Organisationen in Nordamerika und Europa dominierten die Opferliste von LockBit. Ein offensichtliches Muster aus den Daten der Leak Site ist, dass die USA und Europa jeweils ein Drittel der Gesamtzahl der LockBit-Opfer in dem betreffenden Zeitraum ausmachen.

Die Mehrheit der BlackCat-Opfer befindet sich in Nordamerika und macht 59,3 % der Gesamtzahl der erfolgreichen Angriffe im zweiten Quartal 2022 aus. Diese Zahl deutet auf einen Aufwärtstrend gegenüber dem ersten Quartal hin, da die Hälfte der BlackCat-Angriffe in diesem Zeitraum ebenfalls auf Unternehmen mit Sitz in den USA entfiel. Europäische Unternehmen machen 24,1 % der Gesamtzahl der Opfer aus, wobei einige wenige im asiatisch-pazifischen Raum, im Nahen Osten und in Lateinamerika zu finden sind.

Die Daten von Karakurts Leak Site bestätigen, dass der Ransomware-Akteur seine Angriffe auf Organisationen in Nordamerika konzentrierte, auf die 72,9 % der gesamten Opferzahl im dritten Quartal 2022 entfielen. Europa liegt mit 13,6 % der Gesamtzahl der Opfer an zweiter Stelle. Die Verbindung der Gruppe zu einem etablierten RaaS-Betreiber wie Conti deutet darauf hin, dass weitere Angriffe von ihr zu erwarten sind, da sie die fehlgeschlagenen Versuche von Conti, die Dateien der von ihr kompromittierten Systeme zu verschlüsseln, zu Geld machen will.

Die Zahl der Opfer von Black Basta in Nordamerika ist im dritten Quartal gestiegen, von 28 im zweiten auf 32, was 64 % der gesamten Opferzahl von 50 entspricht. Black Basta hat sein Netz auch auf europäische Gebiete ausgeweitet, wo im dritten Quartal ein Drittel der Gesamtopferzahl zu verzeichnen war, gegenüber 43,1 % der Gesamtopferzahl im zweiten Quartal.

Schutz von Unternehmen vor Ransomware-Angriffen

Böswillige Akteure haben ein großes Interesse daran, ihr Malware-Arsenal ständig aufzurüsten, sich immer raffiniertere Pläne auszudenken, um die Konkurrenz auszustechen und einen größeren Anteil am Gewinn zu ergattern. Daher ist eine proaktive Denkweise zur Minderung der Risiken von Ransomware-Angriffen von entscheidender Bedeutung. Wir empfehlen, die folgenden Best Practices:

- Aktivieren Sie eine mehrstufige Authentifizierung (MFA). Unternehmen sollten Richtlinien einführen, die von Mitarbeitern, die auf Unternehmensdaten zugreifen oder auf ihren Geräten speichern, die Aktivierung von MFA als zusätzlichen Schutz verlangen, um den unbefugten Zugriff auf sensible Informationen zu verhindern.

- Sichern Sie immer Ihre Daten. Unternehmen sollten die „3-2-1-Regel“ befolgen, um ihre wichtigen Dateien zu sichern: Erstellen Sie mindestens drei Sicherungskopien in zwei verschiedenen Dateiformaten, wobei eine dieser Kopien außerhalb des Unternehmens gelagert werden sollte.

- Halten Sie Ihre Systeme auf dem neuesten Stand. Unternehmen sollten alle ihre Anwendungen, Betriebssysteme und andere Software aktualisieren, sobald Anbieter und Entwickler Patches veröffentlichen.

- Überprüfen Sie Mails, bevor Sie sie öffnen. Böswillige Akteure setzen auf Mittel wie eingebettete Links oder ausführbare Downloads in Mails. Unternehmen sollten daher ihre Mitarbeiter schulen, damit sie sich solcher Methoden bewusst sind, um sie zu vermeiden.

- Befolgen Sie etablierte Sicherheits-Frameworks. Unternehmen können Cybersicherheitsstrategien auf der Grundlage der vom Center of Internet Security (CIS) und dem National Institute of Standards and Technology (NIST) erstellten Sicherheits-Frameworks entwickeln. Die dort beschriebenen Sicherheitsmaßnahmen und bewährten Verfahren können die Mitglieder des Sicherheitsteams eines Unternehmens bei der Entwicklung ihrer eigenen Pläne zur Abwehr von Bedrohungen anleiten.

Unternehmen können ihre Cybersicherheitsinfrastruktur durch mehrschichtige Erkennungs- und Reaktionslösungen stärken, die Ransomware-Bewegungen vorhersehen und darauf reagieren können. Trend Micro Vision One™ ist mit erweiterten Erkennungs- und Reaktionsfunktionen (XDR) ausgestattet, die Daten über mehrere Sicherheitsebenen hinweg sammeln und automatisch korrelieren - Mail, Endpunkte, Server, Cloud-Workloads und Netzwerke -, um Ransomware-Angriffe zu verhindern.

Unternehmen können auch auf Lösungen mit NDR-Funktionen (Network Detection and Response) setzen, die einen umfassenderen Einblick in ihren Netzwerkverkehr ermöglichen. Trend Micro Network One™ versorgt Sicherheitsteams mit den wichtigen Netzwerktelemetrien, die sie benötigen, um sich ein genaueres Bild von ihrer Umgebung zu machen, ihre Reaktion zu beschleunigen und zukünftige Angriffe abzuwehren.

Ergänzende Informationen bietet auch unser Whitepaper, das hier heruntergeladen werden kann.