Pawn Storm zielt auf Ukraine und Verbündete

In der jüngsten Pawn-Storm-Kampagne setzten die Angreifer Steganografie, Cloud-Missbrauch und E-Mail-basierte Backdoors gegen die ukrainische Verteidigungslieferkette ein. Es ging dabei nicht nur um Spionage, sondern auch um zerstörerische Operationen.

Wichtige Erkenntnisse:

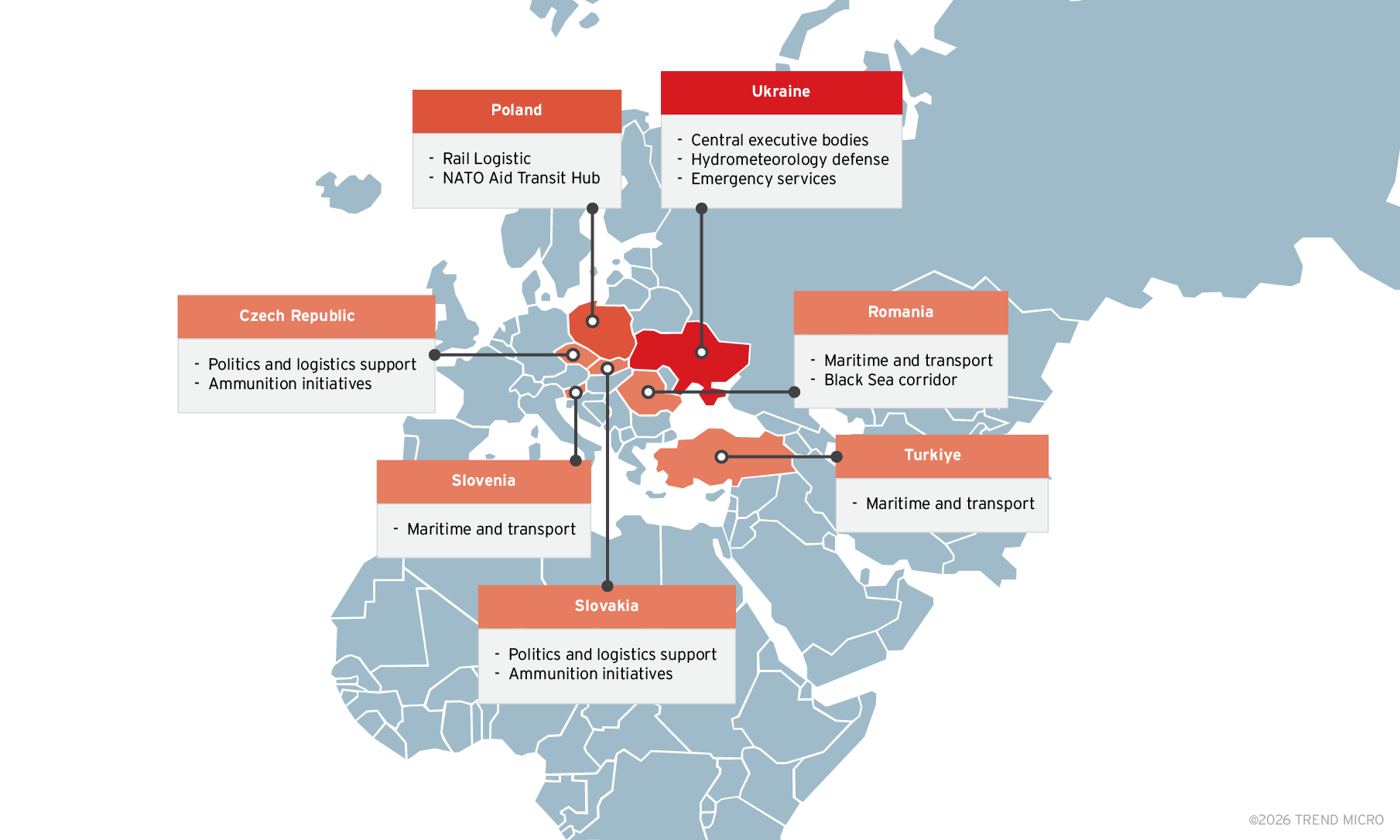

- Die russlandnahe Advanced Persistent Threat (APT)-Gruppe Pawn Storm nutzt PRISMEX, eine Sammlung miteinander verbundener Malware-Komponenten, um die Verteidigungslieferkette der Ukraine und ihrer Verbündeten, darunter die Tschechische Republik, Polen, Rumänien, die Slowakei, Slowenien und die Türkei, anzugreifen.

- PRISMEX kombiniert fortschrittliche Steganografie, das Hijacking des Component Object Model (COM) und den Missbrauch legitimer Cloud-Dienste für C&C.

- Pawn Storm nutzte aktiv mehrere Schwachstellen aus, darunter einen bestätigten Windows-Zero-Day (CVE-2026-21513).

- Vorbereitungen für die Infrastruktur bereits zwei Wochen vor der Veröffentlichung von CVE-2026-21509 deuten auf Vorabwissen hin.

- Es ging sowohl um Spionage- als auch potenzielle Sabotagefunktionen.

- Unternehmen sollten zum Schutz Risikomanagement-Richtlinien befolgen

Die russlandnahe Cyberspionagegruppe Pawn Storm(auch als APT28, Fancy Bear, UAC-0001 und Forest Blizzard bekannt) hat es in ihren jüngsten Kampagnen auf das operative Rückgrat der ukrainischen Verteidigung sowie auf die westliche Infrastruktur für humanitäre und militärische Hilfe abgesehen. Die Kampagnen, seit mindestens September 2025 aktiv, eskalierten im Januar 2026 und setzen die langanhaltenden dreisten Angriffe fort, die Pawn Storm seit 2014 gegen die Ukraine führt.

Diese Operation zeigt, dass die APT-Gruppe nach wie vor zu den aggressivsten mit Russland verbündeten Hackergruppen gehört. Sie unterstreicht zudem die Tatsache, dass Pawn Storm neu bekannt gewordene Schwachstellen ausnutzt und Zero-Day-Exploits rasch als Waffe einsetzt: Die Kampagne von Ende Januar 2026 missbrauchte die Microsoft-Office-Schwachstelle CVE-2026-21509, um Regierungsstellen, das Militär und kritische Infrastruktureinrichtungen in ganz Mittel- und Osteuropa anzugreifen. Die Vorbereitungen für die Infrastruktur der Kampagne hatten bereits zwei Wochen zuvor begonnen, was auf die Vorabkenntnisse der Gruppe über die Schwachstelle hindeutet.

Bei der Untersuchung dieser jüngsten Kampagnen fand TrendAI™ Research eine Reihe miteinander verbundener Malware-Komponenten, PRISMEX, benannt nach ihrer steganografischen Eigenschaft, die Payload über das gesamte Image zu verteilen. Sie besteht aus einem Dropper (PrismexDrop), einem Steganografie-Loader (PrismexLoader) und einem Covenant-Grunt-Implantat (PrismexStager).

Covenant ist ein Open Source-.NET Command-and-Control-Framework (C&C), und Grunts sind dessen Implant-Agenten, die sich durch dynamische Kompilierung und verschlüsselte C&C-Kommunikation auszeichnen. Diese Komponenten sind darauf ausgelegt, moderne Endpoint Detection and Response (EDR)-Systeme durch „dateilose“ Ausführung, fortschrittliche Steganografie und den Missbrauch legitimer Cloud-Dienste zu umgehen.

Wir gehen davon aus, dass die Kampagnen mit PrismexStager wahrscheinlich eine strategische Erweiterung des „NotDoor“-Ökosystems darstellen, wobei dessen vielfältige Infektionsketten nun auch die schnelle Ausnutzung neu bekannt gewordener Schwachstellen umfassen. Die Verwendung des Covenant-Frameworks für finale Payloads wurde bereits seit Mitte 2025 dokumentiert, doch diese aktuelle Angriffswelle zeichnet sich durch die rasche Integration von CVE-2026-21509 aus.

Die Analyse bestätigt technische Verbindungen zwischen den PRISMEX-Komponenten und früheren Pawn-Storm-Aktivitäten. Strategisch konzentriert sich diese jüngste Operation stark auf die ukrainische Verteidigungslieferkette. Dazu gehören militärische Verbündete, Anbieter von Wetterdaten, Verkehrsknotenpunkte und internationale Hilfskorridore, die für die ukrainische Verteidigung und humanitäre Einsätze unerlässlich sind.

Über diese Kampagne wurde auch von CERT-UA, Zscaler ThreatLabz und Synaptic Systems berichtet, wobei jede Organisation ergänzende Perspektiven auf die Bedrohung lieferte.

Entwicklung und Zeitachse der Kampagne

TrendAI™ Research hat die Aktivitäten von Pawn Storm über drei unterschiedliche, aber miteinander verbundene Kampagnen hinweg verfolgt, wobei jede auf der vorherigen Infrastruktur und den bisherigen Tools aufbaut. Diese Entwicklung zeigt die kontinuierliche Anpassung und Weiterentwicklung der Fähigkeiten des Angreifers.

Ausnutzung von Sicherheitslücken

Der Zeitplan deutet auf fortgeschrittene Kenntnisse mehreren Schwachstellen hin:

- CVE-2026-21509: Die Registrierung von Domains für WebDAV-Server begann am 12. Januar 2026, genau zwei Wochen vor der öffentlichen Bekanntgabe am 26. Januar. Der anfängliche Zugriffsvektor der PRISMEX-Kampagne basiert auf der Ausnutzung von CVE-2026-21509, einer Sicherheitslücke im Microsoft Office Object Linking and Embedding (OLE)-Mechanismus, die eine Umgehung von Sicherheitsfunktionen ermöglicht.

- CVE-2026-21513: Das LNK-Exploit-Beispiel erschien am 30. Januar 2026 auf VirusTotal, während der Patch von Microsoft erst am 10. Februar 2026 veröffentlicht wurde. Diese 11-tägige Lücke bestätigt die Zero-Day-Ausnutzung in freier Wildbahn

Dieses Muster lässt vermuten, dass Pawn Storm bereits vor der öffentlichen Bekanntgabe Zugang zu Details der Sicherheitslücke hatte. Alle technischen Einzelheiten dazu finden Sie im Originalbeitrag.

Angriffskette

- Zustellung: Spear-Phishing-E-Mails werden an bestimmte Personen mit Betreffzeilen wie „Hydrometeorologische Warnungen“, „Einladung zum militärischen Ausbildungsprogramm“ oder „Warnungen vor Waffenschmuggel“ versendet.

- Ausnutzung: Das angehängte bösartige RTF-Dokument löst beim Öffnen CVE-2026-21509 aus. Dadurch werden die OLE-Sicherheitsbeschränkungen umgangen und eine darin enthaltene bösartige Verknüpfungsdatei (.lnk) automatisch ausgeführt.

- Ausführung der LNK-Datei (mögliche Ausnutzung von CVE-2026-21513)

- Auswahl der Payloads: Der C&C-Server liefert eine von zwei primären Payload-Ketten: Pfad A (PRISMEX) oder Pfad B (MiniDoor-Kette, die von Zscaler ThreatLabz gemeldet wird).

Analyse der PRISMEX-Komponenten

Obwohl unsere Untersuchung nicht mit Sicherheit sagen kann, ob der Angreifer PRISMEX als einheitliches Framework entwickelt hat, konnten wir sehen, dass die Komponenten in zusammenhängenden Infektionsketten zusammenwirken, die darauf ausgelegt sind, moderne EDR-Systeme durch dateilose Ausführung, fortgeschrittene Steganografie und den Missbrauch legitimer Cloud-Dienste zu umgehen.

PRISMEX umfasst die folgenden Komponenten:

- PrismexSheet: Ein bösartiger Excel-Dropper mit VBA-Makros, der mithilfe von Steganografie-Techniken in die Datei selbst eingebettete Payloads extrahiert.

- PrismexDrop: Ein nativer Dropper, der die Umgebung für nachfolgende Phasen vorbereitet und durch COM-Hijacking Persistenz herstellt.

- PrismexLoader: Eine Proxy-DLL, die Payloads aus steganografischen PNG-Bildern mithilfe eines einzigartigen „Bit Plane Round Robin“-Algorithmus extrahiert.

- PrismexStager: Ein Covenant-Grunt-Stager, der den Filen.io-Cloudspeicher für C&C-Kommunikation missbraucht.

Eine detaillierte technische Beschreibung der einzelnen Komponenten sowie die Ablaufphasen des Angriffs beinhaltet der Originalbeitrag. Zudem gibt es eine Zusammenfassung der MITRE ATT&CK-Techniken, die in der Pawn-Storm-Kampagne verwendet wurden.

Viktimologie

Das Angriffsmuster der Kampagne offenbart die strategische Absicht, die Lieferkette und die operativen Planungsfähigkeiten der Ukraine und ihrer NATO-Partner zu kompromittieren. Diese Zielauswahl ist eine Fortsetzung früherer Kampagnen, bei denen Pawn Storm seine Persistenz in verwandten Organisationen wie Grenzpolizei, Militär, Parlament und einem meteorologischen Institut nutzte. Die Wahl dieser Absenderorganisationen erscheint strategisch: Empfänger in den Zielorganisationen würden Anhänge von solchen vertrauenswürdigen Quellen eher öffnen, insbesondere diejenigen, die an grenzüberschreitender Zusammenarbeit und militärischen Ausbildungsprogrammen beteiligt sind.

Ziele in der Ukraine sind zentrale Exekutivorgane, Hydrometeorologie, Verteidigung, Rettungsdienste. Die spezifischen Köder bestehen aus Dokumenten im Zusammenhang mit „hydrometeorologischen Zentren“ und „militärischen Ausbildungsprogrammen“.

Zuordnung der Urheberschaft

Auf der Grundlage technischer Artefakte, Infrastrukturüberschneidungen und der Opferstatistik schreibt TrendAI™ Research diese Kampagne mit hoher Sicherheit Pawn Storm zu. Diese Einschätzung wird durch Daten aus der Bedrohungssuche und interne Telemetriedaten erheblich gestützt, die die PRISMEX-Komponenten mit bestimmten früheren Operationen in Verbindung bringen, die von uns überwacht wurden.

Diese Zuordnung geschieht auf Basis des Frameworks zur Bedrohungszuordnung von TrendAI™, um Beobachtungen über vier voneinander abhängige Knotenpunkte (Angreifer, Fähigkeiten, Infrastruktur und Opfer) hinweg zu verankern, sowie ein evidenzbasiertes Bewertungssystem zur Messung der Aussagekraft jeder einzelnen Information und die Analyse zu überprüfen. Einzelheiten zur Analyse liefert der Originalbeitrag.

Da der geopolitische Konflikt zwischen den beteiligten Gebieten nun in sein fünftes Jahr geht, hat die statische Natur der Frontlinien die Bedeutung von unterstützenden Systemen erhöht: Genaue hydrometeorologische Daten sind entscheidend für den Einsatz von Drohnen, die Planung von Artillerietrajektorien und die Beurteilung der Befahrbarkeit des Geländes während der Schlammzeit. Die Kompromittierung des nationalen hydrometeorologischen Dienstes liefert Einblicke in die Fähigkeit der Ukraine, offensive Manöver in bestimmten Zeitfenstern durchzuführen. Angriffe auf die polnische Eisenbahninfrastruktur und rumänische/slowenische Transportunternehmen deuten auf die Absicht hin, den Fluss westlicher Güter in die Ukraine zu erfassen, zu verfolgen und möglicherweise zu sabotieren. Angriffe auf Hilfsorganisationen könnten dazu dienen, Informationen über westliche Hilfsmaßnahmen zu sammeln und den Fluss humanitärer Hilfe zu stören.

Potenzial für zerstörerische Operationen

Der Einsatz des Post-Exploitation-Frameworks „Covenant Grunt“ deutet auf die Absicht hin, sich innerhalb kompromittierter Netzwerke lateral zu bewegen. Der Zugriff auf ein Eisenbahnlogistiknetzwerk oder einen nationalen Wetterdienst könnte nicht nur zum Datendiebstahl genutzt werden, sondern auch als Brückenkopf für zerstörerische Angriffe (das Löschen von Servern oder das Fälschen von Daten). Diese doppelte Fähigkeit bestätigt, dass diese Kampagnen sowohl Spionage- als auch Sabotagezwecken dienen können.

Fazit

Die PRISMEX-Komponenten stellen eine leistungsfähige Ergänzung des Arsenals von Pawn Storm dar. Durch die Kombination von Zero Day-Exploits (CVE-2026-21513) mit der raschen Ausnutzung neu bekannt gewordener Schwachstellen (CVE-2026-21509), einer funktionierenden Cloud-Infrastruktur und einzigartiger Steganografie hat der Akteur seine anhaltende Fähigkeit zur Weiterentwicklung unter Beweis gestellt. Der strategische Fokus auf die Angriffe auf Lieferketten, Wetterdienste und humanitäre Korridore, die die Ukraine unterstützen, stellt eine Verlagerung hin zu operativen Störungen dar, die möglicherweise auf noch zerstörerischere Aktivitäten hindeuten.

Sofortige Abhilfemaßnahmen

- Patching: Priorisieren Sie unverzüglich die Behebung sowohl von CVE-2026-21509 als auch von CVE-2026-21513 in der gesamten Infrastruktur. Stellen Sie sicher, dass Microsoft Office und Windows auf die neuesten Builds aktualisiert sind.

- Netzwerksperrung: Überprüfen und beschränken Sie den Zugriff auf nicht geschäftsnotwendige Cloud-Speicherdienste an der Perimeter-Firewall und am Web-Proxy. Unternehmen sollten eine Whitelist mit zugelassenen Cloud-Speicherplattformen führen und nicht autorisierte Filesharing-Dienste blockieren, für die keine nachgewiesene geschäftliche Rechtfertigung vorliegt.

- Reduzierung der Angriffsfläche: Deaktivieren Sie das COM-Objekt „Shell.Explorer.1“ über Registrierungsschlüssel, falls ein Patch nicht sofort verfügbar ist.

- Makro-Einschränkungen: Setzen Sie Richtlinien durch, die die Ausführung von Makros für Office-Dateien aus dem Internet (Mark of the Web) blockieren.

- Registrierung: Überprüfen Sie HKCU\Software\Classes\CLSID auf benutzerregistrierte COM-Objekte, die auf %PROGRAMDATA% oder %TEMP% verweisen.

- CLR-Überwachung: Achten Sie auf ungewöhnliche CLR-Initialisierungsmuster in nicht-.NET-nativen Prozessen, insbesondere wenn explorer.exe unerwartet clr.dll oder mscorlib.dll lädt.

- ETW-Protokollierung: Aktivieren Sie den ETW-Anbieter „Microsoft-Windows-DotNETRuntime“, um das Laden von Assemblies aus Byte-Arrays anstelle von Dateipfaden zu erkennen.

E-Mail-Sicherheit

- Implementieren Sie eine strenge Filterung für Anhänge für RTF-Dokumente.

- Aktivieren Sie die erweiterte Protokollierung für die Ausführung von Outlook-VBA-Makros.

- Überwachen Sie auf ungewöhnliche Muster beim Löschen von E-Mails (schnelles Verschieben in den Ordner „Gelöschte Objekte“, gefolgt von einer endgültigen Löschung).

- Überprüfen Sie Outlook-VBA-Projekte auf unbefugte Änderungen.

Weitere technische Maßnahmen zur Erkennung und Suche sowie für eine proaktive Sicherheit mit TrendAI Vision One™ finden Sie ebenfalls im Originalbeitrag.