Cyberbedrohungen

Absicherung von 5G-Unternehmensnetzwerken

Sicherheit sollte für Unternehmen, die 5G-Netze nutzen, ein Hauptanliegen sein. Dies kann durch die Einrichtung einer End-to-End-Sicherheit für die 5G-Diensteplattform und ihre Integration mit anderen Technologien erreicht werden.

von Trend Micro

5G bringt Unternehmen zahlreiche Vorteile durch Skalierbarkeit, Geschwindigkeit und Konnektivität. Doch genau diese Funktionen können den Schaden, den Bedrohungen anrichten, wenn sie in Systeme eindringen, noch vergrößern. Sicherheit sollte für Unternehmen, die 5G-Netzwerke nutzen, ein Hauptanliegen sein. Eine oft zitierte Zeile aus Spiderman, „Aus großer Kraft folgt große Verantwortung“, gilt auch für die Sicherung von Technologien: Je größer der Wirkungsgrad und die „Kraft“ etwa der 5G-Unternehmensnetze sind, desto größer ist die Verantwortung, sie zu schützen. Denn Bedrohungen könnten zu massiven DDoS-Angriffen (Distributed Denial of Service), Service-Hijacking, Eingriffen in die Privatsphäre und sogar zum völligen Ausschalten von Betriebsabläufen führen. Entgegen landläufiger Meinungen sind auch 5G-Netzwerke nicht immun gegen Bedrohungen.

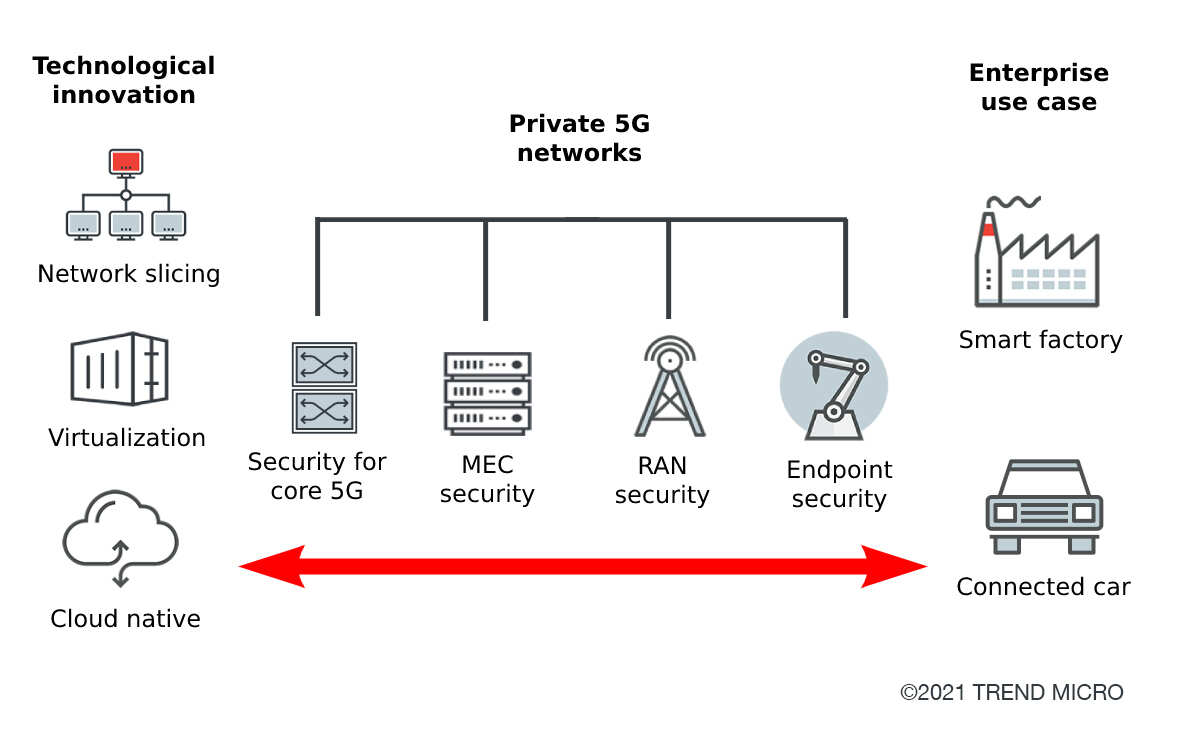

Die Sicherheit sollte daher für Unternehmen, die 5G-Netze nutzen, ein Hauptanliegen sein. Dies kann durch die Einrichtung einer End-to-End-Sicherheit für die 5G-Diensteplattform und ihre Integration mit anderen Technologien, dem gesamten Unternehmensnetz und den Elementen, die die 5G-Verbindung nutzen, erreicht werden.

Eine Vielzahl von Technologien kann mit 5G in Unternehmen einhergehen: Network Slicing, offene API, DevOps, Automatisierung, native Cloud, Basisvirtualisierung, Microservices und maschinelles Lernen sind nur einige Beispiele. Aber gerade die Verbindungen mit diesen und anderen Technologien können das Netzwerk auch unwissentlich weiteren Bedrohungen aussetzen. Mit dem Ziel, diese Technologien sicher in 5G zu integrieren, sollten Unternehmen einen Bereitstellungsprozess einrichten, der Sicherheitsanforderungen als Antwort auf ihre inhärenten Merkmale identifiziert, wie z. B. ihren Service Provider, Anbieter, Konfigurationen, Sicherheitsmaßnahmen und ihre Umgebung.

Durch Network Slicing können Unternehmen beispielsweise eine Mikrosegmentierung auf Netzwerkebene vornehmen. Dies bietet hybride (private/öffentliche 5G) Konzepte der Netzisolierung oder Netzseparation für Anwendungsfälle wie die im Gesundheitswesen, IoT und Connected Cars. Hier ist es notwendig, Sicherheitsmaßnahmen und Kontrollmechanismen wie IT/OT Clean Pipes und anwendungsbasierte Sicherheit zu berücksichtigen, die für die jeweilige Anwendung spezifisch sind.

Neben den Technologien im Zusammenhang mit 5G ist es natürlich auch wichtig, die Elemente innerhalb des Netzes selbst zu sichern. Nachfolgend einige dieser Komponenten und die entsprechenden dringenden Sicherheitsüberlegungen aufgeführt.

Sicherheit für Basis-Services

Man kann sagen, dass die Grundlage der Sicherheit von 5G-Basisdiensten der Schutz der Virtualisierungsinfrastruktur und der technologischen Innovation ist. Zusätzlich zu den zugrundeliegenden Sicherheitsmechanismen müssen Unternehmen auch die Bedeutung des täglichen Betriebs aus der Sicherheitsperspektive betrachten, da die Basisdienste 5G-Kontroll- und Managementelemente steuern.

Zu den Sicherheitsüberlegungen für diese gehören die Zoneneinteilung für Kommunikationskontrollmechanismen, die Integration mit Security Operations Centers (SOCs) und die Durchführung des Machbarkeitskonzepts der Sicherheitsfunktionen.

Sicherheit für Multiaccess Edge Computing

MEC beinhaltet die Verlagerung von Services und Funktionen an den Edge des Netzwerks. Virtuelle Maschinen (VMs) helfen dabei, jeden MEC-Dienst am Laufen zu halten. Für diese VM-Konfigurationen ist die Basissicherheit nicht zu umgehen. Zu den weiteren Überlegungen gehört die Implementierung starker Sicherheitskontrollmaßnahmen für die Koordinierung und Trennung der einzelnen Dienste, die sich aus der genauen Kenntnis des jeweiligen geschäftlichen Anwendungsfalls ergeben.

Die Gesundheitsbranche benötigt beispielsweise privates 5G, da die Anwendungsfälle in Krankenhäusern tiefgreifende medizinische Analysen erfordern und die von medizinischen Geräten gescannten Daten müssen automatisch optimiert und an die Computer der medizinischen Fachkräfte weitergeleitet werden. In diesem Bereich sind personenbezogene Gesundheitsdaten, die in der Regel das Ziel von Cyberkriminellen sind, am schutzbedürftigsten. Diese Situation erfordert eine strenge Sicherheitsimplementierung, die sich von der bloßen Segmentierung bei anderen gängigen Diensten unterscheidet.

Sicherheit für Radio Access Network

Das Funkzugangsnetz (RAN) stellt Funkverbindungen bereit, die Endpunkte und Geräte mit Netzen (z. B. 5G-Netzen) verbinden. Die Offenheit der O-RAN-Architektur (Open Radio Access Network), die darauf abzielt, Interoperabilitätsstandards für RAN zu etablieren, beschleunigt die Transformation der 5G-Funkzugangsnetzbranche hin zu offenen, intelligenten, virtualisierten und vollständig interoperablen RANs.

Die Nutzung von O-RAN-Lösungen zum Aufbau von RANs birgt jedoch auch Cyberrisiken für Unternehmen. Die entkoppelte Funkeinheit (RU), die verteilte Einheit (DU) und die zentralisierte Einheit (CU) könnten über Open-Source-Plattformen entwickelt werden, die Schwachstellen aufweisen, die von Cyberkriminellen ausgenutzt werden könnten. Daher ist das Schwachstellenmanagement bei der Nutzung von Open-Source-Plattformen und bei der allgemeinen RAN-Sicherheit von entscheidender Bedeutung.

Endpoint-Sicherheit

Zu den Endpunkten gehören Drohnen, Kräne und verschiedene Sensoren in Fabriken. Dafür sind Sicherheitsüberlegungen erforderlich, um den Missbrauch von Endgeräten zu verhindern und zu bekämpfen. Zudem müssen Gegenmaßnahmen gegen den Missbrauch von funkvernetzten Endgeräten erwogen werden, die neue Kennungen verwenden.

Ein Beispiel für einen solchen Missbrauch ist das SIM-Swapping, bei dem ein Angreifer die SIM-Karte des Endgeräts in sein eigenes Gerät einbaut und es nutzt, um ins Unternehmensnetz einzudringen, Schwachstellen zu finden und zu identifizieren oder andere Geräte anzugreifen.

Absichern von 5G-Verbindungen in Anwendungen

Die Umsetzung der 5G-Sicherheit in Unternehmen erfordert neben dem Verständnis der technischen Merkmale auch ein Wissen darüber, wie die Netzwerke in Unternehmenssystemen genutzt werden. Zu den Bereichen, in denen 5G in Unternehmen häufig eingesetzt wird, gehören Smart Factories und Smart Cars.

Cyberrisiken in Smart Factories

5G-Konnektivität bietet Smart Factories verschiedene Vorteile. So kann die drahtlose Verbindung, die 5G für Produktionsanlagen bietet, den Verkabelungsaufwand erheblich reduzieren. Leitungen lassen sich somit schnell und einfach verlegen und umorganisieren, sodass die Anlagenauslastung verbessert wird.

In einer solchen Umgebung muss das geistige Eigentum und andere sensible Informationen ebenso geschützt werden wie der Betrieb der Produktionsanlagen. Die unsicheren Verbindungen zwischen IT und OT machen die Systeme jedoch anfällig für Bedrohungen mit schwerwiegenden Folgen:

- Laterale Infektion von Informationssystemen, die von der IT auf die OT übergreifen kann.

- Eindringen von Schadsoftware von PCs oder Wechsellaufwerken in SCADA-Systeme (Supervisory Control and Data Acquisition).

- Laterale Infektion durch andere Geräte, die verschiedene Komponenten des Smart-Factory-Systems beeinträchtigen können.

- Unbefugter Zugriff und Angriffe auf Schwachstellen in der Cloud.

Cyberrisiken für Connected Cars

Connected Cars profitieren eine Menge von 5G-Netzwerken, denn sie erhalten schnellere Verbindungen zwischen den Fahrzeugen, Geräten und Netzwerken. Aber auch hier sind Sicherheitsüberlegungen notwendig:

- Direkte Angriffe auf Endpunkte über einen Nahbereich-Zugang oder bösartige Netzwerke

- Angriffe auf legitime Netzwerke

- Angriffe von mobilen Geräten aus

- Angriffe von Backend-Komponenten aus, wie As Over-the-Air (OTA)-Servern, Telematik-Servern und App Stores

- Angriffe von Systemen Drittanbieter aus, wie etwa Intelligent Transport Systems (ITSs), Vehicle-to-Everything (V2X)-Systeme, Karten- und Webserver.

Fazit

Auf den ersten Blick scheinen die Sicherheitsaspekte für 5G-Sicherheit in Unternehmen nicht sehr umfangreich, oder sind vielleicht sogar überhaupt nicht ersichtlich. Doch bei näherer Betrachtung gibt es tatsächlich eine Menge Elemente zu berücksichtigen.

Die Einführung von 5G in einem Unternehmen, selbst wenn sie in einer Air-Gapped-Umgebung erfolgt, bringt viele Herausforderungen mit sich. Das Infosec-Team muss eine ganzheitliche Überprüfung durchführen, um zu checken, ob die vorhandenen IT/OT-Sicherheitslösungen die neuen Risiken abdecken können. Unternehmen teilen sich die Verantwortung für die 5G-Sicherheit mit dem Telekommunikationsdienstleister.

Sicherheitslösungen für 5G sind ebenfalls unerlässlich. So bietet etwa Trend Micro™; Mobile Network Security (TMMNS) umfassende Transparenz, gründliche Erkennung und schnelle Reaktion, um die End-to-End-Sicherheit für 5G und seine Anwendungen zu gewährleisten