Originalartikel von David Fiser, Alfredo Oliveira

Unix-Programmierer nutzen Shell Skripts generell als einfache Möglichkeit mehrere Linux-Befehle aus einer einzigen Datei heraus auszuführen. Viele tun dies als Teil einer gewöhnlichen betrieblichen Workload, bei der Dateien manipuliert, Programme ausgeführt werden und Text gedruckt wird.

Ein Shell-Interpreter steht in jeder Unix-Maschine zur Verfügung und ist daher auch für böswillige Akteure ein interessantes und dynamisches Werkzeug für ihre Zwecke. Trend Micro hat bereits über Payloads berichtet, die über Shell Skripts falsch konfigurierte Redis-Instanzen missbrauchen, Docker-APIs exponieren oder konkurrierende Kryptowährungs-Miner entfernen. Dieser Beitrag stellt dar, wie Cyberkriminelle Shell Skripts verändert haben und wie sie bei der Entwicklung von Malware-Payloads in bösartigen Routinen eingesetzt werden können.

Änderungen an den Befehls- und Programmiertechniken

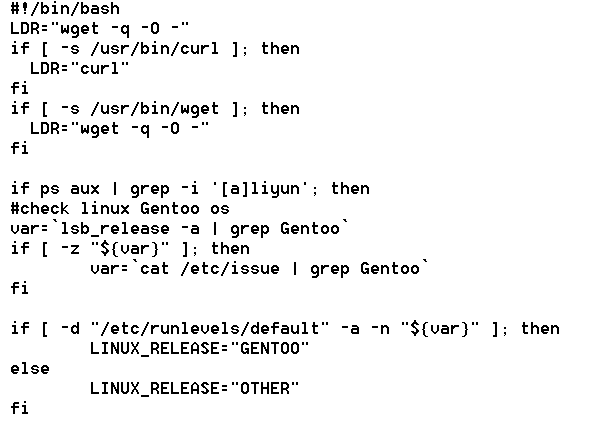

Die Technik des Missbrauchs von Befehlszeilen-Interpreter ist nicht neu und kommt in der kriminellen Praxis häufig vor. Doch beobachten die Sicherheitsforscher immer weitere Änderungen an den Skritps. Früher waren Shell Skripts eine relativ klare Kombination einfacher Befehle mit klaren Links, die direkt in die Payload eingefügt waren. Doch mit der Weiterentwicklung der Bedrohungen nutzen die Akteure fortgeschrittene Befehls- und Programmiertechniken.

Einfache Text-Links werden durch Base64-kodierten Text ersetzt, wobei es sich bei einigen Code-Teilen um heruntergeladene oder kodierte Payloads handelt. Damit sollen die direkten Payload-Links versteckt, Sicherheitsregeln für die Identifizierung umgangen und die Analyse erschwert werden. Der kodierte Text wird mithilfe von Base64 dekodiert und an einen Bash Shell-Interpreter weitergegeben, der das Skript ausführt.

Wurden früher die Befehle unabhängig von dem auf dem Server laufenden Zieldienst ausgeführt, so ist das Skript mittlerweile in der Lage zu prüfen, ob der Dienst läuft oder nicht, und einen Teil der CPU-Zeit für seine Payloads abzuzweigen. Es kann zusammen mit neueren Versionen ausgeführt werden, die ebenfalls mit Base64 kodiert sind, und ist auch in der Lage, Variablen für bestimmte Links ersetzen.

Die Sicherheitsforscher stellten auch eine Änderung bei der Nutzung von Pastebin zum Speichern von Skript-Teilen fest, so etwa bei der URL. Weitere technische Einzelheiten beinhaltet der Originalbeitrag.

Fazit

Böswillige Akteure verbessern und optimieren unablässig ihre Routinen und Techniken, wie z.B. die Fähigkeit, Payloads zu verschleiern und weiterzugeben. Um ihre Gewinne zu maximieren und den verbesserten Erkennungs- und Eindämmungstechnologien zu entgehen, setzen Cyberkriminelle auch bereits für andere Betriebssysteme dokumentierte und entdeckte Techniken ein oder kombinieren sie mit neuen. Während einige der Techniken bereits in zuvor beobachteten Malware-Routinen oder Umgebungen eingesetzt wurden, sind diese für Shell Skripts und Malware-Familien ziemlich neu.

Es ist noch recht früh, um zu erklären, dass diese Techniken ausgefeiltere Linux-Verschleierungen bedeuten. Diese Entwicklung der Shell Skripts, um sie zur Auslieferung von Payloads zu verwenden, sollte zu mehr Vorsicht führen. Darüber hinaus können Forscher davon ausgehen, dass Klartext weniger verbreitet sein wird; sie werden für eine vollständige Analyse mehrere Schichten gleichzeitig entschlüsseln müssen.

Trend Micro-Lösungen

Trend Micro-Lösungen mit XGen™; Security, wie ServerProtect for Linux und Trend Micro Network Defense können zugehörige bösartige Dateien und URLs erkennen und somit die Systeme der Nutzer schützen. Trend Micro Smart Protection Suites und Trend Micro Worry-Free™; Business Security setzen auf Fähigkeiten zur Verhaltensüberwachung und können so zusätzlich gegen diese Arten von Bedrohung schützen.