Проактивный поиск угроз (threat hunting) — это процесс упреждающего обнаружения угроз, которые обходят имеющиеся инструменты безопасности. Он включает анализ данных, разработку гипотез и изучение паттернов для выявления подозрительной активности до того, как будет причинен вред.

Содержание

Что такое проактивный поиск угроз?

Проактивный поиск угроз помогает действовать на упреждение, выявляя угрозы, не замеченные автоматизированными средствами обнаружения. Мы не ждем оповещений, а активно ищем подозрительное поведение, слабые сигналы или аномалии, которые могут указывать на присутствие злоумышленника в среде.

Предполагается, что утечки могут происходить и происходят даже в хорошо защищенных средах. Специалисты по проактивному поиску угроз анализируют телеметрию на конечных точках, в сетях, профилях и облачных сервисах в попытках обнаружить вредоносную активность, которая маскируется под обычную работу. Например, несанкционированное использование учетных данных, LotL-атаки, горизонтальное распространение и механизмы закрепления, которые не провоцируют традиционные оповещения.

В отличие от автоматизированного обнаружения, проактивный поиск угроз требует участия аналитика, опирающегося на данные. Со временем эффективный проактивный поиск угроз сокращает время пребывания злоумышленников в сети, улучшает логику обнаружения и укрепляет общий уровень безопасности, поскольку результаты анализа затем интегрируются в операции SOC и методы обнаружения.

Важность проактивного поиска угроз

Злоумышленники все успешнее уклоняются от попыток их обнаружения. Они используют такие методы, как бесфайловые вредоносные программы, инструменты удаленного доступа и применение настоящих учетных данных, чтобы их действия сложно было отличить от законных. Традиционные системы безопасности часто не считают такую активность опасной.

Если полагаться только на оповещения, можно упустить важное. Проактивный поиск угроз решает эту проблему, выявляя угрозы на ранней стадии, часто до появления четких индикаторов. В отличие от реактивных методов, основанных на предупреждениях, проактивный поиск угроз сосредоточен на скрытых постоянных угрозах, на которые автоматизированные механизмы защиты могут не срабатывать.

В результате проактивный поиск угроз сокращает время пребывания злоумышленников в системе, ограничивает ущерб и помогает организациям реагировать быстрее. Не зря число организаций, использующих формальные методы проактивного поиска угроз, выросло до 64% в 2024 году, согласно соответствующему опросу SANS.

Проактивный поиск угроз и реагирование на инциденты

Проактивный поиск угроз и реагирование на инциденты служат разным целям:

Проактивный поиск угроз подразумевает действие на упреждение. Мы ищем признаки потенциальной компрометации на основе предположений или слабых сигналов.

Реагирование на инцидент начинается уже после того, как мы обнаружили угрозу. Оно направлено на сдерживание, расследование и восстановление.

Они могут применяться совместно, но на разных этапах. Например, проактивный поиск помогает выявить инциденты до того, как сработают оповещение, что позволяет раньше принять меры. Когда возникает проблема, не замеченная при проактивном поиске, применяется план реагирования на инциденты.

Проактивный поиск и аналитика угроз

Аналитика угроз предоставляет контекст безопасности. Сюда входят данные об известных угрозах, таких как программы-вымогатели или модификации вредоносных программ.

Проактивный поиск угроз позволяет применить эту информацию к рабочим средам. В ходе него специалисты ищут признаки подобного поведения в организации.

Это отдельные, но подкрепляющие друг друга методики. Зрелые команды SOC используют аналитику угроз для проактивного поиска, а проактивный поиск, в свою очередь, помогает выявлять новые угрозы, информацию о которых можно передать на платформу аналитики.

Методологии проактивного поиска угроз

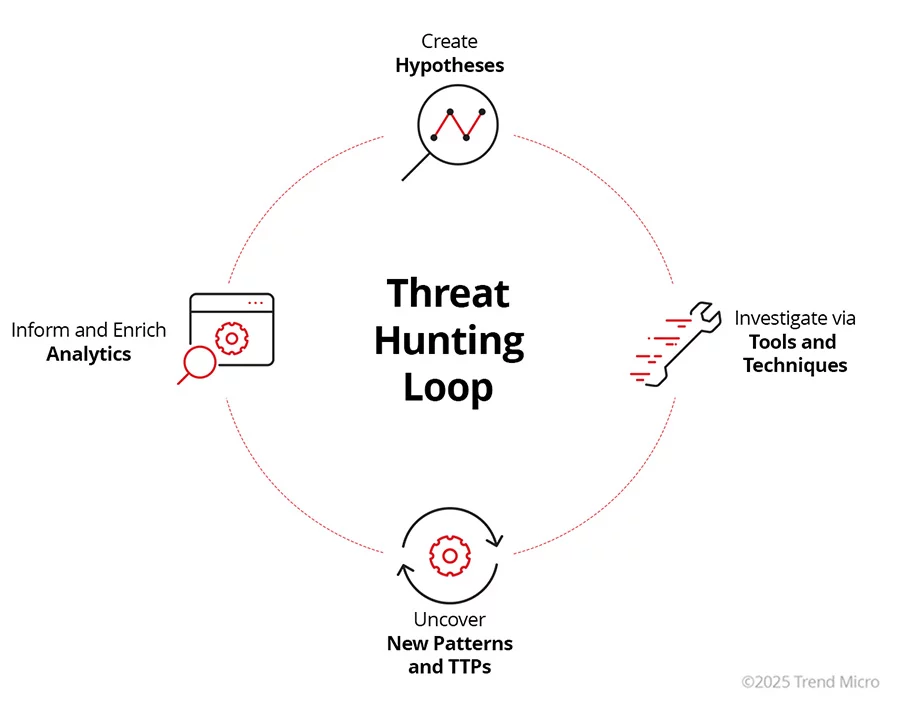

Как правило, для проактивного поиска угроз используется структурированный подход.

Поиск на основе гипотез

При таком подходе аналитики начинают с предположения о потенциальной вредоносной активности. Например: атакующий может использовать украденные учетные данные для горизонтального распространения внутри финансовых систем. Затем аналитик запрашивает соответствующие источники данных, чтобы доказать или опровергнуть эту гипотезу. Этот структурированный и воспроизводимый метод хорошо подходит для организаций с надежной телеметрией и опытными аналитиками.

Поиск на основе данных об угрозах

Этот подход опирается на внешние или внутренние данные об угрозах. Аналитики используют отчеты об активных злоумышленниках, кампаниях или методах атак для поиска связанных с ними действий в своей среде. Эта методология помогает организациям сосредоточиться на актуальных угрозах и вести проактивный поиск в соответствии с реальной деятельностью злоумышленников.

Поиск на основе аналитики

Поиск на основе аналитики выявляет аномалии, опираясь на статистический анализ, сравнение и поведенческую аналитику. Вместо того, чтобы начинать с конкретной гипотезы, специалисты по проактивному поиску изучают отклонения от нормальной активности, такие как необычное время входа в систему, аномальный трафик или выполнение редкого процесса. Такой подход эффективен для обнаружения неизвестных или новых угроз.

Ситуационный или реактивный поиск

Ситуационный поиск угроз инициируется такими событиями, как новые уязвимости, публичное раскрытие информации о нарушениях безопасности или изменения ландшафта угроз. Например, аналитики могут проактивно искать действия по эксплуатации после объявления о критической уязвимости. По понятным причинам, этот подход является реактивным, но все же он опережает традиционное реагирование на основе предупреждений.

Индикаторы атаки и индикаторы компрометации

Проактивный поиск угроз часто фокусируется на поведенческих, а не статических индикаторах.

- Индикаторы компрометации — это артефакты, связанные с известными атаками, такие как хеши вредоносных файлов, IP-адреса или доменные имена. И хотя они полезны для обнаружения, они быстро теряют актуальность, потому что злоумышленники могут легко их изменить.

- Индикаторы атаки сосредоточены на поведении и методах злоумышленников. Это может быть подозрительное использование PowerShell, аномальная эскалация привилегий или необычные схемы аутентификации. Индикаторы атаки особенно полезны для проактивного поиска угроз, поскольку определяют методы работы злоумышленников, а не их инструменты.

Эффективный поиск угроз отдает приоритет индикаторам атаки, поскольку их сложнее скрыть и они лучше соответствуют современным методам атак.

Приемы проактивного поиска угроз

Приемы проактивного поиска описывают, как аналитики исследуют данные для выявления угроз.

- Анализ тактик, методов и процедур (TTP)

Специалисты анализируют тактики, методы и процедуры злоумышленников с помощью таких фреймворков, как MITRE ATT&CK, чтобы систематически выискивать в среде известные вредоносные модели поведения. - Обнаружение аномалий

Этот прием направлен на выявление активности, которая отклоняется от установленных эталонных значений. Например, выполнение редких команд, аномальный трафик или необычные паттерны входа для конкретного пользователя или системы. - Корреляция по времени

Злоумышленники часто действуют медленно, чтобы избежать обнаружения. Корреляция по времени соотносит связанные события между конечными точками, профилями и сетями, чтобы заметить злонамеренность ряда действий, которые выглядят законными по отдельности. - Анализ домена и бизнес-контекста

Специалисты по проактивному поиску опираются на знания о бизнес-операциях, чтобы отличить законную деятельность от подозрительного поведения. Они должны хорошо понимать, как обычно работают системы и пользователи.

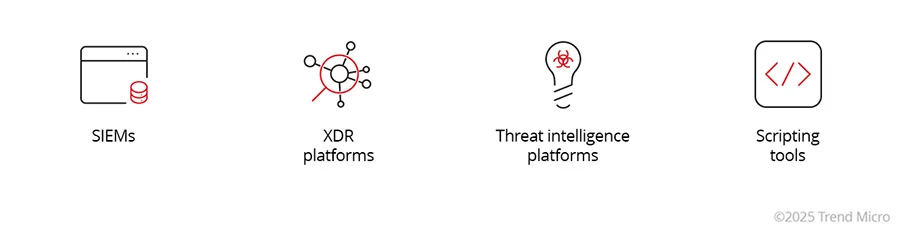

Инструменты проактивного поиска угроз

Инструменты проактивного поиска угроз обеспечивают видимость и аналитические возможности, необходимые для проведения расследований.

Платформы SIEM

Решения SIEM централизуют журналы по всей среде и поддерживают запросы, корреляцию и временной анализ. Именно с них часто начинается проактивный поиск угроз.

Платформы XDR

Решения XDR коррелируют телеметрию с конечных точек, электронной почты, облака, профилей и сети. Широкий обзор помогает выявлять сложные схемы атак и уменьшает количество слепых зон при расследовании.

Платформы аналитических данных об угрозах

Эти инструменты вписывают злоумышленников, вредоносные программы и кампании в понятный контекст. Специалисты по проактивному поиску угроз опираются на эти данные для подтверждения гипотез и расстановки приоритетов.

Инструменты написания скриптов и логики обнаружения

Такие инструменты, как YARA и Sigma, позволяют специалистам создавать логику обнаружения и многоразовые запросы, адаптированные к их среде.

Источники данных для проактивного поиска угроз

Эффективность поиска зависит от качества данных, включая телеметрию конечных точек, сетевой трафик, логи идентификации и журналы аудита в облаке. Детализация и политики хранения этих данных напрямую влияют на результаты.

Такие платформы, как Trend Vision One, обеспечивают интегрированный доступ к этим источникам данных, позволяя аналитикам быстро переходить на разные уровни и исследовать угрозы.

Проактивный поиск угроз: примеры из реальной практики

Несанкционированное использование учетных данных в Microsoft 365

Международная логистическая фирма заметила необычные паттерны входа в Microsoft 365. Специалисты по поиску угроз с помощью фильтрации по геолокации и журналов аудита отслеживали скомпрометированную учетную запись партнера Учетная запись использовалась для рассылки фишинговых писем внутри компании.

LotL-атаки в корпоративной среде

В недавно описанном Trend Micro примере из практики специалисты по проактивному поиску исследовали постоянную активность командной строки на нескольких конечных точках с высокими привилегиями. Анализ выявил злоупотребление законными инструментами, такими как PowerShell и WMI, для создания бэкдоров без загрузки файлов.

Этот метод, известный как LotL (living-off-the-land — питание подножным кормом), помогает избежать обнаружения программным обеспечением по безопасности. Такие угрозы остаются одними из самых сложных для обнаружения.

Компрометация цепочки поставок

Клиент Trend Micro Vision One обнаружил аномальные запросы DNS, связанные с надежным сторонним поставщиком. Углубленная проверка показала, что среда поставщика была скомпрометирована и использовалась для горизонтального распространения.

Как создать систему проактивного поиска угроз

Система проактивного поиска угроз обеспечивает структурированный подход, который позволяет заранее выявлять угрозы, незаметные для автоматизированных инструментов обнаружения. Вместо того, чтобы проводить единичные расследования, можно определить четкий процесс проактивного поиска угроз — повторяемый, измеримый и учитывающий организационные риски.

Далее описан жизненный цикл проактивного поиска угроз, показывающий, как создать и внедрить эффективную структуру.

Шаг 1. Определение гипотезы

Каждый проактивный поиск угроз начинается с четкой гипотезы. Это предположение о потенциальной вредоносной активности, которое нужно проверить. Оно основано на данных об угрозах, известных методах злоумышленников, рисках среды или недавних инцидентах.

Например, гипотеза может касаться несанкционированного использования учетных данных в облачных средах или горизонтального распространения с помощью встроенных административных инструментов. Эффективная гипотеза должна быть конкретной, проверяемой и соответствующей таким поведенческим фреймворкам, как MITRE ATT&CK.

Шаг 2. Выбор и подготовка соответствующих данных

Сформулировав гипотезу, аналитики определяют источники данных, необходимые для ее проверки. Это может быть телеметрия с конечных точек, журналы аутентификации, сетевой трафик, активность DNS или журналы аудита в облаке.

Подбор нужных данных позволяет ограничить расследования соответствующими системами и сроками. Аналитики также проверяют качество, охват и политики хранения, чтобы избежать пробелов, которые могут исказить выводы.

Шаг 3. Изучение данных телеметрии из разных источников

На этапе расследования специалисты анализируют данные с помощью запросов, поведенческих фильтров и методов корреляции. При выявлении подозрительной активности аналитики переходят к связанным сигналам, таким как соответствующие учетные записи, процессы или сетевые подключения.

Проактивный поиск угроз выполняется итеративно. Первоначальные результаты часто приводят к новым вопросам, расширению охвата или уточнению гипотез по мере выявления закономерностей.

Этап 4. Проверка результатов и оценка влияния

Аналитики определяют, подтверждают ли доказательства исходную гипотезу. Если вредоносная активность подтверждена, аналитики оценивают масштаб угрозы, выявляют затронутые активы и оценивают закрепление и движение злоумышленников в системе.

Если доказательства не найдены, гипотезу можно переформулировать или задокументировать как неподтвержденную. Отрицательный результат в этом случае — тоже результат, поскольку углубляет понимание и улучшает методы обнаружения.

Этап 5. Эскалация и реагирование на подтвержденные угрозы

Подтвержденные угрозы передаются группам реагирования на инциденты с полным набором контекстных данных — сроки, затронутые системы, методы атаки и рекомендуемые сдерживающие меры.

Четкие пути эскалации гарантируют, что от поиска угроз организация быстро перейдет к их устранению, чтобы сократить время пребывания злоумышленников в системе и ограничить потенциальное воздействие.

Шаг 6. Передача результатов в системы обнаружения и телеметрии

Одним из самых важных шагов в цикле проактивного поиска угроз является обратная связь. На основе поведения, выявленного во время поиска, создается новая логика обнаружения, аналитика или правила оповещений на платформах SIEM, XDR или EDR.

Поиск также помогает выявить слепые зоны, а значит улучшить логирование, сбор данных телеметрии или развертывания датчиков.

Шаг 7. Документирование результатов и совершенствование процесса

Каждый проактивный поиск угроз должен быть задокументирован, включая гипотезу, источники данных, этапы расследования, выводы и извлеченные уроки. Ретроспективный анализ позволяет командам применять новую логику обнаружения к данным за прошлые периоды, чтобы выявлять пропущенную активность или длительное пребывание злоумышленника в системах.

Со временем этот цикл непрерывного совершенствования укрепляет структуру проактивного поиска угроз, улучшает покрытие и помогает адаптировать процессы поиска под реальные методы злоумышленников.

С чего начать проактивный поиск киберугроз

В первую очередь:

- Определите приоритетные активы (например, финансы, руководство, критически важные объекты инфраструктуры).

- Убедитесь, что для конечных точек, учетных записей и облака включено логирование.

- Выдвигайте одну гипотезу в неделю.

- Используйте ATT&CK для поиска техник атак.

- Записывайте результаты и на основе новой информации уточняйте запросы.

Где получить помощь с проактивным поиском угроз?

TrendAI Vision One™ предоставляет расширенные возможности для проактивного поиска угроз:

- Многоуровневая телеметрия: конечные точки электронная почта, облако и сеть.

- Автоматическое сопоставление с методами MITRE.

- Оценка на основе рисков для приоритизации угроз.

- Интегрированная аналитика угроз для контекста.

- Инструменты поиска и анализа для проактивных расследований.

Платформа помогает командам по безопасности обнаруживать скрытые атаки, сокращать время пребывания злоумышленника в системе и обнаруживать угрозы до их эскалации.

Часто задаваемые вопросы

Что такое проактивный поиск угроз?

Проактивный поиск угроз позволяет заранее обнаружить угрозы, не замеченные автоматизированными средствами безопасности, с помощью ручного расследования и проверки гипотез.

Что делает специалист по проактивному поиску угроз?

Специалист по проактивному поиску угроз обнаруживает, расследует и смягчает киберугрозы в сетях, предотвращая атаки и повышая безопасность в организации.

Чем проактивный поиск угроз отличается от реагирования на инциденты?

Проактивный поиск угроз выполняется до подтверждения инцидента, а реагирование начинается после обнаружения.

Чем проактивный поиск угроз отличается от анализа угроз?

Аналитика угроз предоставляет известные данные об угрозах, а проактивный поиск угроз применяет эти данные для выявления подозрительной активности в реальных средах.

Что такое гипотеза при проактивном поиске угроз?

- Гипотеза — это обоснованное предположение, которое нужно проверить. Например, обнаружение горизонтального перемещения в определенном сегменте сети.

Что такое индикаторы атаки и индикаторы компрометации?

Индикаторы атаки сосредоточены на поведении и тактике, а индикаторы компрометации являются уликами при расследовании прошлых атак, например хеши файлов или IP-адреса.

Какие инструменты используются для проактивного поиска угроз?

Инструменты включают SIEM, платформы XDR, каналы аналитики угроз и утилиты для написания скриптов, такие как YARA или Sigma.

Какие источники данных поддерживают эффективный поиск угроз?

- Полезные данные включают телеметрию конечных точек, сетевые журналы, записи учетных данных и журналы аудита в облаке.

Приведите реальные примеры поиска угроз.

- Например, обнаружение скомпрометированных учетных записей Microsoft 365, злоупотребление PowerShell для закрепления в системе и атаки на цепочку поставок.

Как организации могут создать структуру проактивного поиска угроз?

- Назначить роли, определить повторяемые рабочие процессы и согласовать действия с такими фреймворками, как MITRE ATT&CK и NIST.

Как Trend Micro Vision One поддерживает проактивный поиск угроз?

- Платформа предлагает многоуровневую телеметрию, автоматическое обнаружение, сопоставление с методами MITRE и контекстные расследования для поддержки проактивного поиска угроз.