Программа-вымогатель — это вредоносная программа, которая шифрует важные файлы в локальных и сетевых хранилищах и требует выкуп за ключ для дешифровки файлов. Злоумышленники применяют эту разновидность вредоносных программ, чтобы получить деньги путем цифрового вымогательства.

Программы-вымогатели зашифрованы, так что подобрать ключ к шифру не получится. Единственный способ восстановить информацию — использовать резервные копии.

Способ действия программ-вымогателей делает их особенно опасными. Другие разновидности вредоносных программ уничтожают или крадут данные, но при этом остается несколько вариантов восстановления. В случае с программами-вымогателями, если нет резервных копий, чтобы восстановить данные, приходится платить выкуп. Случается и так, что жертва платит выкуп, но злоумышленники не присылают ключ для дешифровки.

Содержание

Программы-вымогатели нацелены на важную информацию

Как только программа-вымогатель начинает работать, она сканирует локальное и сетевое хранилище, чтобы найти файлы для шифрования. Ее цель — файлы, важные для вашего бизнеса или для отдельных людей. Сюда входят и резервные копии файлов, которые могли бы помочь восстановить информацию. Несколько типов файлов, которые являются целью для программ-вымогателей:

- Файлы Microsoft Office: .xlsx, .docx, and .pptx (и более ранние версии)

- Графические файлы: .jpeg, .png, .jpeg, .gif

- Проектные графические файлы: .dwg

- Файлы с данными: .sql и .ai

- Видео-файлы: .avi, .m4a, .mp4

Различные типы программ-вымогателей предназначены для атак на различные наборы файлов, но есть и общие для всех цели. Файлы Microsoft Office являются целью для большинства программ-вымогателей, так как в этих файлах часто хранится чрезвычайно важная бизнес-информация. Поскольку целью являются важные файлы, повышается вероятность, что жертва заплатит выкуп.

Программы-вымогатели часто содержатся в фишинговых письмах

Программа-вымогатель после активации действует иначе, чем другие вредоносные программы. Активация обычно выполняется, когда пользователь открывает вложение или нажимает на ссылку в фишинговом электронном письме. После этого вредоносная программа загружается с сервера, который контролирует злоумышленник.

После загрузки программа-вымогатель может оставаться с спящем режиме на сетевом диске или запуститься непосредственно на зараженном компьютере. После запуска она сканирует доступные локальные и сетевые системы хранения, отыскивает файлы с целевыми расширениями и шифрует их. Применяется асимметричное или симметричное шифрование, хотя при многих недавних атаках программ-вымогателей применялись оба вида.

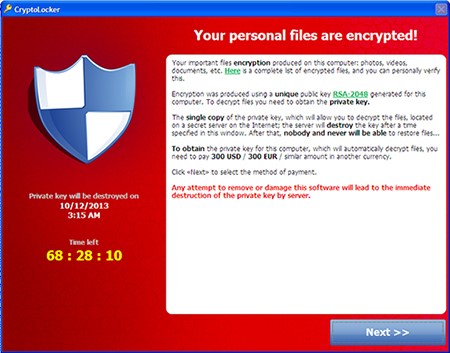

Злоумышленники требуют платы

Злоумышленник всегда требует заплатить криптовалютой, в основном в биткойнах. Это снижает вероятность того, что киберпреступника поймают. Усложняет поиск злоумышленников и то, что они используют анонимную сеть TOR.

После того, как программа-вымогатель зашифрует файлы, она выводит сообщение для компании-жертвы. Злоумышленники требуют плату за ключ для дешифровки файлов. Выкуп может варьироваться от пары сотен долларов США до нескольких миллионов долларов. Если компания не заплатит немедленно, размер выкупа увеличивается.

При некоторых атаках программ-вымогателей применяется двойное вымогательство. Злоумышленники требуют заплатить за дешифровку файлов. Они также публикуют список организаций, которые подверглись нападению, но отказались платить. Двойное вымогательство дополнительно мотивирует жертву заплатить выкуп и избежать нанесения ущерба бренду.

Программы-вымогатели развиваются

Есть различия в том, каким образом программы-вымогатели шифруют данные и препятствуют пользователям в получении ключа дешифрования. Более старые программы-вымогатели использовали асимметричное шифрование на стороне клиента или сервера, или же простое симметричное шифрование. Новые программы-вымогатели комбинируют оба способа, повышая эффективность атак.

Симметричное шифрование

Хакеры-вымогатели сейчас редко используют симметричное шифрование само по себе. При симметричном способе для шифрования и дешифрования используется один и тот же ключ. Этот ключ часто хранится в локальной системе. Есть вероятность, что специалисты и исследователи могут там его обнаружить, и выкуп платить не придется. Чтобы избежать этого, сейчас вымогатели в основном применяют гибридную криптосистему.

Асимметричное шифрование на стороне клиента

При ассиметричном методе для шифрования данных используется открытый (публичный) ключ, а для расшифровки — закрытый (приватный) ключ. Одним из распространенных методов является RSA-шифрование, которое также использует HTTPS. RSA работает медленнее, чем симметричное шифрование, и все файлы должны быть зашифрованы прежде, чем злоумышленник сможет отправить закрытый ключ на сервер.

ПО заканчивает шифрование, посылает закрытый ключ на сервер злоумышленника и удаляет ключ из локального хранилища. Риск заключается в том, что компьютер может выйти из сети до того, как шифрование завершилось. В таком случает закрытый ключ не попадет на сервер злоумышленника. То есть становится невозможно требовать выкуп.

Асимметричное шифрование на стороне сервера

Асимметричное шифрование на стороне сервера решает проблему, которая может возникнуть при шифровании на стороне клиента. Файлы шифруются, когда компьютер подключается к сети. Сервер злоумышленника генерирует пару ключей — закрытый и открытый — и шифрует файлы с помощью открытого ключа.

Когда выкуп оплачен, вымогатель передает закрытый ключ для расшифровки. Риск для злоумышленника заключается в том, что во время передачи закрытого ключа вы можете его перехватить и передать этот ключ другим пострадавшим компаниям, что сделает программу-вымогатель бесполезной.

Гибридное шифрование

Злоумышленники заметили, что ранние версии программ-вымогателей были довольно уязвимы, и начали создавать гибридные версии. Теперь программы генерировали два набора ключей, а цепочка шифрования устранила слабые места, свойственные старым версиям Цепочка шифрования работает так:

- файлы шифруются с помощью симметричного ключа;

- программа генерирует пару ключей на стороне клиента; файл симметричного ключа шифруется с помощью закрытого ключа на стороне клиента;

- программа генерирует пару ключей на стороне сервера закрытый ключ на стороне клиента шифруется с помощью открытого ключа на стороне сервера, и после этого он отправляется к злоумышленнику.

- Когда выкуп оплачен, закрытый ключ на стороне сервера расшифровывает закрытый ключ на стороне клиента, и этот ключ поступает в компанию-жертву, где цепочка запускается в обратном порядке.

Противостояние программам-вымогателям с помощью резервного копирования

Лучший способ защищаться от программ вымогателей — создавать резервные копии. Однако резервные копии файлов, хранящиеся локально или на сетевом диске, уязвимы. Облачное хранилище защищено от сканирования сети программами-вымогателями, поэтому является хорошим вариантом при необходимости восстановить данные. Исключение составляют случаи, когда вы подключаете облачное хранилище как локальный диск или вложенную папку.

Чтобы избежать вреда от программ-вымогателей, лучше всего останавливать их до того, как они начинают действовать. Большинство атак начинаются с того, что пользователи непреднамеренно загружают вредоносное ПО или случайно запускают вредоносный скрипт.

Есть два способа предотвратить загрузку пользователями программ-вымогателей. Это фильтрация контента на основе DNS и киберзащита электронной почты, включающая отправку в карантин при помощи искусственного интеллекта. Фильтрация контента с учетом данных о репутации DNS удерживает пользователей от просмотра веб-сайтов из черного списка. Фильтры электронной почты отправляют вредоносный контент и вложения в карантин для проверки администратором.

И наконец, на каждом из устройств, включая мобильные, всегда запускайте ПО с машинным обучением и мониторингом поведения, защищающее от вредоносных программ. Хорошие приложения для защиты от вредоносных программ обнаружат программы-вымогатели прежде, чем те получат доступ к памяти и зашифруют файлы. Чтобы ПО для защиты от вредоносных программ могло распознавать новейшие угрозы, необходимо его вовремя обновлять и своевременно устанавливать пакеты исправлений.

Тысячи пострадавших от атак программ-вымогателей

Атаки программ-вымогателей затронули тысячи пользователей во всем мире. В отдельным случаях даже после того, как жертвы считают, что программа-вымогатель изолирована, она продолжает наносить вред. Приложения для защиты от вредоносных программ отлавливают множество старых версий, но злоумышленники постоянно разрабатывают новые типы, чтобы избежать обнаружения.

Например, в 2018–2019 годах распространился вирус-шифровальщик Ryuk, который отключает функцию восстановления операционных систем Windows. После этого пользователи не могут восстановить операционную систему из предыдущей точки восстановления. Компании, подвергшиеся нападению Ryuk выплатили сотни тысяч долларов выкупа.

CryptoLocker, WannaCry и Petya — программы-вымогатели, которые вызывали отключение глобальных инфраструктур, затрагивая даже банки и государственные учреждения. WannaCry, в частности, атаковала машины Windows и использовала для сканирования открытых сетевых дисков и шифрования уязвимых файлов эксплойт, разработанный Агентством национальной безопасности США (АНБ).

Созраняются угрозы со стороны программ-вымогателей Gandcrab, SamSam, Zeppelin и REvil. Эти более новые варианты по-прежнему являются опасными вредоносными программами, способными разрушать корпоративные системы.

Программы-вымогатели по-прежнему являются серьезной угрозой

Программы-вымогатели атакуют компании любого размера и выводят из строя организации, если у тех отсутствуют резервные копии. Если вы понимаете, как именно действуют программы-вымогатели и как они могут повредить вашему бизнесу, вы сможете эффективнее защищаться от них. Оптимальный способ не допустить атаки — это обучать пользователей, запускать защиту от вредоносных программ для всех устройств, а также запретить доступ пользователей к вредоносным электронным сообщениям.

Фернандо Кардосо занимает должность вице-президента по управлению продуктами в Trend Micro. Особое внимание он уделяет постоянно меняющимся технологиям ИИ и облаков. Он начал карьеру как инженер по сетям и инженер по продажам в сфере центров обработки данных, облака, DevOps и кибербезопасности. Эти темы по-прежнему увлекают его.