Monitorowanie wszystkich zasobów

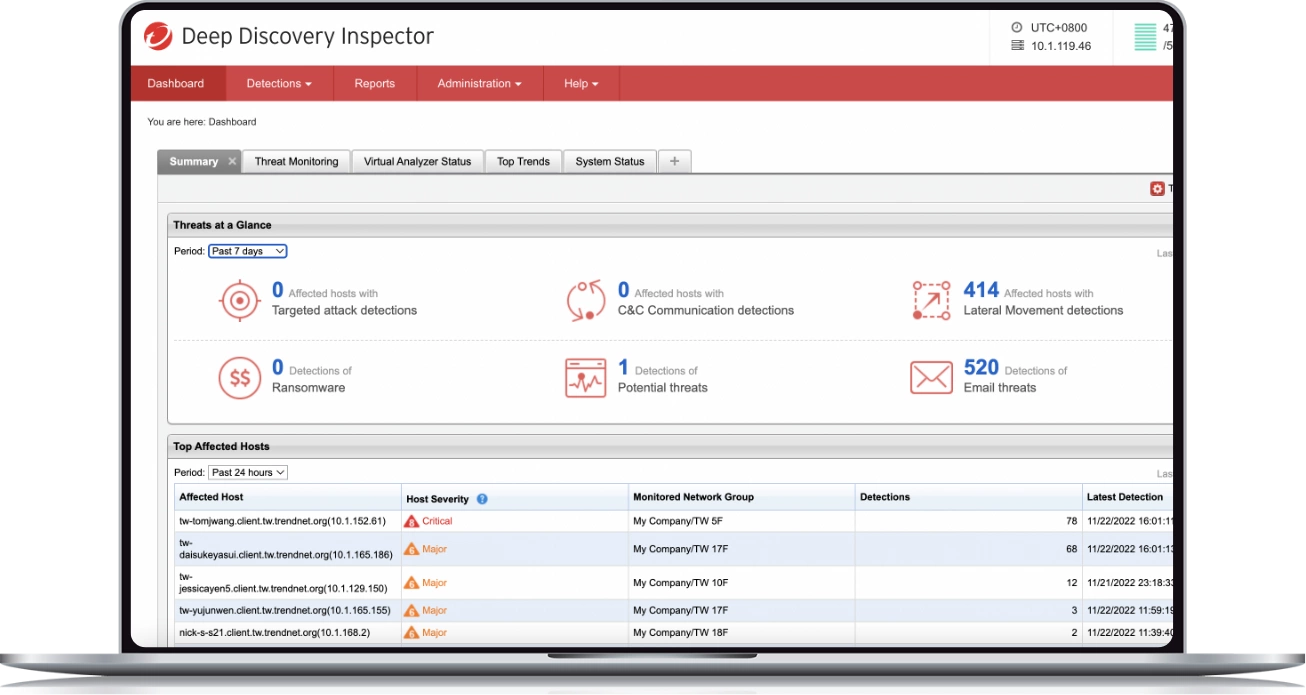

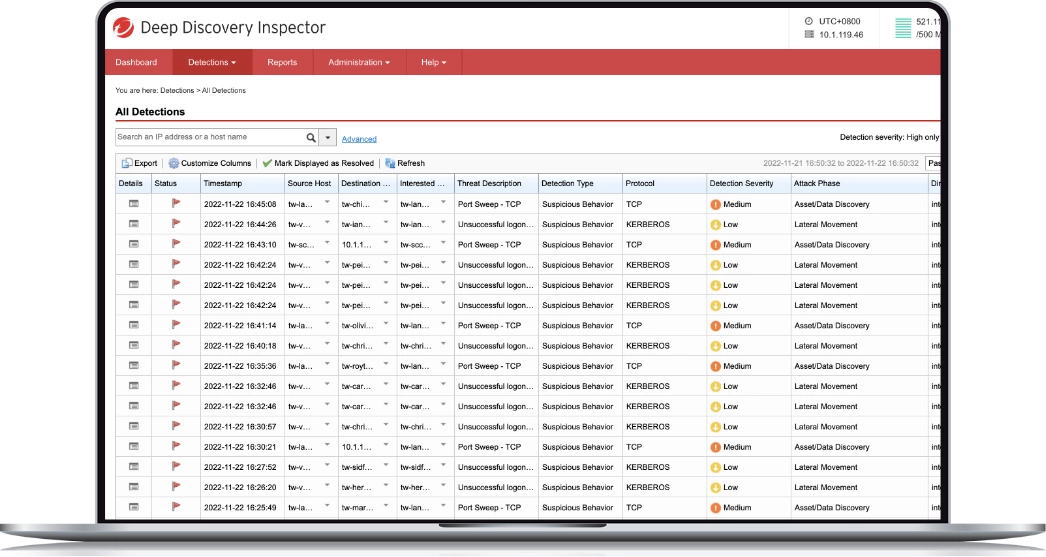

Rozwiązanie Trend Micro™ Deep Discovery™ Inspector monitoruje wszystkie porty sieciowe i ponad 105 różnych protokołów w celu przedstawienia pełnego obrazu sieci. Pojedyncze urządzenie Deep Discovery Inspector monitoruje ruchy poziome („lateral movement”) oraz pionowe.

Wykorzystanie elastycznego sandboxingu

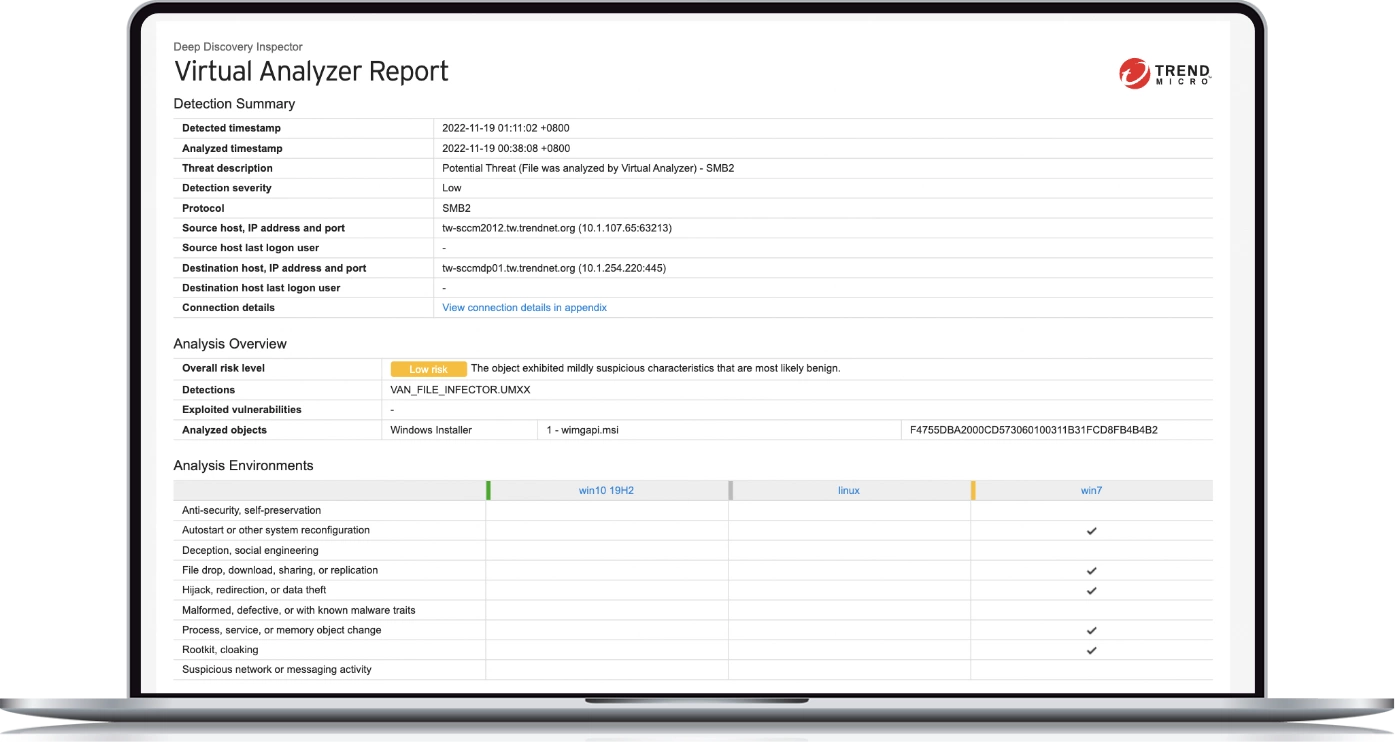

W przeciwieństwie do innych rozwiązań sandbox, Deep Discovery wykorzystuje niestandardowe środowiska sandbox. Aby dopasować konfiguracje systemu operacyjnego, sterowniki, zainstalowane aplikacje i wersje językowe, używane są obrazy wirtualne. Te rozwiązania, trudne do ominięcia przez hakerów, obejmują „bezpieczny tryb wdrożeniowy”, służący między innymi do analizowania wielostopniowych pobrań, adresów URL, sterowania, kontroli itd.

Zaawansowane techniki wykrywania i reagowania

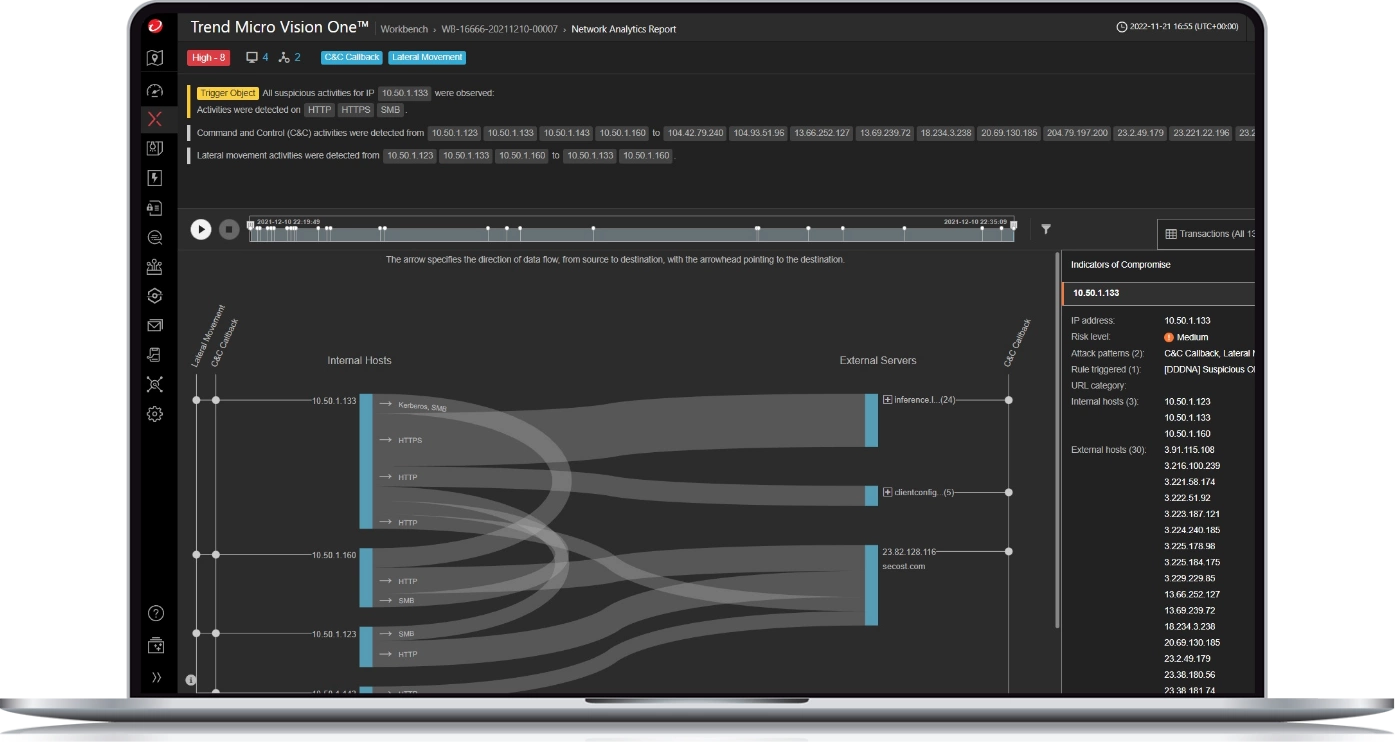

Trend Micro Vision One umożliwia korelowanie zaawansowanych zdarzeń i określanie priorytetów reagowania na zagrożenia. Wystarczy nacisnąć przycisk odtwarzania, aby zwizualizować cykl ataku w warstwie sieciowej, w tym na urządzeniach zarządzanych i niezarządzanych, takich jak systemy podwykonawcy lub osób trzecich, urządzenia IoT i IIoT, drukarki oraz systemy BYOD.

DLACZEGO WARTO WYBRAĆ DISCOVERY INSPECTOR

Szeroko zakrojone techniki wykrywania

Wykrywanie włamań i ochrona przed nimi

Deep Discovery Inspector jest dostępny jako fizyczne lub wirtualne urządzenie sieciowe. Zostało ono zaprojektowane z myślą o szybkim wykrywaniu zaawansowanego złośliwego oprogramowania, które przeważnie omija tradycyjne zabezpieczenia i wykrada dane wrażliwe. Wyspecjalizowane aparaty do wykrywania oraz niestandardowe analizy w środowisku sandbox umożliwiają wykrywanie naruszeń bezpieczeństwa i zapobieganie im.

Zbieraj przydatne dane, z zalewu informacji o zagrożeniach

Analizy sieci pomagają ustalać priorytety zagrożeń i dają wgląd w ataki. Spoglądając 180 dni wstecz możesz zobaczyć miejsce infekcji i jej skutki. Oparte na standardach udostępnianie danych z analiz zagrożeń (np. STIX/TAXII i YARA) pomaga wyprzedzać zagrożenia, gdy Trend Micro™ Deep Discovery™ automatyzuje udostępnianie informacji o zagrożeniach w rozwiązaniach zabezpieczających, jednocześnie wzmacniając liczne ogniwa w łańcuchu ochrony.

Wykrywanie ukierunkowanych ataków ransomware

Deep Discovery Inspector wykorzystuje znane i nieznane wzorce oraz analizę reputacji w celu wykrycia najnowszych ataków ransomware, takich jak WannaCry. Niestandardowe środowisko sandbox wykrywa masowe modyfikacje plików, zachowania wskazujące na szyfrowanie oraz modyfikacje procesów wykonywania i przywracania kopii zapasowych.

Trend Micro™ Deep Discovery™ Email Inspector zatrzymuje ukierunkowane ataki ransomware, blokując kierowane wiadomości e-mail wyłudzające informacje („spear phishing”), zanim zostaną dostarczone.

Rozszerz możliwości wykrywania i reagowania dzięki zarządzanemu rozwiązaniu XDR

Oferujemy całodobowe monitorowanie i ustalanie priorytetów alarmów oraz badanie i wyszukiwanie zagrożeń w postaci usługi zarządzanej. Usługa Managed XDR firmy Trend Micro™ zawiera pakiety standardowy i zaawansowany. Oba obejmują pocztę elektroniczną, punkty końcowe, serwery, chmurę i sieci.

Inne produkty do ochrony sieci

Trend Micro™ TippingPoint™

Zapewnia szybką kontrolę systemu zapobiegania włamaniom i kompleksową ochronę przed znanymi i nieujawnionymi lukami w zabezpieczeniach.

Trend Vision One™ – Zero Trust Secure Access (ZTSA)

Umożliwia nowoczesną zmianę w kontroli dostępu poprzez wgląd w czasie rzeczywistym, identyfikację ryzyka i kontrolę dostępu.

Trend Vision One™ — XDR dla sieci

Pomaga wyprzedzić wszelkie zagrożenia bezpieczeństwa dzięki ujednoliconej widoczności, głębokiemu kontekstowi zagrożeń i zdecydowanym reagowaniu.

Najlepsza wydajność na rynku

Dołącz do 500 milionów użytkowników

Zacznij korzystać z rozwiązania Deep Discovery Inspector