Cyberbedrohungen

ZDI veröffentlichte noch mehr Schwachstellen

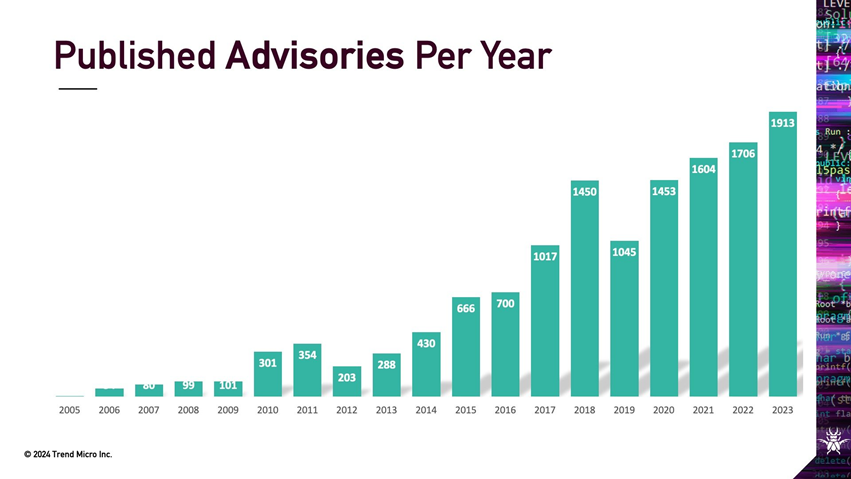

Die Trend Micro Zero Day Initiative (ZDI) stellt seit vielen Jahren eine feste Größe in der Welt der Offenlegung von Sicherheitslücken dar. 2023 waren es 1913, zum vierten Mal mehr als im Jahr zuvor. Ein Rückblick auf die Leistungen der Initiative.

Die Trend Micro Zero Day Initiative (ZDI) ist seit fast 20 Jahren das weltweit umfassendste unabhängige Bug Bounty Programm. Ziel ist es, die Ausnutzung von Schwachstellen bei Angriffen mit Zero-Day-Exploits transparent zu machen und diese Schwachstellen aus dem Exploit-Markt zu entfernen, indem Hersteller bei der Identifizierung und dem Patchen der Lücken unterstützt werden. Im Laufe der Jahre hat die ZDI eine Vielzahl von Anbietern über ihre Schwachstellen informiert. Details zu den ZDI-Statistiken für 2023 können Sie auf der Website der ZDI nachlesen.

- 2023 publizierte die ZDI 1.913 Advisories (etwa 10 % mehr als im Jahr zuvor). Von denen wurden fast drei von vier (78 %) als kritisch/hochriskante Schwachstellen eingestuft. Diese sind leichter zu identifizieren, da sie mit größerer Wahrscheinlichkeit Probleme für die Anbieter und Kunden verursachen. Nach Angaben von Qualys beträgt die durchschnittliche Zeit bis zur Ausnutzung von hochriskanten Schwachstellen aktuell etwa 44 Tage.

- Zwischen 7 % und 8 % aller Schwachstellen 2023 hat die ZDI veröffentlicht. Es gab im vergangenen Jahr ungefähr 27.000 CVEs, im Vergleich zu den 1.913 Advisories der ZDI. Dies mag zwar nur ein kleiner Prozentsatz sein, zeigt aber dennoch die Effizienz der ZDI beim Fernhalten von Lücken vom Exploit-Markt.

- Microsoft erhielt die Informationen über 20 % aller seiner Schwachstellen 2023 von der ZDI. Damit ist die Initiative eine wertvolle Quelle für Microsoft und alle, die Microsoft-Produkte einsetzen. Bei der Analyse des Untergrundmarkts für Exploits fanden wir heraus, dass 47 % der von Angreifern nachgefragten Exploits auf Microsoft-Produkte entfallen. 51 % aller verkauften Exploits waren ebenfalls für Microsoft-Produkte bestimmt. Infolge der Arbeit der ZDI erhalten wir bei Trend Micro frühzeitig Zugang zu diesen Bugs und können so unseren Kunden schnell virtuelle Patches zur Verfügung stellen, um sie bis zur Bereitstellung eines Patches vor Exploits zu schützen. 2022 bot ZDI ihren Kunden im Durchschnitt 79 Tage Schutz noch vor der Veröffentlichung von Informationen.

- Microsoft lag 2023 nur auf Platz zwei bezüglich der Zahl der von der ZDI veröffentlichten Schwachstellen. Der erste Platz war Adobe vorbehalten. Auch hier lieferte die ZDI 78 % aller im letzten Jahr übermittelten Bugs. 2022 bot die ZDI den Kunden im Durchschnitt 39 Tage Schutz vor der Veröffentlichung von Adobe-Bugs.

- 198 Zero-Day-Bugs veröffentlichte die ZDI, d. h. Fehler, für die der Hersteller aus irgendeinem Grund keinen Patch zur Verfügung stellt. Die ZDI will dennoch sicherstellen, dass die Welt von der Existenz dieser Fehler weiß, aber es stellt auch ein Anreiz für den Hersteller dar, einen Patch für besagten Bug zu veröffentlichen. In vielen Fällen benachrichtigen wir den Hersteller über die Veröffentlichung, und er erstellt daraufhin einen Patch dafür.

- Fast 50 % der von der ZDI veröffentlichten Bugs werden von den eigenen Forschern aufgedeckt. Ob es sich nun um die Unterstützung vor der Veröffentlichung durch die ZDI handelt oder um die Analyse bekannter Bugs durch die internen Forscher im Rahmen der Post-Disclosure-Forschung - wir sind in der Lage, unsere Kunden vor neuen Exploits gegen Zero-Day- oder n-Day Exploits zu schützen.

- Die Bandbreite dieser Schwachstellenforschung wird durch die Pwn2Own-Veranstaltungen der ZDI noch erweitert. 2023 gab es Hacking-Wettbewerbe mit den Schwerpunkten Automotive, kritische Infrastruktur, Home-Automatisierung und Unternehmenssoftware. Bei diesen Wettbewerbsveranstaltungen treffen sich die besten Forscher aus der ganzen Welt, und kämpfen um die Preisgelder und die begehrte Auszeichnung des „Master of Pwn“. Viele Anbieter nehmen daran teil und arbeiten mit den Forschern zusammen, um sicherzustellen, dass sie die Fehler verstehen und danach Patches dafür zu entwickeln. Letztes Jahr hat die ZDI über alle Pwn2Own-Veranstaltungen hinweg über zwei Millionen Dollar an Bounties an die Forscher gezahlt.

Fazit

Die ZDI ist im Laufe der Jahre immer weiter gewachsen und stellt eine feste Größe in der Welt der Offenlegung von Sicherheitslücken dar. ZDI ist auch führend bei der Meldung von Fehlern an ICS-CERT.

Der Nutzen der ZDI für die Öffentlichkeit liegt in der Möglichkeit, qualitativ hochwertige Informationen zu Schwachstellen von Forschern (sowohl intern als auch extern) zu erhalten. Darüber hinaus hilft die ZDI bei der Verwaltung des Veröffentlichungsprozesses der betroffenen Anbieter und hält diese in der Pflicht, ihre Lücken zu patchen und Lücken zu entfernen, die von Angreifern für Exploit-basierte Angriffe verwendet werden könnten.

Der Nutzen für unsere Kunden besteht unter anderem darin, dass sie vorab veröffentlichte virtuelle Patches (insbesondere den Kunden von TippingPoint und CloudOne Network Security) im Durchschnitt mehr als 70 Tage vor dem Erscheinen eines öffentlichen Patches zur Verfügung haben.