Cyberbedrohungen

Uncovering and Defending Systems Against Attacks With Layers of Remote Control

The Trend Micro™ Managed XDR team addressed a stealthy multilayered attack that progressed from an exploited endpoint vulnerability to the use of legitimate remote access tools including Remote Desktop Protocol (RDP) as its final means of intrusion.

Originalbeitrag von Abraham Camba, Gilbert Sison, Ryan Maglaque, Bedrohungsanalysten

Unternehmen können zwar auf modernste Cybersicherheitslösungen zurückgreifen, aber böswillige Akteure arbeiten auch unermüdlich daran, ihre Methoden zu verfeinern und Schwachstellen bei jeder sich bietenden Gelegenheit auszunutzen. Eine proaktive Denkweise ist daher von entscheidender Bedeutung für die Abwehr. Das Team hinter der Trend Micro™ Managed XDR (MDR)-Lösung befasste sich kürzlich mit einem Vorfall bei einem Kunden und deckte auf, wie ein böswilliger Akteur einen versteckten, mehrschichtigen Angriff startete. Zunächst nutzte er eine Endpunktschwachstelle als Pfad für laterale Bewegungen aus. Nach der Installation einer Web-Shell auf dem kompromittierten Cloud-Server über einen ProxyShell-Exploit verwendete er legitime Fernzugriffs-Tools, einschließlich Remote Desktop Protocol (RDP), als letztendliches Mittel zum Eindringen. Der Vorfall zeigt, wie wichtig es für Sicherheitsteams ist, einen integrierten Ansatz für die Erkennung, Überwachung und Reaktion auf Bedrohungen zu verfolgen, um Bedrohungen schnell zu bekämpfen.

Erste Untersuchungen

Zuerst entdeckten wir Malware auf einem Endpunkt, den das Produkt unter Quarantäne stellte. Während herkömmliche Endpunktschutzplattformen (EPPs) an diesem Punkt abgebrochen hätten, betrachtete MDR den Kontext der Erkennung. Bei der Detektion handelte es sich um eine Web-Shell-Malware (Possible_SMWEBSHELLYXBH5A), die auf einem Microsoft Exchange-Server gefunden wurde. Dies bedeutete mit hoher Wahrscheinlichkeit, dass der Server durch eine Sicherheitslücke kompromittiert wurde. In diesem Fall wurden höchstwahrscheinlich drei ProxyShell-Schwachstellen ausgenutzt: CVE-2021-31207, CVE-2021-34473 und CVE-2021-34523. Dies veranlasste das Team, den Incident-Response-Modus zu aktivieren und den betroffenen Kunden zu benachrichtigen.

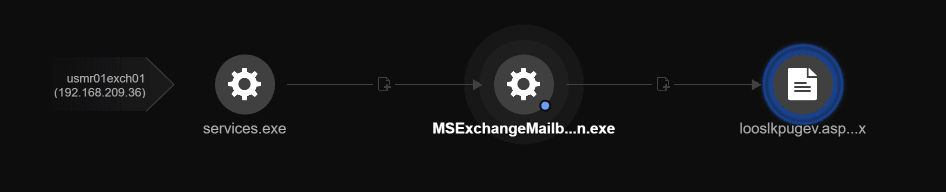

Erste Schicht der Fernkontrolle: Web Shell

Bei näherer Betrachtung fanden wir mehrere verdächtige Web-Shell-Dateien, die einem Angreifer die Möglichkeit geben könnten, vom Server aus remote die Kontrolle über einen Endpunkt zu erlangen. Mit Hilfe der progressiven Root-Cause-Analyse (PRCA) von Trend Micro Vision One™ konnten wir die Erstellung der Web-Shell-Dateien auf eine legitime Exchange-Software-Binärdatei, MSExchangeMailboxReplication.exe, zurückführen.

Bild 1. Erkennung von Web Shell-Dateien

Zweite Schicht der Fernkontrolle: legitimes Tool TightVNC

MDR fand auf dem Endpunkt das legitimate Remote Access Tool TightVNC. Der Kunde bestätigte, dass das Vorhandensein des RAT in der Umgebung nicht „normal“ war. Er deinstallierte es. Doch unser weiteres Monitoring und der Einsatz von PRCA ergaben, dass TightVNC wieder auftauchte, als die Datei über einen weiteren Layer der Fernkontrolle nochmals installiert wurde.

Dritte Schicht der Fernkontrolle: Backdoor PowerShell Skript

Unbeeindruckt davon erstellte der böswillige Akteur ein PowerShell-Skript und führte es aus. Weitere technische Einzelheiten dazu beinhaltet der Originalbeitrag.

Vierte Schicht der Fernkontrolle: RDP

Schließlich griff der böswillige Akteur auf RDP zurück, ein legitimes RAT, das in Microsoft Windows integriert ist. RDP bietet eine Schnittstelle, über die Endbenutzer eine Verbindung zu einem anderen Computer über eine Netzwerkverbindung herstellen können. RDP wird seit langem von böswilligen Akteuren dazu missbraucht, Daten als Teil von Angriffen zu exfiltrieren, um Informationen zu stehlen. Diese können im Untergrund verkauft werden und ermöglichen es Cyberkriminellen, gekaperte Systeme in Bot-Netze zu integrieren, um schwerwiegendere Angriffe zu verüben. (Berichte über Vorfälle, bei denen RDP zum Datendiebstahl missbraucht wurde, finden Sie hier und hier).

Da viele Unternehmen hybride Arbeitsmodelle eingeführt haben, ermöglicht durch Remote Work-Verbindungen, wird RDP immer häufiger eingesetzt. Dies hat dazu geführt, dass viele IT-Teams RDP-Datenverkehr als normal und harmlos ansehen. Dieser Irrglaube macht RDP jedoch zu einem Angriffsvektor für böswillige Akteure, die sich der Entdeckung entziehen wollen. Wird die Telemetrie nicht aufmerksam verfolgt, ist die Wahrscheinlichkeit hoch, dass Sicherheitsteams dieses Ereignis übersehen, weil es als normale Interaktion zwischen zwei Benutzern, die mit demselben System verbunden sind, ausgelegt werden kann.

Die Trend Micro MDR-Telemetrie umfasst Daten, die von der Lösung über alle Sicherheitsebenen hinweg gesammelt werden, einschließlich, Mail, Endpunkt, Server, Cloud-Workload und Netzwerk, um unbekannte Bedrohungen zu erkennen und die Ursachenanalyse zu erleichtern. Auf der letzten Ebene war der einzige Beweis, dass RDP tatsächlich verwendet wurde, ein Abschnitt der Telemetriedaten. Einzelheiten liefert der Originalbeitrag.

Einblicke aus dem Bedrohungsbericht und dem Umgang mit Bedrohungen

Vorfälle wie dieser bieten Sicherheitsteams die Möglichkeit, Angriffe aus verschiedenen Blickwinkeln zu betrachten und ein Gesamtbild zu erstellen. Dazu gehören die folgenden Einsichten.

Erkennen und Reagieren auf die Web-Shell

MDR entdeckte eine Reihe von Possible_Webshell-Erkennungen. Die Namen der erkannten Dateien waren beliebig, und sie befanden sich in dem Verzeichnis, in dem sich Server-Skripts normalerweise in Internet Information Services (IIS)-Instanzen befinden. Das machte weckte sofort das Interesse, denn erstens sah es nicht nach einem Test aus, und zweitens konnten die zahlreichen Dateien mit den zufälligen Namen bedeuten, dass ein Angreifer versuchte, eine Reihe von Web-Shells auf dem Server zu platzieren. Später bemerkten wir Web-Shell-Aktivitäten, die darauf hindeuteten, dass der böswillige Akteur erfolgreich mindestens eine Web-Shell platziert hatte, auf die er zugreifen konnte.

Über TightVNC und Ngrok

TightVNC und Ngrok sind beides legitime Anwendungen, die von böswilligen Akteuren für ihre Zwecke missbraucht wurden. Verlässt man sich ausschließlich auf die EPP-Erkennung, so kann dies die Fähigkeit eines Sicherheitsteams beeinträchtigen, das Vorhandensein solcher missbrauchter Tools als Warnsignal für ernsthafte Angriffe zu erkennen. MDR sammelt und korreliert automatisch Daten über mehrere Sicherheitsebenen hinweg, wodurch die Geschwindigkeit der Erkennung, Untersuchung und Reaktion auf Bedrohungen deutlich erhöht wird. In diesem Fall lieferte der integrierte Ansatz von MDR den Kontext, der den Sicherheitsanalysten half, die Ereigniskette für eine genaue Bedrohungsbewertung und angemessene Reaktion zu korrelieren.

Aus der Sicht des Angreifers bot der nach außen gerichtete anfällige Server einen Weg in die Umgebung. Um ihre Position zu festigen und ihr Ziel zu erreichen, verwendeten sie TightVNC und Ngrok als Mittel zur Fernsteuerung von Endgeräten. Zu diesem Zeitpunkt verfügten sie über den Web-Shell-verseuchten Server, ein normales Remote-Tool (das vom EPP nicht erkannt werden konnte) und eine Tunnelanwendung (die vom EPP ebenfalls nicht erkannt werden konnte).

Fazit

Unternehmen können aus diesem Vorfall viele Lehren ziehen. Eine davon ist, dass sie sich Unternehmen nicht allein auf EPP verlassen können, um anhaltende Bedrohungen abzuwehren, da es nicht in der Lage ist, einen ganzheitlichen Überblick zu bieten, der für eine frühzeitige Erkennung, Untersuchung und Reaktion erforderlich ist. Die Komplexität der Angriffe macht es für das Sicherheitsteam und die Bedrohungsforscher besonders schwer, die Ereigniskette zu analysieren und ein klares kontextuelles Verständnis für das vorliegende Bedrohungsszenario zu entwickeln.

Eine weitere wichtige Erkenntnis, die jetzt, wo Remote-Arbeitsplätze zunehmen, noch mehr an Bedeutung gewonnen hat, ist die Tatsache, dass selbst die harmlosesten Tools, wie z. B. RDP, eine Bedrohung darstellen können, da böswillige Akteure immer versuchen, durch kreative Tricks die Abwehr zu überlisten.

Trend Micro Vision One™ mit Managed XDR

Trend Micro Vision OneTM with Managed XDR ist eine speziell entwickelte Plattform, die über herkömmliche XDR-Lösungen hinausgeht. Mit Vision One können Sicherheitsteams mehr sehen, schneller reagieren und mehr Sicherheit erreichen, indem sie eine klare kontextbezogene Ansicht von Bedrohungen über mehr Bedrohungsvektoren hinweg erhalten. Sie ermöglicht es Sicherheitsteams und Bedrohungsanalysten, mehr Punkte zu einer ganzheitlichen Ansicht zu verbinden und vereinfacht die Schritte zur Erreichung einer angriffszentrierten Ansicht einer gesamten Ereigniskette, so dass Unternehmen von einem Ort aus Maßnahmen ergreifen können.