Originalbeitrag von Trend Micro

Die Sicherheitsforscher von Trend Micro haben die Bedrohungen und Angriffe der ersten Jahreshälfte 2021 analysiert. Der Bericht „Attacks From All Angles: 2021 Midyear Security Roundup“ weist auf viele der aktiven Angriffe hin, von APTs und Ransomware bis zu Zero-Day Exploits. Unsere Forscher machten einen Bereich aus, in dem sie verstärkte Aktivitäten feststellten: Angriffe gegen Cloud-Infrastrukturen.

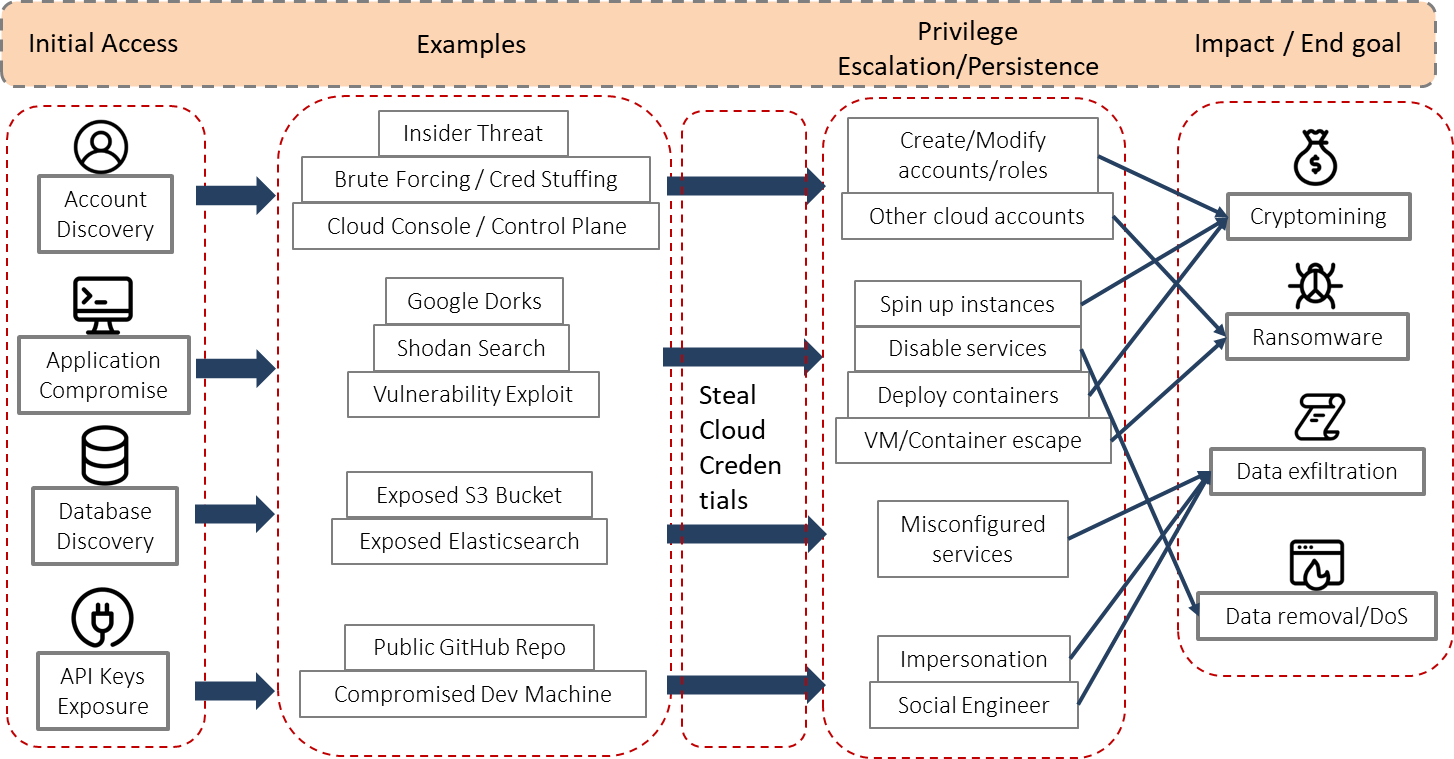

Für unseren Cyber Risk Index für H1 2021 fragten wir Unternehmen, welches ihre größten Risiken für die Infrastruktur sind. Sicherheit für die Cloud war in den letzten Jahren eines der beiden vorrangigen Probleme. Offensichtlich steigen viele Unternehmen schnell auf die Cloud um und müssen sich daher Gedanken darüber machen, wie sie diese absichern können. Die folgende Tabelle gibt einen Überblick über die aktuellen Cloud-Angriffe:

Ransomware war auch in der ersten Jahreshälfte die größte Bedrohung, da Cyberkriminelle es weiterhin auf namhafte Opfer abgesehen hatten. Sie arbeiteten mit Dritten zusammen, um sich Zugang zu den Zielnetzwerken zu verschaffen, und nutzten Tools und Techniken der Advanced Persistent Threat, um die Daten der Opfer zu stehlen und zu verschlüsseln.

Bedrohungen für die Cloud-Umgebungen

Der Halbjahresbericht befasst sich mit der APT-Gruppe namens TeamTNT, die seit geraumer Zeit Clouds ins Visier nimmt. Sie konzentrierten sich vor allem auf das Einschleusen von Krypto-Mining-Malware auf Cloud-Server, um Monero-Währung zu schürfen, aber sie nutzten auch DDoS-IRC-Bots, stahlen Anmeldeinformationen für Cloud-Konten und exfiltrierten Daten. Das obige Diagramm zeigt, dass die meisten Angriffe auf diese Bereiche abzielen.

Apropos Datenexfiltration: In der ersten Jahreshälfte konnten wir beobachten, dass APT-Akteure Cloud-basierte Dateispeicher nutzen, um ihre gestohlenen Daten zu exfiltrieren. So setzten etwa Conti-Akteure das Cloud-Speicher-Synchronisierungstool Rclone ein, um Dateien auf den Cloud-Speicherdienst Mega hochzuladen. In ähnlicher Weise verwendeten die Hintermänner von DarkSide den Mega-Client für das Exfiltrieren von Dateien in den Cloud-Speicher, 7-Zip für die Archivierung und die Anwendung PuTTY für die Übertragung von Dateien im Netzwerk. Diese Verwendung bekannter legitimer Tools ist nicht neu; wir nennen das „living off the land“, also von den Früchten anderer leben, und diese Taktik hat sich in letzter Zeit verstärkt, auch bei Ransomware-Akteuren. Viele Unternehmen müssen nun nach Möglichkeiten suchen, den Einsatz legitimer Tools in ihren Netzwerken zu überwachen, um eine böswillige Nutzung zu erkennen.

Des Weiteren zeigt der Bericht von Trend Micro auch folgendes auf:

- BEC-Angriffe (Business Email Compromise) nahmen um 4 % zu, was möglicherweise auf neue COVID-19-Gelegenheiten für Bedrohungsakteure zurückzuführen ist.

- Kryptowährungs-Miner wurden zur am häufigsten entdeckten Malware.

- Die Zero Day Initiative entdeckte 770 Sicherheitslücken, ein leichter Rückgang (2 %) gegenüber dem ersten Halbjahr 2020.

- Insgesamt wurden 164 bösartige Apps im Zusammenhang mit COVID-19-Betrug entdeckt, von denen sich 54 % als TikTok ausgaben.

Cloud-Sicherheitsarchitektur

Bei der Entwicklung einer Cloud-Sicherheitsarchitektur und -strategie ist es wichtig, immer den möglichen angestrebten Zweck von Angriffen im Auge zu behalten. In diesem Fall: Was sind die Motivation und die Ziele eines Angreifers? Das Bild zeigt, dass die meisten Cloud-Angriffe einem dieser Ziele dienen. Je nachdem, was ein Unternehmen im Rahmen seiner Cloud-Infrastruktur tut, sollte es in der Lage sein zu erkennen, ob eines oder alle dieser Endziele in der Umgebung anvisiert werden könnten. Von dort aus lässt sich dann die Strategie für den Schutz dieser ersten Zugangsbereiche entwickeln, die mit den verschiedenen Angriffen verbunden sind.

Eine Herausforderung bezüglich der Cloud, ist die Tatsache, dass sie nicht einfach komponiert ist, dass viele der technologischen Bestandteile neu sind und ständig neue Funktionen eingeführt werden. Zu verstehen, wie diese funktionieren und – was noch wichtiger ist – wie sie zu sichern sind, kann sehr schwierig sein.

Empfehlungen

Der Einsatz einer Sicherheitsplattform (wie etwa Trend Micro Cloud One) kann viel zum Schutz der Cloud beitragen, ebenso ist auch die Schulung der Architekten und Administratoren hilfreich. Ein wichtiger Bereich ist die Absicherung der Anmeldedaten für die Cloud-Konten, da diese regelmäßig von böswilligen Akteuren angegriffen werden. Die Verwendung von Multifaktor-Authentifizierung für den Zugriff auf alle Konten kann dieses Risiko minimieren.

Die Cloud ist nur ein Aspekt unseres vollständigen Berichts für das erste Halbjahr 2021. Um mehr Details über die verschiedenen Bedrohungen und Angriffe zu erfahren, die wir beobachtet haben, können Sie den vollständigen Bericht herunterladen ,oder lesen Sie die Zusammenfassung.