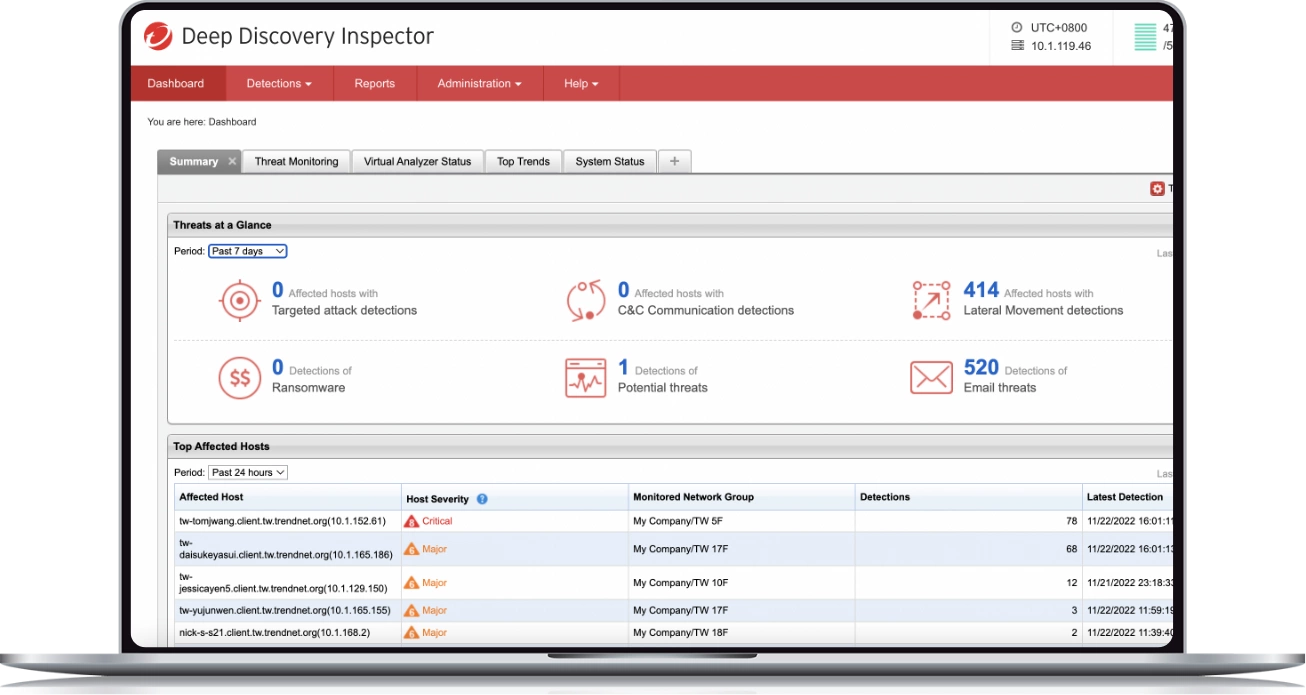

Lückenlose Überwachung

Trend Micro™ Deep Discovery™ Inspector bietet lückenlose Transparenz – durch die Überwachung aller Netzwerkports und 105 verschiedene Protokolle. Eine einzige Deep Discovery Inspector Appliance überwacht den Ost-West-Datenverkehr (auch laterale Bewegung genannt) und den Nord-Süd-Datenverkehr.

Benutzerdefiniertes Sandboxing

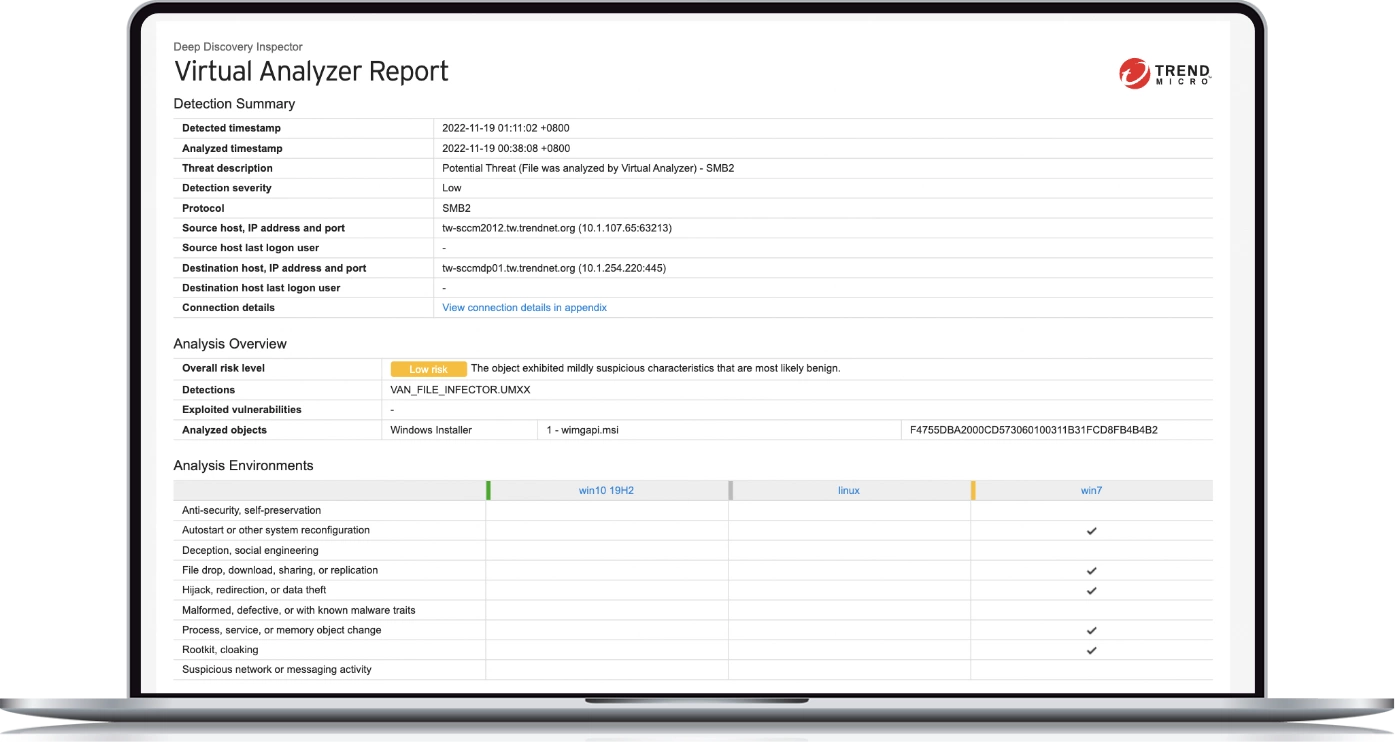

Im Gegensatz zu anderen Lösungen verwendet Deep Discovery benutzerdefinierte Sandboxes. Virtuelle Images werden so eingesetzt, dass sie auf Betriebssystemkonfigurationen, Treiber, installierte Anwendungen und Sprachversionen abgestimmt sind. Für die Analyse von mehrstufigen Downloads, URLs, Command-and-Control-Kommunikation und anderem nutzen sie einen sicheren Live-Modus und sind so für Hacker schwer zu umgehen.

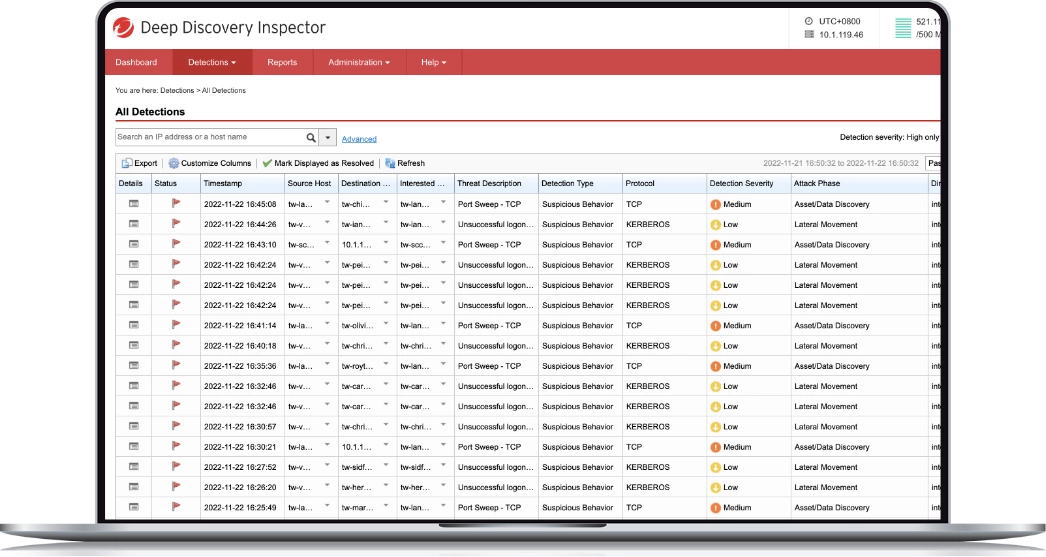

Fortschrittliche Erkennung und Reaktion (Detection and Response)

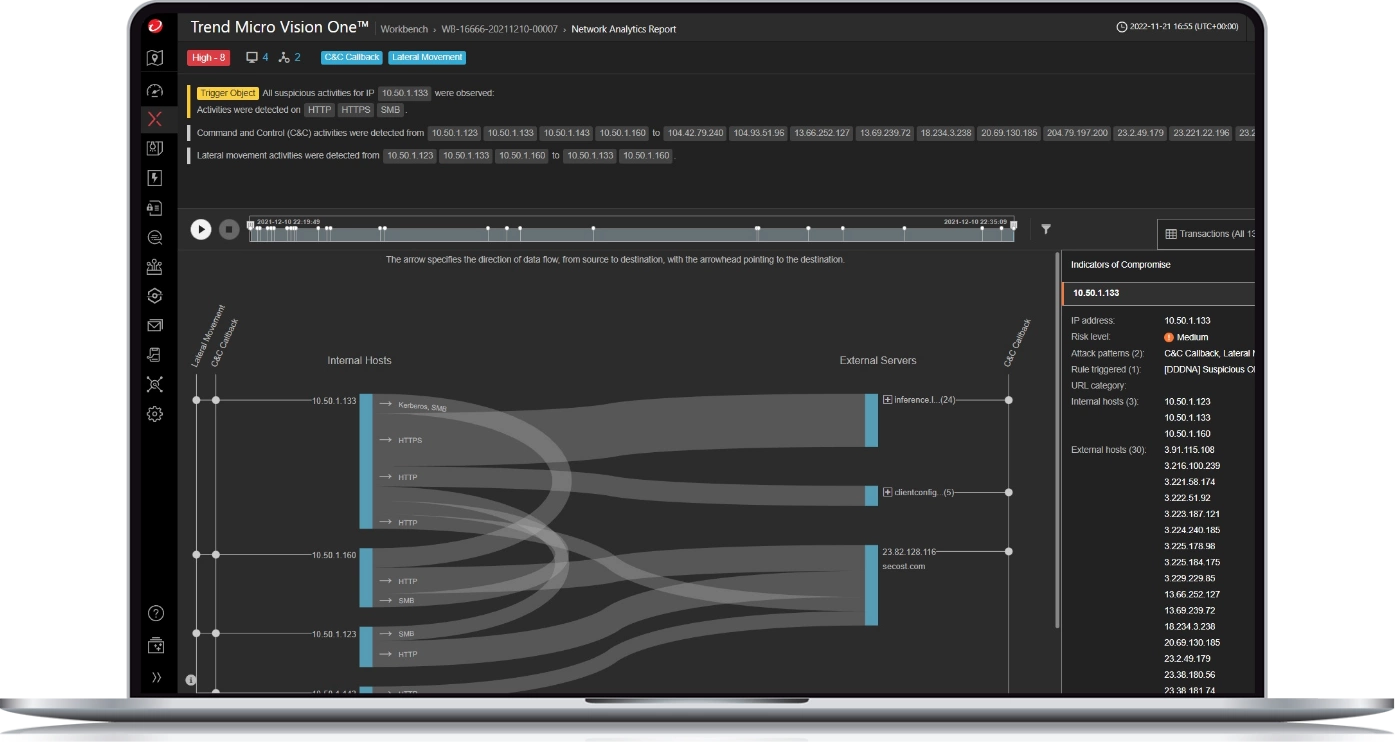

Trend Micro Vision One ermöglicht Ihnen, Ereignisse rund um komplexe Bedrohungen zu korrelieren und Reaktionen zu priorisieren. Beobachten Sie auf Knopfdruck den Lebenszyklus eines Angriffs auf Netzwerkebene, inklusive gemanagter und nicht gemanagter Geräte, etwa der Systeme von Drittparteien, der IoT- und IIoT-Geräte, Drucker und BYOD-Systeme.

GRÜNDE FÜR DEEP DISCOVERY INSPECTOR

Umfassende Erkennungstechniken

Sicherheitsverletzungen erkennen und verhindern

Deep Discovery Inspector ist als physische oder virtuelle Netzwerk-Appliance erhältlich. Die Lösung ist für die schnelle Erkennung komplexer Malware konzipiert, die typischerweise herkömmliche Sicherheitsmaßnahmen umgeht und sensible Daten entwendet. Spezielle Erkennungs-Engines und kundenspezifische Sandbox-Analysen identifizieren und verhindern Sicherheitsverletzungen.

Gewinnen Sie umsetzbare Daten aus der Flut von Threat Intelligence

Netzwerkanalysen helfen, Bedrohungen Prioritäten zuzuweisen und Angriffe sichtbar zu machen. Sie können Aktivitäten bis zu 180 Tage zurückverfolgen und so feststellen, an welcher Stelle die Bedrohung zuerst eingedrungen ist und was sie bewirkt hat. Dank dem standardbasierten Austausch von Threat Intelligence (z. B. STIX/TAXII und YARA) sind Sie Bedrohungen stets einen Schritt voraus. Trend Micro™ Deep Discovery™ automatisiert quer durch die Sicherheitslösungen den Austausch von Threat Intelligence und stärkt so mehrere Glieder der Sicherheitskette auf einmal.

Erkennen gezielter Ransomware

Deep Discovery Inspector verwendet bekannte und unbekannte Muster und Reputationsanalysen, um die neuesten Ransomware-Angriffe einschließlich WannaCry zu erkennen. Die benutzerdefinierte Sandbox erkennt Änderungen an Mass Files, Verschlüsselungsverhalten und Änderungen an Backup- und Recovery-Prozessen.

Trend Micro™ Deep Discovery™ Email Inspector stoppt gezielte Ransomware-Angriffe durch die Blockierung von Spear-Phishing-E-Mails vor ihrer Zustellung.

Erweitern Sie Ihre Erkennungs- und Reaktionsfähigkeit mit Managed XDR

Trend Micro bietet 24/7-Überwachung und Priorisierung von Alarmen, Untersuchung und Threat Hunting als Managed Service. Trend Micro™ Managed XDR umfasst Standard- oder erweiterte Servicepakete für E-Mail, Endpunkte, Server, Cloud-basierte Workloads und Netzwerke.

Andere Network-Security-Produkte

Trend Micro™ TippingPoint™

Nutzen Sie schnelle Inspektion durch ein Inline-IPS und umfassenden Bedrohungsschutz gegen bekannte und unbekannte Schwachstellen.

Trend Vision One™ – Zero Trust Secure Access (ZTSA)

Setzen Sie auf eine moderne Umstellung der Zugriffskontrolle durch Echtzeit-Erkenntnisse, Risikoerkennung und Zugriffskontrollen.

Trend Vision One™ – XDR for Networks

Bleiben Sie mit einheitlicher Transparenz, detaillierten Informationen zu Bedrohungen und entschlossenen Reaktionen jeder Sicherheitsbedrohung einen Schritt voraus.

Marktführende Performance

Schließen Sie sich 500 Millionen Anwendern an

Erste Schritte mit Deep Discovery Inspector