WORM_KASIDET.NM

Worm:Win32/Kasidet.B (Microsoft); Trojan.Kasidet (Symantec)

Windows

Malware-Typ:

Worm

Zerstrerisch?:

Nein

Verschlsselt?:

Ja

In the wild::

Ja

Überblick

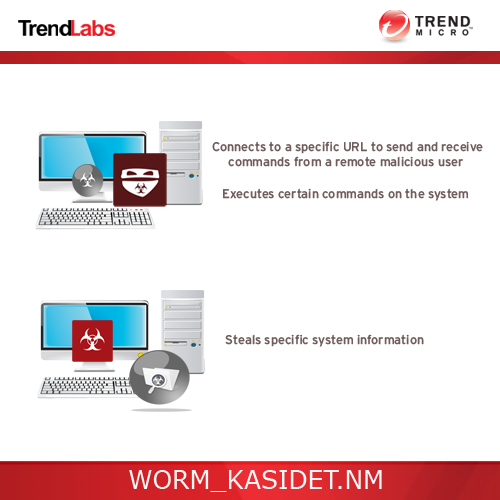

Um einen Überblick über das Verhalten dieser Worm zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Führt Befehle eines externen, böswilligen Benutzers aus, wodurch das betroffene System gefährdet wird.

Technische Details

Installation

Schleust die folgenden Dateien ein:

- %User Temp%\nsu2C5.tmp

- %User Temp%\bin.exe

- %User Temp%\nsz2C6.tmp\Samian.dll

- %Application Data%\tag(2)

- %Application Data%\Read Me Info.txt

- %Application Data%\jackajeoaer.jpg

- %Application Data%\index(11).php

- %Application Data%\photo(5).jpg;

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.. %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Verbreitung

Schleust folgende Kopie(n) von sich selbst in alle Wechsellaufwerke ein:

- {Drive Letter}:\WinSystemKB001.exe -copy of itself

- {Drive Letter}:\autorun.inf - autorun technique

Backdoor-Routine

Führt die folgenden Befehle eines externen, böswilligen Benutzers aus:

- Loads arbitrary file

- Find files

- Spread through removable drives

- Infect .RAR files

- Perform Flood attacks (HTTP, SLOW, DWFLOOD, TCP, UDP, SMART, HTTPS)

- Start keylogging routine

- Update itself

- Uninstall itself

- Perform remote shell

- Modify HOSTS file

- Search running process for credit card data

Datendiebstahl

Folgende Daten werden gesammelt:

- User ID

- OS Version

- AV software installed

- NAT installed

- Product key

Lösungen

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Im abgesicherten Modus neu starten

Step 4

Diese Datei suchen und löschen

- %User Temp%\nsu2C5.tmp

- %User Temp%\bin.exe

- %User Temp%\nsz2C6.tmp\Samian.dll

- %Application Data%\tag(2)

- %Application Data%\Read Me Info.txt

- %Application Data%\jackajeoaer.jpg

- %Application Data%\index(11).php

- %Application Data%\photo(5).jpg;

Step 5

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als WORM_KASIDET.NM entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 6

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als WORM_KASIDET.NM entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Nehmen Sie an unserer Umfrage teil