Trojan.Win64.CRYPTINJECT.AH

Trojan:Win32/CryptInject.PACC!MTB (MICROSOFT)

Windows

Malware-Typ:

Trojan

Zerstrerisch?:

Nein

Verschlsselt?:

In the wild::

Ja

Überblick

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Verbindet sich mit einer bestimmten Website, um Daten zu versenden und zu empfangen.

Technische Details

Übertragungsdetails

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

Fügt die folgenden Prozesse hinzu:

- cmd.exe /C ping 1.1.1.1 -n 1 -w 3000 > Nul & Del /f /q "{malware filepath}\{malware filename" → deletes malware after connection timeout

- cmd.exe /C ping 1.1.1.1 -n 1 -w 3000 > Nul & Del /f /q "%Program Data%\pentera_temp" → deletes created folder after connection timeout

Erstellt die folgenden Ordner:

- %Program Data%\pentera_temp → stores downloaded shell code

Datendiebstahl

Folgende Daten werden gesammelt:

- Username

- Hostname

Andere Details

Verbindet sich mit der folgenden Website, um Daten zu versenden und zu empfangen:

- {IP address}

Es macht Folgendes:

- It looks for the file \?\C:\Users\All Users\pentera_temp\data.bin(encrypted shellcode) through the provided IP address in the parameter.

- It receives an encrypted shell code from a remote server through the provided IP address in the parameter.

- It injects a shell code to a specified process ID.

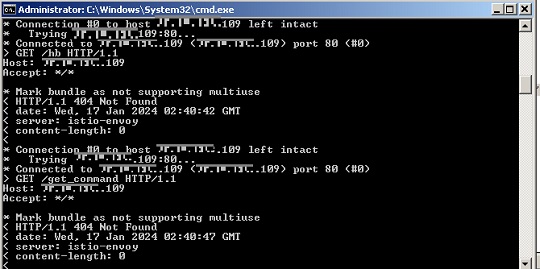

- It logs all of its activity through a console.

Lösungen

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

<p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p><p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p>

Step 3

Diese Ordner suchen und löschen

- %Program Data%\pentera_temp

Step 4

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als Trojan.Win64.CRYPTINJECT.AH entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Nehmen Sie an unserer Umfrage teil