Ransom.Win32.EYECRYLOCKER.A

VirTool:Win32/Vbinder (Microsoft), Backdoor.Win32.Poison.ggrf (Kaspersky)

Windows

Malware-Typ:

Ransomware

Zerstrerisch?:

Nein

Verschlsselt?:

In the wild::

Ja

Überblick

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Technische Details

Übertragungsdetails

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

Schleust die folgenden Dateien ein und führt sie aus:

- %User Temp%\EyeCry.exe -> detected as Ransom_Petya.R002C0CIR20

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000(32-bit), XP und Server 2003(32-bit) und C:\Users\{Benutzername}\AppData\Local\Temp unter Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).)

Fügt die folgenden Prozesse hinzu:

- %System%\shutdown.exe -r -f -t 0

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows 2000(32-bit), XP, Server 2003(32-bit), Vista, 7, 8, 8.1, 2008(64-bit), 2012(64bit) and 10(64-bit).)

Andere Details

Es macht Folgendes:

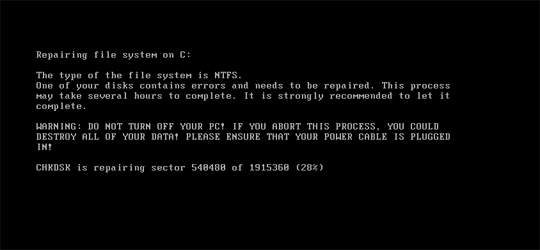

- Overwrites the MBR to display the following after forcing the machine to restart:

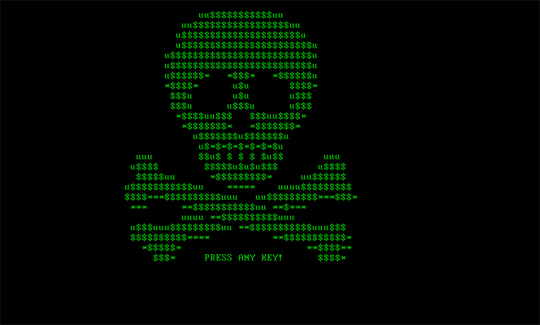

and the following after waiting the for the process in the first image to finish:

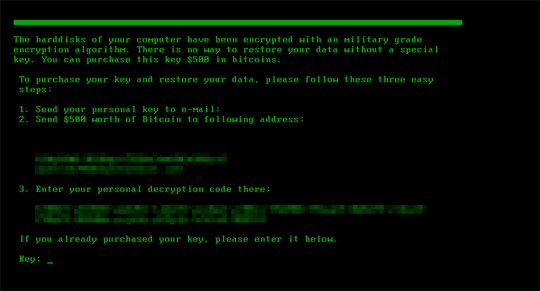

- Prevents access to the machine by displaying the following picture as a ransom note after waiting for the previous steps to finish:

Lösungen

Step 2

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

<p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p><p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p>

Step 4

Restore your system's Master Boot Record (MBR)

To restore your system's Master Boot Record (MBR):

• On Windows 7 and Server 2008 (R2):

- Insert your Windows Installation DVD into the DVD drive, then press the restart button on your computer.

- When prompted, press any key to boot from the DVD.

- Depending on your Windows Installation DVD, you might be required to choose the installation language. On the Install Windows window, choose your language, locale, and keyboard layout or input method. Click Repair your computer.

- Select Use recovery tools that can help fix problems starting Windows. Select your installation of Windows. Click Next.

- If the Startup Repair window appears, click Cancel, Yes, then Finish.

- In the System Recovery Options menu, click Command Prompt.

- In the Command Prompt window, type the following then press Enter:

BootRec.exe /fixmbr - Type exit and press Enter to close the Command Prompt window.

- Click Restart to restart your computer normally.

• On Windows 8, 8.1, 10, and Server 2012:

- Insert your Windows Installation DVD in the DVD drive, then restart your computer.

- When prompted, press any key to boot from the DVD.

- Depending on your Windows Installation DVD, you might be required to select the keyboard layout. Then on the Windows Setup window, choose your language, locale, and input method. Click Next, then click Repair your computer.

- Click Troubleshoot>Advanced Options>Command Prompt.

- In the Command Prompt window, type the following then press Enter:

BootRec.exe /fixmbr - Type exit and press Enter to close the Command Prompt window.

- Click Continue to restart the system normally.

Step 5

Diese Datei suchen und löschen

- %User Temp%\EyeCry.exe

Step 6

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als Ransom.Win32.EYECRYLOCKER.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Nehmen Sie an unserer Umfrage teil