Ransom.Win32.DOPPELPAYMER.TGACAR

Windows

Malware-Typ:

Ransomware

Zerstrerisch?:

Nein

Verschlsselt?:

Ja

In the wild::

Ja

Überblick

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Löscht sich nach der Ausführung selbst.

Technische Details

Übertragungsdetails

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

Schleust die folgenden Dateien ein:

- %Application Data%\{Random Name} - dropped copy of itself

- When ran with administrator privileges:

- %Application Data%\{Random}\{Dll Name from %System% directory}.dll - used to hijack processhacker via DLL side-loading and communicate with main malware process to terminate processes/services

- %Application Data%\{Random}\{Random Name 1} - Detected as PUA.Win32.ProcHack.C

- %Application Data%\{Random}\{Random Name 2} - detected as PUA.Win32.ProcHack.B.component

- %System%\GroupPolicy\gpt.ini

- When ran without administrator privileges:

- %Application Data%\{Random Name}\{Random Name}.exe - dropped copy of itself

Fügt die folgenden Prozesse hinzu:

- %Application Data%\{Random Name} {argument to execute} {Malware Filename}

- When ran with administrative privileges:

- %System%\bcedit.exe /set {default} safeboot minimal

- %System%\bcedit.exe /set default recoveryenabled no

- %System%\vssadmin.exe Delete Shadows /All /Quiet - delete shadow copy

- %Application Data%\{Random}\{Random Name 1} {Random Name 2} 1337039642

- When ran without administrative privileges:

- %System%\icacls.exe "{Folder Path}" /grant:r Everyone:F /t /c /q - grant permission to access the directory specified in {Folder Path}

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT, C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000(32-bit), XP und Server 2003(32-bit) und C:\Users\{Benutzername}\AppData\Roaming on Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).. %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows 2000(32-bit), XP, Server 2003(32-bit), Vista, 7, 8, 8.1, 2008(64-bit), 2012(64bit) and 10(64-bit).)

Autostart-Technik

Fügt folgende Registrierungseinträge hinzu, um bei jedem Systemstart automatisch ausgeführt zu werden.

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{Random} = %Application Data%\{Random Name}\{Random Name}.exe

Andere Systemänderungen

Ändert die folgenden Registrierungseinträge:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

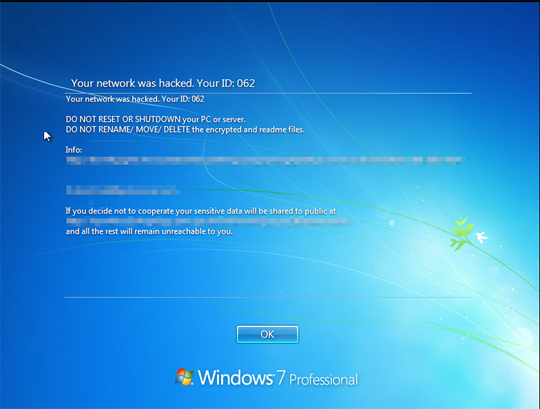

LegalNoticeCaption = Your network was hacked. Your ID: {ID}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

LegalNoticeText = Your network was hacked. Your ID: 062 DO NOT RESET OR SHUTDOWN your PC or server. DO NOT RENAME/ MOVE/ DELETE the encrypted and readme files. Info: http://{BLOCKED}y2jphtcfrwoze5ddk3wbkc2t24r55guu3agwjchn3g6p755kyd.onion/order/5bcaf82f-ed93-55b5-9d4c-76a9d0038043 {BLOCKED}Todd@{BLOCKED}mail.com If you decide not to cooperate your sensitive data will be shared to public at http://{BLOCKED}osa3x4ognfxpqcrjwnsigvslm7kv6hvmhh2yqczaxy3j6qnwad.onion and all the rest will remain unreachable to you.

Adware-Routine

Löscht sich nach der Ausführung selbst.

Andere Details

Es macht Folgendes:

- When ran with administrator privileges, it will do the following:

- It tries to look for services running in the machine and tries to disable some of them. Below are some of the services it tries to disable:

- NetMsmqActivator

- SDRSVC

- SstpSvc

- StorSvc

- swprv

- wbengine

- UI0Detect

- Based on the services it tries to look for in the machine, it will try to take ownership of this service using the following command:

- %System%\takeown.exe /F %System%\{file name}.exe

- %System%\icacls.exe %System%\{file name}.exe /reset

- It will then rename the original file name to {file name}.exe-0, and replace the original file with its copy.

- It will then restart the machine in safe mode and prevent the user from logging in

- It renames the following file when found in the machine:

- %Windows%\Microsoft.NET\Framework64\v4.0.30319\SMSvcHost.exe renamed to %Windows%\Microsoft.NET\Framework64\v4.0.30319\SMSvcHost.exe_

- It tries to look for services running in the machine and tries to disable some of them. Below are some of the services it tries to disable:

- When ran without administrator privileges, it will do the following:

- It will only install its autorun registry when ran without administrative privileges

- It requires to be executed with a specific argument in order to proceed with its malicious routine. It is also used to determine additional functionalities of the sample.

- It uses the following information to generate random characters for the file name it will drop:

- Computer Name

- It enumerates registry keys to gather system information

- It will encrypt files found in the following set of drives in the affected system:

- Network Drives

- Fixed Drives

- Removable Drives

- It uses the following set of commands to gather the network drives connected to the system and connect to the following network drives to encrypt it's files:

- %System%\net.exe view igmp.mcast.net

- %System%\arp.exe -a

- %System%\nslookup.exe {IP address}

- It changes the passwords of all the users in the affected system

Lösungen

Step 2

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

<p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p><p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p>

Step 4

Im abgesicherten Modus neu starten

Step 5

Diesen Registrierungswert löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {Random} = %Application Data%\{Random Name}\{Random Name}.exe

- {Random} = %Application Data%\{Random Name}\{Random Name}.exe

Step 6

Restore this modified registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this only if you know how to or you can seek your system administrator’s help. You may also check out this Microsoft article first before modifying your computer's registry.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- LegalNoticeCaption = "Your network was hacked. Your ID: {ID}"

- LegalNoticeCaption = "Your network was hacked. Your ID: {ID}"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- LegalNoticeTex = "Your network was hacked. Your ID: 062 DO NOT RESET OR SHUTDOWN your PC or server. DO NOT RENAME/ MOVE/ DELETE the encrypted and readme files. Info: http://{BLOCKED}y2jphtcfrwoze5ddk3wbkc2t24r55guu3agwjchn3g6p755kyd.onion/order/5bcaf82f-ed93-55b5-9d4c-76a9d0038043 {BLOCKED}Todd@{BLOCKED}mail.com If you decide not to cooperate your sensitive data will be shared to public at http://{BLOCKED}osa3x4ognfxpqcrjwnsigvslm7kv6hvmhh2yqczaxy3j6qnwad.onion and all the rest will remain unreachable to you."

- LegalNoticeTex = "Your network was hacked. Your ID: 062 DO NOT RESET OR SHUTDOWN your PC or server. DO NOT RENAME/ MOVE/ DELETE the encrypted and readme files. Info: http://{BLOCKED}y2jphtcfrwoze5ddk3wbkc2t24r55guu3agwjchn3g6p755kyd.onion/order/5bcaf82f-ed93-55b5-9d4c-76a9d0038043 {BLOCKED}Todd@{BLOCKED}mail.com If you decide not to cooperate your sensitive data will be shared to public at http://{BLOCKED}osa3x4ognfxpqcrjwnsigvslm7kv6hvmhh2yqczaxy3j6qnwad.onion and all the rest will remain unreachable to you."

Step 7

Diese Dateien suchen und löschen

- %Application Data%\{Random Name}

- %Application Data%\{Random}\{Dll Name from %System% directory}.dll

- %Application Data%\{Random}\{Random Name 1}

- %Application Data%\{Random}\{Random Name 2}

- %System%\GroupPolicy\gpt.ini

- %Application Data%\{Random Name}\{Random Name}.exe

- {Encrypted File Name}.how2decrypt.txt

- %Application Data%\{Random Name}

- %Application Data%\{Random}\{Dll Name from %System% directory}.dll

- %Application Data%\{Random}\{Random Name 1}

- %Application Data%\{Random}\{Random Name 2}

- %System%\GroupPolicy\gpt.ini

- %Application Data%\{Random Name}\{Random Name}.exe

- {Encrypted File Name}.how2decrypt.txt

Step 8

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als Ransom.Win32.DOPPELPAYMER.TGACAR entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 9

Restore encrypted files from backup.

Step 10

Da diese Malware Rootkit-Technologie verwendet, wird sie bei Erkennung und Entfernung im normalen oder abgesicherten Modus möglicherweise nicht vollständig beseitigt. Mit diesen Schritten wird das System über die Windows Wiederherstellungskonsole neu gestartet.

- Legen Sie die Windows Installations-CD in das CD-Laufwerk ein, und drücken Sie die Schaltfläche Neu starten.

- Drücken Sie nach Aufforderung eine beliebige Taste, um von CD zu starten.

- Geben Sie im Hauptmenü r ein, um die Wiederherstellungskonsole zu öffnen.

- Geben Sie den Laufwerksbuchstaben für Windows ein (in der Regel C:), und drücken Sie die Eingabetaste.

- Geben Sie folgenden Befehl ein, und drücken Sie die Eingabetaste:

- bcedit.exe /set {default} recoveryenabled Yes

- bcdedit.exe /deletevalue {current} safeboot

- Geben Sie exit ein, und drücken Sie die Eingabetaste, um das System normal zu starten.

Nehmen Sie an unserer Umfrage teil