ELF_XORDDOS.AP

DoS:Linux/Xorddos.A (Microsoft); HEUR:Trojan-DDoS.Linux.Agent.g (Kaspersky); Linux.Xorddos!gen1 (Symantec); Linux/DDoS.XOR (AVG); ELF:Xorddos-M [Trj] (Avast);

Unix, Linux

Malware-Typ:

Backdoor

Zerstrerisch?:

Nein

Verschlsselt?:

Ja

In the wild::

Ja

Überblick

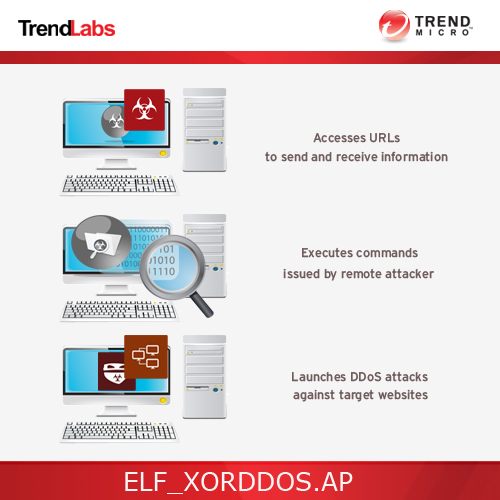

Um einen Überblick über das Verhalten dieser Backdoor zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Führt Befehle eines externen, böswilligen Benutzers aus, wodurch das betroffene System gefährdet wird. Verbindet sich mit einer Website, um Daten zu versenden und zu empfangen.

Technische Details

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- /var/run/udev.pid

- /lib/libgcc4.so

Autostart-Technik

Schleust die folgenden Dateien ein:

- /etc/cron.hourly/udev.sh (Cron is a time-based job scheduler in Unix-like computer operating systems)

Backdoor-Routine

Führt die folgenden Befehle eines externen, böswilligen Benutzers aus:

- Start Denial of Service

- Stop Denial of Service

- Update malware

- Download and execute file

- Terminate Process

- Request MD5 Hash of running malware

Verbindet sich mit den folgenden Websites, um Daten zu versenden und zu empfangen.

- gh.{BLOCKED}a1.org:2833

- www.{BLOCKED}ngfacai.com:2833

- {BLOCKED}.{BLOCKED}.31.154:2833

- {BLOCKED}.{BLOCKED}.9.229

- {BLOCKED}.{BLOCKED}.9.228

Lösungen

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als ELF_XORDDOS.AP entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Nehmen Sie an unserer Umfrage teil