Ausnutzung von Schwachstellen

Cloud ist das neue Schlachtfeld für MCP-Sicherheit

Exponierte Model Context Protocol (MCP)-Server sind zu mächtigen Vektoren für Cloud-Angriffe geworden, die es Angreifern ermöglichen, nicht nur auf sensible Daten zuzugreifen, sondern auch die Kontrolle über die Cloud-Dienste selbst zu übernehmen.

Wichtige Erkenntnisse

- Besorgniserregende Erkenntnisse: Die Zahl der exponierten MCP-Server hat sich in den letzten Monaten fast verdreifacht, , und es treten kritische Schwachstellen in MCP-Servern zutage.

- Exponierte MCP-Server können weit offen sein für die Ausnutzung von Schwachstellen, den Diebstahl von Anmeldedaten, laterale Bewegungen und im schlimmsten Fall die vollständige Kompromittierung der Cloud.

- Zum Schutz ihrer Systeme müssen Unternehmen eine Cloud-zentrierte Verteidigung aufbauen. MCP-Server sind nicht nur experimentelle Werkzeuge, sondern kritischer Bestandteil der Cloud-Infrastruktur, der proaktive und robuste Sicherheit erfordert.

In „Über das Netzwerk exponierte MCP-Server sind Backdoors“ wiesen wir erstmals auf die Sicherheitsrisiken öffentlich exponierter MCP-Server hin. Der erste Scan ergab 492 bestätigte Instanzen, die ohne jegliche grundlegende Sicherheitskontrollen liefen: keine Client-Authentifizierung und keine Datenverschlüsselung. Dieses Verhalten ist alarmierend, da diese Server als universelle Verbindungsstellen für KI-Agenten konzipiert sind, sich jedoch zu offenen Zugängen zu sensiblen Unternehmensdaten entwickelt haben.

Einige Monate später nun hat sich die Situation nicht nur verschlimmert, sondern zu einer erheblichen Bedrohung für die Cloud-Sicherheit entwickelt. Angreifer beschränken sich nicht mehr darauf, lediglich auf Daten zuzugreifen, die mit diesen MCP-Servern verknüpft sind – sie sind nun in der Lage, die Cloud-Dienste zu kompromittieren, die diese Server hosten.

Die Zahlen lügen nicht

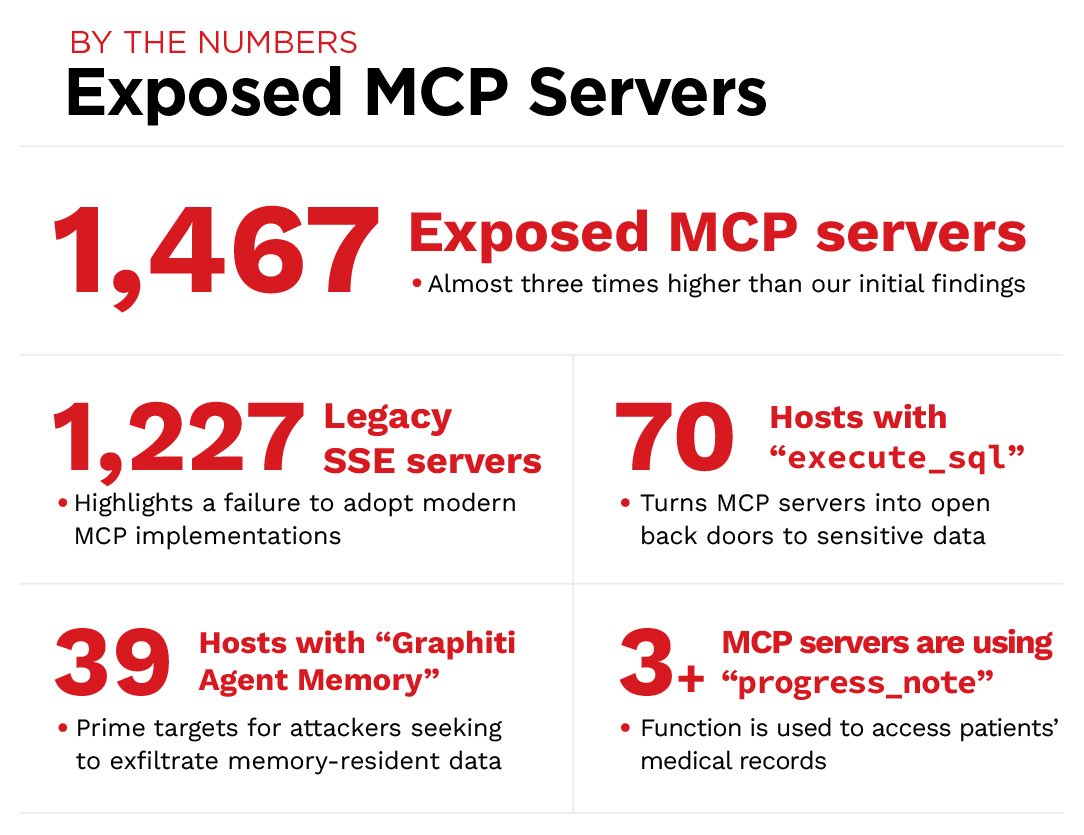

Unser aktueller Scan zeichnet ein düsteres Bild der MCP-Sicherheitslage. Die Anzahl der exponierten Server hat sich verdreifacht, wodurch sensible Daten und kritische Infrastrukturen gefährdet sind.

- 1.467 exponierte MCP-Server: Eine fast dreifache Zunahme gegenüber unseren ersten Erkenntnissen, was auf eine rasante und unsichere Einführung von MCP hindeutet.

- 1.227 Legacy-SSE-Server (Server-Sent Events): Die meisten exponierten Server verwenden den längst veralteten SSE-Transport, was ein weit verbreitetes Versäumnis bei der Einführung moderner, sicherer MCP-Implementierungen verdeutlicht.

- Datenbanken sind gefährdet: Wir haben das Tool „execute_sql“ auf 70 Hosts gefunden, das am häufigsten verwendete Tool zur Ausführung von Datenbankabfragen, verwandelt MCP-Server in offene Hintertüren zu sensiblen Daten.

- „Graphiti Agent Memory“: Diese agentenbasierte MCP-Server-Implementierung, die auf 39 Hosts gefunden wurde, ist ein Hauptziel für Angreifer, die Daten aus dem Arbeitsspeicher abgreifen wollen.

- Patientendaten sind gefährdet: Mindestens drei MCP-Server nutzen die Funktion „progress_note“, um auf Patientenakten zuzugreifen -- ein klarer Verstoß gegen Datenschutzbestimmungen und eine deutliche Mahnung an die realen Folgen unsicherer MCP-Bereitstellungen.

Kompromittierung der Cloud-Infrastruktur über MCP

Angesichts der hohen Beliebtheit von MCP-Servern überrascht es nicht, dass verschiedene MCP-Server für die Interaktion mit Cloud-Diensten entwickelt wurden. Wir fanden mehrere kritische Schwachstellen in zwei inoffiziellen Azure- und AWS-MCP-Servern. Diese Schwachstellen wurden dem betroffenen Anbieter über die Zero Day Initiative (ZDI) gemeldet. Die allgemeinen Informationen unterstreichen die Schwere der Bedrohung:

| ZDI CAN | CVE | Betroffener Anbieter | Schweregrad |

|---|---|---|---|

| ZDI-CAN-28042 | Microsoft | CVSS: 9,8 | |

| ZDI-CAN-27969 | CVE-2026-5059 | aws-mcp-server | CVSS: 9,8 |

| ZDI-CAN-27968 | CVE-2026-5058 | aws-mcp-server | CVSS: 9,8 |

Tabelle 1. Entdeckte Schwachstellen in MCP-Servern

Diese Schwachstellen, alle mit einem CVSS-Wert von 9,8, ermöglichen es Angreifern, Sicherheitskontrollen zu umgehen und unbefugte Befehle innerhalb der Cloud-Umgebung auszuführen. Im Grunde genommen ist ein kompromittierter MCP-Server das Sprungbrett für einen umfassenden Cloud-Angriff.

Anatomie eines Cloud-MCP-Angriffs

Die Angriffskette ist oft überraschend einfach, aber dennoch verheerend effektiv:

- Erkundung: Angreifer scannen das Netzwerk nach exponierten MCP-Servern. Dann prüft der Angreifer, ob der MCP-Server Authentifizierung oder Autorisierung implementiert hat und bewertet die Zugriffsebene. Remote-MCP-Server können granulare Berechtigungen implementieren und nur Zugriff auf bestimmte Daten oder Dienste gewähren.

- Ausnutzung: Angreifer nutzen Schwachstellen für einen ersten Zugriff auf den Server aus.

- Diebstahl von Anmeldedaten: Im System finden Angreifer oft fest codierte Cloud-Anmeldedaten, API-Schlüssel und andere Geheimnisse, die in Konfigurationsdateien im Klartext gespeichert sind.

- Laterale Bewegung: Mit diesen Anmeldedaten können sich Angreifer dann innerhalb der Cloud-Umgebung lateral bewegen und auf andere Dienste, Datenbanken und sensible Daten zugreifen.

- Vollständige Kompromittierung der Cloud: Im schlimmsten Fall können Angreifer ihren Zugriff nutzen, um die vollständige Kontrolle über das Cloud-Konto zu erlangen.

Missbrauch fest codierter Cloud-Anmeldedaten

Eine der häufigsten und gefährlichsten Sicherheitslücken ist das direkte Einbetten von Cloud-Anmeldedaten in die Konfigurationsdateien von MCP-Servern. Unsere Analyse von über 19.000 MCP-Server-Quellcodes ergab, dass fast die Hälfte (48 %) empfiehlt, Geheimnisse in unsicheren .env-Dateien oder JSON-Konfigurationen im Klartext zu speichern.

Wenn ein Angreifer Zugriff auf einen MCP-Server mit fest codierten Anmeldedaten erhält, hat er direkten Zugriff auf die API des zugrunde liegenden Cloud-Anbieters. Dies ermöglicht ihm eine Vielzahl böswilliger Aktionen, darunter:

- Datenexfiltration: Zugriff auf und Herunterladen von sensiblen Daten aus Cloud-Speicherdiensten

- Ressourcen-Hijacking: Nutzen teurer Cloud-Ressourcen für das Schürfen von Kryptowährungen oder andere böswillige Aktivitäten.

- Sabotage der Infrastruktur: Löschen oder Ändern kritischer Cloud-Infrastruktur, wie virtueller Maschinen, Datenbanken und Netzwerkkonfigurationen.

Command Injection in der Cloud: Manche Schwachstellen ermöglichen es, beliebige Befehle auf dem zugrunde liegenden Host auszuführen, in einer Cloud-Umgebung oft eine virtuelle Maschine oder ein Container mit privilegiertem Zugriff auf die APIs des Cloud-Anbieters. Dies kann zu einem vollständigen Container-Breakout oder einem Escape aus der virtuellen Maschine (VM) führen, wodurch der Angreifer die vollständige Kontrolle über den Host und alle anderen Ressourcen erhält, auf die dieser Zugriff hat.

Tool-Poisoning im Cloud-Kontext: Ein bösartiger MCP-Server liefert falsche Tool-Beschreibungen oder manipulierte Antworten. Das kann etwa zur heimlichen Datenexfiltrierung oder Ausführung bösartiger Befehle führen, sobald ein legitimer Benutzer versucht, mit seiner Cloud-Umgebung zu interagieren. Dies ist ein subtiler und heimtückischer Angriff, der sehr schwer zu erkennen sein kann.

Cloud-zentrierte Verteidigung

Die Verlagerung der MCP-Ausnutzung in die Cloud erfordert eine entsprechende Neuausrichtung der Verteidigungsstrategien. Sie müssen durch eine neue Ebene Cloud-spezifischer Sicherheitskontrollen ergänzt werden:

Behandeln Sie MCP-Server als kritische Cloud-Infrastruktur: MCP-Server sind n ein kritischer Bestandteil der Cloud-Infrastruktur und müssen als solcher behandelt werden. Das bedeutet, dass sie denselben strengen Sicherheitsstandards unterliegen müssen wie jeder andere Produktionsdiens

- Sicherheit durch Design: Integrieren Sie Sicherheit in den gesamten Lebenszyklus von MCP-Bereitstellungen, von der Entwicklung bis zur Produktion

- Änderungsmanagement: Implementieren Sie formelle Änderungsmanagementprozesse für alle MCP-Serverkonfigurationen

- Regelmäßige Audits: Führen Sie regelmäßige Sicherheitsaudits von MCP-Servern und deren Konfigurationen durch

Ersetzen Sie fest codierte Anmeldedaten durch cloud-natives Secret-Management: Unternehmen müssen unverzüglich zu einer sichereren Strategie für die Geheimnismanagement übergehen und dabei die nativen Funktionen ihres Cloud-Anbieters nutzen:

- AWS: Verwenden Sie AWS Secrets Manager oder AWS Systems Manager Parameter Store, um Geheimnisse zu speichern und zu verwalten

- Azure: Verwenden Sie Azure Key Vault, um Geheimnisse sicher zu speichern und darauf zuzugreifen

- Google Cloud Platform (GCP): Verwenden Sie Google Cloud Secret Manager, um Geheimnisse zu verwalten und den Zugriff zu kontrollieren

Die Nutzung dieser Dienste stellt sicher, dass MCP-Server niemals direkten Zugriff auf Anmeldedaten im Klartext haben. Stattdessen können ihnen Identitäts- und Zugriffsmanagement-Rollen (IAM) zugewiesen werden, die es ihnen ermöglichen, Geheimnisse bei Bedarf abzurufen – mit vollständiger Überwachung und Zugriffskontrolle.

Setzen Sie strenge Netzwerksegmentierung und Expositionsmanagement durch: Unternehmen sollten strenge Kontrollen für Netzwerksegmentierung und Expositionsmanagement implementieren:

- Standardmäßig privat: Stellen Sie MCP-Server standardmäßig in privaten Subnetzen ohne öffentliche IP-Adressen bereit

- Netzwerkzugriff mit geringsten Berechtigungen: Verwenden Sie Sicherheitsgruppen und Netzwerkzugriffskontrolllisten (ACLs), um den ein- und ausgehenden Datenverkehr auf das Nötigste zu beschränken

- Reverse-Proxys und API-Gateways: Verwenden Sie einen Reverse-Proxy oder ein API-Gateway, das eine zusätzliche Ebene der Authentifizierung, Autorisierung und Protokollierung für MCP-Server bietet, die dem Internet ausgesetzt sind

Implementieren Sie robuste Authentifizierung, Autorisierung und Überwachung: Setzen Sie für alle MCP-Schnittstellen strenge Authentifizierung, Autorisierung und Überwachung durch:

- OAuth 2.0: Implementieren Sie OAuth 2.0 für die gesamte MCP-Client-Authentifizierung und stellen Sie sicher, dass jeder Zugriff an eine bestimmte Benutzeridentität gebunden ist

- Rollenbasierte Zugriffskontrolle (RBAC): Definieren Sie detaillierte Rollen und Berechtigungen für MCP-Tools, um sicherzustellen, dass Benutzer nur Zugriff auf die Tools und Daten haben, die sie für ihre Arbeit benötigen.

- Umfassende Protokollierung: Protokollieren Sie alle Aufrufe von MCP-Tools, einschließlich des Benutzers, des Tools, der Parameter und des Ergebnisses – dies ist für die Erkennung und Untersuchung verdächtiger Aktivitäten unerlässlich

MCP-Server containerisieren und isolieren: Der Betrieb von MCP-Servern in isolierten Containern ist eine wirksame Methode, um im Falle einer Kompromittierung den Schaden zu begrenzen. Durch die Containerisierung von MCP-Servern lassen sich folgende Maßnahmen umsetzen:

- Zugriff auf das Dateisystem einschränken: Beschränken Sie den Zugriff des Servers auf das Host-Dateisystem, um zu verhindern, dass er auf sensible Dateien zugreift

- Netzwerkzugriff einschränken: Verwenden Sie Container-Netzwerkrichtlinien, um zu steuern, auf welche Netzwerkressourcen der Server zugreifen darf

- Ressourcenbeschränkungen durchsetzen: Begrenzen Sie die CPU- und Speicherauslastung des Servers, um zu verhindern, dass andere Dienste auf dem Host beeinträchtigt werden

Das MCP-Toolkit von Docker und andere ähnliche Lösungen bieten einen guten Ausgangspunkt für den Aufbau einer sicheren, containerisierten MCP-Architektur.

Fazit

Angreifer zielen nun auf Cloud-spezifische MCP-Implementierungen ab, um die Kontrolle über kritische Ressourcen zu erlangen.

Unternehmen müssen jetzt handeln, um ihre MCP-Bereitstellungen zu sichern. Dies erfordert einen grundlegenden Umdenkprozess: MCP-Server müssen als kritische Cloud-Infrastruktur behandelt und denselben strengen Sicherheitsstandards unterworfen werden wie jeder andere Produktionsdienst.

Der Anhang im Originalbeitrag enthält zudem Fallstudien zu den verschiedenen Angriffsvektoren in der Cloud mit mehr technischen Details.